Web访问控制技术-信息安全工程师的知识点

电脑杂谈 发布时间:2020-06-20 06:20:45 来源:网络整理

信息安全工程师的知识点: Web访问控制技术

访问控制是网站安全预防和保护的主要策略. 其主要任务是确保非法访问者不会访问网络资源. 要访问该网站,需要识别和验证用户名,用户密码以及用户帐户的默认限制检查. 只要没有人通过,用户就不能进入某个站点进行访问.

Web服务器通常提供以下三种访问控制方法.

(1)通过四个地址,子网或域名进行控制

仅当浏览器的连接请求来自IP地址,IP子网或域时,才允许用户访问受保护的文档甚至整个目录. 来自其他不允许的IP地址和IP子网域的请求将被拒绝.

IP地址限制在常见情况下是安全的,但存在隐患. 攻击者可以通过伪造胆汁地址来逃避访问控制. 另外,不能保证从授权地址的主机请求连接到用户Web服务器的用户是目标用户. 远程主机也可能已被入侵并用作前端. 出于安全原因访问控制技术,IP地址限制必须与用户身份检查机制结合使用,例如,检查用户名/密码. 通过主机名/域名限制访问的机制与E地址限制方法存在相同的问题,但是此方法还具有“ DNS欺骗”的额外危险-用户服务器被欺骗,并认为受信任的主机名属于<

用于另一个IP地址. 为了降低这种风险,可以将某些服务器配置为对每个客户端执行其他DNS解析. 将传入请求的E地址转换为主机名后,服务器使用DNS将主机名再次解析为IP地址,并且商家禁止访问请求. 如果服务器运行在具有防止和发现IP地址欺骗功能的防火墙之后,则IP地址限制方法将更加安全.

(2)通过用户名/密码进行访问控制

用户访问身份验证机制通常使用用户名/密码验证. 仅当远程用户知道用户名和相应的密码时,才可以访问它们. 使用用户名/密码限制访问的这种方法也存在问题. 仅当您选择难以猜测的密码时,密码才有效. 在许多情况下,用户习惯于选择容易猜到的密码访问控制技术,例如用户名,生日,办公室电话号码或他们的宠物. 这些密码很容易猜到. 此外,WWW服务与UNIX登录不同,并且无法控制的最大不成功连接数,这使网络黑客更容易,更方便地猜测密码. 通过密码猜测程序,有一天,将猜出对应的密码.

(3)通过公钥加密系统PKI-智能身份验证卡进行访问控制

在操作系统中,可以将智能卡身份验证和公用铝技术相结合,以提供更强大的网络身份验证方法,或作为使用密码的替代方法. 它们使身份信息(例如证书)得以携带,防止篡改,隔离和保护私钥. 智能卡本身可以看作是具有存储和处理功能的计算机. 将智能卡插入智能卡读取器可以使其与计算机上运行的程序进行通信. 数据通信接口通常是USB,RS232或PCMCIA接口.

对于Windows系统交互式登录,涉及Active Directory Kerberos协议和公钥证书. 使用智能卡进行交互式登录首先需要用户将其智能卡插入智能卡读取器中. 智能卡向Windows 2000发出信号,提示用户输入其个人标识号(PIN. Personal Identification Number),而不是通常的用户名,登录域名和密码. 将智能卡插入智能读取器中等效于在Windows中启动基于密码的登录过程. 用户提供的PIN只能通过智能卡进行身份验证,而不能通过域本身进行身份验证. 保存在智能卡中的公钥证书用于使用Kerberos协议和相应的

Pkinit扩展域用于身份验证. Kerberos协议的Pkinit扩展允许用户使用公共密钥证书而不是密码进行身份验证. 用户输入PIN后,Windows操作系统可以根据用户提供的两个标识信息(智能卡和PIN)确定用户是否可以通过身份验证.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/tongxinshuyu/article-251828-1.html

-

-

李仙

李仙正是光复我国版图的最好时机呢

oop_oop是什么_oops

oop_oop是什么_oops 如果ASUS Lingyao s2笔记本电脑键盘的背光无法打开该怎么办?

如果ASUS Lingyao s2笔记本电脑键盘的背光无法打开该怎么办? 有效明是什么 【临洮县个人急用钱个人小额贷款#私人】-欢迎访问-

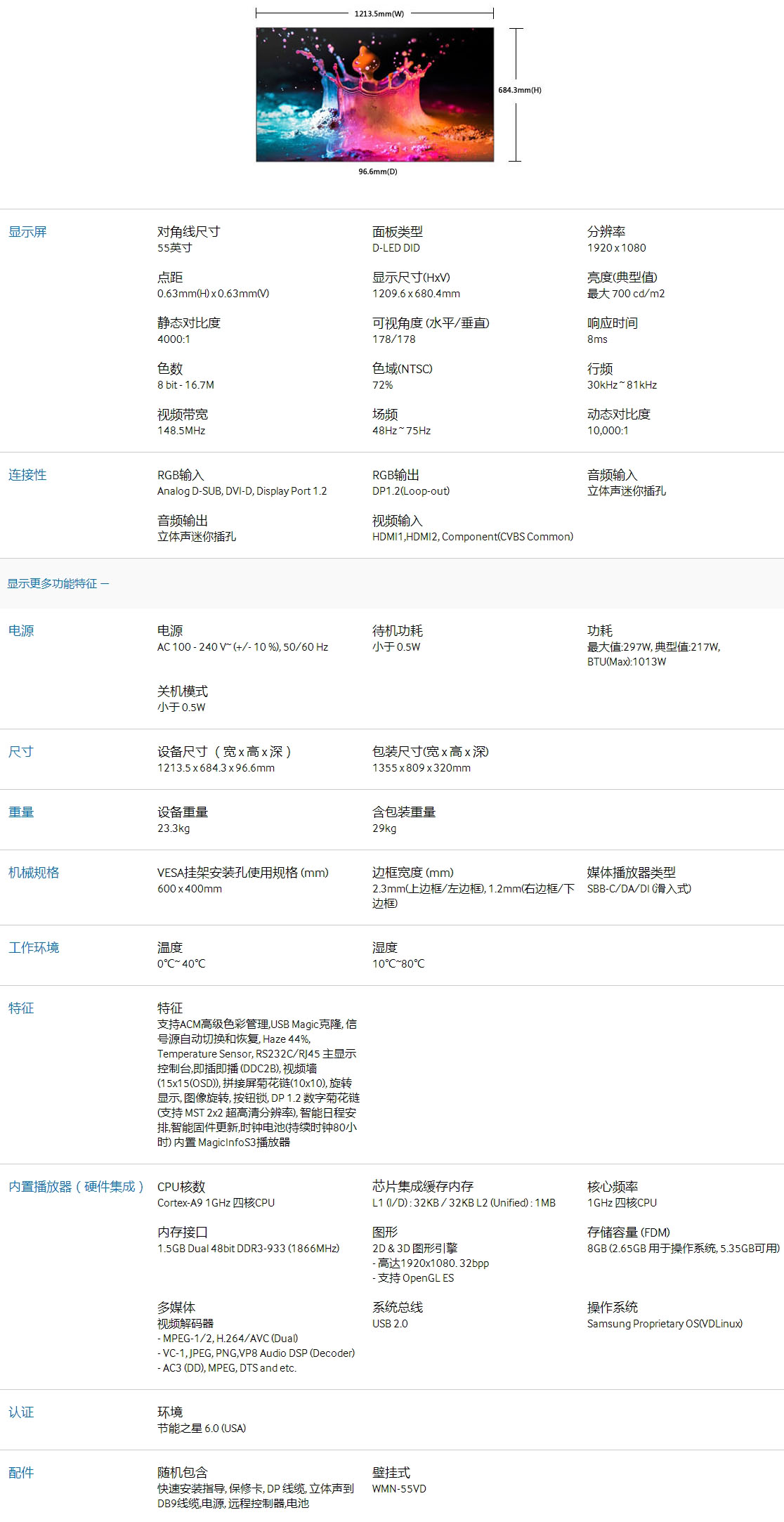

有效明是什么 【临洮县个人急用钱个人小额贷款#私人】-欢迎访问- 2017年苏州三星电子液晶显示器招聘人

2017年苏州三星电子液晶显示器招聘人

活蛆不可能死蛆呢