巩固网络安全,加强OSI数据链路层保护

电脑杂谈 发布时间:2020-06-06 18:09:44 来源:网络整理

在网络安全设计中,设计人员可以分析来自组织外部的更多安全威胁,而可以分析来自组织内部的威胁. 由于内部用户直接访问第2层网络,因此它们具有更多可控制的协议(包括第2层网络协议),因此使用这些协议功能所带来的安全威胁也更加多样化. 在OSI模型的不同级别上,标准化组织开发了各种安全协议,包括身份验证,加密等,但是OSI第2层(数据链路层)的安全协议较少. 同时,计划人员通常不太注意网络第二层的安全性,这导致网络第二层成为网络安全性中的薄弱环节. 本文对网络中的第二层安全威胁进行了深入的讨论,并提出了合理的预防建议.

MAC泛洪

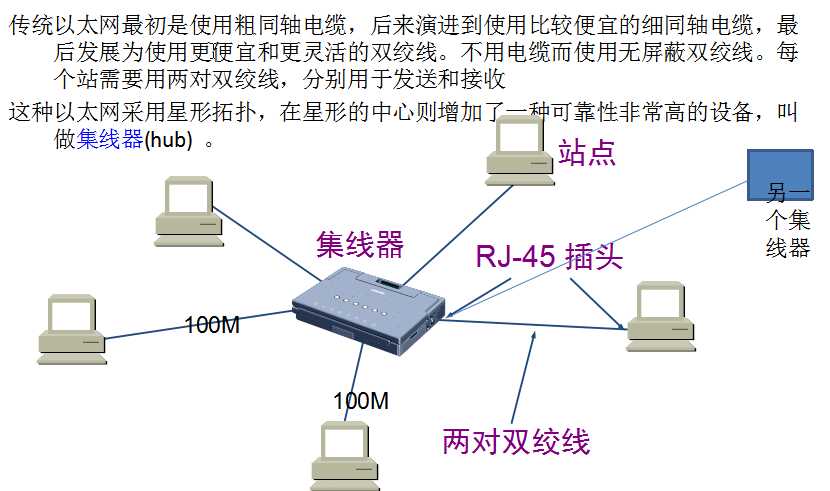

MAC泛洪是对第2层交换机的攻击,但主要目的是在交换网络环境中实现嗅探. 当MAC帧通过交换机时,交换机将检查帧中的源MAC地址,并创建MAC地址和端口的映射表. 该映射表存储在交换机的CAM(内容可寻址存储器)中. 进行帧转发时,交换机将查看映射表,并将具有已知MAC地址的帧转发到相应的端口. 只有具有未知MAC地址的帧才会泛洪到所有端口. 通过这种转发行为,交换机可以有效避免HUB环境中产生的嗅探攻击.

在MAC泛洪中,攻击者发送的MAC帧的源地址不断变化(带有错误的MAC地址),从而导致CAM溢出您当前的网络存在链路层劫持,从而使交换机不再能够学习新的MAC地址. 同时,攻击者与TCN BPDU(宣布STP协议中的生成树拓扑更改的BPDU)配合使用,以加速现有真实MAC地址条目的老化,并最终使CAM完全填充伪造的MAC地址条目. . 通过交换机的数据帧会泛洪到所有端口,因为它们找不到对应的MAC条目.

通过MAC泛洪,攻击者将难以嗅探的交换环境转变为可以执行嗅探的共享环境. 在Cisco交换机中启用“端口安全性”以限制每个端口上可能出现的MAC地址并抑制MAC泛洪攻击.

配置命令:

CatOS(enable)>set port security 1/1 maximum 2

#限制1/1端口最多可能出现的2个MAC地址

CatOS(enable)>set port security 1/1 violation shudown|restriction

#当超过MAC地址数后是关闭接口还是丢弃后来的MAC帧

STP安全性

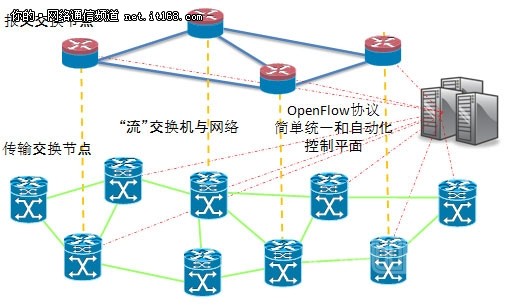

STP(生成树协议,生成树协议)是第2层网络中常用的协议. 主要目的是避免网络中存在第2层环路. STP将根网桥(Root Bridge)作为根,并发送BPDU(网桥协议数据单元,网桥协议数据单元)以构建非循环树拓扑. 由于STP缺乏信息验证机制,因此错误的STP信息可能会导致严重的网络安全问题.

如图1所示,攻击者访问两个交换机,并使用具有较小网桥ID的TCN BPDU声明自己为根网桥. 这样,以攻击者为根的生成树拓扑将发生变化,所有流量不再通过交换机之间的链接,而是通过攻击者. 这样,攻击者可以发起嗅探,会话劫持您当前的网络存在链路层劫持,中间人攻击和其他攻击.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/tongxinshuyu/article-236241-1.html

-

-

申二官人

申二官人另外两个送给了我最重要的两个人

-

刘辰

刘辰小子

-

重庆最大的慈善信托基金获得数百万美元资金,以帮助减轻贫困

重庆最大的慈善信托基金获得数百万美元资金,以帮助减轻贫困 使用哪种POS机提取

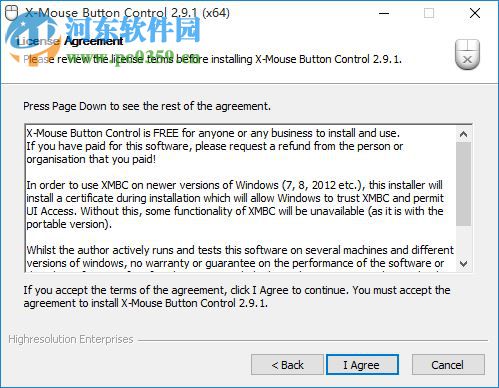

使用哪种POS机提取 gwx control 中文_lose control百度云_lose control试听

gwx control 中文_lose control百度云_lose control试听 为什么中国农业银行的有建议的限额,但不能增加金额?

为什么中国农业银行的有建议的限额,但不能增加金额?

什么时候我国才能回到万众一心的时候