防止链接劫持的有效方法

电脑杂谈 发布时间:2020-05-21 13:10:07 来源:网络整理

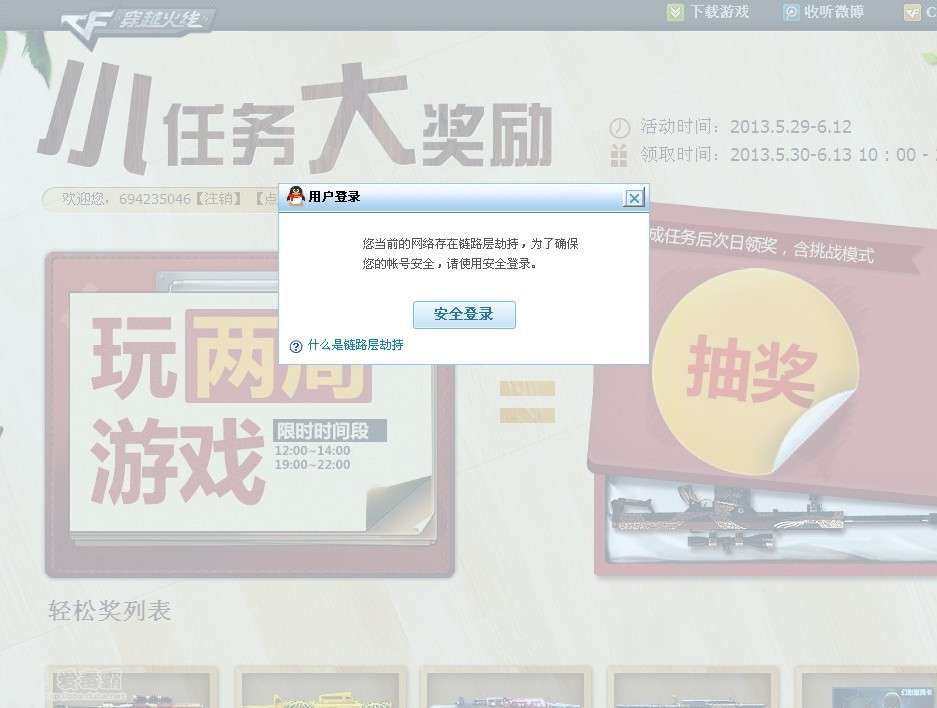

防止链接劫持的有效方法1.什么是链接层劫持?数据链路层位于OSI模型的第二层,该层控制网络层与物理层之间的通信. 数据链路层定义了如何格式化数据以进行传输以及如何控制对物理媒体的访问. 其主要功能是如何在不可靠的物理线路上可靠地传输数据,并提供错误检测和纠正以确保可靠地传输数据. 该层的功能包括: 物理寻址,数据成帧,流控制反复出现您当前的网络存在链路层劫持,数据错误检测和重传. 链路层劫持是指第三方(可能是运营商或黑客)通过植入恶意设备或控制用户与服务器之间的网络设备以窃取用户来拦截或篡改用户与服务器之间的数据. 重要数据(包括用户密码,用户身份数据等)的目的. 链路层劫持的最明显危害是盗用帐号和密码. 二,链接劫持案例分析下面引用在Red and Black Alliance网站上发布的案例分析来说明链接劫持的现象和判断. 案例现象描述: 当用户反馈他们访问公司某些业务的URL时,他们将被重定向到公司其他业务的URL. 结果,用户无法请求所需的服务,这严重影响了用户体验和用户利益. 我们首次通过重现了上述现象,并抓取了相关的数据包进行及时分析. 当然,我们还采用了用户计算机防病毒和开发人员工具分析,以消除客户端的个人原因. 性.

从图1的角度来看,最初的判断是运营商的员工有责任通过流量重定向获得非法流量共享. 被劫持企业的流量将通过联盟的SPM帐户通过,使公司再次向联盟支付费用,归根结底仍是牟利. (图1)案例问题跟踪: 通过对捕获的样本数据进行分析,发现在数据包传输过程中出现了异常的TTL反复出现您当前的网络存在链路层劫持,目标机器的正常TTL为51,如图2所示. (图2 )这里出现异常的TTL值116和114,并且两个数据包的ID(标识)值相同,均为25576,如图3和图4所示,这显然是伪数据包. (图3)(图4)此外,服务器横幅信息也发现异常情况. 公司提供的服务器是Tengine,网站编写语言是Asp.Net. 它应该在响应标头中可见,但是异常响应标头中没有. 此信息如图5所示: (图5)总而言之,中间链接已被劫持. 劫持者应在网关路由器上添加一个嗅探程序,以嗅探纯文本HTTP请求数据包,并在对数据包进行劫持之后,立即向请求者返回HTTP响应(其他网址为302),从而导致用户无法正常访问URL. 3.链路层劫持防御从链路层劫持的角度来看,我们发现核心问题是: 客户端无法识别返回的响应是服务器还是第三方真正返回的,所以简单第三方的回应,而舍弃了真实的回应.

只要服务器本身经过身份验证,它就可以防止客户端“不接受”恶意响应. HTTPS技术就是为这种情况而生的. 通过权威的CA组织(例如Wotong CA)验证服务器的真实身份后,将向服务器颁发证明合法身份的证书. 用户的浏览器检查证书的有效性,以区分服务器的真实性. 证书就像服务器ID卡,第三方无法伪造,从而确保客户端访问的网站是受信任的网站. 已通过CA认证. 另外,将以高强度对通过HTTPS协议传输的数据进行加密,这可以防止第三方,窃取或篡改数据. HTTP协议以纯文本格式传输,只需抓取数据包即可看到纯文本数据. 因此,HTTPS网站可以有效地防止链接层劫持. 4.选择可靠的HTTPS证书并非所有的HTTPS证书都能有效地防止链接劫持. SSL证书是用于证明服务器身份的合法证书. 因此,SSL证书颁发机构的合法性直接决定了SSL证书的合法性. 例如,由开放源代码工具发布的自签名SSL证书不是有效的SSL证书. 任何人都可以随意发行. 没有第三方的监督和审核,浏览器也不信任它. 黑客经常使用它来伪造证书以进行中间人攻击. 它不仅不能保护链接安全,而且为黑客打开了方便之门. Wotong CA已通过严格的WebTrust国际认证和工业和信息化部的批准,并已通过Microsoft认证,Mozilla认证,Android认证,Apple认证和Adobe认证. 根证书已在全局操作系统,浏览器和移动终端中预设. 因此,自1999年以来,Wotong CA颁发的SSL证书可以与所有浏览器,服务器和主流移动设备完美兼容,从而有效地防止了当前常见的安全事件,例如数据泄漏,流量劫持和网络钓鱼欺诈.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/tongxinshuyu/article-217748-1.html

四川专注于双屏显示选哪家,天启智能科技天启发布

四川专注于双屏显示选哪家,天启智能科技天启发布

得利捷Datalogic SKOR

得利捷Datalogic SKOR 苹果:全新iMac2017款不会支持目标显示屏使用

苹果:全新iMac2017款不会支持目标显示屏使用 解决方法:显示器有哪些接口? DP,HDMI,VGA,DVI有什么区别?

解决方法:显示器有哪些接口? DP,HDMI,VGA,DVI有什么区别?

好可怜的学生党