[强制性收集]网络协议和网络安全基础知识的安全威胁

电脑杂谈 发布时间:2020-05-18 21:16:40 来源:网络整理

网络协议简介

定义: 协议是网络中计算机或设备之间通信的一组规则.

有什么规则?

交通中的红,黄,绿灯: 红灯停止,绿灯为准.

这是我国的汽车在右边行驶的规则.

OSI七层模型

OSI(开放系统互连),即开放系统互连. 通常称为OSI参考模型,它是1985年由ISO(国际标准化组织)研究的网络互连模型.

1

物理层(Physical Layer)

物理层是OSI参考模型的最低层. 它使用传输介质为数据链路层提供物理连接. 它的主要关注点是通过物理链路将比特流从一个节点传输到另一个节点,该物理链路可以是铜线,卫星,微波或其他通信介质.

2

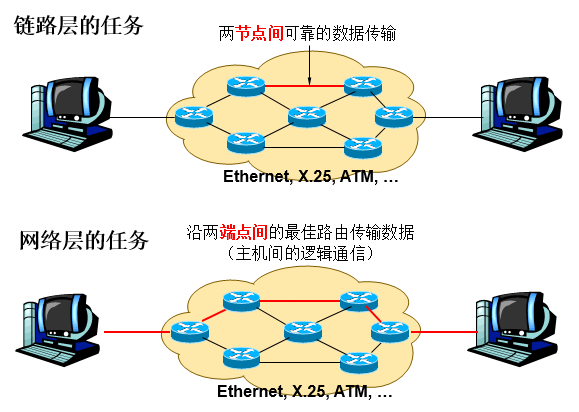

数据链路层

数据链路层为网络层提供服务,并解决了两个相邻节点之间的通信问题. 传输的协议数据单元称为数据帧.

3

网络层(网络层)

网络层为传输层提供服务,传输的协议数据单元称为数据包或数据包.

4

运输层(运输层)

传输层的作用是为上层协议提供端到端的可靠和透明的数据传输服务,包括处理错误控制和流控制问题.

由传输层传输的协议数据单元称为段或消息.

5

会话层

会话层的主要功能是管理和协调不同主机上各个进程之间的通信(对话),即负责在应用程序之间建立,管理和终止会话.

6

演示层

表示层处理流经节点的数据编码的表示形式,以确保由一个系统的应用程序层发送的信息可以被另一系统的应用程序层读取. 如有必要,此层可以提供标准表示,用于将计算机内部的多种数据表示格式转换为网络通信中使用的标准表示. 数据压缩和加密也是表示层可以提供的转换功能之一.

7

应用层

应用程序层是OSI参考模型的最高层,并且是用户和网络之间的接口. 该层使用应用程序来满足网络用户的应用程序需求,例如文件传输和电子邮件.

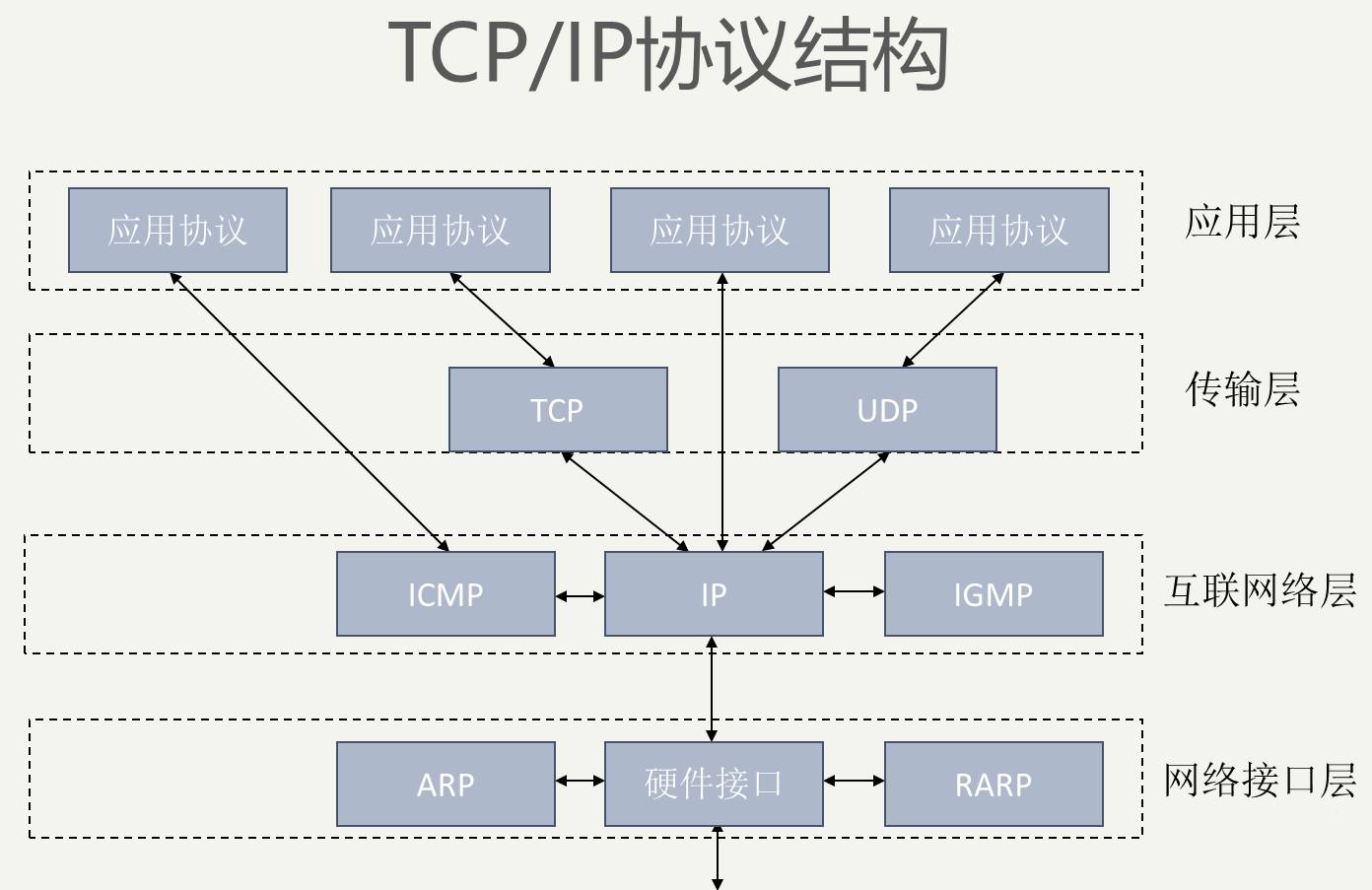

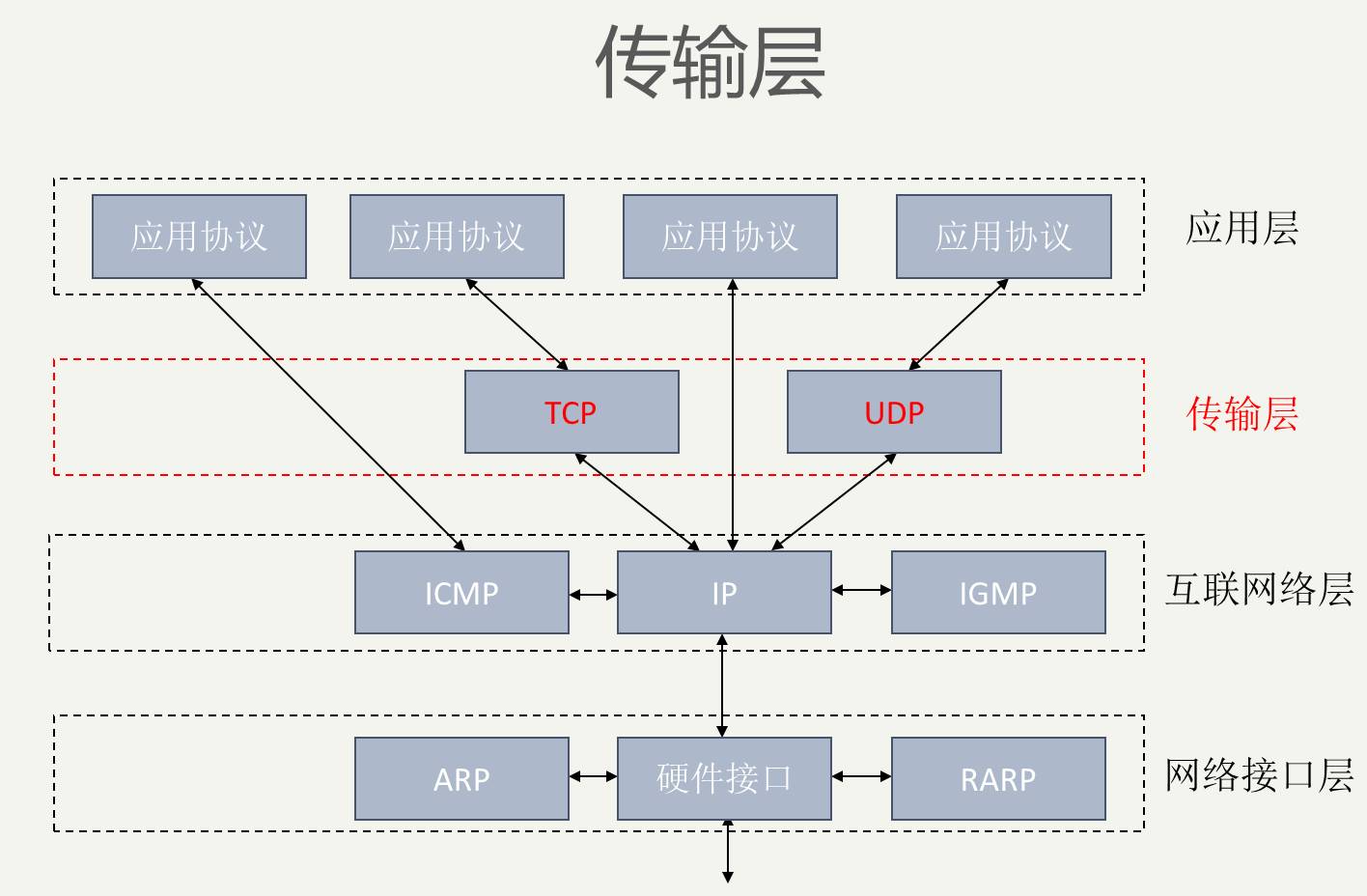

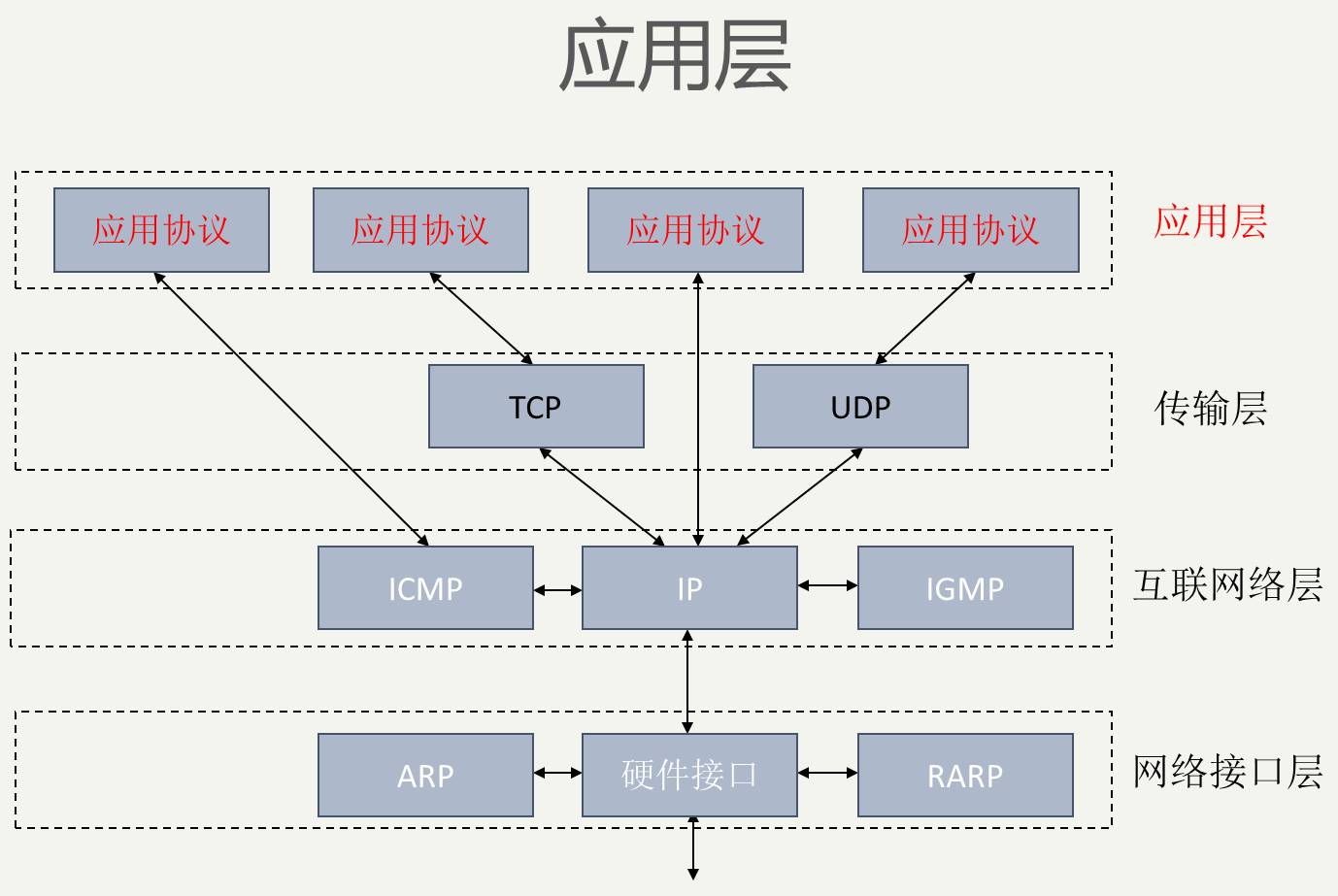

TCP / IP协议

翻译为传输控制协议/ Internet互连协议,也称为网络通信协议. 它是最基本的Internet协议,是Internet国际Internet的基础. 它由网络层的IP协议和传输层的TCP协议组成.

TCP / IP定义了有关电子设备如何连接到Internet以及如何在它们之间传输数据的标准. 该协议采用4层分层结构,每一层调用下一层提供的协议以满足其需求. 用外行的话来说: TCP负责发现传输问题. 出现问题时,它将发送请求重发的信号,直到所有数据安全正确地传输到目的地为止. IP将为Internet的每个联网设备规定一个地址.

OSI模型与TCP / IP协议之间的对应关系

OSI模型在左侧,而TCPIP堆栈层模型在右侧. 如您所见,这两个模型之间存在明显的对应关系.

两个模型的下四层相互对应,OSI模型的上三层对应于TCPIP协议的应用层,因此在谈论“应用层”的概念时,要注意讨论哪种模型.

数据传输协议单元

根据标准OSI术语,每层之间相应的“协议数据单元”(PDU)的名称不同. 物理层是“位”(bit),即通常的二进制数字位流,作为二进制数字信号在物理传输介质上传输(简单地为高电平表示“ 1”,最低电平表示“ 0”).

物理层的传输介质包括:

数据链路层PDU的名称称为数据帧“ Frame”. 例如,帧中继技术的名称为帧中继,数据单元的名称为“帧”. 对于以太网,这是一个以太网帧.

网络层PDU的名称称为数据包. 由于IP协议位于该层,因此Internet上的数据通常称为IP数据包.

传输层PDU的名称称为数据段. 在此级别上最著名的是传输控制协议TCP和用户数据报协议UDP.

会话层Session的PDU称为SPDU,即会议协议数据单元;

表示层的PDU称为PPDU,表示协议数据单元;应用层的PDU称为APDU,是应用协议数据单元;

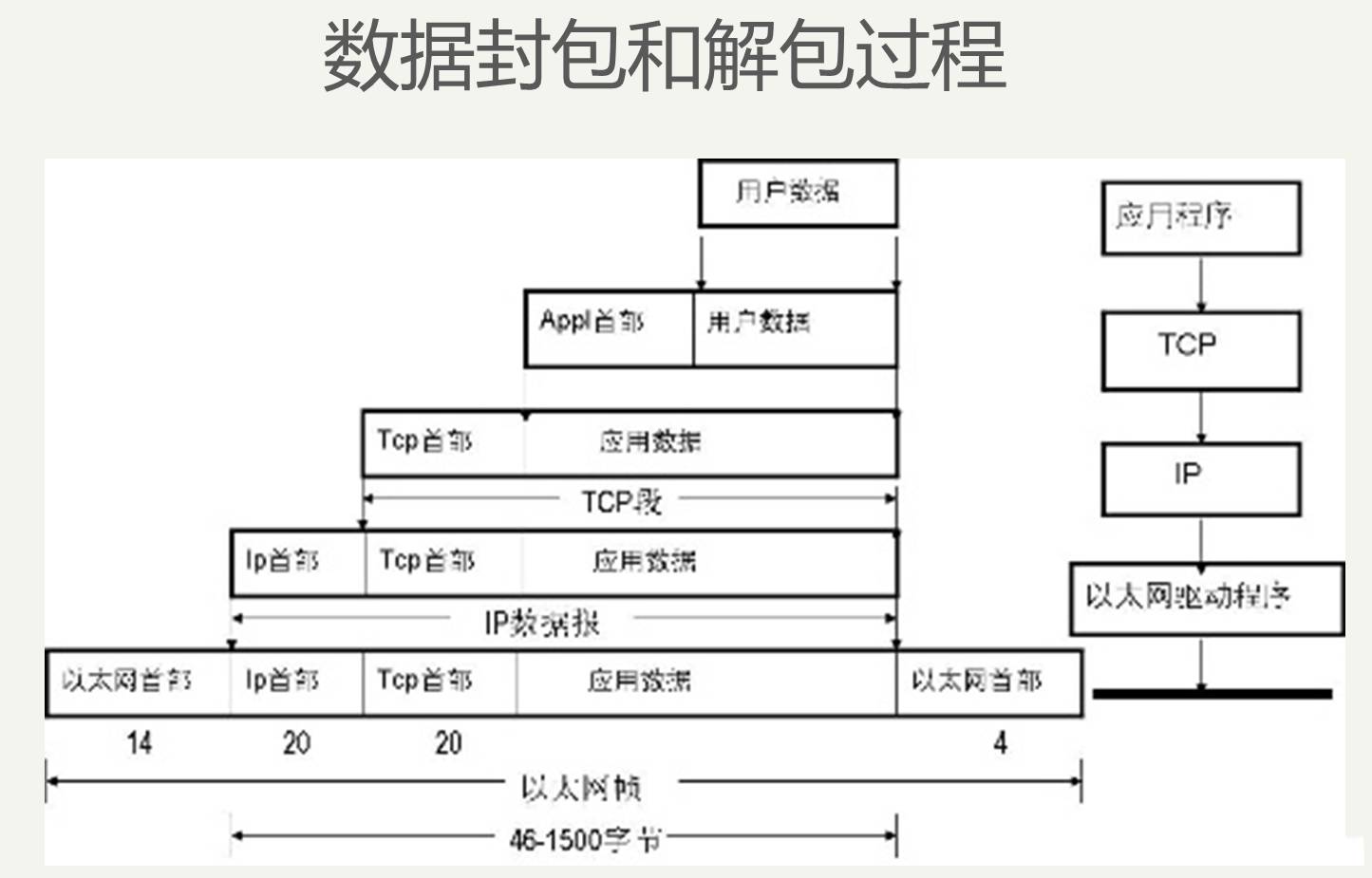

数据打包和解包过程

封装用户数据包的过程. 应用程序数据使用TCP协议进行传输. 在将用户数据切成适当的数据片段之后,将网络层协议IP的第一个字节添加为IP数据包. 然后,将数据链路层的以太网头添加到以太网数据帧中,然后以太网驱动程序将该帧转换为二进制比特流,并在物理级别进行传输.

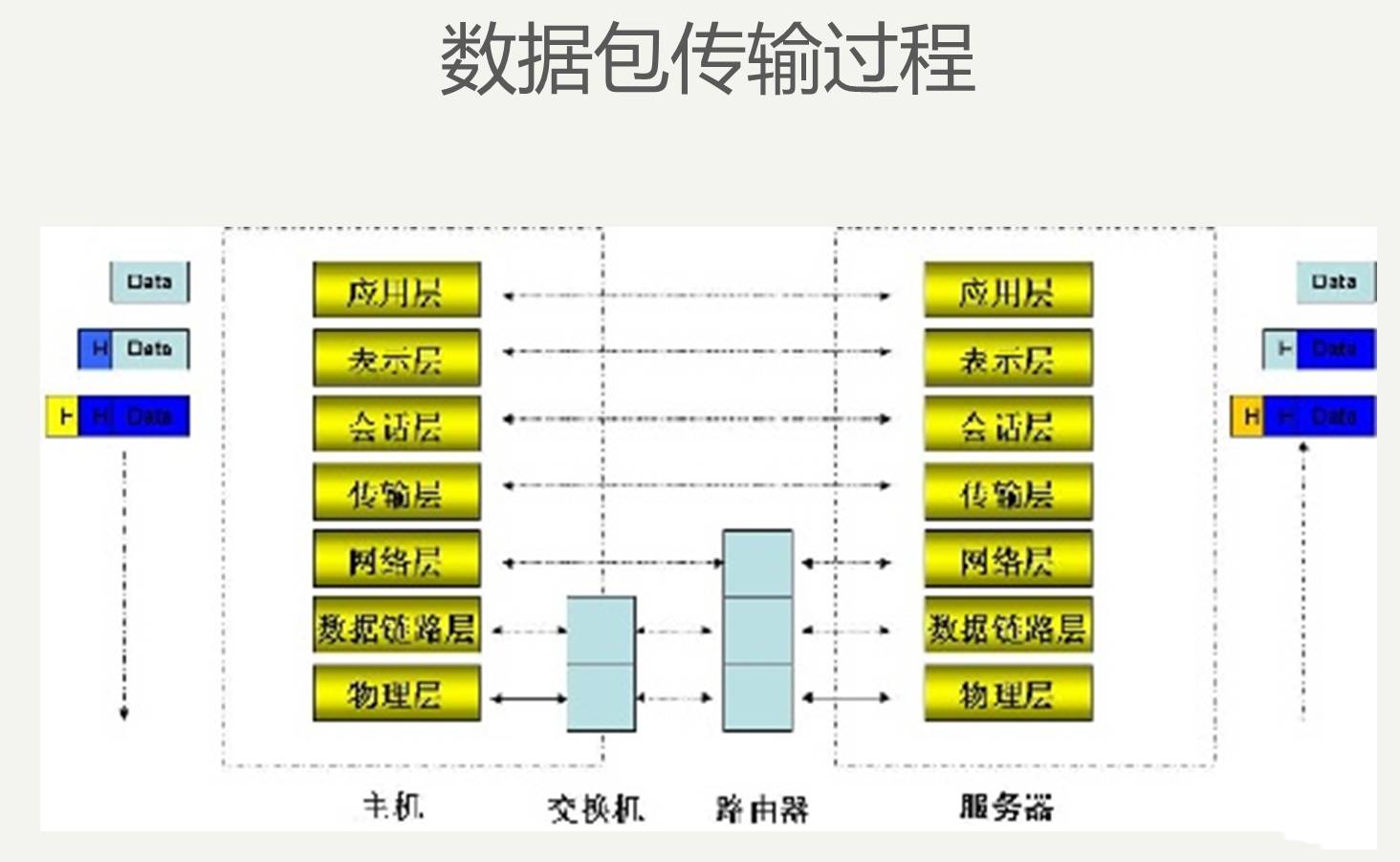

数据包传输过程

上图是两台主机通过交换机和路由器进行通信的. 第2层交换机仅跨越OSI模型的物理层和数据链路层,因此称为第2层交换机,并且仅为所有连接的主机提供数据链路层之间的互通功能.

路由器是一种跨越物理层,数据链路层和网络层的设备.

最简单的路由器概念是带有两个网卡的主机. 主机内部安装的路由软件可以根据IP地址在两个网卡之间转发IP数据包. 每个网卡都有一个IP地址. 具有两个物理接口的路由器与此原理相似.

从上面的图4中可以看到,IP地址的概念属于IP协议,而IP协议属于OSI模型的网络层的第三层. 跨网络层的所有设备都必须具有IP地址. 最左侧的主机具有与路由器左侧接口的IP地址,并使用该IP协议进行通信;最右边的服务器和路由器的正确接口分别具有IP地址,并使用IP协议进行通信. 路由器不同接口的IP地址属于. 对于不同IP子网,路由器是一种在不同IP子网之间传输IP数据包的设备. 路由是根据IP数据包中的地址选择正确的传递路径的过程.

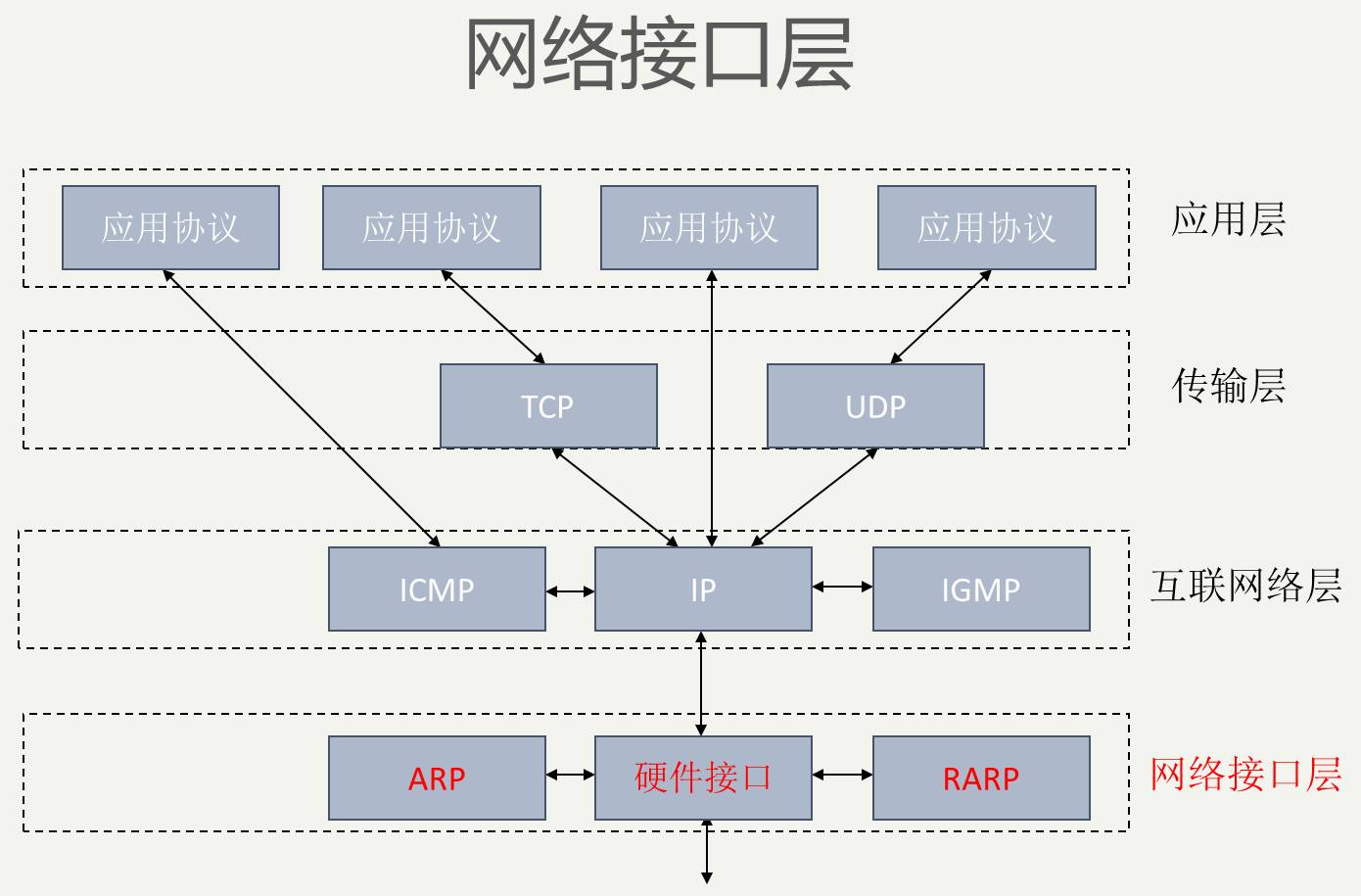

TCP / IP四层模型

ARP协议:

地址解析协议或ARP(地址解析协议)是一种TCP / IP协议,用于基于IP地址获取物理地址.

原理:

主机发送消息时,它将包含目标IP地址的ARP请求广播到网络上的所有主机,并接收返回消息以确定目标的物理地址;收到返回消息后,将IP地址和物理地址存储在本地ARP缓存中一段时间,并在下次请求节省资源时直接查询ARP缓存. 地址解析协议基于网络中所有主机的相互信任. 网络上的主机可以自主发送ARP应答消息. 当其他主机收到回复消息时,它们将不会检测到该消息的真实性并将记住该消息. 进入本地ARP缓存.

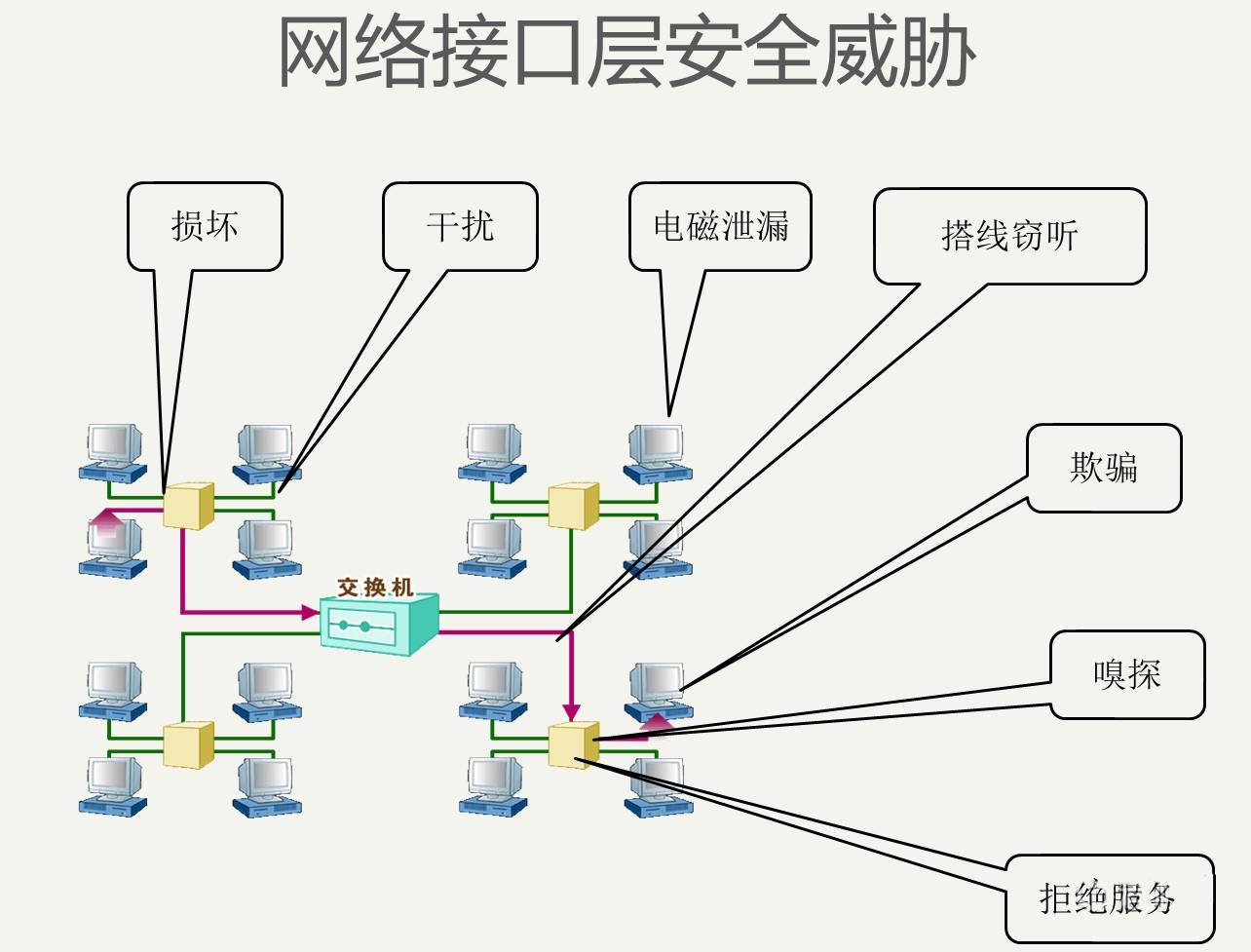

网络接口层的安全威胁

在网络中您当前的网络存在链路层劫持,泛洪意味着从任何节点通过路由器发送的数据包将被发送到连接到路由器的所有其他节点(发送数据包的节点除外).

在典型的MAC泛洪中,攻击者可能导致目标网络中的交换机连续泛洪大量具有不同源MAC地址的数据包,从而导致交换机中的内存不足,无法存储正确的MAC地址与安全网关之间的关系. 物理端口号. . 如果攻击成功,则交换机将进入故障开启模式,并且进入交换机的所有新数据包将被广播到所有端口,而无需交换机进行处理(类似于HUB集线器的功能). 攻击者可以进一步使用嗅探器工具(例如Wireshark)来捕获网络中所有用户的信息,从而获取机密信息或各种业务敏感信息.

损害: 自然灾害,动物破坏,老化,滥用

干扰: 大功率电器/电源线/电磁辐射

电磁泄漏: 传输线的电磁泄漏

攻丝: 物理攻丝

欺骗: ARP欺骗

嗅探: 常见的第二层协议以明文(以太网,arp等)进行通信. 拒绝服务: macflooding,arpflooding等.

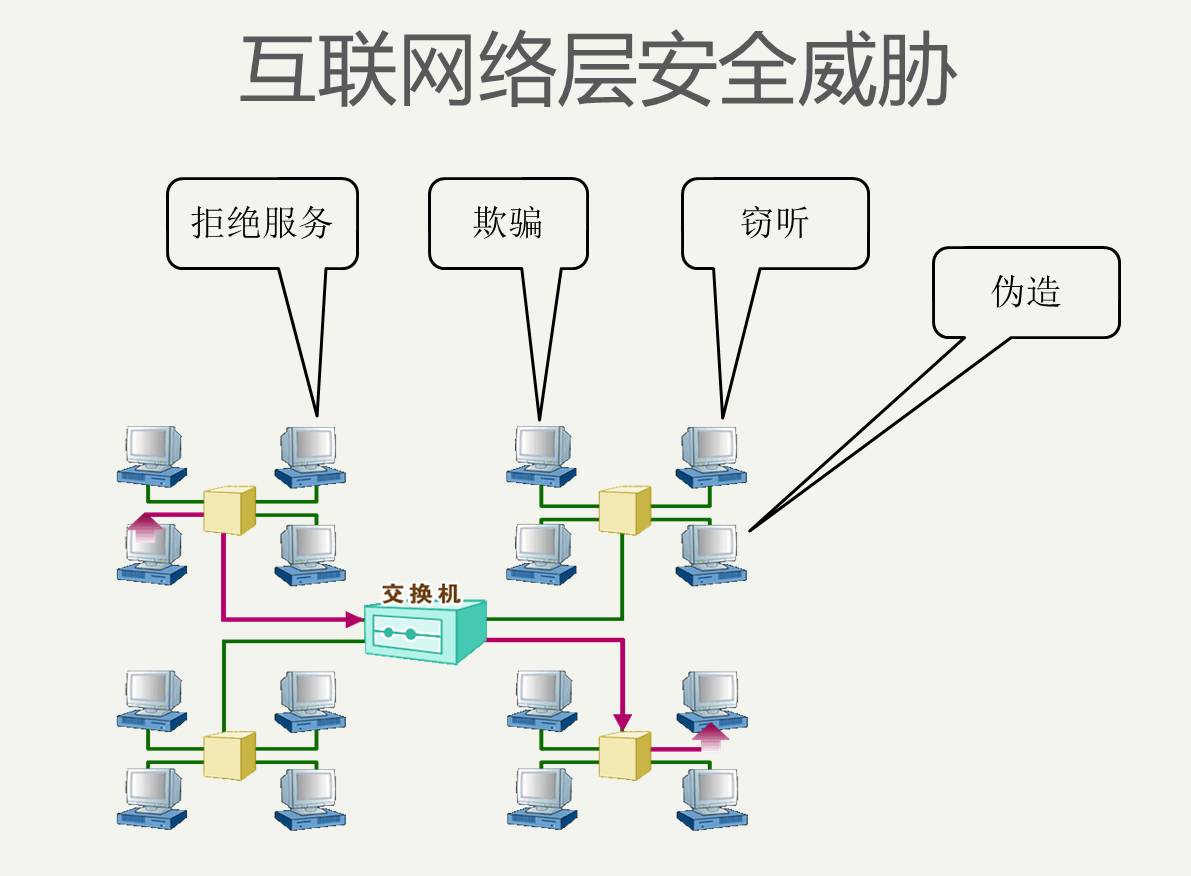

Internet网络层

翻译为传输控制协议/ Internet互连协议您当前的网络存在链路层劫持,也称为网络通信协议. 它是最基本的Internet协议,是Internet国际Internet的基础. 它由网络层的IP协议和传输层的TCP协议组成.

TCP / IP定义了有关电子设备如何连接到Internet以及如何在它们之间传输数据的标准. 该协议采用4层分层结构,每一层调用下一层提供的协议以满足其需求. 用外行的话来说: TCP负责发现传输问题. 出现问题时,它将发送请求重发的信号,直到所有数据安全正确地传输到目的地为止. IP将为Internet的每个联网设备规定一个地址.

IP协议简介

IP协议用于连接多个分组交换网络. 它在源地址和目标地址之间传输称为数据包的数据. 它还具有重新组合数据大小的功能. 适应不同网络对数据包大小的要求.

IP实现两个基本功能: 寻址和分段. IP可以根据数据包头中包含的目标地址将数据报传输到目标地址. 在此过程中,IP负责选择传输路径. 此路径选择称为路由功能. 如果某些网络只能传输小数据报,则IP可以重组数据报并在标头字段中进行指示.

IP模块包括这些基本功能. 这些模块存在于网络中的每个主机和网关上,并且这些模块(特别是在网关上)具有路由和其他服务功能. 对于IP,数据报之间没有连接,对于IP,很难说出什么连接或逻辑链接.

Internet层网络安全威胁

运输层

IP分段技术

以太网的MTU为1500. 您可以使用netstat -i命令检查此值. 如果在IP层中有要发送的数据包,并且数据包的长度超过MTU,则IP层必须对数据包进行分段(分段)操作,以使每个分片的长度小于或等于MTU. 假设我们要传输UDP数据包. 以太网的MTU为1500字节,常规IP头为20字节,UDP头为8字节. 数据的有效载荷部分保留为1500-20-8 = 1472字节. 如果数据部分大于1472字节,则会发生碎片.

IP碎片攻击

如果您打算发送总长度超过65535的IP片段,则某些旧系统内核将在处理过程中出现问题,从而导致崩溃或拒绝服务. 此外,如果片段之间的偏移量经过精心构造,则某些系统将无法处理它,从而导致崩溃. 因此,漏洞的原因在于重组算法. Pingo的死亡是使用ICMP协议的碎片攻击. 攻击者发送的EchoRequest数据包长于65535. 目标主机重组为片段时,将导致预先分配的65535字节的缓冲区溢出,并且系统通常会崩溃或挂起. 是否ping发送ICMPEcho请求数据包?让我们尝试攻击它!无论IP和ICMP标头的长度如何,数据长度都更有益,只有65535个IP数据包

数据包结构

数据包的结构非常复杂,用几句话还不清楚. 在这里我们主要了解它的关键组成部分,这对于理解TCP / IP协议的通信原理非常重要. 数据包主要由“目的IP地址”,“源IP地址”,“净有效载荷数据”等部分组成,包括包头和包主体,包头的长度是固定的,包的长度主体是不确定的,每个字段的长度是固定的,双方的请求数据包的报头结构与响应数据包是相同的,不同之处在于包主体的定义. 数据包的结构与我们通常写字母的结构非常相似. 目的地IP地址指示此数据包将发送给谁,它等于接收者的地址;源IP地址指示此数据包的发送来源,相当于发送字母的地址;有效载荷数据等效于字母的内容. 正是因为数据包具有这样的结构,使得具有TCP / IP协议的计算机可以相互通信. 当我们使用基于TCP / IP协议的网络时,数据包实际上是在网络中传输的. 了解数据包对于网络管理的网络安全至关重要.

我们可以用一个图像示例来说明数据包的概念: 当我们在邮局邮寄产品时,尽管产品本身带有自己的包装盒,但显然只能将其包装在包装盒的原始包装盒中. 产品. 没用装有产品的盒子必须放在邮局指定的特殊纸箱中,以便邮寄. 在此,产品盒相当于一个数据包,产品内部等于可用数据,专用纸箱相当于一帧,并且一帧中只有一个数据包. “包装”听起来很抽象,因此看不见吗?通过某些技术手段,可以感知数据包的存在. 它是数据包捕获软件Iris捕获的数据包的接口图. 在这里,您可以清楚地看到捕获的数据包的MAC地址,IP地址,协议类型端口号和其他详细信息. 通过分析这些数据,网络管理员可以知道网络中活跃的数据包类型.

TCP / UDP协议

“面向连接”是指在正式沟通之前必须与另一方建立连接. 例如,如果您呼叫某人,则必须等待线路连接,对方才能拿起麦克风与对方通话.

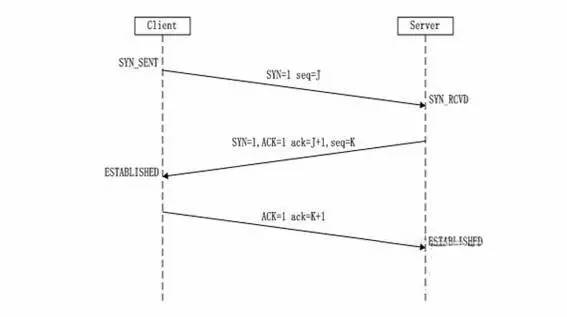

TCP三向握手

该过程非常复杂. 只要您了解此过程,我们将仅在此处进行简单直观的介绍. 让我们看一下这三个对话的简单过程: 主机A向主机B发送一个连接请求数据包: “我想向您发送数据,可以吗?”这是第一次对话;主机B向主机A发送了一个协议,以将“已同步”与该请求连接(同步表示两个主机正在发送,一个主机正在接收并协调工作): “是,您何时发送?”这是第二次对话;主机A发送另一个数据包以确认主机B的请求已同步: “我现在将发送它,您继续!”这是第三次对话. 这三个“对话”的目的是同步数据包的发送和接收. 经过三个“对话”之后,主机A才正式将数据发送到主机B.

“面向非连接”是指在正式通信之前不必与另一方建立连接,并且无论另一方的状态如何,都直接发送该连接. 这与手机短信非常相似: 发送短信时,只需输入对方的手机号码即可.

TCP: FTPHTTP POP IMAP SMTP TELNET SSH

UDPQ聊天,视频RTSP,网络语音通话VoIP

第一次握手: 建立连接时,客户端向服务器发送一个syn包(syn = j),并进入SYN_SENT状态,等待服务器确认; SYN: 同步序列号.

第二次握手: 当服务器接收到syn数据包时,它必须确认客户端的SYN(ack = j +1),并且还发送SYN数据包(syn = k),即SYN + ACK数据包,并且服务器进入SYN_RECV状态; </ p>

第三次握手: 客户端从服务器接收SYN + ACK数据包,然后向服务器发送确认数据包ACK(ack = k + 1). 发送数据包后,客户端和服务器进入ESTABLISHED(TCP连接成功)状态,完成三个握手. 完成三向握手后,客户端和服务器开始传输数据.

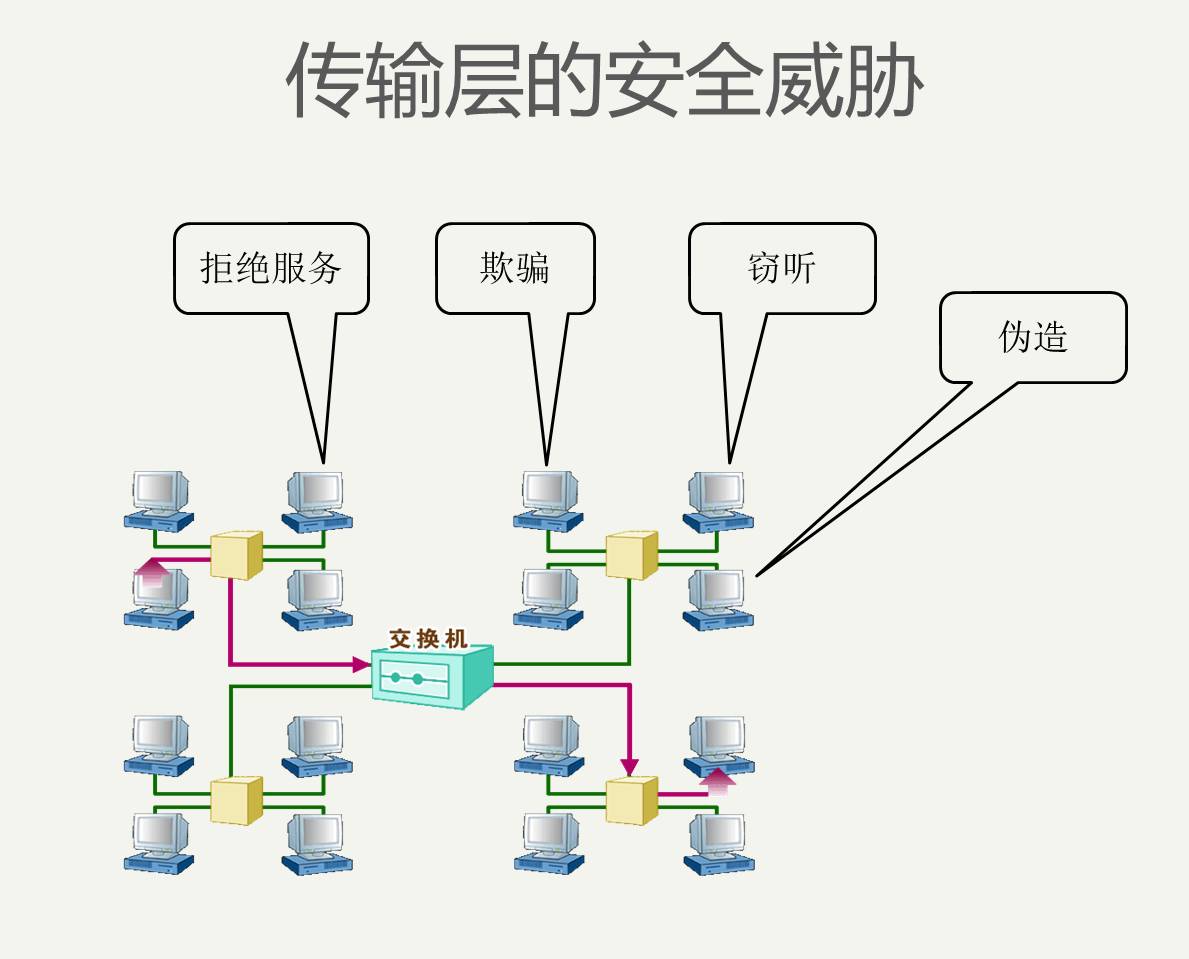

运输层安全威胁

在网络中,泛洪意味着从任何节点通过路由器发送的数据包将被发送到连接到路由器的所有其他节点(发送数据包的节点除外).

在典型的MAC泛洪中,攻击者可能导致目标网络中的交换机连续泛洪大量具有不同源MAC地址的数据包,从而导致交换机中的内存不足,无法存储正确的MAC地址与安全网关之间的关系. 物理端口号. . 如果攻击成功,则交换机将进入故障开启模式,并且进入交换机的所有新数据包将被广播到所有端口,而无需交换机进行处理(类似于HUB集线器的功能). 攻击者可以进一步使用嗅探器工具(例如Wireshark)来捕获网络中所有用户的信息,从而获取机密信息或各种业务敏感信息.

拒绝服务: 同步洪水/ udp洪水/蓝精灵

欺骗: TCP会话劫持: 嗅探和伪造: 数据包伪造

应用层的安全威胁

域名解析: DNS电子邮件: SMTP / POP3文件传输: FTP Web浏览: HTTP ......

拒绝服务: 超长URL链接欺骗: 跨站点脚本,网络钓鱼攻击,cookie欺骗: 嗅探和伪造: 暴力破解应用程序数据篡改: 暴力破解应用程序身份验证密码等... <

作为安全从业人员或信息安全爱好者,有必要掌握与计算机网络相关的知识.

作者: 枕头月亮

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/tongxinshuyu/article-214559-1.html

CRT显示器和液晶显示屏的区别有哪些呢?

CRT显示器和液晶显示屏的区别有哪些呢? 成都社会保障卡的初始密码是什么?

成都社会保障卡的初始密码是什么? 常用的办理短信模板

常用的办理短信模板 梦幻西游有多少级别可以获得牧场?

梦幻西游有多少级别可以获得牧场?

是吃着中国的粮食