还讨论了针对运营商流量劫持攻击的链路劫持

电脑杂谈 发布时间:2020-04-27 08:21:44 来源:网络整理

0x00前言

链接劫持是一种流量劫持攻击,在电子商务领域中更为常见,网络上有很多情况. 本文的作者将根据公司的实际情况简要分析链接劫持的相关技术. 由于作者级别的限制,洞见是不可避免的. 我希望你不要喷他们.

0x01劫持案例分析

案例现象的描述:

当用户反馈他们访问公司某些服务的URL时,他们将被重定向到其他公司服务的URL. 结果,用户无法请求所需的服务,这严重影响了用户体验和用户利益. 我们首次通过重现了以上现象,并及时抓取了相关的数据包进行分析. 当然,我们还采用了用户计算机防病毒和开发人员工具分析,以消除用户方面出于个人原因的可能性. 性别. 根据图1,最初的判断是运营商的员工愿意通过流量重定向获得非法流量共享. 这意味着被劫持企业的流量必须通过Alliance spm帐户进行,这使该公司向该联盟支付的款项最终是牟利的.

案例问题跟踪:

通过分析捕获的样本数据,发现数据包在传输过程中存在异常的TTL,目标机器的正常TTL为51,如图2所示.

此处出现异常的TTL值116和114,并且两个数据包的ID(标识)值相同,均为25576,如图3和图4所示,显然是假的包.

在服务器的标题信息中发现另一个异常. 该公司提供的服务器是Tengine,网站编写语言是Asp.Net. 它应该在响应标头中可见,但是在异常响应标头中没有这样的信息,如图5所示:

总而言之,中间链接已被劫持. 劫持者应使用操作员内部的便利条件,在网关路由器上添加嗅探程序,以嗅探纯文本HTTP请求数据包,并获取HTTP响应(302其他URL),从而导致用户无法访问常规URL.

劫持意图分析:

通过tcp流跟踪,发现劫持行为指向spm = s-32528773787910-pe-f-801.psy _ ** 2的联盟帐户,如图6和图7所示,目的是通过有偿流量获得利润,这也验证了初步的初步判断.

spm可以理解为跟踪和指导交易绩效数据的解决方案,并且可以用于评估某个站点上某个频道的访问和点击效果,以及随后的指导和交易状态.

劫持效果:

用户无法正常访问所需的业务,并且公司的流量和利润都损失了.

解决方案:

简单而粗略的对策: 结清账目,从有关部门投诉,当然,投诉的效果应该不太希望.

其他链接劫持案例

JD.com:

Vipshop:

Github:

新浪网: WooYun: 新浪博客涉嫌被流量Github劫持(目标是《纽约时报》和隔离墙)“> WooYun: 新浪博客涉嫌被Github劫持流量(目标《纽约时报》和隔离墙)<

搜狐: WooYun: 搜狐视频涉嫌流量劫持攻击Github“>搜云: 搜狐视频涉嫌流量劫持攻击Github

百度: (需要输入FQ)

0x02链接劫持概述

链路层劫持是指第三方(可能是运营商或黑客)通过植入恶意设备或控制用户与服务器之间的网络设备来拦截或篡改用户与服务器之间的数据. 以达到窃取重要用户数据(包括用户密码,用户身份数据等)的目的. 链接层劫持的最明显危险是盗用帐号和密码. 最常见的是拦截某些设备实施的非法站点,以及在某些区域运营商的网页上插入广告.

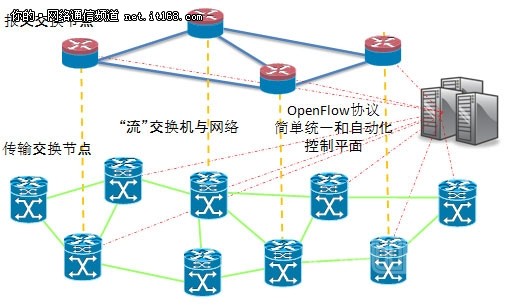

链接劫持的原理是,当用户访问网站时,操作员(可能是黑客)会进行,获取用户的目标ip,然后使用该ip作为源IP来模仿网站以响应用户,通常会在其中插入一段JS代码. 此代码可以使用户获得一些非真实的网站资源,这最终可能导致将真实页面插入广告,蒙版甚至替换整个页面,从而严重影响用户体验和企业形象. 由于链路劫持通常可能发生在最后一英里,并且最后一英里受到运营商的严格控制,因此这对监视和解决问题构成了巨大挑战. 劫持原理大致如图8所示.

到目前为止,发现的TCP链接劫持攻击通常有两种形式: 中断访问类型(分为单向包发送和双向发送包)和替换页类型.

中断访问类型通常用于阻止用户访问某些网站. 例如,某些设备禁止用户访问某些站点,某些地方的运营商禁止ADSL多终端Internet访问功能. 原理是伪造服务器向用户发送RST数据包,以防止建立TCP连接(单向数据包发送). 一些设备更加残酷,冒充向用户发送RST数据包,而冒充用户向用户发送RST数据包(双向发送).

运营商通常使用替换页面类型来插入广告,并且还有一些人篡改常规网页的SEO和欺诈性流量. 最严重的是网络钓鱼,例如2011年发生的Gmail网络钓鱼事件以及一些未知的网络钓鱼事件. 原理也很简单,即在HTTP请求之后伪造服务器对客户端的HTTP响应.

0x03链接劫持判断依据

TTL: TCP报告的TTL不一致甚至不稳定. 与上述情况一样,一种情况明显不同于正常的数据包ttl. 另一种情况是通过ttl确定操作系统类型,然后间接确定数据包是否异常.

标识: 存在不符合RFC标准的情况. 对于具有给定地址和协议的IP数据包,其标识应为单调递增的序列,且公差为1. 每个IP数据包均具有16位唯一标识码. 程序生成的数据通过网络传输时,将被拆分为数据包并发送. 当要重组数据包时反复出现您当前的网络存在链路层劫持,此ID基于标识字段. 主机发送的每个数据报. 通常,每发送一条消息,其值就会增加1.

横幅信息: 在这种情况下与已知信息矛盾.

TTL: TTL是生存时间的缩写. 该字段指定IP数据包在被路由器丢弃之前允许通过的最大网段数. TTL是IPv4数据包头中的8位字段.

尽管TTL的字面意义是生存时间,但TTL实际上是IP数据包可以在计算机网络中转发的最大跳数. TTL字段由IP数据包的发送者设置. 在IP数据包从源到目标的整个转发路径中,路由器每次通过路由器时都会修改TTL字段的值. 具体方法是将TTL的值减1. 然后转发IP数据包. 如果在IP数据包到达目标IP之前将TTL减小为0,则路由器将丢弃收到的TTL = 0的IP数据包,并向IP数据包的发送方发送ICMP超时消息.

TTL的主要功能是避免网络中IP数据包的无限流通和收发,节省网络资源,并使IP数据包的发送者能够接收警报消息.

//IP部首定义 typedef struct _ip_hdr { unsigned char version : 4; //版本 unsigned char ihl : 4; //首部长度 unsigned char tos; //服务类型 unsigned short tot_len; //总长度 unsigned short id; //标志 unsigned short frag_off; //分片偏移 unsigned char ttl; //生存时间 unsigned char protocol; //协议 unsigned short chk_sum; //检验和 in_addr src_addr; //源IP地址 in_addr dst_addr; //目的IP地址 }ip_hdr;

不同操作系统环境的TTL值通常是一个固定数字,并且公共值是16的倍数,然后在每个节点之后减小1. 一般来说,服务器不会修改默认的TTL值,例如Linux的默认TTL为64,Windows的默认TTL为128.

以下是默认操作系统的TTL:

WINDOWS NT/2000 TTL:128 WINDOWS 95/98 TTL:32 UNIX TTL:255 LINUX TTL:64 WIN7 TTL:64

0x04解决方案

(1)HTTPS

https是当前最常见的链接劫持解决方案. https是一种加密协议. 我们随便拿起一个http包,发现http包中的所有内容都是纯文本,因此将对其进行监视,并对https协议进行加密.

但是光加密是不够的,因为仅应用程序数据被加密,并且网络层中的信息未被加密. 邪恶力量仍然可以将数据包的目标IP用作响应用户的源IP. https的另一个重要功能是验证数字证书,以确保客户端访问的网站是由CA验证的可信网站. 因此,这几乎完全消除了链接劫持的可能性.

但是https并不是那么完美. 尽管https解决了许多安全问题,但对性能的影响也相对较大. 一种是用户必须从http跳到https,并且他们需要进行更多的TLS握手,这会占用一定的时间;第二,对服务器的压力也会增加. 另内使用https并非易事. 国的https,但是大多数国内公司尚未采用网站范围的https的方法. https网站应该是未来互联网的趋势. 有关https的网站,请参阅[5],此处不再赘述.

(2)加强监控和检测

Internet上当前有一些链接劫持检测方法,例如使用libpcap确定链接层劫持. 原理是,在链路层被劫持的设备缺少伪造协议头中ttl值的程序(或者伪造的流量应被优先处理,并且为true流量到达客户端计算机,因此没有机会伪造ttl值) ). 每次计算机接收到数据包时,它将被移交给程序. 如果判断某个IP地址流量的ttl值与先前流量的ttl值不同反复出现您当前的网络存在链路层劫持,且差值大于5,则在其链路层中伪造流量. 代码请参考[6].

(3)其他/产品

腾讯目前处于领先地位,其相关的发明专利用于链路劫持检测.

0x05摘要

链接层劫持是相对较低的级别,并且很多涉及操作员的行为,因此不可能从根本上阻止它(或找到操作员,或抓住黑客,当然,您不会击败操作员) , 你懂). 个人认为处理链接劫持一般可以考虑几个维度: 业务级别,技术级别. 一切安全都是为了业务,在确保业务的前提下,采取良好的安全保护措施. 最重要的是在技术层面上加强有效的检测和监视,包括对攻击技术的研究和对日志流量等数据的分析. 当然,就企业而言,我们只能尽全力做到最好,而对于无法控制的因素,我们往往无能为力. 简而言之,WAN根本不安全,因此必须对敏感信息传输进行加密,同时还要对高强度加密.

就在这里,请告诉批评者纠正我.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/tongxinshuyu/article-190528-1.html

-

-

李元纮

李元纮亦是示威

-

张雪香

张雪香你这个结论是我绝对认同的

-

从4000开始的操作助手/产品操作

从4000开始的操作助手/产品操作 NanoIPS电竞显示器已经悉数来齐了!(组图)

NanoIPS电竞显示器已经悉数来齐了!(组图) 谁是微信贴心充值的名字?如何申请充值?

谁是微信贴心充值的名字?如何申请充值?

全世界国家的主政府是美国说了算