流量劫持是如何发生的? (1)

电脑杂谈 发布时间:2020-04-15 10:09:45 来源:网络整理

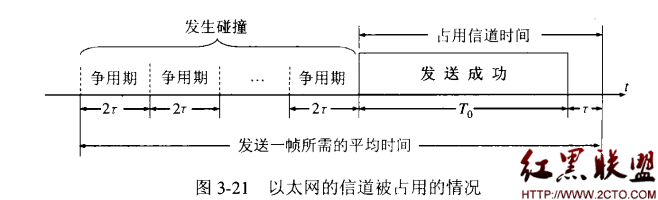

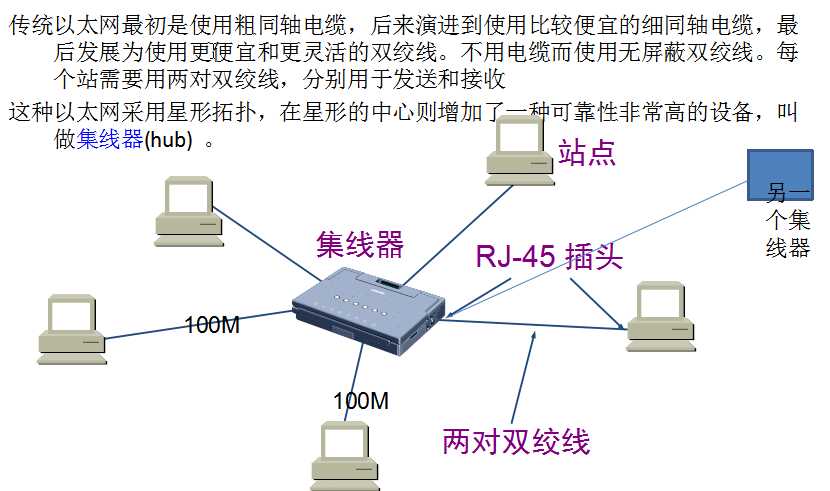

集线器设备早已消失,甚至十年前甚至很少有人使用它们. 作为早期的网络设备您当前的网络存在链路层劫持,它的唯一功能是广播数据包: 将一个接口收到的数据包成组发送给所有接口. 更不用说超小的带宽了,这就是转发规则多么不合理. 任何人都可以接收整个网络环境的数据,可以想象到隐私和安全性.

嗅探器成为那个时代的头号武器. 只要配置了过滤器,就可以在短时间内捕获各种明文数据,但是用户没有任何防御对策.

注意事项: 如果仍在使用,请扔掉.

此设备当前唯一可用的功能是旁路嗅探. 利用广播的特性,分析其他设备的通信非常方便,例如在不影响正常通信的情况下获取机顶盒的数据包.

交换机的出现逐渐消除了集线器. 交换机将绑定MAC地址和接口,并且数据包最终将仅发送到一个终端. 因此,只要预先配置与MAC对应的接口,理论上就非常安全.

但是,很少有人这样做. 他们中的大多数人只是使用设备的默认模式自动学习才能变得懒惰. 设备会根据接口发送的数据包自动将数据包的源地址与此接口关联.

但是,这种学习不是很聪明,甚至过于刻板,任何传闻都将被视为真理. 用户发送带有自定义源MAC地址的数据包非常容易,因此交换机成为一个容易被欺骗的对象. 只要伪造了一个源地址,该地址就可以与它自己的接口关联以获得受害者的流量.

但是,受害者随后发送了另一个数据包,并且绑定关系恢复到其原始正常状态. 因此,只要发送频率更高,谁就可以争夺接收该MAC地址的权利. 如果伪造了网关地址,则交换机会错误地认为网关电缆已插入您的接口,并且网络环境中的出站流量会立即到达您.

当然,除非您有其他出站通道,否则您可以代理偷来的数据;否则,您不希望将其转发到已损坏的真实网关,被劫持的用户也不会访问Internet. 因此,此技巧不是很有害,但具有很大的破坏性,您可以立即断开网络连接.

注意事项: 尝试将MAC和接口绑定到机器的固定网络. 似乎大多数网吧都绑定了MAC和接口您当前的网络存在链路层劫持,这大大增强了链路层的安全性. 同时,单独的子网段会尽可能地划分VLAN,以避免过多的广播环境.

如果您在大学中看到超过一千人没有划分VLAN,则短路电缆会破坏整个网络.

集线器和交换机转发之间的区别已在前面提到. 如果交换机找到了尚未获知的MAC地址,则将数据包发送到哪里?为了不丢失数据包,只能将其广播到所有接口.

如果禁用了交换机的学习功能,它将退化为集线器. 由于交换机的硬件配置有限,因此显然不可能记录与该地址对应的无限数量的条目. 我们一直在伪造非重复的源地址,交换机中的记录表很快就会填满,甚至覆盖原始的学习记录,用户的数据包也无法正常转发,只能广播到所有接口.

注意事项: MAC和接口绑定. 一旦绑定,该接口仅允许使用固定的源地址,伪造自然会失败. 当然,更好的交换机具有一些策略,这些策略将不允许接口关联太多的MAC地址.

您必须在VLAN中选择一个实际地址作为目标MAC,以避免大量数据风暴.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/tongxinshuyu/article-176402-1.html

mapxtreme_判断点是否在面内_mapxtreme最新版

mapxtreme_判断点是否在面内_mapxtreme最新版 华为平板接口 牛牛游戏网

华为平板接口 牛牛游戏网 陕西皮带监测维修技艺精湛

陕西皮带监测维修技艺精湛 “ QQ西游记”吉时医仙职业分析策略

“ QQ西游记”吉时医仙职业分析策略

狠狠打击美国在全世界的利益