wireshark 过滤udp包_wireshark过滤udp_wireshark 过滤udp包

电脑杂谈 发布时间:2019-05-27 02:22:08 来源:网络整理

抓取指定IP地址的数据流:

如果你的抓包环境下有很多主机正在通讯,可以考虑使用所观察主机的IP地址来进行过滤。以下为IP地址抓包过滤示例:

host 10.3.1.1:抓取发到/来自10.3.1.1的数据流

dst host host 如果ipv4/v6 数据包的目的域是host, 则与此对应的条件表达式为真.host 可以是一个ip地址, 也可以是一个主机名. src host host 如果ipv4/v6 数据包的源域是host, 则与此对应的条件表达式为真. host 可以是一个ip地址, 也可以是一个主机名. host host。客户端向服务器端请求域名解析,首先通过dns64 server查询ipv6的地址,如果查询不到,再向dns server查询ipv4地址,通过dns64 server合成一个ipv6的地址,最终将一个ipv6的地址返回给客户端。还有就是如果是ipv6网络的话,也可以通过在host添加ipv6地址,来实现直接访问youtube,相应的也就能挂vagex了。

not host 10.3.1.1:抓取除了发到/来自10.3.1.1以外的所有数据流

src host 10.3.1.1:抓取来自10.3.1.1的数据流

dst host 10.3.1.1:抓取发到10.3.1.1的数据流

host 10.3.1.1 or 10.3.1.2:抓取发到/来自10.3.1.1,以及与之通讯的所有数据流,与10.3.1.2,以及与之通讯的所有数据流

host :抓取发到/来自所有解析为的IP地址的数据流

ip.addr == 10.2.2.2

抓取指定IP地址范围的数据流:

当你需要抓取来自/发到一组地址的数据流,可以采用CIDR(无类别域间路由,Classless Interdomain Routing)格式或使用mask参数wireshark 过滤udp包。

net 10.3.0.0/16:抓取网络10.3.0.0上发到/来自所有主机的数据流(16表示长度)

net 10.3.0.0 mask 255.255.0.0:与之前的过滤结果相同

ip6 net 2406:da00:ff00::/64:抓取网络2406:da00:ff00:0000(IPv6)上发到/来自所有主机的数据流

not dst net 10.3.0.0/16:抓取除了发到以10.3开头的IP地址以外的所有数据流

not src net 10.3.0.0/16:抓取除了来自以10.3开头的IP地址以外的所有数据流

ip proto <protocol code>:抓取ip协议字段等于<protocol code>值的报文。如TCP(code 6), UDP(code 17), ICMP(code 1)。

ip[2:2]==<number>:ip报文大小

ip[8]==<number>:TTL(Time to Live)值

ip[9]==<number>:协议值

icmp[icmptype]==<identifier>: 抓取 ICMP代码等于identifier的ICMP报文, 如icmp-echo 以及icmp-request。

方括号中第一个数字表示从协议头开始的偏移量,第二个数字表示需要观察多少位。

抓取发到广播或多播地址的数据流:

只需侦听广播或多播数据流,就可以掌握网络上主机的许多信息。

ip broadcast:抓取广播报文

ip multicast:抓取多播报文

dst host ff02::1:抓取到IPv6多播地址所有主机的数据流

dst host ff02::2:抓取到IPv6多播地址所有路由器的数据流

小贴士:

Wireshark包含了一些默认的抓包过滤条件。点击主工具栏的Edit Capture Filters,跳转到已保存抓包过滤列表wireshark 过滤udp包。你会发现一些常见抓包过滤的示例。

抓取基于MAC地址的数据流:

当你需要抓取发到/来自某一主机的IPv4或IPv6数据流,可创建基于主机MAC地址的抓包过滤条件。

应用MAC地址时,需确保与目标主机处于同一网段。

ether host 00:08:15:00:08:15:抓取发到/来自00:08:15:00:08:15的数据流

ether src 02:0A:42:23:41:AC:抓取来自02:0A:42:23:41:AC的数据流

ether dst 02:0A:42:23:41:AC:抓取发到02:0A:42:23:41:AC的数据流

not ether host 00:08:15:00:08:15:抓取除了发到/来自00:08:15:00:08:15以外的所有数据流

ether broadcast或ether dst ff:ff:ff:ff:ff:ff:抓取广播报文

ether multicast:多播报文

抓取指定以太网类型的报文:ether proto 0800

抓取指定VLAN:vlan <vlan number>

抓取指定几个VLAN:vlan <vlan number> and vlan <vlan number>

抓取基于指定应用的数据流:

你可能需要查看基于一个或几个应用的数据流。抓包过滤器语法无法识别应用名,因此需要根据端口号来定义应用。通过目标应用的TCP或UDP端口号,将不相关的报文过滤掉。

port 53:抓取发到/来自端口53的UDP/TCP数据流(典型是DNS数据流)

not port 53:抓取除了发到/来自端口53以外的UDP/TCP数据流

port 80:抓取发到/来自端口80的UDP/TCP数据流(典型是HTTP数据流)

udp port 67:抓取发到/来自端口67的UDP数据流(典型是DHCP据流)

tcp port 21:抓取发到/来自端口21的TCP数据流(典型是FTP命令通道)

portrange 1-80:抓取发到/来自端口1-80的所有UDP/TCP数据流

tcp portrange 1-80:抓取发到/来自端口1-80的所有TCP数据流

抓取结合端口的数据流:

当你需要抓取多个不连续端口号的数据流,将它们通过逻辑符号连接起来,如下图所示:

3.客户端再分析该sdp描述,并为会话中的每一个流发送一个rtsp建立命令(setup),rtsp建立命令告诉服务器,客户端用于接收媒体流数据的端口。每个端口如果有大量数据发送,则端口会先将收到的等待发送的数据存储到寄存器中,在轮到发送时再发送出去。打个比方一个8口hub,当端口1上的机器要给端口8上的机器发数据,那这个数据是这样跑的:首先她在端口1上侦听hub上有没有数据在传输,如果没有,端口1就跳出来向hub上喊:“我有数据包要给端口8,请端口8听到后回话”这个数据被以广播的方式发送到hub上的其余7个口上,每端口都会接到这样的数据包,然后端口2---端口7会发一则消息给断口1:“我不是端口8,请你快tmd释放带宽资源”与此同时端口8会发消息给断口1:“我是端口8,你在找我吗。

host 10.3.1.1 and port 80:抓取发到/来自10.3.1.1端口80的数据流

host 10.3.1.1 and not port 80:抓取发到/来自10.3.1.1除了端口80以外的数据流

udp src port 68 and udp dst port 67:抓取从端口68到端口67的所有UDP数据流(典型是从DHCP客户端到DHCP服务器)

udp src port 67 and udp dst port 68:抓取从端口67到端口68的所有UDP数据流(典型是从DHCP服务器到DHCP客户端)

进行hash,这样使得即使配置了100个线程,也只有一个线程在运行,因为heritrix默认每次从一个队列中取出来一个url进行抓取,等抓取结束之后再取另外一个。ack报文后会发送一个rst报文(标志位为00000100),通知服务器端不需要等待一个无效的连接,可是如果这个伪造ip并没有绑定在任何的主机上,不会有任何设备去通知主机该连接是无效的(这正是tcp协议的缺陷),主机将不断重试直到syn timeout时间后才能丢弃这个无效的半连接。3.2配置文件分析heritrix系统的一个核心是order.xml配置文件,它里边的每一个配置都关系到整个系统的运行情况,例如可以控制抓取的速度,可以优化电脑行呢,可以在某一次的抓取上继续抓取。

抓取所有RST(Reset)标志位为1的TCP报文,配置tcp[tcpflags] & (tcp-rst)!=0

less <length>:抓取小于等于某一长度的报文,等同于len <=<length>

greater <length>:抓取大于等于某一长度的报文,等同于len >=<length>

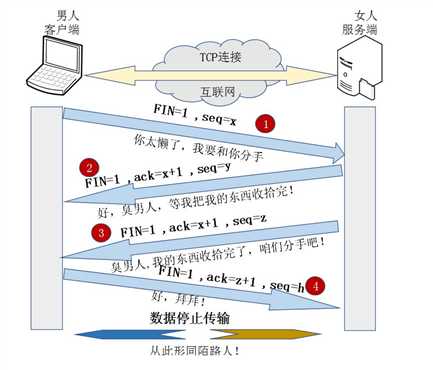

SYN: 简历连接的信号

FIN: 关闭连接的信号

ACK: 确认接收数据的信号

RST: 立即关闭连接的信号

PSH: 推信号,尽快将数据转由应用处理

tcp[13] & 0x00 = 0: No flags set (null scan)

tcp[13] & 0x01 = 1: FIN set and ACK not set

tcp[13] & 0x03 = 3: SYN set and FIN set

tcp[13] & 0x05 = 5: RST set and FIN set

tcp[13] & 0x06 = 6: SYN set and RST set

tcp[13] & 0x08 = 8: PSH set and ACK not set

tcp[13]是从协议头开始的偏移量,0,1,3,5,6,8是标识位。

尽量避免使用抓包过滤。即便多看几个报文,也比漏看一个报文要好。当你抓取了大量报文的时候,用显示过滤(过滤选项也更多)来重点查看某一数据流。

协议过滤器:

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/tongxinshuyu/article-101607-1.html

-

李静媛

李静媛 -

焦紫杰

焦紫杰晚安

![解决办法:当计算机屏幕为黑色但主机正常时,怎么办?电脑黑屏故障的原因[图形]](http://pic2.58cdn.com.cn/zhuanzh/n_v1bkuymvw3afrxipubvq_750_0.jpg) 解决办法:当计算机屏幕为黑色但主机正常时,怎么办?电脑黑屏故障的原因[图形]

解决办法:当计算机屏幕为黑色但主机正常时,怎么办?电脑黑屏故障的原因[图形] 移动20M和电信4M那个快一点

移动20M和电信4M那个快一点 3S技术及其在生态环境监测中的应用

3S技术及其在生态环境监测中的应用 Windows7如何做到一台电脑多个显示屏_?

Windows7如何做到一台电脑多个显示屏_?