您当前的网络存在链路层劫持_当前网络存在多个出口_反复出现您当前的网络存在链路层劫持

电脑杂谈 发布时间:2019-05-21 22:11:33 来源:网络整理

而之后制定出的mgcp等协议,目的即在于将h.323网关进行功能上的分解,也就是划分成负责媒体流处理的媒体网关(mg),以及掌控呼叫建立与控制的媒体网关控制器(mgc)两个部分。mgcp协议制定的主要目的即在于将网关功能分解成负责媒体流处理的媒体网关(mg),以及掌控呼叫建立与控制的媒体网关控制器(mgc)两大部分。查阅新帕萨特采用的是can总线数据传输(图2),发现所有的数据都是通过can线汇总到数据总线接口j533(网关)进行中转的,所有的控制单元通过网关交换自己需要的数据,也就是说网关是所有控制单元的共同结点。

你在访问一个网站的过程中,经历了如下几个阶段:

以访问freebuf的主页为例:

1、地址栏输入freebuf.com

2、访问本机的hosts文件,查找 freebuf.com 所对应的 IP,若找到,则访问该IP

3、若未找到,则进行这一步,去(远程的)DNS服务器上面找freebuf.com 的IP,访问该IP

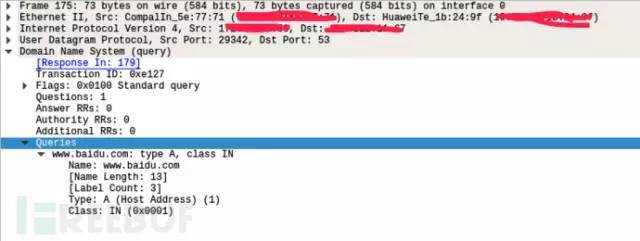

可以通过Wireshark抓包来看一下这个过程

这是一个发向baidu.com的DNS请求

这是DNS服务器返回的内容:

为解决这些问题,入侵检测技术(ids)在静态防御技术基础上逐渐发展起来,而入侵防御技术(ips)扩充了入侵检测技术,它改进了大多数ids 的被动模式,预先检测并对入侵活动和恶意网络流量进行拦截并将攻击数据包丢弃,阻止其进入系统,起到了主动保护系统的作用,而不象...。目前,卡巴斯基实验室针对企业和个人用户的安全产品能够成功检测和拦截wild neutron攻击组织所使用的恶意软件,并且已将其检测为trojan.win32.wildneutron.gen、trojan.win32.wildneutron.*、trojan.win32.jripbot.*和trojan.win32.generic。在系统内核层拦截本机对外的tcp syn/udp/icmp/arp dos攻击数据包,定位恶意发动dos攻击的程序,从而保证网络的畅通。

由于DNS劫持导向的界面的URL是完全正确的,因此

这类攻击一般极难分辨!

攻击者可以将网页的前端做的极为完善!几乎和原网页一模一样,各种链接,也都指向正确的地方,只有这个登陆框是有问题的,一旦输入用户名密码就会被攻击者所接受到。

2、防范

这个过程进行下去,栈顶所在的提交页面之后始终有一块被提交的保护页面,直到栈的调用层次足够深,当倒数第二个页面被提交并需要标记为保护页面的时候,这个标记行为终止并抛出exception_stack_overflow异常。钓鱼攻击现在有很多种了,从 windows客户端 软件的角度,已知的利用浏览器功能疏漏的页面脚本的攻击可以很容易的被防范,保持你的浏览器软件更新就可以了。钓鱼攻击现在有很多种了,从windows客户端软件的角度,已知的利用浏览器功能疏漏的页面脚本的攻击可以很容易的被防范,经常保持您的浏览器软件更新就可以了。

1、使用SSL(HTTPS)进行登录,攻击者可以得到公钥,但是并不能够得到服务器的私钥

2、当浏览器提示出现证书问题的时候,谨慎,再谨慎!确定你所在的网络环境是安全的,该网站是可信的再去访问。

3、不在连接公共wifi的时候随意进行登陆操作

如果出现了像上图这样的提示,那么有两种可能,

一种是服务器的HTTPS证书没有正确的配置,

另一种就是你可能遭到了中间人劫持,数字证书无法通过浏览器的验证

a:如果您曾经绑定过手机号/邮箱,可以在登录神聊的界面点击「忘记密码」,选择"通过手机获取密码"或者"通过邮箱获取密码",填写您绑定的手机或者邮箱,我们会为您下发临时密码,您可以通过临时密码登录。2、选择安全的网络环境,不要轻易登录没有密码的wifi,因为这些wifi有可能会劫持你的网络,甚至盗取你个人信息及密码。知道自己内网的代理服务器地址端口或者还要填写内网用户名密码域等信息就请您选择自定义,然后填上。

这种攻击的影响的范围一般是很小的,只局限鱼一个内网的范围,总体来说还是不必担心过多,当然,如果是运营商劫持,那就另当别论,不过运营商劫持一般也只是插入广告,不会大胆的直接用这种方式进行钓鱼攻击。

3、攻击者的目的钓鱼攻击盗取密码

诱导用户进行填写登录表单的操作,将POST的地址改为自己的服务器地址,以获取受害者的用户名和密码

特别注意:

用户提交表单时,一个配置好的actionform对象被创建,并被填入表单相应的数据,actionservler根据struts-config.xml文件配置好的设置决定是否需要表单验证,如果需要就调用actionform的 validate()验证后选择将请求发送到哪个action,如果action不存在,actionservlet会先创建这个对象,然后调用 action的execute()方法。html表单用于接收不同类型的用户输入,用户提交表单时向服务器传输数据,从而实现web和服务器的交互。从注册向导登录qq,一路点“下一步”按钮,在“网络设置”对话框中,选中“有效http1.1代理设置”,填入“代理服务器地址”和“端口号”,一般是80端口,如果是非公开的代理服务器还要填入“校验用户名”和“校验用户密码”,再点“测试”按钮(如图3)。

一般来说,这样的submit函数应该是在按钮被点击之后执行,但是攻击者可以可以在用户每一次输入的动作之后使用on事件来执行这个函数,可以使得用户不点击就发送。

钓鱼攻击劫持支付

在支付的界面进行劫持使得用户的支付宝,或者银行卡支付,使得支付到攻击者的账户中。

植入广告

这种方式的DNS劫持一般是运营商所为的,大面积的劫持

图 5 5( 图 5 5 ) 左 上 角 、 右 上 角 、 左 下 角 、 右 下 角 各 有 一 个 子 , 那 么 首 先 要 确 定 它 们 属 于 哪 一 种类 型 。棋 盘 上 可 分 为 九 个 部 分 , 分 别 称 为 : 左 上 角 、 左 下 角 、 右 上 角 、 右 下 角 、 上 边 、 下 边 、 左 边 、右 边 和 中 腹 ( 见 图 二 )。某种流量劫持攻击的原理简述和演示,回顾近几年国内发生的各类恶意劫持事件中,莫过于通信运营商的流量劫持,该行为严重干扰到了个人和企业用户的正常使用和运营。

有两种方式

HTTP劫持

将拦截到的HTML文本中间加一个 position为fixed的div,一般在右下角,显示出广告

DNS劫持

将域名劫持到一个攻击者的网站中,含有广告,再用iframe的方式来引入用户要访问的网站您当前的网络存在链路层劫持。

4、攻击复现

我们可以对这种攻击方式进行复现,

在一个路由器下面的多台机器,使用一台进行劫持,另一台进行模拟受害者进行测试

准备工作

进行劫持的机器:

最好使用 kali linux

在本地或者远程撘一个HTTP服务器,作为钓鱼网站,用于伪装目标网站

最好安装一个大功率的无线网卡

安装劫持工具ettercap (kali自带)

测试机器安装浏览器(废话,是台电脑都有,纯命令行linux用lynx也可以)

这是试图用窃天换日偷换概念来欺骗愚弄客户以达到其吞食客户权益的目的、达到前文所述从客户的带宽钱包偷钱的目的、这是变相地强制客户去交换和牺牲自己理所应当的权益(遑论若要提速,就强制接入电脑终端数量被限制4台这个“条件”)。本公司常年对外销售导览机、导游机、同事传译、无线导览导游设备、电子导览机,电子讲解器,无线导览机,无线导游机,语音讲解器,自动语音导览机,语音讲解机,语音导览,自动导游机,景区无线讲解,会议讲解,无线团队讲解,导游团队讲解,无线导览设备生产,公司秉承以用户需求为核心,坚持“质量到位、服务保证”的经营理念,在通信、通讯-同声传译系统行业获得了客户的一致认可和高度评价,公司以为客户创造价值为己任,期待为您服务。我公司产品种类聚多,其中有自动感应无线讲解器和团队讲解无线讲解器,自动感应无线讲解器常见的有耳挂式自动感应无线讲解器和胸挂式自动感应无线讲解器,发射器通过射频信号自动感应无线讲解器,就可播报无线讲解器里面的语音内容,让游客体验到优质的智能智能无线讲解器设备设备。

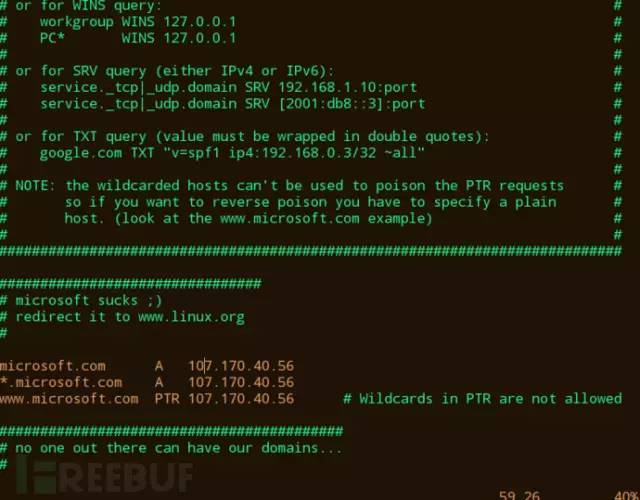

首先,在ettercap的配置文件里面配置你要进行劫持的DNS

有关于ettercap dnS的配置文件的木库在 /etc/ettercap/etter.dns

打开这个文件,我们可以看到,作者已经内置了一些例子

作者很调皮的把微软公司的主页microsoft.com解析到了linux.org的ip,开源万岁!linux是至大的!

回归正题,我们可以参照这几个例子来编写我们自己需要的劫持规则格式就是 域名 dns记录类型 IP

什么是dns记录类型呢?

更详细的描述可以参见维基百科DNS解析记录-维基百科

一般来说,在做DNS劫持的时候,我们使用A记录,比如我们要把百度劫持到bing(考虑到有些朋友并没有扶墙),首先用ping/traceroute/whois之类的东西获取bing.com的ip 13.107.21.200

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/tongxinshuyu/article-100387-1.html

小米4g支持 小米首次展出旗下首款5G手机 下载速度可达2Gbps

小米4g支持 小米首次展出旗下首款5G手机 下载速度可达2Gbps Huawei p8或Honor 6plus是哪个?

Huawei p8或Honor 6plus是哪个? 知识:笔记本电脑显示器不停闪烁的解决方案_计算机硬件和网络_IT /计算机_信息

知识:笔记本电脑显示器不停闪烁的解决方案_计算机硬件和网络_IT /计算机_信息 QQ农场图片|图形|百度图书馆

QQ农场图片|图形|百度图书馆

非权力非战略能定而