什么软件可以看dat格式的文件格式 openssl几个加密算法使用介绍(2)

电脑杂谈 发布时间:2018-02-11 19:13:28 来源:网络整理实际应用中,一般人都不会找CA去签名,因为那是收钱的,所以可以自己做一个自签名的证书文件,就是自己生成一对密钥,然后再用自己生成的另外一对密钥对这对密钥进行签名,这个只用于真正需要签名证书的人,普通的加密解密数据,直接用公钥和私钥来做就可以了.

密钥文件的格式用OpenSSL生成的就只有PEM和DER两种格式,PEM的是将密钥用base64编码表示出来的,直接打开你能看到一串的英文字母,DER格式是二进制的密钥文件,直接打开,你可以看到……..你什么也看不懂!.X509是通用的证书文件格式定义.pkcs的一系列标准是指定的存放密钥的文件标准,你只要知道PEM DER X509 PKCS这几种格式是可以互相转化的.

OpenSSL一共提供了8种对称加密算法,其中7种是分组加密算法,仅有的一种流加密算法是R。这7种分组加密算法分别是AES、DES、Blowfish、CAST、IDEA、RC2、RC5,都支持电子密码本模式(ECB)、加密分组链接模式(CBC)、加密反馈模式(CFB)和输出反馈模式(OFB)四种常用的分组密码加密模式。什么软件可以看dat格式的文件格式其中,AES使用的加密反馈模式(CFB)和输出反馈模式(OFB)分组长度是128位,其它算法使用的则是64位。什么软件可以看dat格式的文件格式事实上,DES算法里面不仅仅是常用的DES算法,还支持三个密钥和两个密钥3DES算法。

生成rsa密钥

openssl genrsa -des3 -out prikey.pem

去除掉密钥文件保护密码

openssl rsa -in prikey.pem -out prikey.pem

分离出公钥

openssl rsa -in prikey.pem -pubout -out pubkey.pem(获取证书中的公钥 openssl req -in myreq.pem -out -pubkey.pem)

对文件进行签名

open rsautl -sign -inkey prikey.pem -in a.txt -out sig.dat

验证签名

openssl rsautl -verify -inkey prikey.pem -in sig.dat

用公钥对文件加密

openssl rsautl -encrypt -pubin -inkey pubkey.pem -in a.text -out b.text

用私钥解密

openssl rsautl -decrypt -inkey prikey.pem -in b.text

用证书中的公钥加密

opensll rsautl -encrypt -certin -inkey cert1.pem -in a.txt

或者

生成一个没有加密的ca私钥

openssl genrsa -out ca.key.pem 1024

生成ca对应的csr文件

openssl req -new -key ca.key.pem -out ca.csr

自签名

openssl x509 -in ca.csr -out ca.cer -req -signkey ca.key.pem -days 7300 -extensions v3_ca

生成DER格式的私钥

openssl pkcs8 -topk8 -inform PEM -outform DER -in ca.key.pem -out ca.private.der -nocrypt

读取证书的内容,显示在屏幕上

openssl x509 -in server.cer -noout -subject -nameopt RFC2253

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/shumachanpin/article-72318-2.html

腾讯视频VIP版本

腾讯视频VIP版本 Google Chrome如何阻止广告? Google Chrome设置以阻止广告

Google Chrome如何阻止广告? Google Chrome设置以阻止广告 您是否被偏光镜的三大谣言所迷惑?

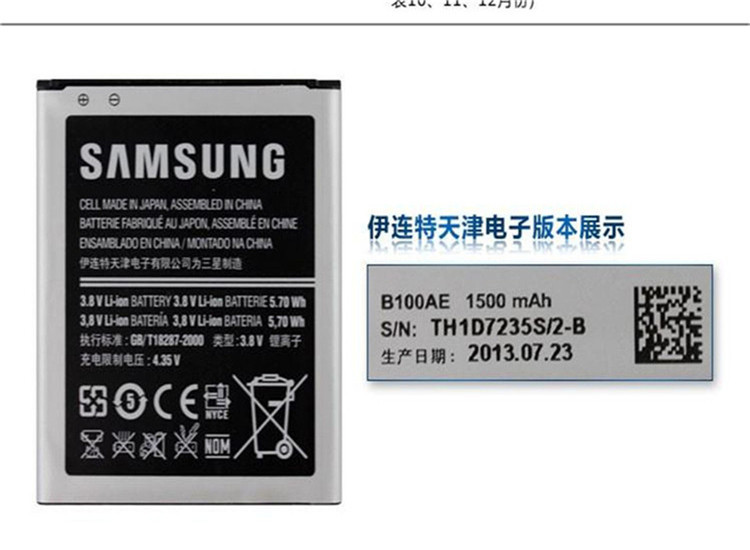

您是否被偏光镜的三大谣言所迷惑? 一分钟的流行科学: 手机电池真的会爆炸吗?

一分钟的流行科学: 手机电池真的会爆炸吗?

且有最新式速射炮