苹果ios9(2)

电脑杂谈 发布时间:2018-02-04 14:03:12 来源:网络整理至于“IP盒”,韩争光称,还是利用iOS7时代的漏洞来破解。利用这个漏洞,在屏幕上连续输错密码手机会锁死,但是用外接的键盘就可以继续试密码;iOS8的早期几个版本中存在密码尝试失败立即断电并不会增加错误计数的漏洞,也可以通过不断试错、断电的方式破解出密码。不过这些漏洞早已经被苹果封堵了。对于如今的iOS系统,这些方法根本发挥不了作用。确实,记者发现,在英国媒体的报道中,其使用“IP盒”破解的iPhone5c,用的正是iOS7系统,而圣贝纳迪诺击案中的iPhone5c,系统则已经升级到了iOS9,根本不是“IP盒”这种已经过时两年多的玩意所能破解的。释疑:iPhone5s以上型号更安全韩争光表示,上述的可能性猜测,基本是基于32位处理器的iPhone进行的,而对64位处理器的iPhone来说(从iPhone5s之后的机型),无论是利用漏洞还是备份数据的方法,就都不好使了。因为苹果为了封堵各种暴力猜测密码的方法,在64位设备中增加了定时器,而且是软硬件相结合,在32位机器上的手段用在64位机器上都无效了。“如果FBI不是碰到了一部32位的iPhone5c,而是64位的iPhone,那也许只有走司法程序迫使苹果让步一条出路了。

”当然,新的iPhone也并非无懈可击。韩争光称,由于苹果在新的系统上引入了TouchID来作为一个快捷输入密码方式,在设备已经输入过正确的解锁密码的情况下,并且设备解锁的时间在48小时之内,其实还是可以通过克隆指纹的方式对设备进行解锁。iCloud安全性更应关注据人士的技术分析,在iPhone密码的安全性上,可以总结出几点:一是iPhone5s及以上机型,使用的是iOS9系统,那么你的iPhone密码被他人暴力破解的可能性几乎不存在。二是如果使用32位的iPhone,但是系统已经升级到iOS9的话,确实存在着手机密码被暴力破解的可能,但是这绝非一个简单的操作,需要高超的技术和大量时间及成本付出,可以说绝大多数人的手机都没有被他人用这种方式进行破解的价值。以FBI采用可能性最大的克隆数据破解法来说,需要准备数量众多的同款机型进行尝试,成本是很高的。三是如果你使用的是一台老型号的iPhone,还使用的是老版本的iOS,那密码被破解,就真的不是难事了,一台“IP盒”就够了。盘古团队表示,作为一个普通用户来说,其实不用对个人手机的密码是否会被破解担心太多,因为你的数据还没敏感到苹果会来审查。

其实用户最应该关心的是注册AppleID的邮件服务商是否足够安全,以及AppleID的密码是否太简单,还要记得开启AppleID两步认证。上述团队还为对数据保护有极高要求的用户提出了更加具体的建议:首先是不要打开iCloud数据备份,因为从iCloud获取用户数据要比从一部加了密的iPhone里获取更加容易;其次是不要设置指纹解锁,尽管这种解锁方式更加快捷,但确实存在风险,之前甚至有人演示过用一块橡皮泥复制指纹解锁手机;最后就是锁屏密码最好不要设置数字的密码。推测:几种可能的破解思路此次,FBI想要破解的是一台iPhone5c并且运行着iOS9系统,从硬件的角度上来说这是一台采用了32位处理器的设备。盘古团队给出了他们认为相对可行的几种密码破解方案。1、利用iOS系统漏洞通过未公开的bootromiboot漏洞来获得系统的权限,然后通过修补内核的方式去绕过软件的错误计数来进行暴力破解密码;或者使用未公开的暴力破解绕过错误计数的漏洞(类似iOS8时曾经出现过的强制断电绕过的漏洞)。当然这种破解方式的前提是必须掌握不为外界所知的iOS漏洞。2、重复备份暴力猜测事先通过物理方式先对手机上闪存的数据进行克隆,再通过类似USB外接键盘进行暴力猜测,每当猜测到9次左右的时候,再通过物理方式用克隆的数据对手机进行数据恢复,这样就避免了数据被擦除的尴尬。3、其他技术手段例如通过追踪嫌疑人的生活轨迹并且分析,如果刚好拍摄到嫌疑人在星巴克解锁手机,那么就可以通过图片分析的手段来判断用户输入的锁屏密码是什么。。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/shumachanpin/article-64938-2.html

-

古宇

古宇 -

张海杰

张海杰国家不希望出钱

-

林熙

林熙投资讲的好

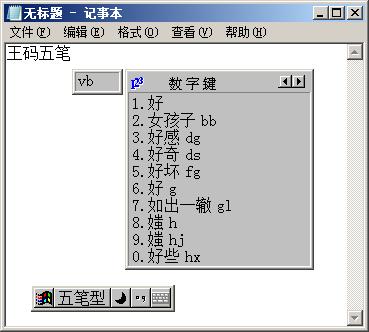

理论知识:五笔五笔输入法培训教材_日语学习_外语学习_教育领域

理论知识:五笔五笔输入法培训教材_日语学习_外语学习_教育领域 xeon e5-2600 v4_e5620_华为P9东营热销2620元 购机有礼

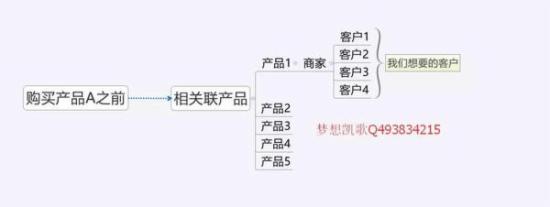

xeon e5-2600 v4_e5620_华为P9东营热销2620元 购机有礼 选择开餐馆的目标客户

选择开餐馆的目标客户 如果佳能比尼康差,为什么有人会买呢?

如果佳能比尼康差,为什么有人会买呢?