Tor Onion浏览器增强升级让我们看看增强了什么?

电脑杂谈 发布时间:2020-08-13 12:03:16 来源:网络整理

本月初,Tor Project更新了Tor(洋葱)浏览器,新版本为6.5a1,同时还有一个“强化”增强版本. Tor浏览器的6.5a1增强版本也是6.5版本系列中的第一个增强版本.

Tor Project项目的官方博客提到6.5a1强化版本具有针对Firefox的更重要的安全更新(Firefox 45.2.0esr); Tor版本已更新为0.2.8.3-alpha,并向后移植了一些安全功能.

但是,从加利福尼亚大学欧文分校(UCI)发表的最新研究论文来看,此强化版Tor浏览器的亮点在于名为“ Selfrando”的新功能. 该论文由9位研究人员完成. 他们将“ Selfrando”称为“增强的实用加载时间随机化技术”.

坦率地说,Tor用户浏览Web的是匿名性,一些攻击者(无论是政府还是其他人)都将剥掉这层洋葱并实现所谓的“去匿名化”. 而新版的Tor浏览器将增加“去匿名化”的难度.

Selfrando是ASLR的替代品

Tor项目和加州大学尔湾分校的研究人员花了几个月的时间合作开发这项Selfrando技术. 实际上,希望Selfrando将取代ASLR.

ASLR是地址空间布局的随机化. 它所实现的是将代码的入口数据点分散在内存中. 结果,入口数据点的地址变得不可预测,并且恶意代码更难以入侵系统. 大得多.

例如,今天启动计算机时,物理内存中xxx.dll的位置为0x73200000,明天该位置可能会移至0x779b0000. 更多主流的操作系统和浏览器通常会提供对ASLR的支持.

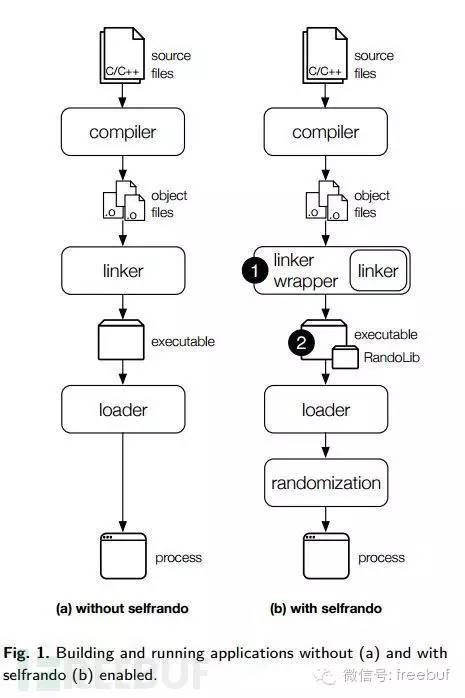

Selfrando可以简单地理解为ASLR的升级计划. 它分别分隔每个代码功能并随机化其内存地址. 攻击者无法预测执行代码的内存位置,因此无法执行内存溢出攻击. Selfrando和ASLR之间的区别如上图.

另一方面,许可能会担心此机制会降低性能. 据研究人员称,从基准测试来看,Tor浏览器强化版本的运行时间延长了不到1%,因此对性能的影响最小. 对于开发人员而言,使用Selfrando非常方便,并且无需对现有代码进行太多更改. 据研究员说:

“在大多数情况下,使用Selfrando就像将新的编译器和链接器标志添加到现有的构建脚本一样容易. ”

Selrando有什么实际意义?

如本文开头所述,Selrando在很大程度上存在于使用户浏览网络更加匿名的状态. 因此,对于美国用户而言,Tor浏览器对于抵制FBI跟踪具有重要意义.

在过去的几年中,FBI跟踪了Tor用户,无论是自己进行研究还是为第三方组织付费,以揭示这些用户在做什么以及他们的真实身份. 这样的例子以前并不罕见,例如追踪丝绸之路黑市或将儿童围栏儿童制品定为非法. 仅靠后者,联邦调查局就跟踪了约1300个IP,并对137人提起诉讼.

从这些例子来看,FBI的行为当然受到争议. 至于联邦调查局是否还有其他意图,目前还不得而知. 但是,这种跟踪行为也引起了许多第三方组织(例如隐私权组织)的不满. 可以理解,Tor浏览器已经增加了在这一领域的投资.

Selfrando也是一个开源项目(GNU Affero公共许可证),因此Tor Project自然欢迎开发人员采用Selfrando的代码. 对Selfrando感兴趣的学生可以单击以查看本文的原始文本,以在GitHub上查看该项目,或查看由加州大学尔湾分校发布的研究报告.

该研究还将在下个月的“隐私增强技术研讨会”上得到进一步解释.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/shumachanpin/article-298041-1.html

-

樱井智

樱井智 -

呼鑫

呼鑫是要进行民煮选举的

-

李红美

李红美周4和周5的强势