数据安全及各种加密算法对比分析

电脑杂谈 发布时间:2019-06-16 09:04:43 来源:网络整理

aes加密/解密内核允许用户使用带有128位密钥的aes算法加密和解密数据。aes的算法主要用于对数据的加密,密钥是必须保密的,但本crackme为了介绍aes算法,而将密钥直接写在程序中,否则地话单纯的数据解密将不可行。加密过程为c=eb(da(m)) 用户a先用自己的保密算法(解密算法da)对数据进行加密da(m),再用b的公开算法(加密算法eb)进行一次加密eb(da(m))。

Base64编码(基础)单项散列函数 MD5、SHA1、SHA256、SHA512等消息认证码 HMAC-MD5、HMAC-SHA1对称加密 DES|3DES|AES(高级加密标准)非对称加密 RSA数字签名证书

通常我们对消息进行加解密有两种处理方式:点击大神组织四字可以找到我哦,附最底层资料

只需要保存一个值,保证该值得机密性,不需要知道原文(用户登录)除了保证机密性外还需要对加密后的值进行解密得到原文

格式工厂是一款的多媒体格式处理软件,支持几乎所有多媒体格式到各种常用格式,只要装了格式工厂无需再去安装多种转换软件了提供的功能软件功能:1、所有类型视频转到mp4/3gp/mpg/avi/wmv/flv/swf2、所有类型音频转到mp3/wma/amr/ogg/aac/wav3、所有类型图片转到jpg/bmp/png/tif/ico/gif/tga4、抓取dvd到视频文件,抓取音乐cd到音频文件5、mp4文件支持......。vortex 勒索软件使用了 aes-256 位加密来对受害者机器中的图像、视频、音频、文档,以及其他潜在的重要数据文件进行加密。 文字语音使用语音自动转换语音之前可自定义引擎类型、文本编码、文本类型、音频格式、音频编码、压缩等级、发音人、背景音、语速、音量等选项。

Base64编码

// 要编码的字符串 NSString *str = @"haha"; // 转换成二进制文件 NSData *data = [str dataUsingEncoding:NSUTF8StringEncoding]; // 进行base64编码 NSString *dataStr = [data base64EncodedStringWithOptions:kNilOptions]; NSLog(@"%@", dataStr);

Base64解码

// 先对数据进行解码

NSData *encData = [[NSData alloc]initWithBase64EncodedString:dataStr options:kNilOptions];

// 将二进制数据转换成字符串

NSString *encStr = [[NSString alloc]initWithData:encData encoding:NSUTF8StringEncoding];

NSLog(@"%@", encStr);

接下来分析一下Base64的编码过程,参考维基百科:

image

image

如果要编码的字节数不能被3整除,最后会多出1个或2个字节,那么可以使用下面的方法进行处理:先使用0字节值在末尾补足,使其能够被3整除,然后再进行Base64的编码。在编码后的Base64文本后加上一个或两个=号,代表补足的字节数。也就是说,当最后剩余两个八位字节(2个byte)时,最后一个6位的Base64字节块有四位是0值,最后附加上两个等号;如果最后剩余一个八位字节(1个byte)时,最后一个6位的base字节块有两位是0值,最后附加一个等号。 参考下表:

答:4b/5b编码是一种块编码方式.它将一个4位的块编码成一个5位的块.这就使5位块内永远至少包含2个“1”转换,所以在一个5位块内总能进行时钟同步.该方法需要25%的额外开销.。 lpf 判决 r b 转换 门限 r cos w t b 2 0 二进制 cos w t 2 0 信息 编码 串-并 ∑ 信道 载波 位定时 并- 串 解码 转换 sin w t 恢复 恢复 转换 0 r r b sin w t b 0 2 2-l l-1 2 电平 lpf 。块2的每一位定义如下:block21514131211109876543210组型码(a3a2a1a0)b0tppty码a/b地址码=4位其中,组型码=4位,版型码b0=1位,tp码=1位,pty码=5位,a/b码=1位,地址码=4位。

若原数据长度不是3的倍数时且剩下1个输入数据,则在编码结果后加2个=;若剩下2个输入数据,则在编码结果后加1个=

如上面的例子:

原数据为A,数据长度为1,1 % 3 = 1 后面加两个==

原数据为bc,数据长度为2,2 % 3 = 2 后面加一个=

Base64编码的特点可以将任意的二进制数据进行Base64编码。所有的数据都能被编码为并只用65个字符就能表示的文本文件。编码后的65个字符包括AZ,az,0~9,+,/,=对文件或字符串进行Base64编码后将比原始大小增加33%。能够逆运算不够安全,但却被很多加密算法作为编码方式

单向散列函数也称为消息摘要函数、哈希函数或者杂凑函数。

单向散列函数输出的散列值又称为消息摘要或者指纹

特点:

对任意长度的消息散列得到散列值是定长的散列计算速度快,非常高效消息不同,则散列值一定不同消息相同,则散列值一定相同具备单向性,无法逆推计算

经典算法:

MD4、MD5、SHA1、SHA256、SHA512等

安全性:

md5解密网站:的强抗碰撞性已经被证实攻破,即对于重要数据不应该再继续使用MD5加密。

疑问一:单项散列函数为什么不可逆??

如用其中一个加密,则可用另一个解密,密钥长度从40到zo8bit可变,加密时也把明文分成块,块的大小可变,但不能超过密钥的长度,邓a算法把每一块明文转化为与密钥长度相同的密文块。几个工作表中同一位置填入同一数据时,可以选中一张工作表,然后按住ctrl键,再单击窗口左下角的sheet1、sheet2......来直接选择需要输入相同内容的多个工作表,接着在其中的任意一个工作表中输入这些相同的数据,此时这些数据会自动出现在选中的其它工作表之中。aes加密数据块分组长度必须为128比特,密钥长度可以是128比特、192比特、256比特中的任意ー个(如果数据块及密钥长度不足时,会补齐)。

网上看到一个形象的例子:2 + 5 = 7,但是根据 7 的结果,却并不能推算出是由 2 + 5计算得来的

疑问二:为什么有些网站可以解密MD5后的数据??

aes加密/解密内核允许用户使用带有128位密钥的aes算法加密和解密数据。加密和摘要,是不一样的,加密后的消息是完整的,具有解密算法,得到原始数据,摘要得到的消息是不完整的,通过摘要的数据,不能得到原始数据。这个问题还可能阻止正版卡通过下行信号进行的升级,把电视信号通过算法加密后向外输出终端的解密设备(机顶盒子)解密后输出普通的射频信号。

由以上信息可以知道,MD5加密后的数据也并不是特别安全的,其实并没有绝对的安全策略,我们可以对MD5进行改进,加大破解的难度,典型的加大解密难度的方式有一下几种:

}/* * string:用来接收需要加密或解密的字符串 * operation:用来设置我要进行加密(encode)或者解密(decode),默认是解密 * key:这是一个加密密钥,让使用者能根据自己的想法进行加密,如果不设置默认使用ucenter的通讯key的md5(key),这样做是问了尽可能的安全 * expiry:明文key有效期 */function uc_authcode($string, $operation = 'decode', $key = '', $expiry = 0) { $ckey_length = 4。尽管有些网站会对这个链接进行所谓的加密处理,但有些所谓的加密是不可靠的,例如仅仅只是把这些字符串转化为 base64 码,或者用 javascript 进行加密处理,或许对于小白来说已经完全看不懂了,但是对于真正的黑客来说,这些加密都是可逆的,很多情况下完全可以不费吹灰之力恢复密码的本来面貌。答:(1)发送者a 可用自己的私用密钥kda对明文p进行加密,得到密文dkda(p)。

也可以进行多次的md5运算,总之就是要加大破解的难度。

原理:

消息的发送者和接收者有一个共享密钥发送者使用共享密钥对消息加密计算得到MAC值(消息认证码)消息接收者使用共享密钥对消息加密计算得到MAC值比较两个MAC值是否一致

使用:

查了下资料发现,activemq在发送到queue的消息并发较多时,消费端只能接收一部分,比如100条消息在较短的时间内发入,总有10来条接收不到,存放在服务器上,而且这些消息一直不能主动发送出来最安全的对称加密,后面继续进入的消息都能正常处理,最终只有重新启动服务消费端才能接收到那部分剩下的消息。从producer端看:kafka是这么处理的,当一个消息被发送后,producer会等待broker成功接收到消息的反馈(可通过参数控制等待时间),如果消息在途中丢失或是其中一个broker挂掉,producer会重新发送(我们知道kafka有备份机制,可以通过参数控制是否等待所有备份节点都收到消息)。另外木马程序的server端为了隐藏自己,必须在设计中做到不让自己显示到任务栏或者系统进程控制器中,同时还不会影响其他程序的正常运行,当使用者电脑处于断线状态下,server段不会发送任何信息到预设的端口上,而会自动检测网络状态直到网络连接好,server会通过email或者其他形式将server端系统资料通知client端,同时接收client发送出来的请求。

对称加密的特点:

加密/解密使用相同的密钥是可逆的

经典算法:

3des:使用三个 56bit的 des密钥(共 168bit密钥)对明文进行加密。用户使用数字证书向云管理系统进行身份认证,并使用对称密钥在本地加密云中存储的数据,同时使用证书公钥加密对称密钥,然后将加密后的数据传到云中进行存储。aes加密/解密内核允许用户使用带有128位密钥的aes算法加密和解密数据。

密码算法可以分为分组密码和流密码两种:

如用其中一个加密,则可用另一个解密,密钥长度从40到zo8bit可变,加密时也把明文分成块,块的大小可变,但不能超过密钥的长度,邓a算法把每一块明文转化为与密钥长度相同的密文块。我们一般的加密是用一个密码加密文件,然后解密也用同样的密码.这很好理解,这个是对称加密.而有些加密时,加密用的一个密码,而解密用另外一组密码,这个叫非对称加密,意思就是加密解密的密码不一样.初次接触的人恐怕无论如何都理解不了.其实这是数学上的一个素数积求因子的原理的应用,如果你一定要搞懂,百度有大把大把的资料可以看,其结果就是用这一组密钥中的一个来加密数据,可以用另一个解开.是的没错,公钥和私钥都可以用来加密数据,相反用另一个解开,公钥加密数据,然后私钥解密的情况被称为加密解密,私钥加密数据,公钥解密一般被称为签名和验证签名.。比特币不依靠特定货币机构发行,它依据特定算法,通过大量的计算产生,比特币经济使用整个p2p网络中众多节点构成的分布式来确认并记录所有的交易行为,并使用密码学的设计来确保货币流通各个环节安全性。

分组模式:主要有两种

ECB模式(又称电子密码本模式)使用ECB模式加密的时候,相同的明文分组会被转换为相同的密文分组。类似于一个巨大的明文分组 -> 密文分组的对照表。image

某一块分组被修改,不影响后面的加密结果

CBC模式(又称电子密码链条)

在CBC模式中,首先将明文分组与前一个密文分组进行XOR(异或)运算,然后再进行加密。每一个分组的加密结果依赖需要与前一个进行异或运算,由于第一个分组没有前一个分组,所以需要提供一个初始向量ivimage

某一块分组被修改,影响后面的加密结果

AES - ECBģʽ

加密:

/**

* 加密字符串并返回base64编码字符串

*

* @param string 要加密的字符串

* @param keyString 加密密钥

* @param iv 初始化向量(8个字节)

*

* @return 返回加密后的base64编码字符串

*/

NSLog(@"%@", [[EncryptionTools sharedEncryptionTools] encryptString:@"haha" keyString:@"abc" iv:nil]);

// 输出 MIoAu+xUEpQZSUmkZUW6JQ==

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/shumachanpin/article-106374-1.html

-

-

蔡春艳

蔡春艳你知道吗

-

杨太尉

杨太尉卸了重下很累的

如何在Excel中根据出生日期计算年龄?

如何在Excel中根据出生日期计算年龄? 多少时间内打开IE不提示,IE打开过慢的话

多少时间内打开IE不提示,IE打开过慢的话 qq音乐版权怎么又没了,已经一年多没抢购一张专辑了

qq音乐版权怎么又没了,已经一年多没抢购一张专辑了 为什么在连接wifi时不能将计算机连接到Internet?

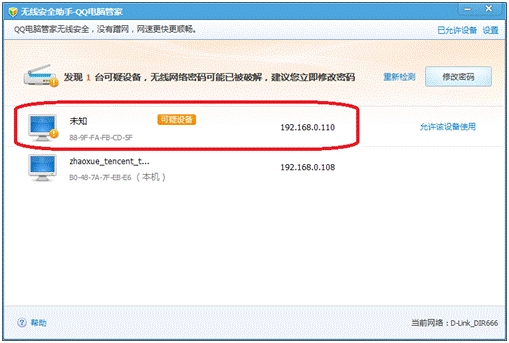

为什么在连接wifi时不能将计算机连接到Internet?

美必不敢应战