勒索软件Snatch使用安全模式绕过防病毒软件

电脑杂谈 发布时间:2020-09-10 00:14:25 来源:网络整理

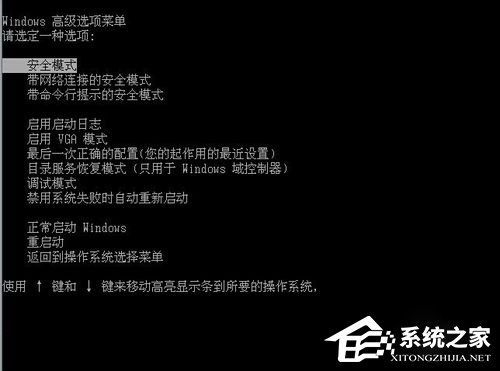

研究人员发现,Snatch勒索软件可以将Windows重新启动到安全模式以绕过安全保护。

10月中旬,研究人员发现名为Snatch的勒索软件已将自己设置为服务,并在安全模式启动期间运行。它可以快速将计算机重新启动到安全模式,并在大多数软件(包括安全软件)无法运行的安全模式环境中对受害者的硬盘进行加密。

点击图片查看原始图片

自2018年夏季以来,抓取勒索软件一直处于活动状态,并且恶意软件的安全模式激活是一项新增功能。该恶意软件包括勒索软件组件和单独的数据窃取程序。这两个工具显然是由网络分子开发的。此外,还有一些公用工具本身并不是恶意软件,通常由渗透测试人员使用。 ,系统管理员或技术人员使用。 Snatch勒索软件不支持多个平台。该软件可以在Windows的最常见版本(从7到10),32位和64位版本上运行。使用开源包装程序UPX将发现的样品包装起来,内容混淆了。

抢夺是如何工作的

恶意软件采用主动和自动攻击模式。它们通过对脆弱服务的自动暴力攻击渗透到企业网络中,并在目标组织的网络中传播。恶意软件在勒索信息时总是可以从目标组织中窃取很多信息。

抢夺团队成员曾经进行技术讨论和寻找合作伙伴,并培训了其他人免费使用恶意软件,从而使潜在的合作伙伴可以使用其基础架构并提供运行Metasploit的服务器。

抢夺行为分析

在针对一家大型国际公司的攻击中,MTR设法从目标公司获取了勒索软件无法加密的详细日志。攻击者最初通过将密码强制进入Microsoft Azure服务器上的管理员帐户来访问公司的内部网络,然后能够使用远程桌面(RDP)登录到服务器。

攻击者使用Azure服务器作为渗透点,使用管理员帐户登录到同一网络上的域控制DC,然后在几周内对目标网络执行监视任务。查询有权登录的用户列表,并将结果写入文件。此外,Windows LSASS服务的WMIC系统用户数据,进程列表和内存内容都存储在文件中,然后上传到c2服务器。

Snatch窃取的用户信息

抓取从内存中转储lsass,然后上传转储

攻击者设置了一次性Windows服务来部署特定任务。这些服务的随机文件名较长。您可以从任务列表程序中查询正在运行的进程的列表,将其输出到temp目录中的文件中,然后运行批处理文件(也位于temp目录中)以将任务列表文件上载到C2服务器。

它使用相同的方法将大量信息上载到C2服务器。例如,它使用此命令将提取的用户帐户和其他配置文件信息(.txt文件)发送回C2,然后执行它在Windows临时目录中创建的批处理。

攻击者在大约200台计算机上安装了监视软件,占组织内计算机数量的5%。攻击者安装了几个恶意文件。一组文件是允许攻击者无需依赖Azure服务器即可远程访问这些计算机。攻击者还安装了一个名为“高级端口扫描程序”的Windows程序,并使用该工具发现了网络上其他潜在的目标计算机。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/shouji/article-317586-1.html

-

-

久远寺未有

久远寺未有

东风启辰全新T70,2.0L+CVT,敢卖11万,比哈弗H6差远了

东风启辰全新T70,2.0L+CVT,敢卖11万,比哈弗H6差远了 AR会议中兴通讯首款5G可视电话亮相

AR会议中兴通讯首款5G可视电话亮相![电脑肉鸡查杀工具 [评测]真身终现!微软IE8正式版媒体首测](/uploads/allimg/20210424/1619247688961_0.png) 电脑肉鸡查杀工具 [评测]真身终现!微软IE8正式版媒体首测

电脑肉鸡查杀工具 [评测]真身终现!微软IE8正式版媒体首测 小米的手机加油包停止服务,来电停止充值,并且互联网电话减少了两个

小米的手机加油包停止服务,来电停止充值,并且互联网电话减少了两个

司机坐在左边开车艾玛英国拍摄鉴定完毕