最新版:Linux系统网站木马后门Webshell查杀工具源代码

电脑杂谈 发布时间:2020-09-08 02:08:30 来源:网络整理

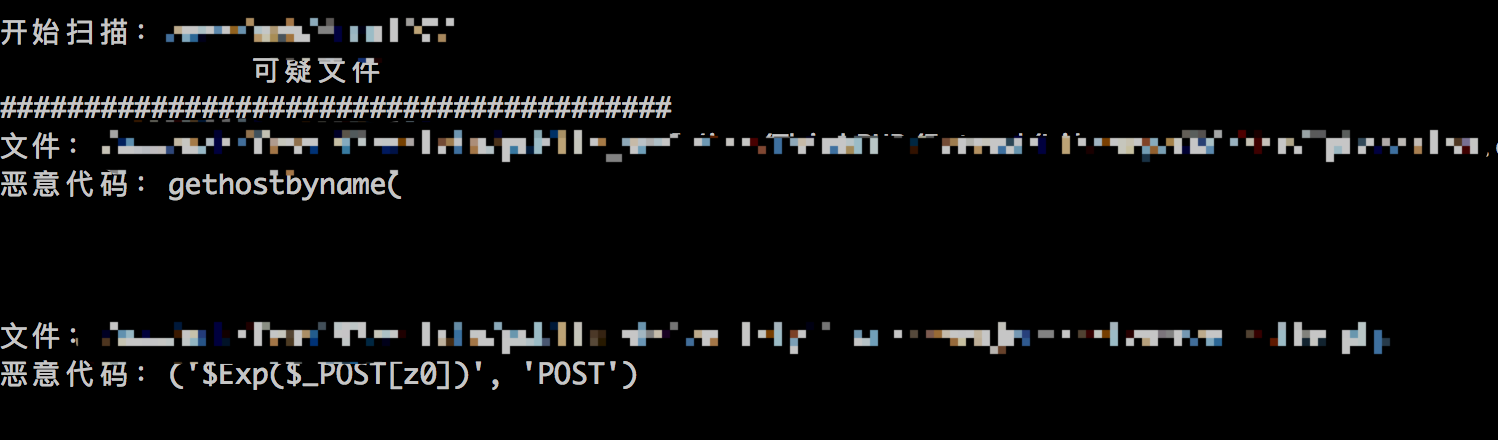

后门让人头疼。首先,文件太多,不容易找到。其次,很难找到。它需要功能匹配。我已经制作了php webshell后门工具的python版本。您可以添加后门的签名,然后可以在后台检查并杀死它。对于Linux系统服务器的网站管理员

此代码相对简单,您可以自己继续对其进行改进。它主要是根据特征来匹配和查找网站木马的后门文件。

#!/ usr / bin / python

#-*-编码:utf-8-*-

#blog:

importos

importsys

importre

规则列表= [

'(\ $ _(GET | POST | REQUEST)\ [。{0,15} \] \(\ $ _(GET | POST | REQUEST)\ [。{0,15} \] \)) '

'(_ decode \([\'“] [\ w \ + / =] {200,} [\'”] \))',

'eval \(_ decode \(',

'(eval \(\ $ _(POST | GET | REQUEST)\ [。{0,15} \] \))',

'(assert \(\ $ _(POST | GET | REQUEST)\ [。{0,15} \] \))',

'(\ $ [\ w _] {0,15} \(\ $ _(POST | GET | REQUEST)\ [。{0,15} \] \))',

'((w \ .shell)',

'((gethostbyname \()',

'((cmd \ .exe)',

'(shell \ .application)',

'(文档\ s +和\ s +设置)',

'(system3 2)',

'(serv-u)',

'(权利的提升)'

'((phpspy)',

'((后门)',

'((webshell)',

'(程序\ s +文件)'

]

defScan(路径):

forroot,dirs,文件inos.walk(path):

forfilespath文件内文件:

isover = False

if'。'infilespath:

ext = filespath [(filespath.rindex('。')+ 1):]

ifext =='php':

file = open(os.path.join(root,filespath))

filestr = file.read()

file.close()

规则inlelelist:

结果= pile(rule).findall(filestr)

结果:

打印'file:'+ os.path.join(root,filespath)

打印'恶意代码:'+ str(result [0])

打印'\ n \ n'

休息

ifos.path.lexists(sys.argv [1]):

print('\ n \ n开始扫描:'+ sys.argv [1])

print(“可疑文件”)

print('#####################################')

扫描(sys.argv [1])

print('提示:扫描已完成-O(∩_∩)O haha〜')

其他:

print'提示:指定的扫描目录不存在---我依靠(\'o')! !凸出

找到后门文件后,直接将其删除。删除它还不够。您必须找到问题的根源以及漏洞在何处上传。然后有必要对程序代码进行安全审核。我建议您找人员来做保安。要进行深度安全部署(建议找到的安全性国内公司,例如:Sinesafe,NSFOCUS,Venustech等都是相对较好的网站安全性公司)返回搜狐,查看更多

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/shouji/article-316179-1.html

-

-

李艳君

李艳君对敢于入侵我领土

-

薛铭鑫

薛铭鑫再见

Apple iPhone6plus现在要多少钱?

Apple iPhone6plus现在要多少钱? 智能wifi营销系统 智能家居行业迎发展期 它让生活变得简单还是麻烦?

智能wifi营销系统 智能家居行业迎发展期 它让生活变得简单还是麻烦? 索尼st18i怎么样_索尼lt18i_索尼st18i音质

索尼st18i怎么样_索尼lt18i_索尼st18i音质 荣耀V9为何比V8贵了这么多?对比都有哪些变化

荣耀V9为何比V8贵了这么多?对比都有哪些变化

如此说来