完美:[Reprint Zone]恢复场景:Rising 360的“后门”的正面和背面; (转载)

电脑杂谈 发布时间:2020-09-08 02:05:42 来源:网络整理

从1月下旬到现在,国内两大反病毒软件供应商Rising和Qihoo 360之间的激烈口水战已升级为一场拳头之战。双方不仅相互声称对方的防病毒软件存在后门,而且还公开了对方的软件漏洞。最终,360被激怒了,并将瑞星带到了法庭,指责它是“如何攻击360安全卫士的公开示威”。

是非是非,我们在过去几天中已编纂了双方的一些正式公告,供读者自行判断。我相信,从这些报告中的猛烈话语以及大量详细的图片和文字中,读者已经对本地防病毒软件供应商的当前市场竞争环境及其各自的外观做出了判断。

国内杀毒软件行业多年来一直在相互攻击。经过大量的曝光和诽谤,反病毒软件供应商鲜有秘密。尽管消费者对各种制造商的主张变得越来越困惑,但是在经历了这场风暴之后,在冲突双方的声明之后,我们看到的是是否有制造商对用户和产品负责。 ,这种态度令人不寒而栗,它使人们放弃了他们的产品。

“如果您想挑出别人眼中的荆棘,请移开自己眼中的大梁。”这样的制造商能否仅通过攻击对手而不会尽快修复自己的漏洞而得到用户的信任?必须知道,用户在反病毒行业中关注信息的最大原因是他们自己信息系统的安全性,而不是娱乐性。

接下来,我们将通过理顺双方的公告过程,来了解这种家用防病毒软件“内斗”的起伏。

第一轮:Rising表示漏洞已完全修复,360表示未来问题仍然存在

Rising:Rising防病毒软件中的0day安全漏洞的解释

1月27日,一些媒体报道Rising Antivirus软件具有两个“本地特权升级” 0day安全漏洞,使木马可以轻松获得Rising用户的系统控制权。这两个漏洞影响了Rising Antivirus 200 8、 200 9、 2010三个版本。

Rising非常重视此功能,Rising防病毒专家进行了沟通并立即予以确认。已经证实,本文中反映的内容与事实严重不一致。此外,瑞星还联系了文章中提到的金山工程师李铁军,他明确表示他没有接受任何媒体或个人采访。

实际情况是,波兰组织于2008年10月和2009年4月将上述两个漏洞通知了Rising研发部门,双方就相关问题进行了技术交流。双方都认为,只有当驱动程序文件单独存在时,这两个漏洞才会生效。由于Rising软件本身具有完整的安全机制,因此当驱动程序文件位于Rising Software中时,除非第三方软件对其进行调用,否则黑客无法利用漏洞进行任何操作。此外,黑客只能在本地计算机上操作时使用它,而不能执行任何远程网络操作。因此,媒体报道中提到的“抓鸡工具”纯属捏造。

此外,Rising Company早在2009年5月就完全修复了上述两个漏洞。截至修复之日,Rising Company尚未收到任何使用此漏洞的攻击报告。

360:瑞星杀毒软件暴露高风险漏洞,360紧急提供临时补丁

1月23日,波兰安全组织NT Internals暴露了Rising防病毒软件中的两个严重漏洞。一些专家说,黑客可以利用Rising的漏洞来控制系统,并将用户的计算机变成“批量捕获工具”。五天后,瑞星发表声明说,这两个漏洞已在2009年5月完全修复。但是,南京大学计算机科学系的软件团队发现这两个漏洞仍然存在。一旦被黑客利用,它们将带来巨大的安全风险。

经过分析,360安全专家发现Rising的漏洞不仅损害Rising用户,而且还可能被黑客用来攻击包括360在内的所有安全软件。考虑到Rising没有为用户提供修复工具,因此360安全中心急需开发临时补丁供Rising用户下载和安装。

根据NT Internals的披露,这次暴露了两个“本地特权升级” 0day漏洞。该漏洞信息早在2008年9月和2009年4月就已报告给Rising,但是第一个漏洞仍然是“仅部分修复”,而第二个漏洞根本没有修复。黑客可以随时使用它,因此必须予以公开和警告。

南京大学的软件团队在博客中表示,很少有安全软件具有如此严重的安全漏洞。 Rising的第二个漏洞不仅没有完全解决,而且使用起来非常简单。它可以使黑客获得系统的最高权限,并完全丧失用户计算机以及政府机构和企业内部网的防御能力。尽管第一个漏洞已得到部分修复,但黑客仍可以提取易受攻击的Rising驱动程序文件,并使用它们“武装”自己的木马,以突破其他安全软件的防御(安全软件通常会发布Rising数字签名)驱动程序文件。 ,因此即使没有Rising的计算机也可能会因为此漏洞而受苦。

360安全专家表示,360的验证结果与NT Internals和南京大学软件团队完全一致。经过360位工程师的测试,他们发现这两个漏洞至少影响了Rising Anti-Virus软件200 8、 200 9、 2010的三个主要版本,可用于突破和关闭所有安全系统。目前,针对国内传播,随时可能爆发针对Rising用户的攻击。

360安全中心表示,由360开发的临时补丁可以修复Rising的漏洞并为Rising提供相应的技术支持。在Rising完全修复这两个漏洞并升级所有用户之前,360安全专家建议Rising用户尽快安装360提供的临时补丁。

第二轮:漏洞有多严重?双方有不同的解释

瑞星:关于奇虎360声称“瑞星产品存在重大漏洞”的声明

最近,奇虎360已通过多种方式广泛传播:“ Rising产品中存在重大漏洞”,并在推荐其自己的360防病毒软件的同时,诱使用户卸载Rising产品。他的言论与事实严重不一致,并且存在诸如事实歪曲,一无所获,窃取概念以及恶意诽谤之类的情况。这给Rising Company及其产品带来了严重的负面影响。

根据Rising安全专家的分析,这两个漏洞是所谓的“本地特权提升”漏洞。 “本地特权升级”漏洞必须在用户计算机上本地执行,并且不能通过网络实现。用户上网时不会受到此漏洞的影响,在实际应用中极难被利用来进行远程攻击。而且,根据多个漏洞组织的公告,许多国际知名制造商的产品中已经出现了数十个此类漏洞,而这些漏洞实际上并未被黑客利用。

实际上,奇虎360试图使用“漏洞”这一网民的敏感技术术语,将“本地特权升级”漏洞与通常所说的“漏洞”相混淆,试图欺骗用户以为“本地”特权升级”漏洞非常严重。实际上,只有在本地计算机(或具有本地特权)上操作时,才能利用所谓的“本地特权升级”漏洞。

瑞星2010-1-29

360:不断上升的“漏洞门”功能使黑客能够做自己想做的事

2月1日,针对瑞星(Rising)的“本地特权升级”漏洞对用户没有影响的说法,360安全专家史小红博士表示:“本地特权升级”漏洞是安全行业的常识。任何软件都可能存在漏洞,该漏洞本身并不可怕,但是合格的安全公司不应将这种极其有害的漏洞描述为对用户“没有影响”。

“漏洞门”事件不断上升,攻击代码已经传播。

Rising的“漏洞门”事件源自波兰安全组织NT Internals在1月23日发布的公告。该公告指出,该组织在一年前秘密通知Rising Company有关Rising防病毒软件的两个漏洞。但是到目前为止,Rising仅“部分修复”了第一个漏洞,而第二个漏洞“根本没有修复”。结果,NT Internals必须根据暴露规则发出警告。

该消息传到中国后,瑞星首先表示已经“完全修复了两个漏洞”。在此声明被迅速揭穿之后,Rising第二次发表声明,不再提及该漏洞已得到修复的说法,而是更名为“用户在上网时不会受到此漏洞的影响”。

对此,南京大学计算机科学系软件团队说:“安全软件很少具有如此严重的安全漏洞。瑞星的第二个漏洞根本没有修复,它使黑客能够获得系统的最高权限,从而使用户可以使用计算机和政治手段丨政府机构和企业的内部网络已经完全失去了防御能力。”

360安全中心的验证结果也与NT Internals和NTU软件团队一致:Rising的漏洞尚未得到修补,利用这两个漏洞的攻击代码已开始传播,并且可能会被用来攻击360和其他安全软件。因此,360紧急开发了临时补丁供Rising用户下载和安装。

目前,针对上升漏洞的攻击代码已在安全网站上广泛传播,其中包括国外一些最权威的漏洞安全网站,例如exploit-db,securityfocus,serucrityvluns等。木马样本也出现在黑客论坛上。在许多网站上进行测试之后,漏洞攻击代码可以轻松破坏用户计算机上所有安全软件的保护,而无需使用360临时补丁。

Rising的“本地特权升级”漏洞极为有害,类似的漏洞可以以数百万美元的价格出售

针对Rising的“本地特权升级漏洞是无害的”,360安全专家反驳说:“业界通常将本地特权升级漏洞的安全级别定义为“高风险”。如果有人发现了微软的本地特权权利漏洞,那么外国黑客圈子中私人交易的黑市价格就可能达到数百万美元。在权限提升漏洞中,Rising漏洞属于最有害的“内核权限提升”漏洞。”

“有关内核特权升级漏洞的可怕事情是,它可以允许程序直接从用户模式渗透到内核模式。用户模式和内核模式几乎是Windows系统建立的不可破解的安全防御阈值使用硬件屏障。内核模式程序具有所有权限。在WINDOWS系统上,没有其他软件可以限制内核模式程序的行为。因此,一旦触发内核特权提升漏洞,攻击者就可以操纵所有资源可以在系统中进行操作并且可以执行任何操作。没有安全措施可以阻止您要执行的操作。可以用来关闭对Rising和所有安全软件的保护,还可以攻击网站服务器或公司域用户。如果政府和企业网站受到此类漏洞的攻击,则很可能会被黑客渗透到Intranet中。”

360位安全专家认为,瑞星的“漏洞门”事件几乎是不久前Google披露的Microsoft漏洞的副本。上周,Google工程师宣布了Microsoft中的“本地特权升级”漏洞。因此,Microsoft立即发布了紧急安全通知,并尽快为用户提供了临时解决方案。这表明“本地特权升级”漏洞威胁到Big。 “面对相同类型的漏洞,Rising和Microsoft的态度完全不同。”

截至发稿时,Rising尚未向用户解释该漏洞的真正危害,也未提供临时解决方案,也未披露何时可以修复该漏洞。

第三轮:Rising Strikes Back 360重新审视旧漏洞

崛起:360名保安人员暴露于数月未修复的“本地特权升级”后门

2月1日,一些网民在百度的知识搜索中发现,奇虎360安全卫士具有本地特权升级后门。 Rising Internet攻击和防御实验室已验证此后门确实存在并影响了所有版本的360 Security Guard。在2009年11月暴露了后门之后,奇虎360长达三个月没有做出任何回应。根据专家分析,此后门程序和最近大肆宣传的“上升漏洞”属于本地权利升级后门程序的范围。

波兰安全组织NT Internals也在其网页上确认了此后门,并用红色字母标记了Qihoo 360([url] [/ url])的公司名称。根据专家的说法,此漏洞从本质上类似于“上升漏洞”,并且都属于本地特权升级后门。由于本地特权升级后门只能由用户在本地执行,因此使用后门的黑客的攻击范围将受到极大限制。尚未出现实际的攻击案例。

(在2月2日18:00,Rising发现该外国组织已删除了奇虎网站。鉴于奇虎360在许多国内媒体上的压力,该组织的举动可能受到了360的压力。已删除)

360:360公众首次感谢NT Internals修复泄漏

2月2日,Rising宣布360 Security Guard存在一个漏洞。对此,360安全中心表示:此前,安全组织已将此漏洞通知了360,并且360首次开发了正式补丁。在升级用户的过程中,可以在升级完成后修复漏洞。对于发现该漏洞的安全组织NTInternals,360公开表示感谢。

几天前,波兰安全组织NTInternals暴露了Rising防病毒软件中的两个严重漏洞。因此,360安全中心主动与NTInternals联系,并邀请其查找360产品中的漏洞以防止潜在风险。经过检查,该组织在两个360文件中发现了漏洞。为此,360紧急启动了“漏洞响应修复机制”,在最短的时间内完成了补丁的开发和测试,并从2月初开始为所有用户升级和修复漏洞,以完全消除风险。 。到目前为止,360安全中心尚未收到有关上述漏洞的攻击报告。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/shouji/article-316173-1.html

如果无法在Windows 10桌面上找到腾讯计算机管理器图标,该怎么办?

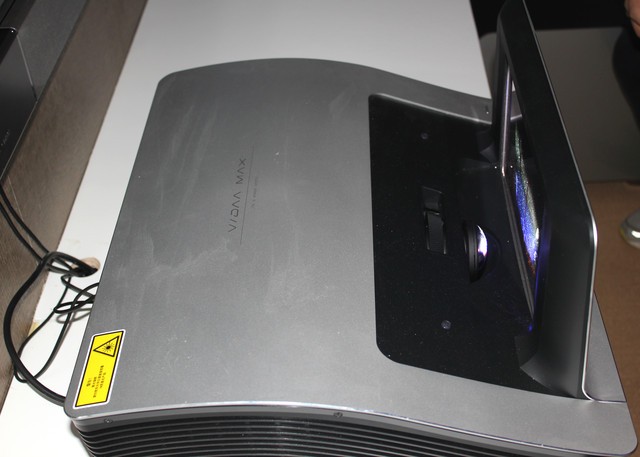

如果无法在Windows 10桌面上找到腾讯计算机管理器图标,该怎么办? 海信100英寸激光影院_海信4k激光影院_海信激光影院

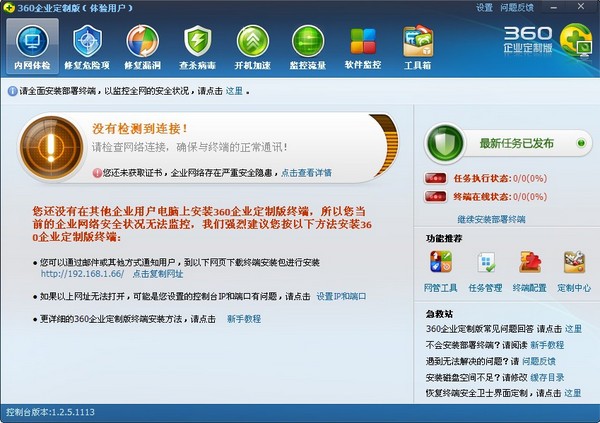

海信100英寸激光影院_海信4k激光影院_海信激光影院 360安全卫士企业版全网病毒查杀创新性的四大领先查杀引擎

360安全卫士企业版全网病毒查杀创新性的四大领先查杀引擎

5月份的市场份额分析表明,荣耀在小米的领先优势遥遥领先中国,仅距中国前两名仅一步之遥.

5月份的市场份额分析表明,荣耀在小米的领先优势遥遥领先中国,仅距中国前两名仅一步之遥.

昨天才买了1袋