新一轮超级计算机病毒袭击了许多国家!已在中国招募人员,请设置您的计算机!

电脑杂谈 发布时间:2020-08-23 16:03:35 来源:网络整理

新一轮强大的计算机病毒来了!

快!快速!快!

快速设置计算机!

[新勒索软件petya进入多个国家/地区]

据Chinanews.com报道,据国外媒体报道,五月份WannaCry病毒席卷了150多个国家后,代号为petya的勒索软件最近袭击了英国,乌克兰和其他国家. 腾讯的安全团队说,该国已经招募了一个用户,并确认该病毒样本是通过Eternal Blue漏洞传播的.

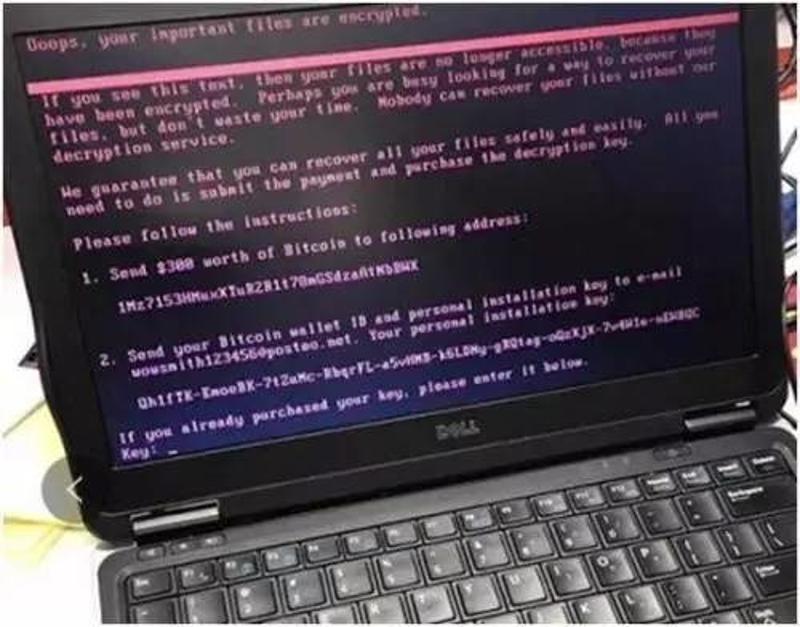

Petya勒索软件感染的计算机. 图片由腾讯安全防病毒实验室提供

据美联社和其他外国媒体27日报道,新一轮的超级计算机病毒正在包括,英国和乌克兰在内的许多欧洲国家迅速传播. 据报道,机场,银行和大型企业已感染该病毒. 据报道,这一轮病毒可媲美五月份席卷全球的勒索软件病毒的侵略性.

据新华社报道,一些机构和企业的计算机在27日遭到勒索软件的攻击,导致相关网站和系统无法正常运行. 同一天,石油公司在社交媒体“ Twitter”上发表声明,称该公司的服务器受到病毒攻击,该公司的官方网站一度无法访问. 此外,该公司还必须使用备用生产管理系统.

同一天,乌克兰一些政府机构和许多重要公司的计算机遭到了黑客的攻击. Internet中断和计算机故障发生在许多地方. 乌兹别克斯坦国家安全部门和警察已采取措施并展开了调查.

[病毒样本通过永恒的蓝色漏洞传播]

腾讯反病毒实验室表示,它已经确认病毒样本是通过EternalBlue漏洞传播的,该漏洞是NSA(国家安全局)泄漏的文件中漏洞代码的名称.

以前,WannaCry传播方法使用了“ EternalBlue”漏洞. 这次,Petya勒索软件也利用此漏洞实现了快速传播.

今年5月,黑客攻击与全球范围内勒索软件攻击的爆发同时发生. 今年5月,WannaCry病毒对全球150多个国家和地区的300,000台计算机系统发起了攻击,并将文件锁定在受攻击的计算机中,然后要求受害者支付约300美元的比特币解锁.

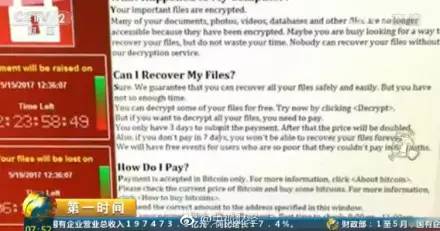

根据国外媒体的报道,Petya病毒已锁定了大量计算机,并要求用户支付300美元的加密数字货币来对其进行解锁.

根据腾讯安全防病毒实验室对Hubble分析系统的分析,在运行petya病毒样本后,它将枚举Intranet中的计算机,并尝试使用SMB协议在445等端口上进行连接. 同时,该病毒会修改系统的MBR引导扇区. 重新启动计算机后,病毒代码将在Windows操作系统之前取代计算机并执行诸如加密之类的恶意操作.

计算机重新启动后,将显示伪装的界面. 该界面实际上是病毒显示. 该界面假装正在对磁盘进行扫描,但实际上是对磁盘数据进行了加密. 加密完成后,病毒会要求受害者支付价值300美元的比特币,然后再返回解密密钥.

但是,腾讯反病毒实验室表示,打开诸如腾讯计算机管理器之类的安全软件可以防御petya勒索软件以及已知的变种和其他勒索软件. 目前,腾讯计算机管理员已经加入了NSA武器库的防御,可以抵御NSA武器库的大部分泄漏.

中风!重量!点!

立即教您

[如何设置计算机以防止勒索软件?]

1. Microsoft已发布相关补丁MS17-010,以修复受“ Eternal Blue”攻击的系统漏洞. 请尽快在网站上安装此安全补丁. 对于Windows XP和Windows 2003等较旧的系统,Microsoft将不再提供安全补丁. 请关闭端口以进行保护.

在Windows计算机上运行系统附带的免费防病毒软件并启用Windows更新的用户可以免受此病毒攻击. Windows 10用户可以通过“设置”-“ Windows更新”安装最新的更新以启用Windows更新,同时通过“设置” -Windows Defender打开安全中心.

第二,关闭端口135、137、138、139和445,并关闭网络共享以避免被捕获.

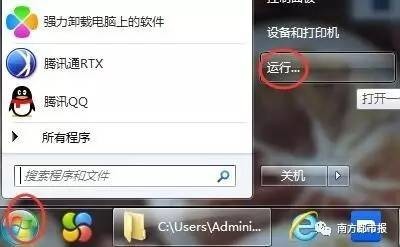

(1)方法

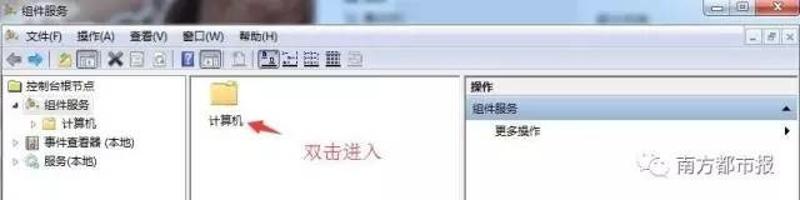

1. 运行并输入“ dcomcnfg”;

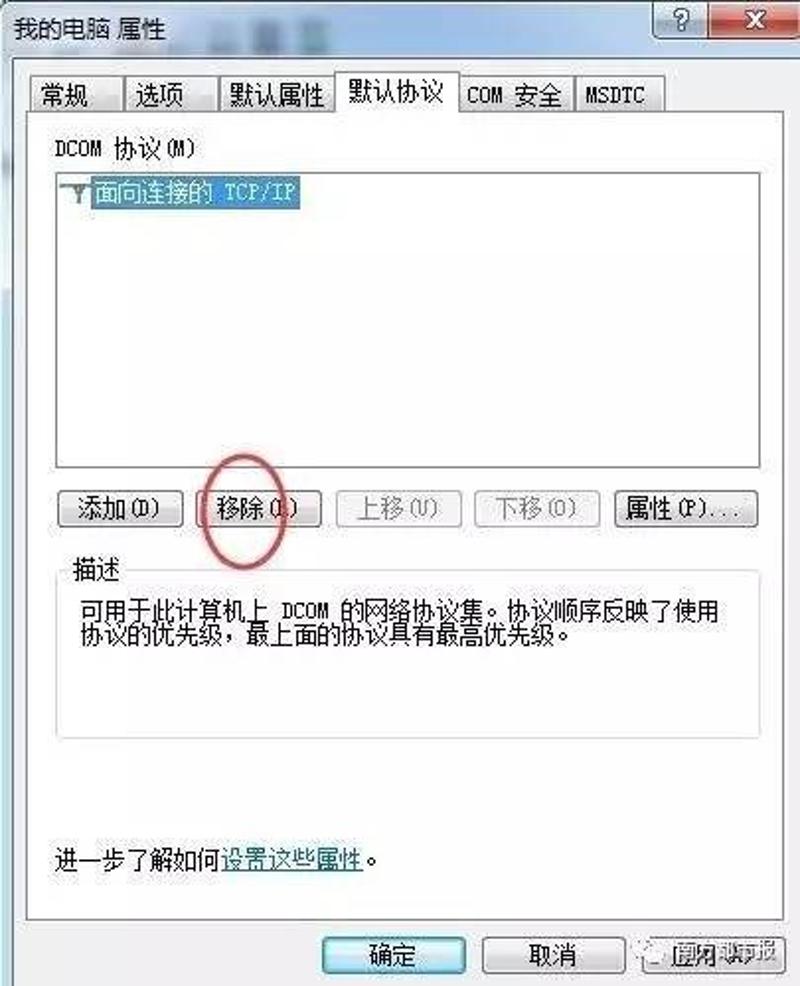

2. 在“计算机”选项的右侧,右键单击“我的电脑”,然后选择“属性”;

3. 在出现的“我的电脑属性”对话框的“默认属性”选项卡中,删除“在此计算机上启用分布式COM”前面的复选标记;

4. 选择“默认协议”选项卡,选择“面向连接的TCP / IP”,单击“删除”按钮,最后单击“确认”.

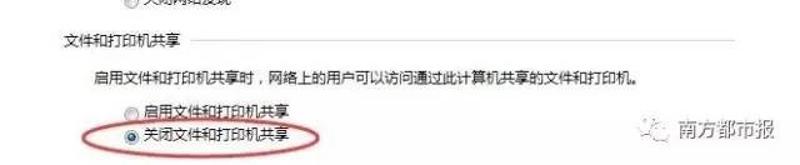

(2)关闭端口135、137和138

右键单击网上邻居以选择属性,右键单击新创建的连接,选择属性,然后选择“网络”选项卡,然后删除Microsoft网络文件和打印机共享以及Microsoft网络的复选框客户. 这将关闭共享端口135、137和138端口.

(3)关闭端口139

端口139是NetBIOSSession端口,用于文件和打印共享. 关闭139的方法是: 在“网络和拨号连接”的“本地连接”中,选择“ Internet协议(TCP / IP)”属性,输入“高级TCP / IP设置”和“ WINS设置” ”,其中有一个“禁用TCP / IP的NETBIOS”,勾选它以关闭端口139.

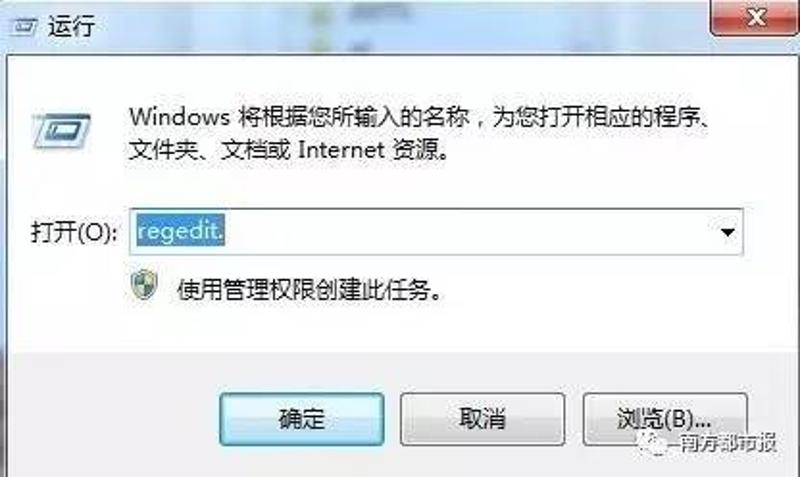

(4)关闭端口445

开始运行,然后输入regedit. 确认后,找到HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesNetBTParameters,创建一个名为“ SMBDeviceEnabled”的新DWORD值,并将其设置为0,可以关闭445端口.

三,打开系统防火墙. 使用系统防火墙的高级设置来阻止与端口445的连接(此操作将影响使用端口445的服务)

Win7,Win8,Win10处理流程

1. 打开控制面板-系统和安全-Windows防火墙,单击左侧以启动或关闭Windows防火墙

2. 选择启用防火墙,然后单击确定

3,点击高级设置

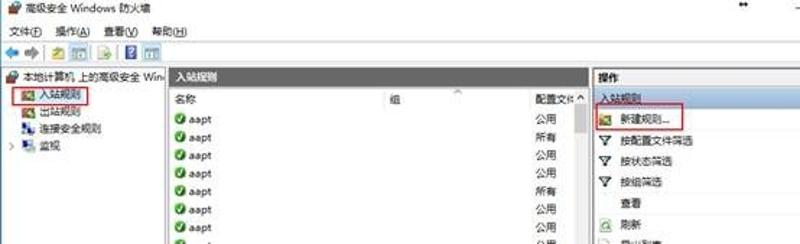

4. 点击入站规则以创建新规则

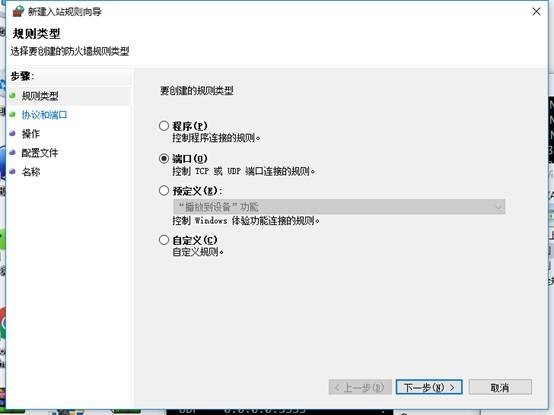

5. 选择端口,下一步

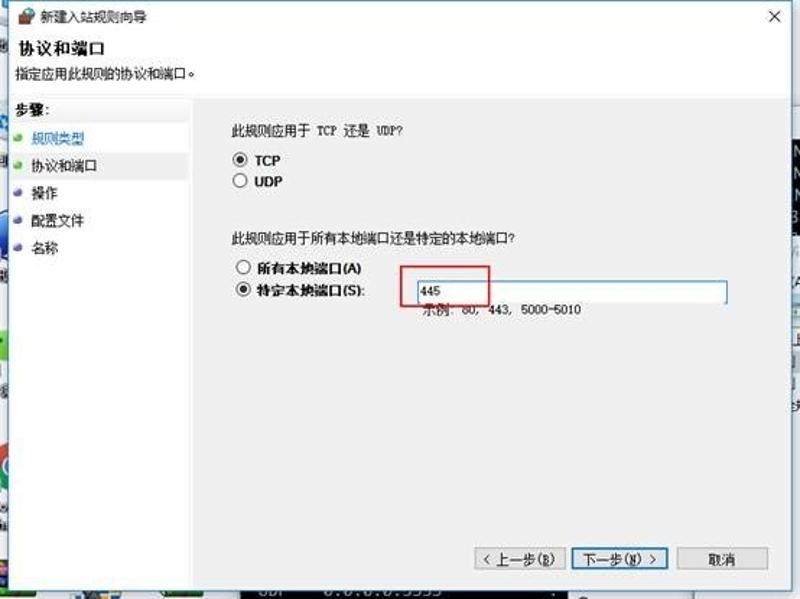

6. 特定的本地端口,输入445,下一步

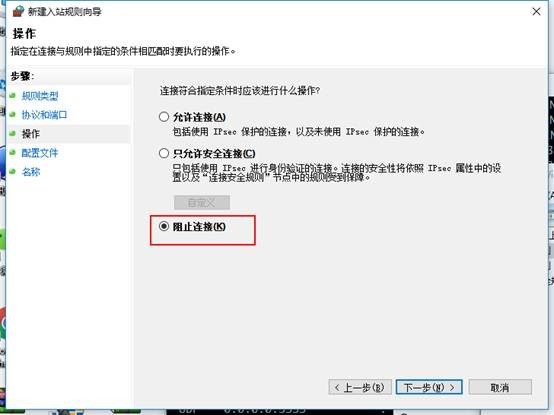

7. 选择阻止连接,下一步

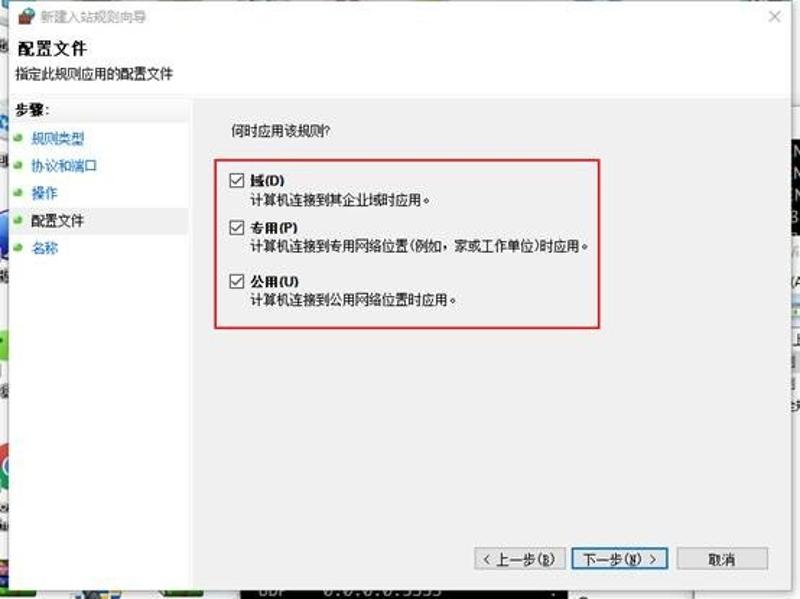

8. 配置文件,全选,下一步

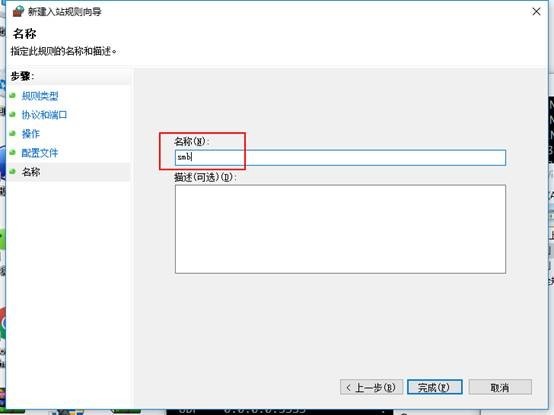

9. 可以随意输入名称.

XP系统的处理过程

1. 依次打开控制面板,安全中心,Windows防火墙,然后选择启用

2,单击开始,运行,输入cmd,确认执行以下三个命令

net stop rdr

net stop srv

net stop netbt

3. 由于Microsoft不再为XP系统提供系统更新,因此建议用户尽快升级到更高版本的系统.

4. 360公司发布的“比特币勒索软件”免疫工具的下载地址:

其他知识点: 什么是勒索病毒?

勒索病毒是一种新型的计算机病毒,主要以电子邮件,木马程序和网页的形式传播. 该病毒使用多种加密算法来加密文件,并且感染者通常无法对其解密. 必须获得解密的私钥才能对其进行破解. 在勒索软件感染的情况下,该病毒将使用.onion后缀对磁盘文件进行加密. 勒索软件是以前使用的勒索软件钱包的变体. 它使用了难以破解的高强度加密算法. 除了支付高额赎金外,攻击者还没有其他方法可以解密文件. 只有支付高昂的赎金,才能解密和还原文件,从而严重损害学习材料和个人数据.

此次爆发中“永恒之蓝”传播的勒索软件是Petya. 当病毒运行时,它将枚举Intranet中的计算机,并尝试使用SMB协议在端口(例如445)上进行连接. 同时,病毒将修改系统的MBR引导扇区. 重新启动计算机后,病毒代码将在Windows操作系统之前接管计算机,并执行诸如加密之类的恶意操作. 重新启动计算机后,将显示伪装的界面. 该界面实际上是病毒显示. 该接口假装正在扫描磁盘,但实际上是在加密磁盘数据. 加密完成后,该病毒露出其真实面孔,并要求受害者在返回解密密钥之前先支付价值300美元的比特币.

安全专家还发钱,从而使受害机器的经济价值最大化.

入选清远新闻(通过加盖标题阅读)

1. 长隆清远大学招贤纳士,高校联合举办“长隆班”

2,好消息!清远市于10月开始建设广东省的第一条磁悬浮轨道,并于次年9月完成

3. 牛!清远这10家全国百强房地产公司打造了一个拥有60万人的城市

4. 从6月30日起,永不重新颁发唯一的子证书?广东省卫生和计划生育委员会如此表示...

5. 2020年,清远市普惠金融发展水平将居广东省东部,西部和北部地区前列

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/shouji/article-305244-1.html

-

-

崔枢

崔枢是要进行民煮选举的

诺基亚真的关闭了吗?为什么市场上有很多新的诺基亚手机?

诺基亚真的关闭了吗?为什么市场上有很多新的诺基亚手机? 非完整键盘如何遍及整个街道? BlackBerry Z30评论

非完整键盘如何遍及整个街道? BlackBerry Z30评论 如何与传奇剑塔精英剑圣战斗?剑圣的副本如何生活?

如何与传奇剑塔精英剑圣战斗?剑圣的副本如何生活? #ASUS ZenFone 2和配件爆发出丰富的体验#+手机也可以播放闪光灯,并且从那以后相机已成为路人

#ASUS ZenFone 2和配件爆发出丰富的体验#+手机也可以播放闪光灯,并且从那以后相机已成为路人

加油哈