自检木马

电脑杂谈 发布时间:2020-08-05 19:05:58 来源:网络整理

在一分钟内了解什么是挖矿木马,什么是挖矿木马?

攻击者使用各种方法将挖掘程序植入受害者的计算机,并利用其计算机的云计算能力在受害者不知情的情况下进行挖掘,从而获得收益. 这种非法植入用户的计算机的挖矿程序是一个挖矿木马.

挖掘木马,他们在挖掘什么?

由于比特币的成功,许多基于区块链技术的数字货币问世,例如以太坊和达世币. 从Sangfor安全团队收到的采矿木马案例来看,门罗币是最受欢迎的. 采矿木马偏爱数字货币的主要原因如下:

1. 门罗币的交易价格可观;

2. 门罗币是具有更高安全性的匿名货币;

3. Monero的算法可以通过计算机CPU和GPU进行计算,而无需其他特定的硬件支持;

4. 互联网上有许多开源的Monero采矿项目,使用起来很方便;

5. 黑暗网络支持Monero交易.

为什么会有采矿木马?

垃圾邮件: 用户在网络钓鱼电子邮件中运行附件.

软件捆绑: 用户从未知来源下载并运行破解的软件

漏洞传播: 用户未及时修补漏洞. 目前,大多数采矿木马都会通过漏洞传播. 网页挖掘: 当用户访问嵌入了挖掘脚本的网页时,浏览器将解析该脚本进行挖掘.

自检木马

采矿木马自我检查发现采矿

CPU使用率

通常,对挖掘木马的看法主要体现在对主机的使用意义上. 主机正常运行时,突然卡住,CPU使用率高于正常使用值或达到100%:

感知产品

当然,仅从冻结和CPU使用率判断挖矿木马是否受到攻击是不准确的. 通过安全产品,可以更准确,更直观地找到挖掘木马.

例如,如果使用防火墙或情景识别产品,通常可以准确地警告主机以尝试连接到与挖掘木马相关的域名,或者准确地给挖掘木马家族加标签. 下图以Sangfor的安全意识产品为例:

可以看出,主要风险中存在“ driverlife”标签,即主机已请求“ driverlife”挖矿木马的相关域名. 如果安全产品仅报告黑色域名,则下图以Sangfor防火墙为例:

这时,您可以通过威胁情报搜索相关的域名信息. 下图显示了使用microstep online()查询恶意域名的示例. 您会看到域名已链接到“ Drive Life”挖掘木马:

交通捕获

如果未部署流量产品,则确定是否存在挖掘流量会有些麻烦. 您需要使用工具来捕获流量数据包以进行判断. 推荐的捕获工具包括Wireshark和Kelai网络分析工具,例如捕获以下数据包,通常数据的格式是挖矿Trojan与挖矿池之间的通信格式:

使用威胁情报来查询IP,以确认挖矿木马已被击中:

如果您使用防病毒软件,则还可以通过定期的全面扫描找到挖掘木马. 通常会扫描Miner或Eternal Blue漏洞利用工具包文件,这些文件似乎带有字符“ ShadowBrokers”和“ EternalBlue”. 下图以Sangfor EDR的检测和杀死结果为例:

许多用户可能同时使用流量产品和终端防病毒软件进行链接,存在流量举报挖矿木马的威胁,但终端防病毒软件未能检测到该病毒. 是什么原因?

下面可能有两种情况:

1. 是否使用完全扫描并杀死,在许多情况下,安全软件的快速扫描仅扫描并杀死特定目录;

2. 上报流量的设备是否是可以转发流量的服务,例如DNS服务,代理服务,端口转发等,在这种情况下,可能是转发其他主机的流量而产生的警报,需要定位真正的中毒主机被检查并杀死.

位置挖掘

普通的开源挖掘程序

如果感觉主机突然冻结,可以打开任务管理器检查CPU使用率. 当您拥有采矿木马时,您可能会在任务管理器中看到奇怪的进程,并且CPU使用率很高. 例如,在下图中,LogonUI.exe占用的CPU比其他进程多得多,并且在进程说明中清楚的“ XMRig CPUminer”信息:

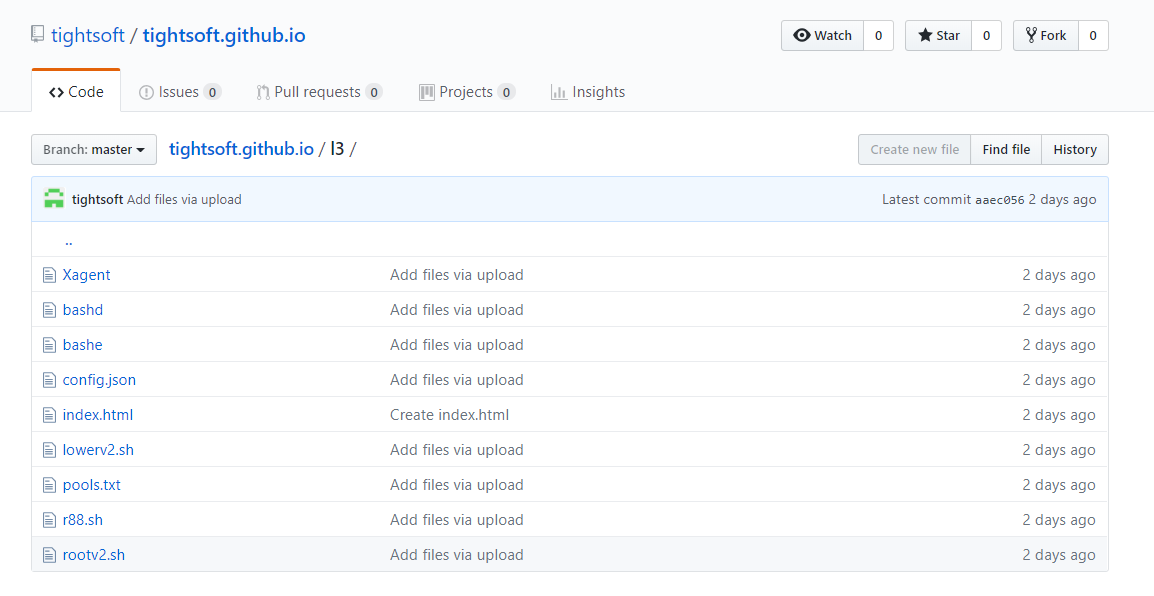

或使用ProcessHacker等工具查看进程,可以看到相应程序的图标. 大多数集成了开源挖掘程序的木马在运行后都会带有以下“ Xr”图标:

有时,为了防止发现挖掘木马,攻击者可能会通过服务等启动挖掘程序. 这时,您可以使用内存搜索工具找到该进程,然后使用该工具进行搜索采矿域名或相关字符串: <

内存搜索工具的下载链接

64位系统下载链接: 32位系统下载链接:

确定采矿过程的存在需要一定的经验. 占用大量CPU并导致停顿的进程不一定都是挖掘进程. 注意区分停顿是否是由系统配置问题引起的. 在正常情况下,挖掘木马会拥有系统驻留模块,这些模块将通过计划的任务,服务等持续拉动恶意进程. 因此,仅结束进程可能无法有效地将其删除. 建议使用的安全软件进行处理.

无文件挖掘

无文件挖掘主要使用注册表,计划任务等在系统中托管恶意powershell和cmd命令,并定期将其拉起. 更明显的现象是,有一个带有参数Malicious命令的可疑Powershell或cmd进程:

在通常情况下,仅通过结束进程就无法完全删除无文件挖掘,并且恶意的计划任务可能会保留在系统中:

或者是恶意的WMI,您需要删除所有这些信息才能完全删除木马程序:

Fonts目录隐藏了挖矿木马

C: \ Windows \ Fonts目录是用于在Windows系统中存储字体文件的目录. 某些病毒会将自己的程序隐藏在此目录中. 例如,Explorer一键式挖掘,无法在目录中查看Fonts Trojan文件中Explorer的正常使用,需要使用PCHunter工具进行查看.

使用资源管理器查看Fonts目录,即使您进行搜索,也找不到异常的子目录:

PCHunter查看的Fonts目录中Trojan文件生成的目录:

如果在Fonts目录中找到arial,Logs,temp和ttf目录,建议使用防病毒软件立即扫描并杀死整个磁盘,或参考附录Explorer的一键式挖掘方法手动清除它.

网络挖掘

网页挖掘意味着攻击者将挖掘木马植入正常的网站. 只要访问者浏览浏览器并被恶意植入网页挖掘木马站点,浏览器就会立即执行挖掘指令.

常见的Web挖掘木马包括:

Coinhive,JSEcoin,CryptoLoot,DeepMiner,Webmine,AuthedMine,BrowserMine,Coinimp,CryptoWebMiner,Ppoi等.

Web挖掘的主要功能是,当您访问挖掘站点时,CPU使用率将急剧增加. 退出采矿站点并访问后,CPU使用率将立即下降:

Web挖掘脚本的代码通常包含字符串“ miner”,该字符串具有一定的识别度:

驱动器挖掘

驱动式挖掘是指通过注册驱动程序来确保持久性,从而将挖掘木马驻留在系统中. ProtectionX采矿木马就是其中之一. 除了自我保护和自我启动之外,它还会释放安装驱动程序文件. 图中显示了木马的运行过程:

父实体运行后,它将自身设置为隐藏属性,并释放win1logon.exe,wuauc1t.exe,ProcessExtended.dll,并释放快捷方式以以下参数启动wuauc1t.exe:

同时,以随机字符命名的驱动程序文件将在temp目录中释放,并注册为服务hy5.5. 相应的注册表项如下:

HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ services \ hy5.5

并为母亲1sass.exe添加注册表自动启动:

HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Run \ Registered字体

Docker挖矿

Docker意味着攻击者将挖掘程序打包到Docker映像中,并将其上传到Docker Hub. 当用户下拉并运行它时,将秘密执行挖掘过程. 这是Docker挖矿调查的示例.

使用命令查看挖掘过程:

ps –elf | grep xmrig

查看主机上的Docker映像:

docker container ls

输入Docker以查看执行过程:

某些挖矿木马将集成一些更复杂的僵尸网络或木马程序,以达到相互下载和永久居住的目的. 例如,Mykings僵尸网络,Mirai僵尸网络和暗云将被捆绑并传播,并将使用SQL. 弱的SERVER密码会入侵用户主机,并且捆绑并下载了三种木马程序.

当主机被感染时,除了MBR感染,恶意的WMI生成,服务和计划的任务外,恶意作业和存储过程还将保留在中,这些可用于定期执行恶意命令并下载操作系统的其他模块. 组合木马.

检查操作,并出现以下执行恶意命令的操作:

检查存储过程,将执行ExecCode对象:

通过查询Transact-SQL中的项目,我们找到了执行对象的ExecCode:

通过对象名称查询sys.assembly_files表,并找到与ExecCode对应的内容内容,包括十六进制PE文件:

除了恶意操作和存储过程,主机上可能还有其他残留的恶意文件和注册表项,WMI等需要清除:

Mykings Trojan在不同主机环境上的特定性能可能有所不同,需要进行详细的调查和处置才能完全清除它. 有关详细调查,请参阅附录. 由于当前的防病毒软件无法清除的内容,因此,如果发现主机感染了Mykings Trojan木马,则应及时联系安全人员进行调查和处理.

加强和保护安全软件

1. 安装防病毒软件;

2. 及时更新病毒库;

3. 全面检查并定期杀死.

密码管理

1. 主机和都必须避免使用弱密码;

2. 避免对多个设备使用相同的密码.

漏洞管理

1. 定期扫描系统中的漏洞并及时修复漏洞,尤其是挖掘木马程序通常使用的“永恒蓝”漏洞;

2. Web服务器必须及时更新组件并安装软件补丁;

3. 及时更新的管理软件补丁.

提高安全意识

请勿滥用已破解的软件,并请谨慎使用电子邮件附件

定期防病毒,不要偷懒,计算机会遇到麻烦.

简单的密码会很酷,数据恢复火葬场

网络安全取决于每个人,保护信息免受您,我和其他人的侵害

Sangfor整体解决方案

边界安全-Sangfor防火墙

Sangfor的下一代防火墙通过提出“集成安全,简单和有效”的价值主张,为用户服务提供全面的生命周期保护,并真正实现全面的可见性和全面的保护.

安全姿势——Sangfor安全感知

Sangfor的安全感知平台定位为客户的安全大脑,并且是用于检测,预警和响应处理的大数据安全分析平台. 它以全面的流量分析为核心,并结合了威胁情报,行为分析模型,UEBA,丢失主机检测,图相关分析,机器学习,大数据相关分析,可视化等技术,以实现全网业务可视化和威胁分析. 整个网络流量的可视化,攻击和可疑流量的可视化等,可帮助客户在入侵高级威胁之后和损失发生之前及时发现威胁.

终端保护-Sangfor EDR

Sangfor的终端检测和响应平台EDR,围绕终端资产安全生命周期,为终端提供更详细的隔离策略,更精确的检测和杀死功能,更连续的检测功能,以及更多的预防,防御,检测和响应功能. 快速处置能力. 在通过云网络端协作,威胁情报共享和多级响应机制应对高级威胁的同时,它可以帮助用户快速处理终端安全性问题,并构建轻量级,智能且快速响应的下一代终端安全性系统.

链接的防御-Sangfor安全云大脑

为云和网络创建集成的防御系统. 通过海量数据的聚合,将大数据,人工智能,多引擎,云计算等核心技术与其他核心技术相结合,构建了全球安全能力中心.

快速响应-Sangfor安全服务

先进的风险管理技术,丰富的信息咨询经验,的人才优势和庞大的资源基础为客户提供符合国际标准的量身定制的咨询服务,包括级别保护实施,安全技术控制,IT风险评估,渗透测试,紧急响应,IT治理咨询,IT审计(审计)外包和其他服务.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/shouji/article-292584-1.html

-

-

刘安乐

刘安乐公布双降的日期时间点

知识介绍,二手福特蒙迪欧和别克君威哪个更好?

知识介绍,二手福特蒙迪欧和别克君威哪个更好? 如果忘记了小米手机的锁屏密码,该怎么办?教你解决

如果忘记了小米手机的锁屏密码,该怎么办?教你解决 moto xt883_moto xt928 双电信_摩托罗拉里程碑4

moto xt883_moto xt928 双电信_摩托罗拉里程碑4

这个人还是教授吗