百度杀毒u盘防护 打ACTF决赛进了第三名(我好渣qwq)

电脑杂谈 发布时间:2021-05-18 01:01:40 来源:网络整理几天前,我在ACTF决赛中获得了第三名(我很讨厌qwq)。奖品是一堆百度的防病毒U盘。开张后,里面有一堆百度家庭水桶。实际上有一个lpk.dll。百度确实是个好主意_(:3”∠)_某个lpk.dll是一种病毒,在您年轻时经常会感染。我想你们都被233打了。

根据Po发布的屏幕截图,可以在VirusTotal上找到此古董级传染性病毒。它的主要功能是感染.exe .zip压缩包中的所有exe文件并释放病毒文件。这些文件是隐藏的并且是只读的。如果无法完全消除这种类型的感染,它将很快重新出现。

作者推测百度员工的计算机已被该病毒感染,当用U盘奖品复制安装包时,导致了乌龙事件。

此外,该病毒远程连接到指定的域名地址。一旦被感染,它将接受来自黑客的远程命令。参加ACTF决赛并获得百度U盘的学生需要当心杀毒。

病毒分析

以本文中提到的病毒样本为例进行分析:

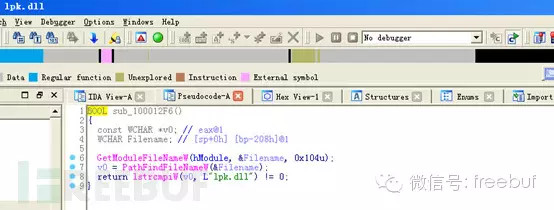

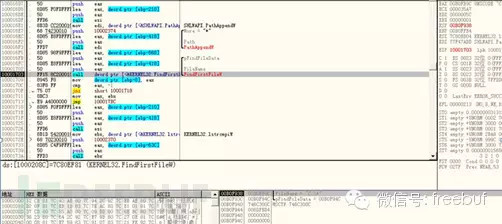

第一步是以xp系统为例(win7可以修改注册表)。 xp系统本身的lpk.dll文件位于C:\ WINDOWS \ system32和C:WINDOWS \ system \ dllcache目录中。 lpk.dll病毒的典型特征是,它感染可执行文件所在的目录,隐藏自身并在删除后重新生成。当同一目录中的exe文件运行时,Windows将动态链接lpk.dll,并加载病毒。立即找到您的位置并激活恶意代码:

第二步

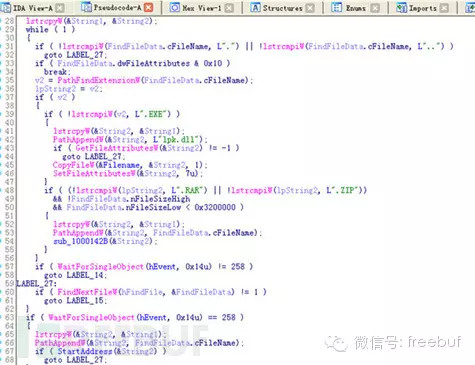

现在,恶意代码已被激活,下一步是开始感染。感染的步骤就是这样

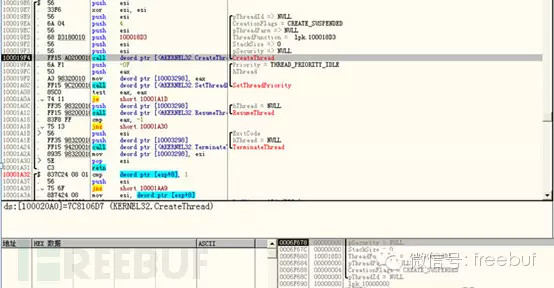

首先,为了确保操作顺畅,该病毒会创建一个线程

该线程负责遍历所有磁盘

感染所有exe,并在exe的当前目录中释放自身。以搜狗浏览器为例。该病毒将自身放置在与搜狗相同的目录中,并将其属性设置为“隐藏”和“只读”。

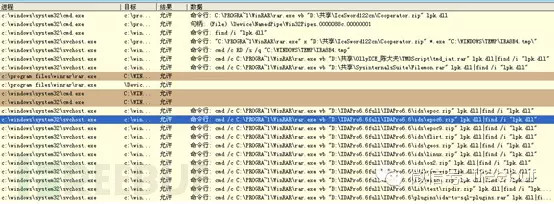

确认系统已安装winrar后,遍历整个磁盘,依次对.rar和.zip文件调用winrar命令,并将病毒文件添加到压缩包中。命令行参数如下:

以下是exe感染和压缩文件操作的代码:

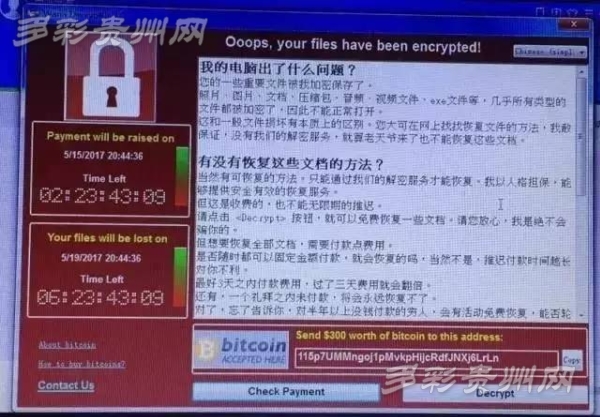

一旦被感染,整个磁盘将成为病毒文件的藏身之处,并且很难清除它。即使重做系统,如果不清除文件中的病毒残留,它也会立即恢复正常。

完成这些操作后,病毒感染功能全部完成,剩下的就是控制计算机的恶意代码。

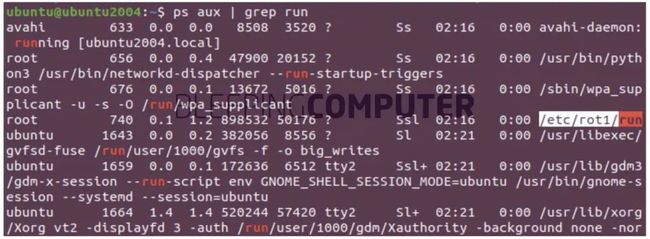

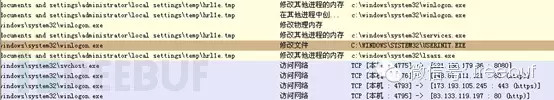

以下是感染后主动连接到网络的情况:

从上面,我们可以看到生成了一个.tmp文件,并且不断执行恶意代码。该隐藏文件是真正的控制部分。控制部分必须具有域名或固定IP。遵循此思路,将继续分析内存捕获文件,并通过调试找到病毒的真正所有者:

在幕后发现这个人之后。作者推测域名中的qq号码属于病毒作者。

继续跟踪并找到该病毒的基本特征:

基本功能是创建一个名为Distribumkq的系统服务,将其插入IE浏览器进程,在堆中申请空间,并通过资源更新将其写入自身,然后执行该服务。这些是远程控制恶意代码的常用技巧,因此在这里我不会一一赘述。可以肯定的是,这是一种具有控制能力的传染性病毒。

查杀病毒

lpk.dll病毒类型很旧。从VirusTotal的屏幕截图来看,大多数防病毒软件也可以检查并杀死它们。当然,使用百度家庭水桶的学生应该保持警惕。最好仔细检查计算机是否有异常。如果发现磁盘上有很多lpk.dll文件,则最好安装可靠的反软件清除程序。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/sanxing/article-376206-1.html

-

-

孙凯

孙凯是出于对它的信任

-

杨师师

杨师师站坑里宋

手机屏幕脏了怎么办 短篇┃时离南槐路/池薇曼

手机屏幕脏了怎么办 短篇┃时离南槐路/池薇曼 用于Sony笔记本计算机的U盘重新安装系统的完整教程

用于Sony笔记本计算机的U盘重新安装系统的完整教程 Qiku手机的拆卸: 青年版大神Note3穿着360大衣吗?

Qiku手机的拆卸: 青年版大神Note3穿着360大衣吗?

拿炮轰