avast_avast安装win10有用吗_捷克的杀毒软件

电脑杂谈 发布时间:2017-02-26 17:23:39 来源:网络整理

目录:

一 常见杀毒软件

二 杀毒软件对恶意PDF文档的检测分析比较

三 恶意PDF文档与杀毒软件的对抗

四 总结

题记:

很早就想总结下杀毒软件对恶意PDF文档的查杀分析,趁着今天休息的时间来总结一下,

一 常见杀毒软件

这里举出常见的一些杀毒软件,国内的就略过了,包括传说中的360安全卫士,好像它不怎么关注于文档类漏洞的防御,不提也罢。

1 Norton Antivirus:诺顿

2 Kaspersky :卡巴斯基

3 ESET NOD32:NOD32

4 Avira AntiVir :小红伞

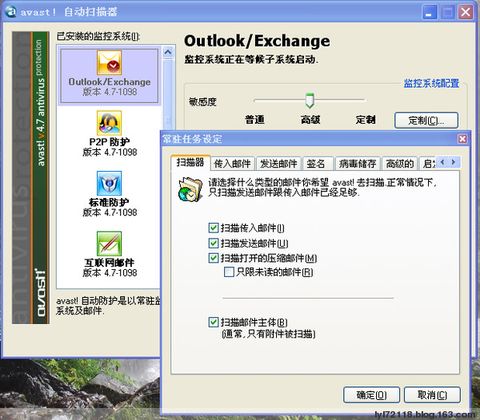

5 Avast:捷克的一款杀毒软件、

6 BitDefender:比特梵德

7 TREND.micro:趋势科技

8 McAfee :麦咖啡

基本的就这些,其他还有包括微软的MSE,熊猫,大蜘蛛等暂不入此列,在国内常见的有诺顿,卡巴斯基,小红伞,首先要分析的也是这三款杀毒软件。

二 杀毒软件对恶意PDF文档的检测过程分析

首先,恶意的PDF文档所使用的漏洞分为两种情况,第一就是使用0Day漏洞,此时在杀毒软件的漏洞库中是没有此漏洞的,杀毒软件的检测过程就针对恶意PDF文档在触发漏洞之前和之后的行为,会在接下来详细分析。第二种就是使用NDay漏洞,POC已经在网络中公开,并且已经被使用,杀毒软件对此的查杀更为精确,杀软的工程师肯定把漏洞进行了详细分析,中间会存在一个时间缓冲,意思就是说针对一个漏洞杀软并不是一次就把漏洞补上的,而是分批次分时间不断的更新杀软漏洞库来更精确的定位漏洞,这与杀软工程师对漏洞的分析程度所决定。

其次恶意PDF文档的利用形式又有几种情况,这里所指的不是缓冲区溢出的的利用方式,而是恶意PDF文档利用漏洞的表现形式,最常见的当然就是堆喷射,另外还有类似于Office漏洞利用直接在堆或者栈中执行代码,现在很少见了,此外还有利用PDF阅读器自身功能限制不严格(不允许执行执行PDF内嵌的二进制程序和脚本),结合JavaScript代码直接执行木马的情形,在这种情况下,如Adobe Reader程序不会触发异常崩溃而直接通过JavaScript执行木马,漏洞详细信息的链接为。

以上分析了恶意PDF的利用情况,接下来就结合以上情况进行分析。

1. 0Day漏洞的检测

由于杀软的漏洞库中没有此漏洞的相关信息,只能对漏洞触发之前及之后PDF的行为进行检测。若利用此漏洞需要进行堆喷射,杀软对堆喷射的代码及行为检测很严密,最BT的属BitDefender,一个空白的PDF文档只加入unescape(%u9090%u9090)这样的形式就会被认为是恶意文档,当然这种最傻瓜也最有效,其他的杀软就不会这么干,Kaspersky在扫描PDF的过程中会对恶意文档进行分类数据块(data),分别进行扫描,恶意PDF文档的文件流进行解析分类,分别扫描每个流(Stream),针对堆喷射代码,其也进行解析,对堆喷射的关键词如"unescape","%u","for(x=0;x<****;x++)"进行组合判断,只出现其中一种是不会检测,但是一旦组合起来,必然会进行查杀。小红伞对堆喷射行为的检测是这几款杀软里最严密和最精确的,在测试过程中,其他的杀软可以绕过,唯独小红伞无法绕过,其对堆喷射的代码进行了精确的还原,并定位了多个特征码,对行为进行比对分析,提示恶意PDF文档,这是在PDF文件流中有明确的提示存在JavaScript代码的情况,若PDF文档的二进制中没有明确的提示或者JavaScript代码经过加密或者混淆处理也是可以检测出来的,但是相应的恶意文档提示信息会有所不同。BitDefender可以检测出隐藏在其他流里的JavaScript代码,可以看出其对PDF文档的文件格式进行了解析并还原出明文的流,之后再进行检测,这种效率不是很高,但是查杀效果却是很好。诺顿对对喷射的行为检测主要是检测代码是否符合其针对PDF病毒库规则,并不会解析JavaScript代码的行为,静态很容易绕过,但得益于诺顿云查杀的强大,其更新速度非常快,有可能此时没有检测出来,但十分钟之后就已经能够检测,总之诺顿对恶意PDF文档在漏洞触发之前的行为检测是不如其他几款软件的。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/ruanjian/article-34648-1.html

-

孙云花

孙云花 -

更科

更科

下雨伤感的句子说说情绪词语

下雨伤感的句子说说情绪词语 影音盒_影音先锋手机版_家庭影音

影音盒_影音先锋手机版_家庭影音 暴风影音播放器

暴风影音播放器 桌面天气显示6.8

桌面天气显示6.8