对策前后最新的勒索软件WannaCrypt病毒感染

电脑杂谈 发布时间:2020-07-29 10:04:36 来源:网络整理

[51CTO.com原始手稿]关于WannaCrypt勒索软件的讨论和技术文章如火如荼. 大量的技术类型,安全性制造商等都提出了想法和建议. 安全制造商正在开发各种安全工具,这是安全生态学的重要组成部分. 这是一件好事,但对个人而言却不一定是一件好事. 我国的许多用户是普通用户. 如果遇到WannaCrypt勒索软件该怎么办?主动响应还是被动等待被病毒感染完全取决于您. 选择,作者正在对抗病毒对抗的第一线,我将与您分享一些经验,希望对您有所帮助!本文收集了Windowsxp-windows2012的所有补丁以及安全公司(例如360)的安全工具和程序,供所有人下载. 下载链接:

1. 病毒危害

1.1病毒感染的条件

Internet甚至技术专家都认为WannaCrypt攻击的来源来自MS17-010漏洞. 实际上,许多受感染的网络都是Intranet. mssecsvc.exe病毒的文件大小仅超过3M,并且其随后的加密会生成多个文件. ,这些文件从哪里来?内部网络与外部网络隔离!作者认为病毒感染是有条件的:

1. Windows 7或更高版本的操作系统被感染的可能性更高

2. 在受感染的网络上,如果系统打开端口445,则计算机将很快被感染.

3. 内部网络补丁更新不及时

1.2病毒感染的后果

WannaCrypt勒索软件被定义为蠕虫病毒. 它传播得非常快. 一旦被感染,只有两种方法可以解决它. 一种是支付赎金,另一种是重新安装系统,所有数据均归零. 通过作者的分析,如果可以在WannaCrypt病毒袭击之前成功删除该病毒,则该系统将得以挽救,损失也将减少! 360还提供了勒索软件蠕虫文件恢复工具RansomRecovery,其下载地址: 主要用于成功的勒索软件感染还原后,还原越早,还原文件的可能性就越高

第二,WannaCrypt勒索软件的原理分析

对WannaCrypt勒索软件病毒的原理分析,我不再赘述. 有关详细信息,请参阅WanaCrypt0r勒索软件完整分析报告().

我想谈谈三个时期的病毒感染:

1. 在病毒感染的初始阶段,病毒从未知通道进入网络,并且病毒开始攻击内部网络上的某个主机,攻击具有漏洞的计算机,并在成功后释放mssecsvc.exe文件,然后进行连接固定网址(54.153.0.145)): ;

a)如果连接成功,请退出程序

b)如果连接失败,请继续攻击

2. 病毒感染的中期阶段

接下来,蠕虫开始确定参数数量. 小于2时,进入安装过程. 大于或等于2时,进入服务进程

3. 在病毒感染后的阶段,磁盘文件被加密并出现勒索软件界面.

三,勒索软件处理的黄金时间

在实际的病毒防护过程中,作者发现加固对未感染的计算机很有用,而感染后的计算机加固是无用的!!!

上一个病毒操作阶段有两个小时的黄金时间. 我想明天每个人都会去上班. 如果个人关机,则意味着网络已关闭并且计算机安全. 这是第一次拔下连接网络电缆,然后打开计算机的电源!!如果网络中存在病毒,则应尽快消除病毒. 您可以在本文结尾处参考病毒过程的结尾,然后备份文件,最后进行增强!如果有条件,则可以使用linux使用引导磁盘启动系统,先备份文件,然后再执行其他操作!具体过程是有组织的:

1. 在打开计算机之前,请拔下网络电缆,并且不要使用网络.

2. 如果您熟悉linux,则可以通过刻录磁盘来启动计算机,并使用U盘备份文件.

3. 使用本文提到的方法清除病毒.

4. 使用安全的USB闪存驱动器备份系统文件. 如果没有USB闪存驱动器,则可以将需要备份的文件压缩为rar文件,然后将其修改为.exe文件.

四个. 安全处理建议

1. 病毒感染前的治疗

(1)使用后续端口加固方法,例如135、139和445.

(2)您还可以使用360的NSA武器免疫工具来检测计算机是否存在漏洞. 如图1所示,在Windows2003SP1虚拟机中检测到没有漏洞.

图1使用360的nsa武器库免疫工具

(3)使用Antiy免疫工具检测并设置,如图2所示,根据运行结果进行设置.

图2使用Antiy免疫工具进行设置

(4)根据系统实际情况安装补丁. 我已经收集了当前可用的安全工具和相应的漏洞修补程序.

2. 该病毒已被感染. 通过netstat -an命令检查. 如果系统中有445个连接,则一定是病毒. 您可以使用以下方法杀死病毒并拔出网络电缆! (另一种方法是通过kali等. 也可以使用Linux启动盘删除病毒,然后直接通过U盘备份数据)

(1)设置查看文件选项

由于病毒设置了hidden属性,因此在正常情况下无法查看文件. 您需要设置文件视图,即在资源管理器中单击“工具”-“文件夹选项”,如图3所示.

图3打开文件夹选项设置

删除“隐藏受保护的操作系统文件(推荐)”,选择“显示隐藏的文件,文件夹和驱动器”,删除“隐藏已知文件类型的扩展名”,如图4所示,您可以检查隐藏的文件Windows目录中的病毒.

图4文件夹视图选项设置

(2)结束流程

通过任务管理器,右键单击任务栏,然后选择“启动任务管理器”,如图5所示. 从该进程中找到mssecsvc.exe和taskche.exe文件,然后选择mssecsvc.exe和taskche. exe,右键单击并选择“结束进程树”以结束病毒程序,它可能会反复启动. 结束动作必须很快. 以上三个文件通常位于c: \ windows目录中.

图5结束过程

(3)删除程序

转到Windows目录,然后根据时间对三个文件进行排序. 通常,将显示今天或相对较新的时期,将其删除. 如果该过程完成,则可以将其删除并在开始后再次结束. 在删除这三个文件之前,有可能在撰写本文时,已经有病毒变种,但是删除新生成的文件的方法相同.

(4)再次检查网络

使用netstat -an命令再次检查网络连接. 没有外部连接,一切恢复正常.

您可以使用安全的计算机下载安全工具自动运行和ProcessExplorer,通过CD刻录软件,然后从受感染的计算机中删除病毒!软件下载地址:

注意,本文提到的病毒清除意味着勒索软件尚未加密系统软件!如果桌面上出现一个的小图标,则桌面背景为红色英文字体(桌面上有一个带有弹出式窗口的窗口,带有一个带锁的窗口Wana Decryptor2.0),表明系统已被感染.

3. 该病毒已被感染

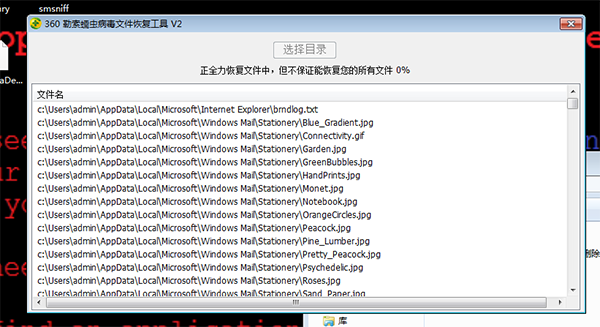

如果系统已被病毒感染,请下载RansomRecovery()进行恢复.

五,病毒原始文件分析

1. 文件名和大小

这次捕获了三个病毒样本文件,分别为mssecsvc.exe,qeriuwjhrf和tasksche.exe勒索病毒感染什么文件,如图6所示. 根据其md5检查值,taskche.exe和qeriuwjhrf的文件大小为3432KB,大小为mssecsvc.exe的大小为3636KB.

2.md5检查值

使用md5计算工具来计算上述三个文件的md5值,并且md5检查值如下:

tasksche.exe 8b2d830d0cf3ad16a547d5b23eca2c6e

mssecsvc.exe 854455f59776dc27d4934d8979fa7e86

qeriuwjhrf: 8b2d830d0cf3ad16a547d5b23eca2c6e

图6勒索软件病毒的基本情况

3. 查看病毒文件

(1)系统目录视图

该文件通常位于系统磁盘下的Windows目录中,例如c: \ windows \,通过命令提示符输入该文件:

cd c: \ windows \

dir / od / a * .exe

(2)全盘搜索

dir / od / s / a taskche.exe

dir / od / s / a mssecsvc.exe

4. 病毒现象

(1)通过netstat -an命令检查网络连接,您会发现网络一直在发送SYN_SENT数据包,如图7所示.

图7连续向外部发送445个连接数据包

(2)病毒服务

通过自动运行安全分析工具,您可以看到服务名称“ fmssecsvc2.0”存在于该服务中. 文件的时间戳是2010年11月20日的17:03,如图8所示.

图8由病毒启动的服务

六. 安全加固

1. 关闭端口445

(1)手动关闭

在命令提示符下输入“ regedit”,打开“ HKEY_LOCAL_MACHINE”-“系统”-“控件集”“服务”-“ NetBT”-“参数”,然后选择“新建”-“ DWORD值”,命名DWORD值“ SMBDeviceEnabled”,并通过修改其值将其设置为“ 0”,如图9所示,您需要特别注意不要写错SMBDeviceEnabled!否则将无效!

图9注册表关闭端口445

检查本地连接的属性,并删除“ Microsoft网络的文件和打印机共享”前面的复选标记,如图10所示.

图10取消网络文件和打印机共享

(2)使用金百安提供的脚本关闭,下载脚本地址: ,脚本代码如下:

回声“欢迎使用Jinbaian勒索防御脚本”

echo“如果PC版本大于XP服务器版本大于Windows2003,请右键单击此文件并以管理员身份运行. ”

netsh防火墙设置opmode启用

netsh advfirewall防火墙添加规则dir = in protocol = tcp localport = 445 action = block

netsh防火墙设置端口开放协议= TCP端口= 445模式=禁用名称= deny445

2. 关闭端口135

在运行时输入“ dcomcnfg”,然后打开“构建服务”-“计算机”-“属性”-“我的计算机属性”-“默认属性”-“在此计算机上启用分布式COM”以删除选择钩. 然后单击“默认协议”选项卡,选择“面向连接的TCP / IP”,然后单击“删除”或“删除”按钮,如图11所示.

图11关闭端口135

3. 关闭端口139

端口139用于“ NetBIOS会话服务”,主要用于在Unix中提供Windows文件和打印机共享以及Samba服务. 单击“网络”-“本地属性”,在出现的“本地连接属性”对话框中,选择“ Internet协议版本4(TCP / IPv4)”-“属性”,双击以打开“高级TCP / IP设置”在“-”“ WINS”中,在“ NetBIOS设置”中选择“在TCP / IP上禁用NetBIOS”,如图12所示.

图12关闭端口139

4. 检查端口是否打开

从现在开始,以下命令将检查135、139和445是否关闭.

netstat -an |找到“ 445”

netstat -an |找到“ 139”

netstat -an |找到“ 135”

5. 打开防火墙

启用系统随附的防火墙.

6. 更新系统补丁

通过360 Security Guard更新系统补丁,或使用系统随附的系统更新程序来更新系统补丁.

七. 安全启示

这一波勒索软件使用了今年3月爆发的NSA暴露的漏洞利用工具. 当时出来后,如果系统及时更新了漏洞补丁并进行了增强勒索病毒感染什么文件,则基本上不会受到感染.

1. 不要打开来源不明的文件

2. 请谨慎使用USB闪存盘,您可以在USB闪存盘中创建antorun.inf文件夹,以防止USB闪存盘病毒自动传播

3. 安装防病毒软件,所有升级了病毒的防病毒软件都可以识别正在传播的病毒.

4. 打开防火墙

5.ATScanner(WannaCry)

6. 蠕虫勒索软件免疫工具(WannaCry)

8. 防止最新勒索软件病毒的方法

如果您了解Linux,请:

1. 拔下网络电缆.

2. 了解linux的朋友可以使用kali linux,bt5,cdlinux等启动系统.

3. 首先备份重要的系统文件.

4. 清理病毒

5. 重新启动并启动到Windows系统

6. 加固

如果您不懂linux:

1. 拔掉网线

2. 在启动之前,请使用未受感染的计算机下载具有最新病毒的防病毒软件.

3. 引导后立即安装防病毒软件以杀死病毒.

4. 使用netstat -an检查445是否已连接到多个地址以发送数据包

5. 记住要设置文件夹选项,然后清理Windows下的病毒文件,这些病毒文件是隐藏属性

6. 备份重要数据

7. 加固服务器

8. 安装补丁

9. 访问网络

要进一步分析WannaCrypt勒索软件,请注意我们的技术分析,并欢迎加入Antiy 365技术交流小组(513833068)讨论该技术.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/ruanjian/article-288921-1.html

国家卡拉OK语音更改软件

国家卡拉OK语音更改软件 梦幻西游暑假活动2016?梦幻西游2016七夕祥瑞?梦幻西游开学活动攻略 好好学习天天梦幻

梦幻西游暑假活动2016?梦幻西游2016七夕祥瑞?梦幻西游开学活动攻略 好好学习天天梦幻 ViewWizard(句柄视图向导)

ViewWizard(句柄视图向导) 向日葵大师的Android版本

向日葵大师的Android版本

完成中国统一大业