局域网ARP攻击,巨胜网络管理限速解决方案

电脑杂谈 发布时间:2020-07-05 06:25:29 来源:网络整理

ARP欺骗有两种类型. 一种是欺骗路由器的ARP表. 另一个是欺骗Intranet PC的网关. 第一种ARP欺骗的原理是拦截网关数据. 它会向路由器通知一系列错误的Intranet MAC地址,并以一定的频率继续执行该操作聚生网管路由器,从而无法通过更新将真实地址信息保存在路由器中. 结果,路由器的所有数据只能发送到错误的MAC地址,从而导致普通PC无法接收信息. 第二种ARP欺骗的原理是假网关. 它的原理是建立一个伪网关,以便被其欺骗的PC将数据发送到伪网关,而不是通过普通路由器访问Internet. 从PC的角度来看,不可能连接到Internet并且“网络已断开”. (其大多数网络限速软件都使用此原理来实现限速功能. )

ARP攻击判断

如何确定网络中是否发生了ARP攻击?

当网络处于正常状态时,请在内联网上任何计算机的DOS接口上运行arp -a命令,以记录正常情况下LAN的MAC地址. 您可以看到类似于下图的信息:

如您所见,任何计算机arp -a的回显信息中都有一个与网关路由器的IP地址和MAC地址相对应的条目. 您可以看到物理地址在正常情况下是LAN. 端口的MAC地址为00-0a-eb-b9-5c-ce. 发生ARP攻击时,物理地址将变为另一个MAC地址,而不是00-0a-eb-b9-5c-ce.

因此,确定是否发生ARP攻击的方法是:

1. 通常情况下,登录到网关路由器管理界面,并记录面向LAN接口(LAN端口)的网关的MAC地址. 如果无法登录路由器,则cmd运行arp -a查看网关的MAC地址.

2. 如果发生异常情况,请在内部网络发生故障的计算机(或任何计算机)上运行arp –a命令,以检查显示信息中相应网关IP的MAC地址. 您的网关的MAC地址?如果不是聚生网管路由器,则表明在局域网上发生了ARP攻击.

ARP保护解决方案(限速解决方案):

1. 绑定到PC的路由器的IP和MAC地址:

(1)XP命令: arp -s路由器IP地址路由器MAC地址

示例: arp -s 192.168.1.1 00-0a-eb-b9-5c-ce(MAC地址必须在正常网络条件下)

(2)Window7命令:

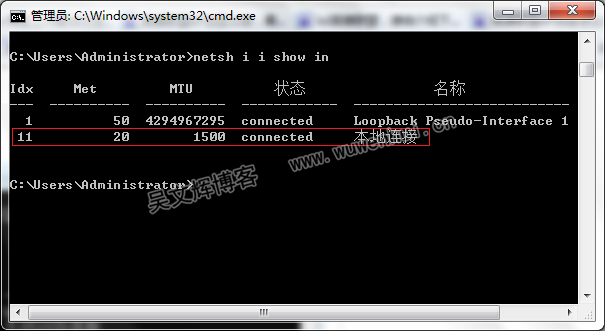

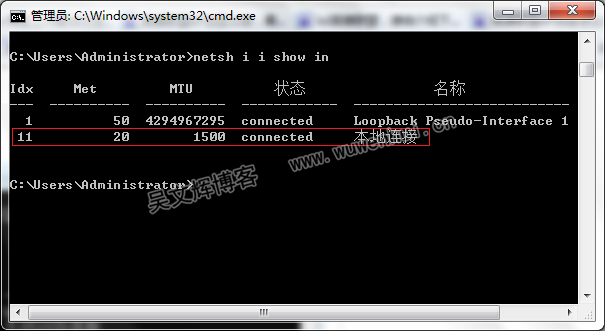

1. 使用我显示的netsh

2. 检查正在使用的网卡的IDx

3. 使用命令(11是正在使用的网卡的IDx)

请注意空格键,每个符号后都有一个空格

C: \ Windows \ system32> netsh -c“ i i”添加邻居13“ 192.168.1.1”“ 00-0a-eb-b9-5c-ce”

4. 我用netsh重置以取消. 需要重启才能生效!

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/ruanjian/article-269061-1.html

-

楚共王

楚共王 -

赵腾

赵腾别人要摸你老婆的乳房

如何为旅行摄影摆姿势

如何为旅行摄影摆姿势 java异步调用框架 Android单元测试研究与实践

java异步调用框架 Android单元测试研究与实践 由于我已经使用了这些最好的表情包制作软件,因此我不惧怕战斗!

由于我已经使用了这些最好的表情包制作软件,因此我不惧怕战斗! 解决方法:笔记本电脑辐射会影响孕妇吗?

解决方法:笔记本电脑辐射会影响孕妇吗?