如何将计算机设置为VPN服务器

电脑杂谈 发布时间:2020-06-15 04:22:46 来源:网络整理

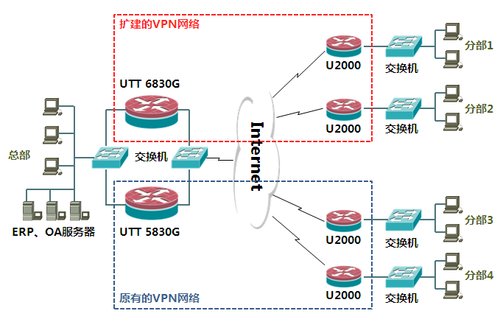

如何在公共网络Internet上将计算机设置为vpn服务器vpn服务器VPN(虚拟专用网络)以建立专用网络以维护机密性,身份验证和维护传输数据包的完整性并提供“安全身份验证”用于网络传输. 这就像在公用网络上建立具有双网关的专用网络. 只有知道密码的相关人员才能远程连接到企业的内部访问权限,以访问数据. 让网络传输不再受到黑客的威胁. VPN服务器您应该知道哪台服务器是专用于为他人提供虚拟专用网络的服务器,建立VPN连接后,您可以像在同一局域网中一样进行远程通信. 如何将您的计算机设置为vpn服务器关于VPN客户端的普遍幻想是,它们是连接到VPN网络上公司网络的工作站. 该工作站绝对是VPN客户端,但它不是唯一的VPN客户端. VPN客户端可以是计算机或路由器. 您的网络需要哪种类型的VPN客户端实际上取决于公司的特定需求. 例如,如果您恰好有一个分支机构缺少与公司办公室的直接连接,那么使用路由器作为VPN客户端可能是您的理想选择. 这样,您可以使用单个连接将整个分支机构连接到公司办公室.

每台PC不需要建立单独的连接. 另一方面,如果您有经常出差的员工,而这些员工在出差时需要访问公司的网络,那么将这些员工的笔记本电脑设置为VPN客户端可能会有所帮助. 从技术上讲,只要它支持PPTP,L2TP或IPSec协议,任何操作系统都可以用作VPN客户端. 就Microsoft而言,这意味着您可以使用Windows NT 4.0、9X,ME,2000和XP操作系统. 尽管从技术上讲所有这些操作系统都可以用作客户端,但是我建议您坚持使用Windows 2000或Windows XP操作系统,因为这些操作系统可以支持L2TP和PSec协议. VPN服务器VPN服务器可以用作VPN客户端的连接点. 从技术上讲,您可以将Windows NT Server 4.0vpn服务器设置,Windows 2000 Server或Windows Server 2003用作VPN服务器. 但是,为了确保安全,我认为您应该使用Windows Server 2003操作系统. 关于VPN服务器的最大误解之一是VPN服务器的所有工作都是自己完成的. 我的朋友无数次告诉我他们想购买VPN服务器.

他们没有意识到VPN服务器只是必要的组件之一. VPN服务器本身非常简单. VPN服务器不过是增强的“ Windows 2003 Server”服务器,可以执行路由和远程访问服务任务. 一旦进入VPN网络的请求得到批准,VPN服务器便简单地充当路由器,以提供对VPN客户端的专用网络访问. ISA服务器VPN服务器的其他要求之一是您有一台RADIUS(远程身份验证拨入用户服务)服务器. 远程身份验证拨入用户服务是Internet服务提供商在尝试建立Internet连接时标识用户的一种机制. 需要使用RADIUS服务器的原因是,您需要某种识别机制来识别通过VPN连接进入您的网络的用户. 您的域控制器无法完成此任务. 即使您的域控制器可以胜任此任务,将域控制器暴露给外界也不是一个好主意. 现在的问题是,您从哪里获得此RADIUS服务器? Microsoft有自己的RADIUS版本,称为“ Internet身份服务”. 首字母缩写是IAS. Windows Server 2003操作系统包含IAS功能. 这是个好消息. 坏消息是,出于安全原因,ISA不能作为路由和远程访问服务(RRAS)在同一台计算机上运行.

即使可以做到,但我不确定在虚拟服务器设置之的防火墙和VPN服务器之间. 这个想法是vpn服务器设置,您可以设置防火墙,将所有与VPN相关的通信定向到该ISA服务器,而不是VPN服务器. 然后,ISA服务器将充当VPN代理服务器. VPN客户端和VPN服务器仅与ISA服务器通信. 他们从不直接相互交流. 这意味着ISA服务器正在保护VPN服务器,并且不允许直接访问VPN服务器,从而为VPN服务器增加了一层保护. 选择隧道协议. VPN客户端访问VPN服务器时,将通过虚拟隧道对其进行访问.

隧道实际上是通过不安全介质(通常是Internet)的安全通道. 但是,隧道并不是由魔术制成的. 隧道需要使用隧道协议. 我之前曾说过,旧的Windows客户端可以通过PPTP(点对点隧道协议)协议连接到VPN网络. 但是,我建议使用较新的客户端软件,例如Windows 2000和Windows XP,因为它们支持L2TP(第2层隧道协议). 事实是这两个协议中的任何一个都可以工作,并且客户端支持这些协议. 但是,每个协议都有其优点和缺点. 选择适合您组织的隧道协议是规划VPN网络时应做出的最重要决定之一. 与PPTP相比,L2TP的最大优势在于它依赖IPSec. IPSec加密的数据还提供数据标识. 这意味着IPSec证明此数据确实是由发送方发送的,并且在传输过程中未进行任何修改. IPSec可以防止重放攻击. 重播攻击是指黑客捕获标识数据包,然后稍后重新发送该数据包以获取对系统的访问权限. 与PPTP相比,L2TP还可以提供更强大的识别功能. L2TP可以识别用户和计算机. 而且在用户级身份验证期间交换的数据包始终被加密.

尽管L2TP可能是表面上的隧道协议的选择,但PPTP与L2TP相比也具有一些优势. 我已经提到这些优势之一就是兼容性. 与L2TP相比,PPTP与更多的Windows系统兼容. 如果您有仍在使用旧版Windows操作系统的VPN用户,则别无选择,只能使用PPTP. PPTP优于L2TP的另一个优点是L2TP基于IPSec. 在关于L2TP的优势的部分中,我谈到了IPSec如何喜欢L2TP是一件好事,并且确实如此. 但是,使用IPSec有一个主要缺陷. IPSec要求您的网络具有证书颁发机构. 好消息是Windows Server 2003具有自己的证书颁发机构. 认证中心的设置相对简单. 坏消息是,从安全角度来看,认证中心不是您必须处理的事情. 维护证书颁发机构完整性的唯一方法是在具有增强安全性的专用服务器上运行证书颁发机构. 这意味着必须进行其他投资来购买服务器,其他Windows服务器软件许可证以及与将服务器添加到网络相关的其他管理负担. 但是,根据我的观点,额外的成本和管理负担是值得的. L2TP比PPTP可以为您提供更好的安全性.

此外,您还可以使用证书颁发机构执行其他操作,例如通过IPSec加密本地通信. 识别协议当我谈论协议主题时,我将花一些时间谈论识别协议. 在设置VPN的过程中,系统会要求您选择一个识别协议. 大多数人会选择MS-CHAP v2选项. MS-CHAP是一个相对安全的选项,它与运行过去10年制造的任何版本的Windows操作系统的VPN客户端兼容. MS-CHAP的最大优点是易于设置. 如果计划使用L2TP并希望获得更好的安全性,则应选择EAP-TLS作为标识协议. 仅运行Windows 2003或Windows XP操作系统的客户端可以支持EAP-TLS协议. 此外,认证中心只能在设置VPN服务器后用于认证用户. EAP-TLS协议的设置更为复杂. 如果最终用户已经获得了智能卡,则此协议将更好地工作. 但是EAP-TLS协议确实为您提供了最佳的安全性. 简而言之,MS-CHAP是基于密码的协议. EAP-TLS是基于证书的协议. 结束语在创建VPN之前,您需要做很多规划. 在本文中,我讨论了设计VPN时必须完成的一些规划,还讨论了必须做出的一些决定.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/ruanjian/article-245791-1.html

-

-

刘军魁

刘军魁含盐

十大数字平板电脑品牌排行榜,手绘平板电脑-手写平板电脑绘图板品牌,哪个品牌是最好的平板电脑?

十大数字平板电脑品牌排行榜,手绘平板电脑-手写平板电脑绘图板品牌,哪个品牌是最好的平板电脑? 苹果Ipad TV的使用方法

苹果Ipad TV的使用方法 安卓快速拨号软件 小米A1正式升级安卓8.0系统

安卓快速拨号软件 小米A1正式升级安卓8.0系统 吉林大学就业网络

吉林大学就业网络

撞吧