实现DDoS防御的路由器设置的详细说明

电脑杂谈 发布时间:2020-06-04 20:04:55 来源:网络整理

I. 路由器设置DDoS攻击原理以实现DDoS防御的讨论

在分布式“拒绝服务”(DDoS)攻击期间,一组恶意主机或被恶意主机感染的主机会将大量数据发送到受攻击的服务器. 在这种情况下,靠近网络边缘的网络节点将耗尽. 原因有两个: 一是在设计过程中,靠近服务器的节点通常只需要处理少量的用户数据. 其次是由于网络核心区域中的数据聚集,边缘节点将接收更多数据. 此外,服务器系统本身也容易受到攻击,并且会在极度过载的情况下瘫痪.

DDoS攻击被视为资源管理问题. 本文的目的是防止服务器系统在全局网络中接收过多的服务请求. 当然,这种机制也很容易成为网络节点的保护. 为此,必须采取预防措施: 在聚合攻击性数据包以使服务器瘫痪之前,请在传输路径上的路由器中调整流量以避免攻击. 具体的实现机制是在上游路由器上设置一个阈值,该阈值距离服务器仅几步之遥. 只有在此阈值范围内的数据才能通过路由器,其他数据将被丢弃或路由到其他路由器.

此防御系统中的一个主要因素是从每个路由点输出的“适当”数据量. “适当的”必须取决于当时的需求分布,因此服务器与网络之间的动态协商是必要的. 本文中的协商方法由服务器(S)启动. 如果服务器以低于设计容量(Us)的速度运行,则无需设置阈值. 如果服务器负载(Ls)超出设计容量,则可以在服务器上游设置阈值以保护自身. 此后,如果当前阈值不能使S的负载低于Us,则应降低阈值;否则,如果“ Ls”为“ Us”,则应增加阈值;如果阈值的增加不增加负载,则监控周期显着增加,则可以取消该阈值. 服务器在[Ls,Us]范围内.

很明显,不可能保留所有Web服务器的状态信息,因为这将导致状态信息爆炸. 但是,根据需求选择保护机制是可行的. 这种观点基于以下假设: DDoS攻击是一种单独的现象,而不是普遍的情况. 在任何时间段内,我们都相信只有少数网络受到攻击,并且大多数网络都处于“健康”状态. 此外,恶意攻击者通常会选择访问最多用户的“主要站点”,这些站点可以使用以下网络结构来确保自身的安全性.

第二,实现DDoS防御的路由器设置系统的模型讨论

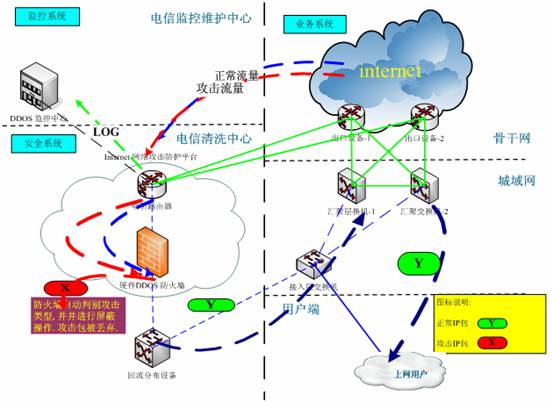

本文提到的所有数据和服务器负载均以kbps为单位. 系统网络拓扑图如图1所示. 本文介绍了网络模型G =(V,E),其中V表示一系列节点,E表示边缘. 所有叶节点都是主机和数据源. 内部节点是路由器. 路由器不生成数据,但可以从主机接收数据或从其他路由器转发数据. R代表内部路由节点,并且所有路由器均假定为可信任. 主机H = V-R分为普通普通用户Hg和恶意用户Ha,E为网络链接模型,默认为双向.

叶节点V被视为目标服务器S. 普通用户以[0,rg]的速度向S发送数据包. 恶意攻击者以[0,ra]的速度将数据包发送到S. 原则上,可以根据用户通常如何访问S来为rg设置一个合理的级别(假设rg << Us),但是ra的值很难确定,实际上ra的值比

当S受到攻击时,它将启动前面提到的阈值保护机制. 为了便于演示,假设过载的服务器仍可以启动保护机制,因此无需在每个路由器上设置阈值. R(k)表示距离S距离k层的路由器或比k层短的路由器,但它们直接连接到主机.

图中的方形节点代表主机,圆形节点代表路由器. 最左边的主机是目标服务器S,R(3)中的路由器是图中的绿色部分. 请注意,R(3)中最底层的路由器距离S仅两层. 因为它直接连接到主机.

三,路由器设置路由器门限算法以实现DDoS防御

在图1的示例中,让每个主机(S除外)上的数字减去当前主机向S发送数据的速率. 假设Ls = 18且Us = 22,则S的负载超过Us,因此该阈值将从S开始. 算法运行后,S确定该阈值为6.25,并针对R(3)的每个路由器自定义此速率. 在图1中ddos攻击防御 路由器,路由器上方的数字表示到S的数据速率,下面括号内的数字表示数据传输速率(调整后). 调整后,S处的负载限制为20.53,R(3)中的调整比率是服务器负载的公允值.

到目前为止,我们仅讨论了如何使用基本阈值算法. R(k)将随着k的增加而迅速增加. 因此,如果某些路径没有受到攻击,则这些路径上的路由器资源将被浪费. 如果S和R(k)之间的路由器可以监视到S的数据包数据速率,则可以在不影响性能的情况下改善这种情况.

图2是在图1中的S和R(3)之间引入监视路由器的方式. 请注意,图中R(3)所属的三个路由器的阈值被取消,因为没有在这些路径上进行攻击.

四ddos攻击防御 路由器,路由器设置以实现DDoS防御各种评估测量标准

性能度量的基本指标是阈值可以防止DDoS攻击的程度. 除了基本指标之外,还必须考虑安装此机制的成本. 因此,可以使用以下评估标准:

1. 服务器中的普通用户数;

2. 保护S所需的路由器数量;

3. 响应用户需求的变化.

通常,我们认为攻击者比普通用户更具攻击性. 但是,恶意攻击可以使大量其他主机参与恶意攻击. 尽管每个主机看起来像一个普通的普通用户,但将它们加在一起时仍会引起DDoS攻击. 从本质上讲,防御此类攻击更加困难.

在实际部署此类保护机制时,必须遵守一些要求. 首先,必须确保阈值的可靠性,否则,机制本身可能会成为攻击点. 为了确保可靠性,必须先对阈值消息进行验证,然后边缘路由器将其接收到网络中. 其次,我们必须确保这些消息可以从源头安全地到达目的地. 由于发送的阈值消息数量很少,因此它的身份验证和传输优先级应该可以接受,并且由于控制方法必须接收反馈,因此服务器可能会瞬间过载. 为了确保调整机制仍然可以运行,可以使用协处理器或帮助设备. 第三,可能不会在整个网络中都支持阈值保护机制,但只要受攻击的路由上存在支持该机制的路由器即可.

现在每个人都知道配置路由器以实现DDoS防御的能力,稍后我将与您分享更多有关DDoS防御的文章,希望您继续关注.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/ruanjian/article-233942-1.html

中国十大最佳远程桌面软件

中国十大最佳远程桌面软件 为什么不购买超低价笔记本电脑? !

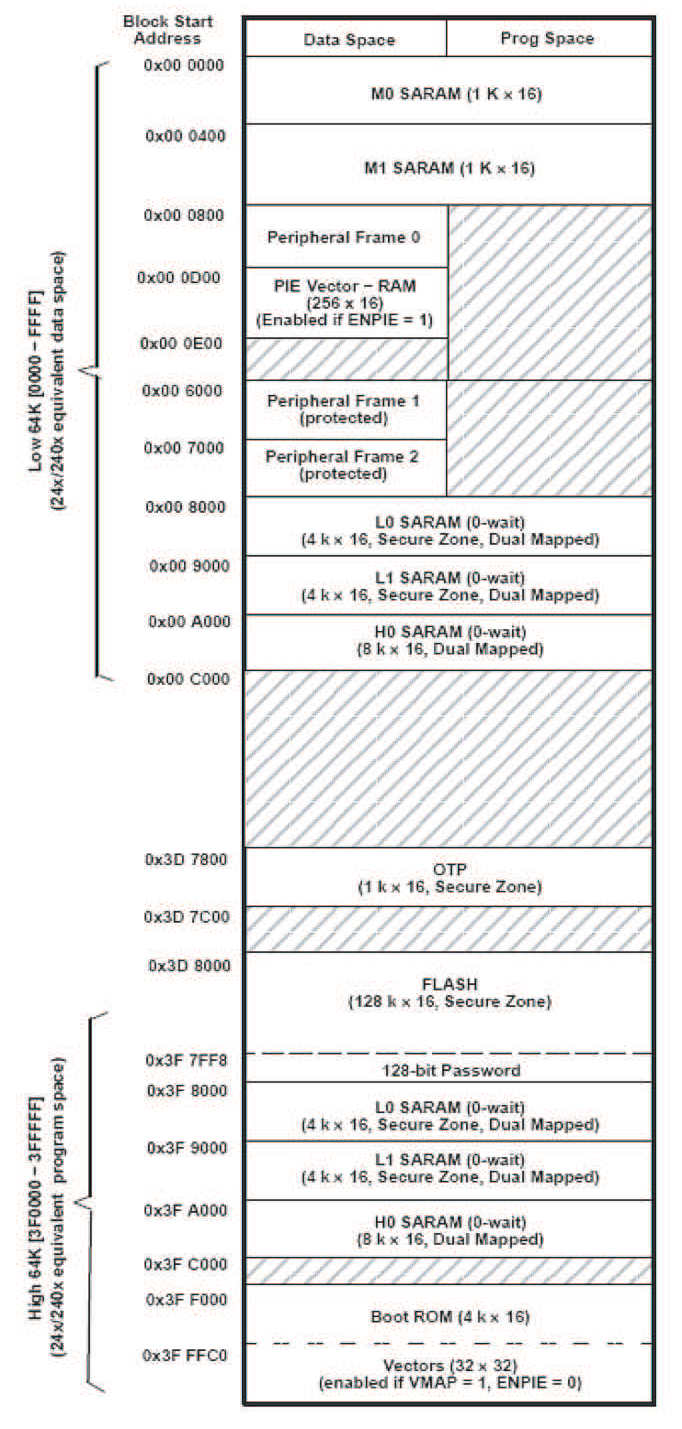

为什么不购买超低价笔记本电脑? ! tms320f2808中文资料_tms320f2808_MAX5541ESA

tms320f2808中文资料_tms320f2808_MAX5541ESA Island Adventure 360版本下载v33.115 Android版本

Island Adventure 360版本下载v33.115 Android版本

光线赚的不少吧