exe病毒字

电脑杂谈 发布时间:2020-05-31 20:08:43 来源:网络整理

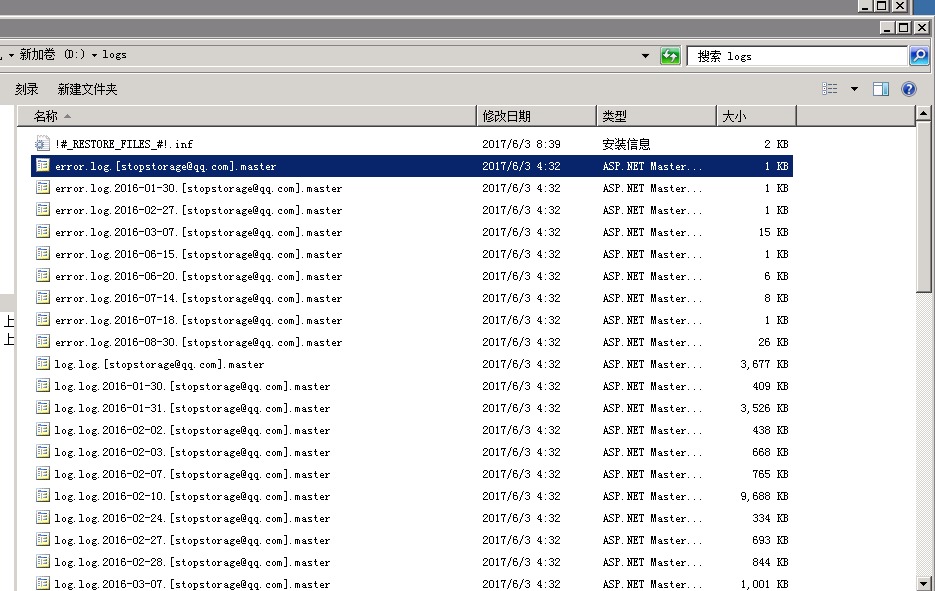

通常,doc文件不会直接转换为exe. 病毒将自身复制到具有相同名称的文件中,然后隐藏原始文件.

1. 首先安装防病毒软件.

2. 删除所有Exe文件的病毒文件.

3. 恢复隐藏的文件.

如果病毒被隐藏,通常隐藏的文件将无法显示. 您需要使用第三方软件来解决它.

例如,总指挥官.

下载此软件并打开它.

首先输入选项,显示并勾选该选项以显示隐藏文件.

再次打开U盘,您可以看到隐藏的文件夹.

带有红色感叹号的人.

选择文件夹,右键单击属性,然后删除隐藏的刻度.

此时,文件夹已还原.

哦,我之前遇到过这种病毒,告诉您一些信息,实际上,它没有感染Word文档,而是隐藏了Word文档,然后生成了一个与源文件带有相同图标的文件,但是后缀变成“ exe”,要检查病毒: tools-folder options-view-remove“显示所有文件和文件夹”并“隐藏已知文件类型的扩展名”;另一种方法是检查文件夹的大小如果所有文件夹的大小均为1.77MB,则都表示文件中毒. 该病毒还会给您的某些存储设备带来麻烦,例如某些MP3 MP4找不到歌曲现象. 这是因为MP3和MP4通常搜索隐藏的文件夹,但是这些普通的文件夹却被病毒隐藏. 该病毒会损害U盘,我不知道它是否会影响计算机(我还没有发现,只是该病毒会自动将其复制到计算机上,并且下次计算机插入USB闪存时驱动器,则USB闪存驱动器会中毒.

该病毒将基于文件夹的名称创建一个“您的文件夹名称” .exe文件,并且将有多个autorun.inf和recycle.exe文件.

这是病毒本身.

每个人都应该知道此autorun.inf文件是由病毒自动运行的.

解决方案: 首先: 清除病毒.

一般的防病毒软件一经杀死就可以了.

它也可以手动清除.

首先显示所有隐藏文件,如下所示: 我的电脑-工具-文件夹选项卡视图-显示所有文件和文件夹,隐藏已知文件类型的扩展名,该项目带有“√”. 如果要删除它,只需单击好吧.

这时,您会发现病毒的伪装将显示出原型.

全部删除.

按照上述方法显示所有文件,然后删除所有.exe文件和autorun.inf.

然后删除所有文件夹的隐藏属性. 方法: 带有exe后缀的文件夹,右键单击-隐藏-并删除.

第二: 显示隐藏的文件夹.

“开始”按钮-运行命令,键入cmd,然后按Enter,输入以下语句: X: [Enter] X是计算机U盘上显示的驱动器号attrib -a -r -h -s / s / d [Enter]回车后,等待系统作出反应,然后完成.

说明: U盘中的内容量与系统处理时间有关.

或创建一个新的记事本,编辑语句“ attrib -a -r -h -s / s / d”,将其另存为XX.BAT文件,将其放在U盘的根目录下(需要处理的地方放在),双击运行

1. 单词文件成为EXE的结尾,EXE是典型的KISS病毒. 这是一种常见的U盘病毒2. 对于这种难以杀死的顽固木马病毒,您需要进入安全模式,因为没有Internet连接,因此需要使用本地病毒下载防病毒软件,例如计算机管家宏病毒能感染exe类型的文件吗,卡巴斯基,诺顿, 3,重新启动计算机,然后按F8键,将弹出一个功能框,选择进入安全模式4,在安全模式下,使用本地防病毒引擎打开计算机的防病毒软件,例如作为管家,对计算机执行病毒检查,然后在检查并杀死病毒后重新启动计算机

检查exe文件的大小是否相同. 这些exe可能稍后会被病毒生成. 真实的原始文件设置为隐藏属性(或系统属性). 使用winrar打开U盘并删除autorun.inf文件. 然后在其上创建一个autorun.inf文件夹,并删除所有exe文件(如果您的U盘中没有exe文件).

同时使用winrar还应该能够看到隐藏的文件,然后说...

exe是一个可执行文件.

常规病毒也具有exe扩展名.

病毒是计算机指令代码.

用户运行代码后,会发生小小的恶作剧或恶意的结果,例如破坏系统文件,使系统无法运行,删除所有数据文件,破坏硬件,非法入侵内部以及窃取或篡改数据等.

病毒制造者常常由于无意中感染自己的计算机而炫耀其编程技能和控制能力,或报复传播病毒的心理.

还创建了一些可控的“定时”以保护其知识产权.

如果用户正常使用它,则不会发生;如果用户没有及时支付费用或私下分发应用软件,则“定时”将被引爆.

这种可能性最早是由冯·诺伊曼(von Neumann)提出的. 几位美国流行科学作家在1970年代中期的科幻小说中描述了计算机病毒.

1983年11月3日,弗雷德博士. 科恩开发了一个破坏性程序,该程序在运行过程中会不断自我复制. 伦Adleman将其命名为计算机病毒(Computer Viruses).

计算机和网络为我们的生活带来的便利远非计算机病毒所带来的不便.

只要我们了解病毒的传播并依靠人员的支持,我们就可以抵御病毒引起的各种危害,从而更有效地利用计算机网络技术来改善生活.

常见病毒简介: 引导病毒是一种感染磁盘引导区或主引导区的病毒,是一种常见病毒,其感染率仅次于“宏病毒”.

由于此类病毒会感染引导区,因此当磁盘或硬盘运行时,它将感染其他* .exe,* .com,* .386和其他计算机以运行必要的命令程序,从而造成各种损坏.

常见的变种是tpvo /3783. Windows系统被感染后,它将严重影响运行速度,并且某些功能无法执行. 杀毒后,必须重新安装Windows操作系统才能正常运行.

文件类型文件类型病毒是一种感染文件的病毒,是最常见的病毒.

黑客病毒Trojan.BO属于这种类型.

BO黑客病毒使用通信软件通过网络非法进入他人的计算机系统,以获取或篡改数据或在后台控制计算机.

结果,导致各种泄漏和盗窃.

混合类型-这种病毒会同时感染命令文件,磁盘引导区和主引导区.

可以损坏计算机主板芯片(BIOS)的CIH破坏者病毒属于此类病毒.

CIH是由台湾大学生编写的病毒. 他将其放置在大学的BBS站上,并于1998年引入大陆. 攻击日期是每月26日.

该病毒是直接攻击计算机硬件的第一个病毒. 它极具破坏性,并在攻击过程中破坏了计算机的Flash BIOS芯片中的系统程序,从而损坏了主板和硬盘数据.

1999年4月26日,CIH病毒在中国,和韩国爆发. 仅在大陆,数十万台计算机瘫痪,大量硬盘数据被破坏.

宏病毒-一种主要感染WORD文档和文档模板等数据文件的病毒.

宏病毒是使用应用程序随附的宏编程语言编写的病毒. 当前,在国际上已经发现了三种类型的宏病毒: 感染了WORD系统的WORD宏病毒,感染了EXCEL系统的EXCEL宏病毒以及Lotus Ami感染. 宏病毒.

目前,人们所说的宏病毒主要是指Word和Excel宏病毒.

自1996年下半年以来,它已在我国广泛流行.

例如Tw No-A,漂亮的击杀,PaPa等.

与以前的病毒不同,宏病毒具有以下特征: ①数据文件的感染: 宏病毒专门感染数据文件,彻底改变了人们对“数据文件不会传播病毒”的误解.

②多平台交叉感染: 宏病毒突破了以前在单个平台上传播的病毒的局限性. 当WORD和EXCEL等软件在不同平台上运行(例如WINDOWS,WINDOWS NT,OS / 2和MACINTOSH等)时,将被宏病毒交叉感染.

③易于编写: 过去,病毒以二进制计算机机器代码的形式出现,宏病毒以人们易于阅读的源代码形式出现,因此与编写和修改宏病毒相比,它更容易编写和修改. 过去.

从96年底到半年,宏病毒的类型已从30多种急剧增加到1000多种.

④易于传播: 其他人向您发送文章或发送电子邮件(如果其中包含病毒),只要打开这些文件,您的计算机就会感染宏病毒.

在那之后,您可能会在打开或创建新文件时携带宏病毒,从而导致宏病毒的感染率非常高.

一般预防措施: 本机中的计算机坚决反对安装盗版游戏,并且盗版游戏光盘是计算机病毒的主要载体.

一些用于教学的游戏光盘也必须在经过本部门人员的检查和消毒后安装和使用.

必须检查软盘并进行防病毒操作,才能将文件复制到硬盘上以供使用.

请勿运行电子邮件附件中的* .exe文件,请直接删除该字母.

添加正版防病毒软件,并使用其DOS命令检查并杀死硬盘引导区域中的病毒.

经常从Internet下载正版防病毒软件的更新文件,并及时(通常每月至少一次或两次)及时更新防病毒软件.

安装实时监视防病毒软件,以动态监视可能出现在软盘,硬盘,网络和电子邮件中的病毒.

这种预防方法的硬件要求较高,例如较大的内存和硬盘...安装病毒疫苗宏病毒能感染exe类型的文件吗,例如CIH病毒疫苗,冲击波,冲击波补丁.

购买可以防止某些病毒危害的计算机主板,例如双BIOS主板,防主引导区病毒感染主板等.

应尽可能对硬盘进行分区. 主区域(C驱动器)最好分为5G. 正常工作数据必须存储在硬盘的扩展分区(例如D驱动器)中.

即使CIH病毒爆发,现有技术仍可以恢复硬盘数据.

当然,恢复的程度取决于具体情况.

1. 打开后缀为exe的word文件; 2.在“文件”下拉菜单中单击“另存为”; 3.在弹出的另存为菜单中选择后缀doc的格式,然后单击保存以关闭. 4.打开修改后的单词以查看带有后缀doc的单词文档.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/ruanjian/article-229196-1.html

-

-

陶渊明

陶渊明这种也叫经济学家

-

温会

温会

可以给自己国家卡拉OK礼物吗?如何免费获得国家卡拉OK礼物

可以给自己国家卡拉OK礼物吗?如何免费获得国家卡拉OK礼物 欧式花格cad图块

欧式花格cad图块 Dream Westward Journey金钱树苗有什么用途

Dream Westward Journey金钱树苗有什么用途 山东配货信息网 东莞到山东整车配货老牌公司

山东配货信息网 东莞到山东整车配货老牌公司

麦地路