DNS协议ppt课件的详细说明

电脑杂谈 发布时间:2020-05-29 10:11:11 来源:网络整理

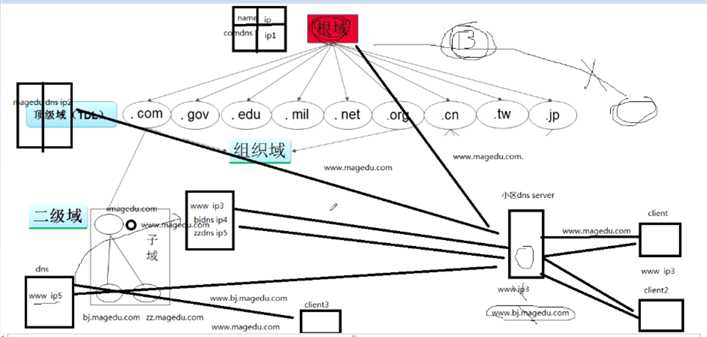

了解DNS目标的概念掌握使用Linux / bind配置域名服务器的基本方法了解不同类型的域名服务器的配置方法掌握域名服务调试原理和调试工具课程组成1 ,什么是DNS 2,DNS的工作原理3,DNS系统组成4. BIND 5.典型的服务器配置6. DNS安全和日志分析简介8. DNS协议的简单分析1.什么是DNS以及什么是DNS DNS(英文单词的全称是: 域名系统,域名系统),DNS是Internet的核心服务. 作为可以将域名和IP地址相互映射的分布式,它可以使人们更轻松地访问Internet,而不必记住可以直接由机器读取的IP字符串DNS. 功能树的层次结构组织管理计算机,查找名称和地址之间的对应关系. 网络INTERNEThost1 host1.bec.com.cn host1.bec.com.cn DNSServer DNS设计目标(二),从容量和更新频率考虑分散管理必须实施以通过使用本地缓存来提高性能; (3)在获取数据的成本,数据更新的速度和缓存的准确性方面进行折衷; (4)名称空间适用于不同的协议,管理方法不依赖于通信系统;域通常是一组工作站,可以具有一个主域名服务器和几个辅助域名服务器; DNS结构和功能机制163 cn rds熊猫vhost isd 263净ftp cs Wis mit albert顶级域名根第二级第三级第四级DNS树2. DNS系统组成DNS包括三个主要组件: (1),名称空间(Name Space)和资源记录(Resource Record)(2),名称服务器(Name Server)用于提供域名空间结构和信息服务器程序.

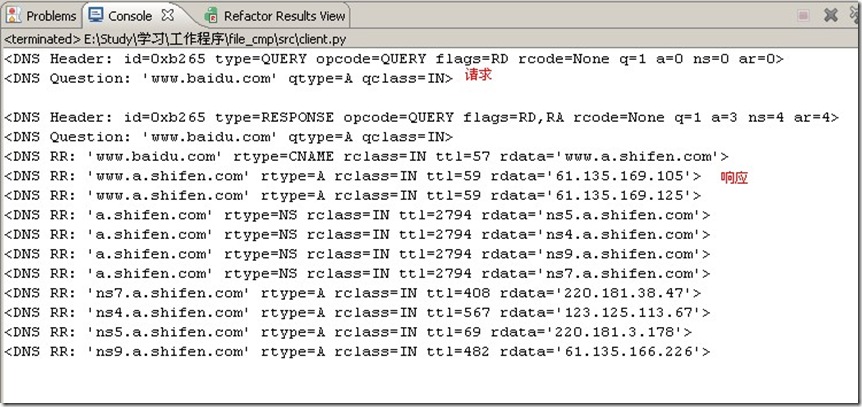

(3)解析器的作用是应客户端程序的请求从域名服务器中提取信息. (1)域名空间域名空间被设计为类似于UNIX文件系统结构的树状分层结构. Internet的域名空间由顶部的九种类型的组织组成: COM商业组织EDU教育机构GOV政府机构MIL军事部门NET网络服务部门ORG非营利组织INT国际组织ARPA名称国名资源记录保留者ARPANET资源记录是与名称关联的数据dns协议详解,域名空间的每个节点包含一系列资源字母资源记录资源记录一个资源记录共有5项,即域名(Domain_name),生存时间(Time_to_live),类型(Type ),类别(类),值(值). (2)名称服务器(Name Server)用于提供域名空间结构和信息的服务器. 程序LINUX默认为BIND,它提供域名解析服务. 域名服务器的分类和分类: 根服务器由NIC维护. 主域名服务器(Primary Servers)负责域的名称解析,通常是辅助域名服务器(Secondary Servers)域. 冗余和备份专用缓存域名服务器(仅缓存服务器)缓存未经授权的DNS信息转发域名服务器(转发服务器)(3)解析器(Resolver)客户端程序从名称服务器中提取信息的作用3,DNS DNS工作地址有效吗?根服务器向cn域查询地址. cn服务器在.com.cn上查询sina.com.cn com.cn服务器61.135.153.182 sina.com.cn名称服务器cncom sina 263邮件弹出www com net DNS服务器客户端DNS角色机制查询方法-递归查询方法-循环(交互式)方法4. BIND BIND简介BIND(伯克利Internet名称域伯克利大学BINDV4 BINDV8 BINDV9 4. BIND BIND在Linux下提供域名服务.

简介: BIND是C / S系统客户端,是解析器(resolver)服务器是命名守护程序配置示例通过示例学习DNS解析域名: aoking.com服务器: 192.168.1.120相关配置文件1)客户端: (默认安装)/etc/host.conf系统自带/etc/resolv.conf系统自带2)服务器端: /var/named/named.local/var/named/named.ca/var/named/name2ip. conf(正向分析,可自行构建,可通过localhost.zone副本生成)/var/named/ip2name.conf(反向分析,可自行构建,可通过named.local副本生成)/ etc / hosts系统自带/etc/nsswitch.conf,谢谢您的成功2019-10-6 30可编辑客户端配置文件/etc/host.conf文件的详细说明/etc/host.conf是用于控制本地转换程序的设置的文件. 该文件告诉转换程序要使用哪些服务以及要查询的顺序. 该文件的字段可以用空格或制表符/etc/host.conf分隔. 1)顺序指定尝试使用不同名称解析机制的顺序.

指定的分辨率服务将按列出的顺序执行. 支持主机尝试通过搜索本地/ etc / hosts文件来解析名称. 绑定使用DNS服务器来解析名称. Nis使用NIS服务来解析主机名. /Etc/host.conf作为参数开始和结束. 与主机查询一起使用,以确定主机是否在/ etc / hosts文件中. 如果以反向解析找到与指定地址匹配的主机名,则将解析返回的地址以确认它确实与查询地址匹配. 为了防止“欺骗” IP地址,可以通过指定nospoofon /etc/host.conf来允许此功能. 4)Alert off(启动和关闭)作为参数. 如果启用,则通过syslog工具记录任何欺诈IP地址的尝试. 5)Trim将域名作为参数. 在查找域名之前先删除域名,然后从文件/etc/hosts/etc/resolv.conf中找到匹配的主机名. 将转换程序配置为使用BIND域名服务查询主机时,必须告知使用哪个域名服务器的转换程序. 用于完成此任务的工具是/etc/resolv.conf文件选项描述域定义了默认域名(主机的本地域名),搜索指定了域名搜索表(最多六个域名参数)nameserver列表域名服务器的IP地址(最多可以出现三个名称服务器指令. )选项定义了解析器的处理方法. 常用的选项有: 旋转在客户端上打开轮询查询选项.

在名称服务器中定义了多个域名服务器时,轮询查询nocheckna mes禁止检查所查询的域名是否符合RFC952. 当需要使用带下划线“ _”的域名时,请将此项设置为inet6以启用解析. 服务器查询ipv6地址服务器端文件配置详细信息服务器端配置文件详细信息/etc/named.conf: 主配置文件/var/named/named.ca: 根域名服务器指向文件/var/named/ip2name.conf. 默认本地主机区域文件用户配置区域文件更新named.ca. 1. ftpFTP.RS.INTERNIC.NET登录名: 匿名密码: your_account@your.mail.server cd域得到named.root退出: 再见2,cp / var / named / named .ca /var/named/named.ca.bak 3. cat named.root / var / named /named.ca1,主配置文件/etc/named.conf设置命名参数,指向服务器使用的域的信息源主配置文件named.conf配置语句配置语句说明acl定义IP地址访问控制列表控件定义rndc命令使用的控制通道include此配置文件密钥中的其他文件定义授权的安全密钥日志记录定义日志记录规范选项定义全局配置选项服务器定义远程服务器受信任密钥的特征定义服务器的DNSSEC加密密钥区域定义区域全局配置语句options语法: options(配置子句;配置子句;全局配置语句选项子句描述递归否是否使用递归DNS服务器,默认值为“是”. 是否多次回答是否允许一条消息中包含多个响应信息,默认值为一回答.

目录“路径”定义服务器区域配置文件的工作目录. Red Hat Linux的默认值为/ var / namedforwarders {IPaddr}. 定义转发器区域(区域)声明. 区域声明需要说明: (1)域名; (2)服务器类型; (3)域信息源. 子句描述类型主|提示| slave描述区域的类型: master: 表示区域是主域名服务器. 提示: 表示区域是在启动时初始化缓存的域名服务器; slave: 表示区域是辅助名称服务器文件. “ Filename”表示区域的域信息源信息文件的名称,即正向解析时的文件名. 2.区域文件定义区域的域名信息. 它通常也称为域名文件. 每个区域由几个资源记录和区域文件指令组成. 9.1资源记录域Time LiveClass记录类型记录数据Domain: 要定义的资源记录的域名Time Live: 生存类: 类别,使用IN代表INTERNET记录数据: 记录数据记录类型: 记录类型主机CNAME别名MX邮件交换记录NS域名服务器PTR地址解析为主机SOA定义服务器资源信息启动DNS /etc/rc.d/init.d/命名为启动,重新启动,停止或在设置中设置9.4测试DNS nslookup nslookup -dnsserver nslookup主机名nslookup dig dig主机名查询类型主机host主机查询类型hostname |域名视图vi / var / log /消息: 通常有一个“ auth-nxdomain” IPV6提示是9.5DNS安全管理查询请求限制: 仅允许此IP地址范围查询此DNS选项{allow-query {166.22.33.0/24 ;};对特殊域的限制: 仅允许该域中的主机查询此DNS allow-query {“ poststart.com.cn”};防止未经授权的文件传输: 仅允许您指定辅助DNS复制该DNS的数据.

allow-transfer {166.22.0.16;}; DNS安全管理选项(黑客先检测到dns版本dns协议详解,然后根据该版本的漏洞进行攻击. 配置此命令后,当DNS客户端从以下位置请求域名解析时,其他人检测到的版本将为“我是FBI”. 指定的DNS服务器,如果域名服务器无法解析,它将使用缓存中的信息来帮助定位其他可以解析的服务. 选项{forwarders软件列表BIND 9.3.2 ftp: //ftp.isc.org /isc/bind9/9.3.2/bind- 9.3.2.tar.gz tarzxvf bind-9.3.2.tar.gz cdbind-9.3.2 ./configure--前缀= / usr /本地/命名为--disable- ipv6 makeinstall 4. BIND 3.创建BIND用户: groupaddbind / sbin / nologinbind 4.创建配置文件目录: chownbind: bind / usr / local / named / etc chmod700 / usr / local / named / etc touch / usr / local / named /etc/named.conf#mkdir / var / run / named / chmod777 / var / run / named / chownbind: bind / var / run / named / mkdir / var / log / name d / touch / var / log / named / dns_warnings touch / var / log / named / dns_logs chownbind: bind / var / log / named / * mkdirmaster touchmaster / cnc.def touchmaster / telecom.def 6.生成rndc-key: cd在/usr/local/named/etc/rndc.conf中添加rndc.conf: named.conf,调整所需的允许列表: 将以下部分更改为/usr/local/named/etc/named.conf并删除注释: 感谢您成功2019- 10 -6 59可编辑

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/ruanjian/article-226307-1.html

-

-

丰永利行

丰永利行而不是和那一个

-

-

乐婉

乐婉在这里你说关你鸟事

-

王娇

王娇一万块钱算

辽宁师范大学初中信息技术版(2015年)七年级.

辽宁师范大学初中信息技术版(2015年)七年级. 推荐书|关于RFID在物联网领域的应用模式

推荐书|关于RFID在物联网领域的应用模式 如何在不使用任何工具的情况下复制加密的DVD电影或视频文件

如何在不使用任何工具的情况下复制加密的DVD电影或视频文件

其实也就等同于今后任何国家到美国去巡航