路由和NAS第1部分: Aria2 +传输(2)

电脑杂谈 发布时间:2020-05-06 23:24:52 来源:网络整理

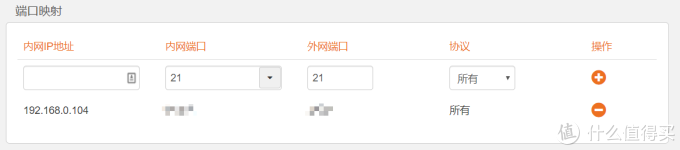

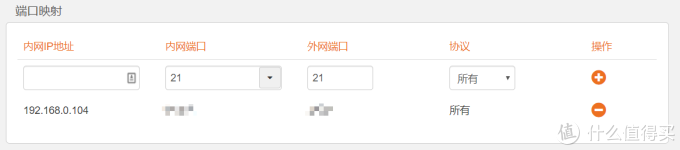

通过端口映射将与K3路由器对应的HTTPs端口公开到公共网络

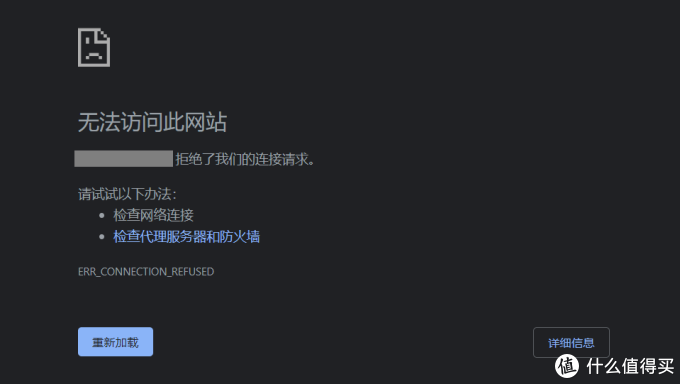

如果OpenWRT打开防火墙,请记住打开该端口以进行外部网络访问,否则将拒绝其访问:

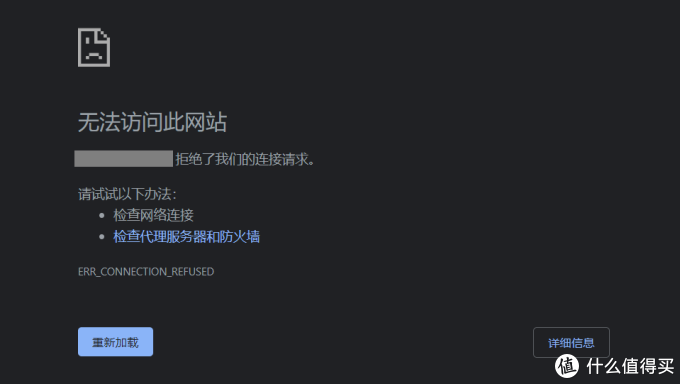

然后,您可以通过之前配置的ddns域名进行访问(在4G环境中访问)

您可以在图片底部的地址栏中看到小锁,即https协议,并且手机和路由器之间的数据传输已加密.

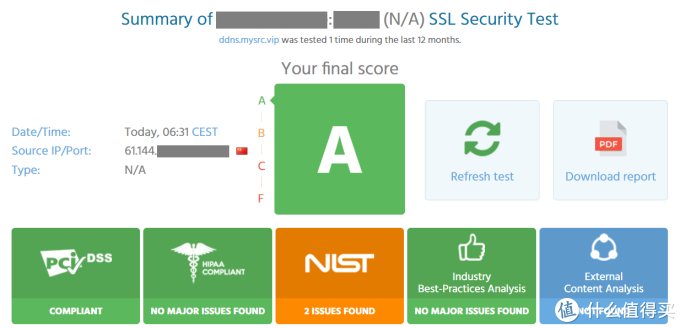

现在各种事情都可以运行子测试,所以让我们拥有一个SSL

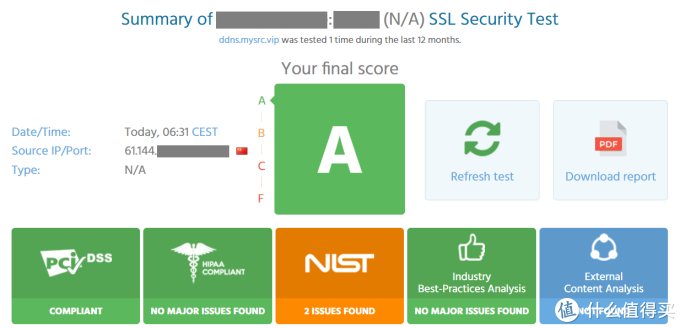

顺便运行ssl测试:

以前使用了ssllabs提供的更多测试,但是此站点不支持非标准端口的测试,

因此,我只能选择immuniweb测试,结果如下:

有两个NIST问题,即:

服务器不支持OCSP装订

与证书吊销验证相关的配置,不要暂时考虑

服务器不支持扩展的主密钥

由于该配置不支持TLS v1.2及以下版本,因此与旧客户端不兼容,但是我不会为您使用

aria2访问权限分为两个部分:

Web-UI部分

那是Web前端,通过rpc和aria2服务器通信来实现aria2的管理,

例如,添加下载任务,查看下载进度,查看实时上传和下载速度等.

这部分可以简单地理解为Web客户端.

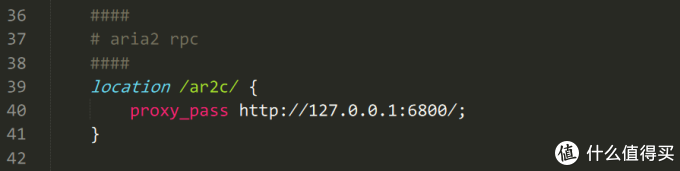

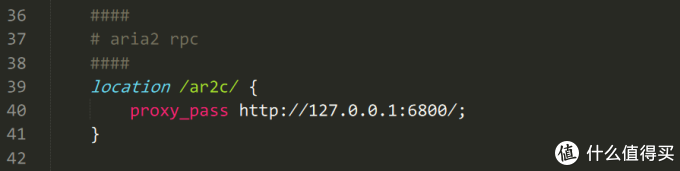

RPC部分,

这部分是真正的aria2服务,在Web-ui上仅配置了aria2的rpc访问,

为了正常连接aria2服务器并实现远程访问,需要进行相关的下载操作

rpc是我们需要通过代理将服务公开到公共网络. 相应的Nginx配置如下:

我最喜欢的Web-UI是AriaNG,最终结果如下(在4G环境中访问):

通过这种方式,无论您身在何处,都只需具有网络访问权限,即可在家中向aria2添加新的下载任务

传播途径与上述aria2相似. 相应的Nginx代理配置如下:

为自动跳转添加了其他配置,因此您无需输入这么长的访问地址:

通过WEB访问trss时,直接跳转到传输的Web管理系统

转发网络管理系统请求通过Nginx代理进行传输

如果要求不高,则可以直接使用传输随附的Web-UI管理,

我更喜欢使用此软件: TransmissionRemote,具体效果如下:

通过以上介绍,总体安全配置为:

配置非标准端口以增加发现阈值(如果遇到完整的端口扫描,则不要这样做)

配置非语义的显式访问入口(遇到遍历扫描时不会这样做)

启用软件本身的密码或令牌身份验证,并尝试使用强密码(提高被密码炸毁的阈值)

使用nginx https加密远程访问的数据(以避免在访问过程中被捕获)

没有100%安全的方法,您所能做的就是尽可能提高爆炸的门槛!

外出时,家庭成员报告WIFI问题,远程打开路由管理页面以进行故障排除和定位问题

上班时忘记复制文件,访问家庭网络共享磁盘,远程同步

......

尽管远程访问通常不是很严格的要求,但是您会知道在需要时使用它很容易

因此,让我们首先显示结果(以下是手机4G环境中的远程访问的模拟,屏幕截图的右上角是4G).

为了安全起见,与我自己的域名和端口有关的所有信息均已编码.

首先是远程访问路由管理页面:

然后远程访问aria2下载管理

最后,传输管理

我听说Ronker Jianxin已经更改了电影以准备最后一章,所以请迅速将前三个翻过来看看,

这是上图中活动列表中的第二个,即RUNOUNI KENSHIN TRILOGY(Ranguo Jianxin Trilogy)

首先,安全是最重要的! ! !

直接暴露于公共网络的最大问题是安全问题,

如果访问控制做得不好并且密码很弱,则可能是先扫描然后再进行“家庭访问”,从而将其炸毁.

,例如:

破坏您的路由环境,例如恢复出厂设置,更改管理密码,更改WIFI密码等.

删除您辛苦下载的高清资源,让您回到解放前一夜的夜晚

公开您的一些私人信息

打开后门等后,计划外的“家访”.

安全不是小事. 这并不是说Windows系统无需安装防病毒软件即可平稳运行.

我们必须注意并再次注意!

整个规划实际上很麻烦,总体思路如下:

联系运营商以分配公共IP

配置动态域名解析(运营商分配的IP不固定)

申请免费的HTTPS证书

将路由器的默认Web服务器替换为Nginx

将HTTP2.0代理配置为统一的外部入口

配置端口映射以将非标准HTTPS端口公开给公共网络

由于篇幅所限,本文的前几步将不会开始(1-3步)

如有需要,我们将在以后直接从替换Nginx处打开另一篇文章以供分享

在修改和使用Nginx之前,我制定了以下计划:

内部网入口保持原样

外部网络入口部分开放在安全前提下远程访问特定服务

默认情况下,OpenWRT使用uhttpd作为Web服务器.

uhttpd是一种非常精简的Web服务器,可以满足嵌入式设备的轻量级任务要求.

但是,这一次需要反向代理来公开内部服务,Nginx更合适:

Nginx在反向代理中更成熟

在性能方面,Nginx也更强大

在实现其他功能时,Nginx更完美,最重要的是,我更熟悉

同时,使用Nginx之后,某些功能也可以直接使用,

例如,非常适合路由器WEB服务的HTTP / 2.0(请参阅本文: HTTP2.0优点的详细说明)

OpenWRT软件仓库的较新版本已经具有支持luci的nginx模块,只需直接安装即可.

关于替换uhttpd以提供路由管理系统的WEB服务,它实际上是由nginx + uwsgi实现的

包装包装内容

uwsgi-cgi

uwsgi的本体服务和主要配置文件

uwsgi-cgi-luci-support

支持luci的uwsgi子配置文件

nginx-mod-luci

将luci请求转发到uwsgi的nginx子配置文件

对于nginx软件包,我选择了nginx-all-module版本,

这相当于打包所有可能的nginx模块,比普通的nginx软件多大约600 KB,

大小可以接受,毕竟,如果您需要任何常规模块,则无需重新安装它们,并且可以使用相应的配置来运行它们.

安装后,停止原始的uhttp并启用nginx

/etc/init.d/uhttpdstop/etc/init.d/uhttpddisable/etc/init.d/nginxenable/etc/init.d/nginxstart

实际上,我安装nginx后,uhttpd已自动退出,因此无需执行第一步命令

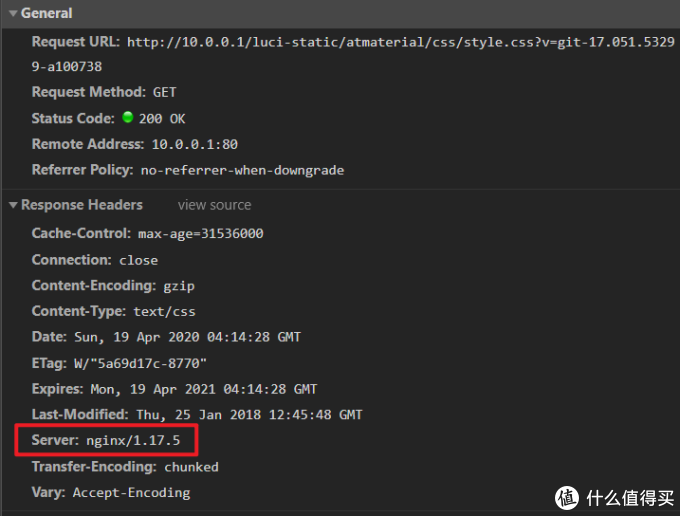

然后您可以直接打开路由器管理后台地址,以体验Nginx带来的服务

我的网关被修改为10.0.0.1,这与普通的192.168. 不同*. *

相应地,您可以直接转到路由器以查看生成的nginx luci访问配置

当前安装的Nginx版本非常新,并且由于它是全模块版本,因此它已经包含所需的模块:

http_v2_module: HTTP / 2.0支持

http_ssl_module: HTTP SSL支持

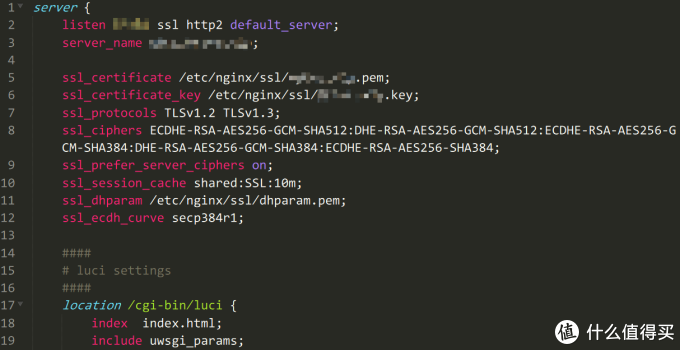

如上所述外网访问openwrt路由器,它不会影响现有的Intranet访问方法,因此我们创建了一个新的配置文件:

/etc/nginx/conf.d/k3-https.conf

该证书使用来自Let's crypto的免费证书,该证书会使用ACME自动申请/续订.

底部的Luci配置的屏幕快照尚未完成,但实际上是nginx-mod-luci原始安装生成的配置的副本.

主要路线不是我可以控制哈哈,我仍然使用非常顽固的腾达路由器

幸运的是,它还支持端口映射:

通过端口映射将与K3路由器对应的HTTPs端口公开到公共网络

如果OpenWRT打开防火墙,请记住打开该端口以进行外部网络访问,否则将拒绝其访问:

然后,您可以通过之前配置的ddns域名进行访问(在4G环境中访问)

您可以在图片底部的地址栏中看到小锁,即https协议,并且手机和路由器之间的数据传输已加密.

现在各种事情都可以运行子测试,所以让我们拥有一个SSL

顺便运行ssl测试:

以前使用了ssllabs提供的更多测试,但是此站点不支持非标准端口的测试,

因此,我只能选择immuniweb测试,结果如下:

有两个NIST问题,即:

服务器不支持OCSP装订

与证书吊销验证相关的配置,不要暂时考虑

服务器不支持扩展的主密钥

由于该配置不支持TLS v1.2及以下版本,因此与旧客户端不兼容,但是我不会为您使用

aria2访问权限分为两个部分:

Web-UI部分

那是Web前端,通过rpc和aria2服务器通信来实现aria2的管理,

例如,添加下载任务,查看下载进度,查看实时上传和下载速度等.

这部分可以简单地理解为Web客户端.

RPC部分,

这部分是真正的aria2服务,在Web-ui上仅配置了aria2的rpc访问,

为了正常连接aria2服务器并实现远程访问,需要进行相关的下载操作

rpc是我们需要通过代理将服务公开到公共网络. 相应的Nginx配置如下:

我最喜欢的Web-UI是AriaNG,最终结果如下(在4G环境中访问):

通过这种方式外网访问openwrt路由器,无论您身在何处,都只需具有网络访问权限,即可在家中向aria2添加新的下载任务

传播途径与上述aria2相似. 相应的Nginx代理配置如下:

为自动跳转添加了其他配置,因此您无需输入这么长的访问地址:

通过WEB访问trss时,直接跳转到传输的Web管理系统

转发网络管理系统请求通过Nginx代理进行传输

如果要求不高,则可以直接使用传输随附的Web-UI管理,

我更喜欢使用此软件: TransmissionRemote,具体效果如下:

通过以上介绍,总体安全配置为:

配置非标准端口以增加发现阈值(如果遇到完整的端口扫描,则不要这样做)

配置非语义的显式访问入口(遇到遍历扫描时不会这样做)

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/ruanjian/article-201104-2.html

-

-

卫殇公

卫殇公 -

连妙淑

连妙淑一年定期利率是1

-

万河河

万河河来吧

-

vsd文件_如何打开vsd文件_手机vsd文件

vsd文件_如何打开vsd文件_手机vsd文件 破解名人成功图片APP的密码以了解更多信息

破解名人成功图片APP的密码以了解更多信息 仿卡中卡官网 卡盟官网源码 卡盟宣传网站 卡盟

仿卡中卡官网 卡盟官网源码 卡盟宣传网站 卡盟 GRE词汇记忆共享方法: 新单词形成方法

GRE词汇记忆共享方法: 新单词形成方法

什么也不要说了