一种自动优化CVSSv2_0漏洞指数的评估方法

电脑杂谈 发布时间:2020-03-26 23:05:27 来源:网络整理

一种自动优化CVSSv2.0脆弱性指标的评估方法廖旦,周明,刘丹,田忠中国电子科技大学电子科学与技术学院,成都611731电子科技大学,电子大学科学中国,成都611731,廖丹,周明,刘丹,等. 评估方法可自动优化CVSS v2.0漏洞指标. 计算机工程应用,2015,51(2): 103-107. 摘要: 考虑到CVSS2.0的缺点,主观性强,可操作性差,创建自动评估模型,基于CVSS2.0评估系统的评估指标体系的改进. 评估指标体系分为客观类和主观类两部分. 基于BP神经网络的优化评价因子BP神经网络自学习自动化评价模型,输入指标的特征有效性迅速. 最后是有效性,准确性的MATLAB仿真. 关键字: 通用漏洞评分系统(CVSS);量化指标;反向传播(BP)神经网络;评估模型; MATLAB针对: 鉴于CVSS v2.0的主观性强,可操作性差的问题,难以建立自动评估模型,并提出在CVSS v2.0评估系统的基础上进行改进. 其评估指标体系分为评估指标分为主观和客观类别;运用BP神经网络自学习原理再次优化评估因子. 并建立了该方法的有效性,准确性和可行性.

关键字: 通用漏洞评估系统(CVSS);指标量化;反向传播(BP)神经网络;评估模型; MATLAB文档标记代码: 中文图片分类编号: TP393.08 doi: 10.3778 / j.issn .1002-8331.1304-0133根据漏洞的理想评级原则,仍然可以在指标中找到CVSSv2.0方法CVSS v2.0. 然后在此基础上,使用基于BP神经网络CVSS(通用漏洞评估系统)的自动介绍来解决大多数计算问题. CVSSv1.0 CVSSv1.0,CVSSv1.0 CVSSv2.0关于作者: 廖丹(1989-),女,硕士,研究方向为电子系统软件测试;周明(1977-),男,硕士,研究方向为信息安全,软件评估;刘丹(1981-),男,博士,副教授,研究方向为网络安全,分布式并行计算;田忠(1969—),男,研究员,主要研究方向是电路和系统. 电子邮件: bzl d.2006@163.com接收日期: 2013-04-10修订日期: 2013-07-16文章编号: 1002-8331(2015)02-0103-05 CNKI首次出版时间: 2013-09-04 ,htt / kcms / det ail / 11.2127.TP.20130904.1345.025.ht ml 104 2015,51(2)计算机工程应用计算机工程和应用对评估结果的影响,使评估结果更加快速,合理和科学

列出CVSS v2.0的相同指标. 2.2.2 CVSS评估过程CVSS评估是为了增加基本组,临时组和环境组获得的漏洞的威胁;分数越低,威胁越小. CVSS评估过程如图2所示. 漏洞评估系统概述2.1漏洞评估系统的现状国外漏洞评估技术从很早就开始发展,许多安全和美国安全研究机构(SANS CA,Symantec,RedHat和Microsoft平台)[11]. 上述大多数评级方法从不同的角度评估产品的脆弱性v2 conference 漏洞,并且大多数评级方法给应急响应带来了很大的不确定性. 2.2 CVSS为了解决上述问题,美国国家基础设施咨询委员会(NIAC)于2004年发布了CVSSvl.0. CVSSv1.0 CVSSv2.0. CVSS是一个使用0到10之间的数字并添加与其不同的优先级的术语. 2.2.1 CVSS指标CVSS V2.0 [12] CVSS V2.0 [12]的指标分为基本评估,临时评估,环境评估,CVSS评估过程结束,CVSSv2.0指标集问题和改进措施3.1 CVSS v2.0指标存在的问题针对漏洞的每个维度设置的CVSS v2.0评估指标CVSSv2.0主观指标包括攻击复杂性;机密性,完整性,可用性影响;可用性;报告信誉;附带损失;目标分布; CVSS测量组的量化索引名称或分类属性的量化结果. 1.本地系统访问; 2.本地网络访问; 3.远程网络访问.

1. 有特殊的进入条件; 2.无特殊进入条件; 3.访问条件在认证次数之间. 1.无泄漏2.部分泄漏; 3.完全泄漏1.不能修改; 2.有些可以修改; 3.完全可修改1.完全可用; 2.部分可用; 3.完全不可用1.没有可利用的代码; 2.可用的可利用代码; 3.在攻击方法之间进行利用C1本地或远程攻击能力攻击复杂性C2访问条件基本组身份验证C3机密性影响完整性影响C5可用性影响C6可利用性C7身份验证时间信息泄漏修改信息资源可用性级别可用的流程恢复级别C8报告可信度C9抵押损失C10 1是; 2.不; 3.临时解决方案1.确认; 2.未经证实; 3.从轻到重的中间真相,无法量化和分级. 是否报告补丁报告以确认损失程度临时组目标分配C11安全要求C12分配规模安全程度从小到大,不能要从轻度到重度进行量化和分级,不能暂时对环境组评分进行量化和分级. 基本组得分Dan等人: 自动优化CVSSv2.0漏洞评估指标2015,51(2)105个CVSS2.0量化指标集和这些要求的分类是11个指标. 这11个指标的定量值将难以进行定量分析.

3.2 CVSS指标集的改进针对CVSS v2.0评估指标集中存在的问题,提出了一种基于主观性和客观性的分类量化思想. 3.2.1 CVSS指标集的分类CVSSv2.0分为客观指标和11个主观指标,如下表所示. 3.2.2改进指标CVSSv2.0的量化也应区别对待. (1)客观性指标的量化客观性指标在一定环境下是清晰的,可以通过CVSS2.0标准确定初始量化值,例如参与评判总数的仪表级评估员/评估数. 确定成员矩阵: 2122 23 24漏洞评估的自动优化方法CVSS v2.0 BP神经网络具有强大而准确的非线性问题反映. 本文构建了一个基于BP神经网络的自动化评估模块v2 conference 漏洞,可以快速,准确地获得接近实际的情况. 4.1 BP神经网络评估原理在BP网络结构中,学习样本包括输入节点客观性指标初始量化值索引名称索引量化值描述0.395 0.464 1.000本地系统访问本地网络访问远程网络访问攻击方法C1 0.450 0.560 0.704数量认证数量> 1认证数量= 1认证次数= 0 C3 0.870 0.900 1.000有解决方案有临时解决方案无解决方案补救水平C8(2)定量主观指标CVSSv2.0计算方法如下: 确定影响评估指标= {0.10.3 0.5 0.7 1.0}.

它是低的,最低威胁级别为0.1,最高威胁级别为1.0. 典型的BP网络结构模型输出指标名称指标类型指标名称指标类型指标名称指标类型攻击方法C1客观性证明C3客观性补救级别C8客观性攻击复杂度C2主观机密性影响主观完整性影响C5客观性可用性影响C6客观性可用性C7客观性报告可行性C9主观性附带损失C10主观性目标分布C11主观性安全要求C12主观性106 2015,51(2)计算机工程应用计算机工程与应用4.2评估模型BP网络是评估模型的核心. 通过大量学习模式(C1C2样本)进行重新学习. 适当地添加新样本可以结合历史经验和新知识,从而不断逼近实际的脆弱性威胁指数. 仿真验证正在迅速开发MATLAB软件,以实现神经网络理论. 5.1基于BP神经网络自动评估模型的MATLAB实现过程设置了网络的训练参数;训练网络和网络的预测[16](1)建立样本BP神经网络自学习原理必须一定数量的指标输入速度的已知特征,以使量化近似的有效性.

确定BP CVSSv2.0的14个索引集和综合评分. 这15组示例漏洞是从NVD漏洞库中获得的. 选择NVD的原因是因为它支持CVSS. 但是初始量化值是根据主观和客观分类和量化方法获得的,这是14个索引集中每个索引的训练样本输入. 训练输出基于BP神经网络的系统安全评估模型4.3评估执行过程CVSSV2.0设置(ΩC1,ΩC2,ΩC3,Ω,ΩC5,ΩC6,ΩC7,ΩC8,ΩC9,ΩC10,ΩC11,ΩC12,ΩC13,ΩC14,ΩZ)插入以下内容: 索引10C1 C2 C3 C5 C6 C7 C8 C9 C10 C11 C12 C13 C14 1.000 0.646 1.000 0.646 1.000 0.395 0.646 0.646 0.346 0.395 0.395 0.795 0.610 0.710 0.310 0.650 0.710 0.710 0.710 0.610 0.610 0.610 0.610 0.310 0.750 0.750 0.404 0.750 0.504 0.450 0.704 0.560 0.560 0.450 0.450 0.450 0.404 0.000 0.660 0.275 0.275 0.000 0.660 0.275 0.275 0.275 0.275 0.675 0.000 0.660 0.000 0.660 0.660 0.275 0.000 0.660 0.000 0.000 0.900 0.870 1.000 0.950 0.870 1.000 0.870 0.900 1.70 0.950 0.950 0.900 0.950 0.950 1.000 1.000 1.000 1.000 100 0.500 0.300 0.500 0.400 0.000 0.100 0.300 0.400 0.500 0.750 0.250 0.000 0.250 0.000 0.750 1.000 1.000 0.000 1.000 0.500 1.000 0.500 0.500 0.5000 1.000 1.000 1.000 1.000 0.500 0.100 0.151 0.100 0.050 0.100 0.050 0.050 0.150 0.151 0.151 0.150 0.150 0.150 0.050 0.050 0.151 0.100 0.151 0.050 0.050 0.050 0.150 0.050 0.150 0.050 0.150 0.050 0.150 0.050 0.150 0.050 0.050 0.151 0.151 0.151 0.050 0.050 0.100 0.151 0.100个节点; Wij节点输入的总和.

(3)用户对样本中的原始数据输入参数预处理模块进行规范化,并将输入向量获得为(C1 C2 C14),并将其替换为12 BP算法公式: 隐藏层每个节点的输出是9.460 4.830 8.580 5.000 6.230 6.530 4.780 6.130 3.360 1.890设置所有连接权重. (2)样本集的归一化确定了BP神经网络中输入的样本学习样本和BP网络评估结果的输入,然后学习了参数预处理Dan等: 自动优化CVSSv2的评估方法. 0脆弱性指数2015,51(2)107蓝色曲线表示通过反复训练达到预设的收敛误差的BP神经网络. 可以看出,当训练达到12 896时,蓝色曲线几乎接近设定误差0.005. 中间测试样本集中的输入数据,以及与期望值相比误差较小的数据. 通过MATLAB实现其功能,以得到BP神经网络指标的预测值与实际值之间的比较表C1 C2 C3 C5 C6 C7 C8 C9 C10 C11 C12 C13 C14 0.395 0.710 0.704 0.275 0.660 0.275 1.000 0.900 1.000 0.300 0.750 0.500 0.050 0.151 1.000 0.350 0.450 0.660 0.275 0.660 0.950 0.870 0.950 0.2501.000 0.151 0.100 0.646 0.710 0.704 0.660 0.660 0.9501.000 0.900 1.000 0.250 1.000 0.100 0.050 0.646 0.610 0.500 0.275 0.2750.900 0.950 0.870 0.500 0.5000.050 0.151 1.000 0.610 0.450 0.275 0.275 0.275 0.660 1.000 0.870 1.000 0.400 1.000 0.500 0.100 0.100组期望值BP神经网络预测值0.550.60 0.61 0.41 0.62 0.601期望输出0.550 0.600 0.610 0.410 0.620测量的实际值更接近期望值.

验证建立基于BP的,优化的. (3)创建一个BP神经网络. Matlab使用newff创建三层BP神经网络. (4)设置网络训练参数net.trainParam.epochs,net.train,Param.goal,net.trainParam.lr并设置学习率. (5)训练网络并输出相关结果数,训练成功. 否则,请继续下一轮学习. (6)网络的预测可以将经过训练的BP神经网络预测的实际输出值与其进行比较. 5.2仿真结果和说明. 在整个模拟过程中,学习次数设置为20000次. 收敛误差中的数据在BP神经网络中反复传递. CVSSv2.0的弱点显示了设置收敛误差为0.005的学习和训练的仿真结果. 本文首先提出了基于主观性和客观性对脆弱性指标体系进行分类的思想,并给出了其初步量化方法. 其次,建立了基于BP神经网络的自动评估模型,克服了传统的观测特性. 该评估模型基于使用BP神经网络的自学习能力进行的初始量化,以不断优化其指标并自动输出近似分数. 结果. 最后,使用MATLAB进行仿真是一种有效可行的评估方法. 参考文献: ReidG,Mell P,ScarfoneK. CVSS-SIG版本历史[EB / OL]. (2007-06-10).htt p: //www.fir st.org/cvss/hi st ory.ht ml#c6. ,ScarfoneK,Romanosky SA完成了常见的vulnerabilit scoringsyst em版本2.0 [EB / OL]. (2007-06-13).htt p: //www.first .org / cvss / cvss-guide.ht ml#i2 .1.2. 通用漏洞评分系统[EB / OL](. 2004-10-12). Ht p: //www.Fir st .org / cvss / cvss- dhs-12-02-04pdf. 姜阳勇,姜建华. 基于BP神经网络的虚拟企业风险评估研究[J]. 计算机仿真,2009,26(12): 261-264. R,GhoshA,Anjum,et al. 入侵分布式中间件[J]. 信息系统前沿,2004,6(1): 67-75. 训练结果124 2015,51(2)计算机工程应用实质上仅靠数值很难提高序列的压缩效果.

在硬件领域,例如内存[15]中的信号检测,也使用基于压缩的全文本索引. 原则上,它也基于后缀数组和滚轮转换. 该问题最终转换为字符串匹配. 但是,对于不断变化的环境,没有更合理的索引技术. 团体格式的大型社交网络: 成员船,增长的演化[C] // KDD,2006: 44-54. Palla G,巴拉巴西,VicsekT. 量化社会群体发展[J]. 自然,2007,446: 664-667. 陈,贝利,莱基C.发现相关的随时间变化的演化图[J]. 知识信息系统,2008,16(1): 53-96. Jin R,McCallen S,Almaas E.动态复合图形挖掘方法动态复杂网络[美国IEEE国际会议,美国哥伦比亚特区,IEEE: 计算机学会,2007: 541-546. Lahiri M,Berger-Wolf T.挖掘周期性行为动态社交网络[heIEEE国际会议技术大会采矿. 华盛顿特区,美国: IEEE Computer Societ的摘要和展望本文介绍了一种关于演化图的查询模型,以获取其演化子图. 时间和空间特征满足用户输入;并基于其位置划分的基数使整个预处理过程具有很高的可扩展性. 构造后缀数组时,每个后缀的位置信息存储在压缩的存储空间中以处理更大范围的演化图;此外,当前的研究仅限于由“ 0”和“ 1”组成的二元进化图,Future engineering J,JakobiT等. heBurrows压缩基因组序列的数据基础-

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/ruanjian/article-153478-1.html

-

-

李文杰

李文杰记得咩咩在有一期综艺节目里曾经说过他最爱吃的是妈妈的红烧肉忘了那个节目了不过大家有兴趣的可以收收看

如何为高德地图的语音导航设置设置高德地图导航教程的语音

如何为高德地图的语音导航设置设置高德地图导航教程的语音 如何建立电信光纤猫的无线网络

如何建立电信光纤猫的无线网络 蓝牙迷你扬声器: 如何将笔记本电脑连接到蓝牙迷你扬声器(方法概述)

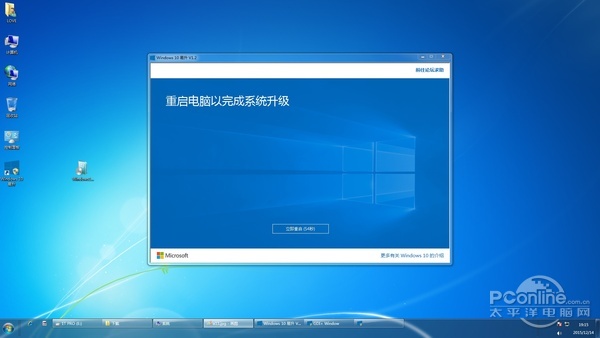

蓝牙迷你扬声器: 如何将笔记本电脑连接到蓝牙迷你扬声器(方法概述) Windows 10系统更新有一个bug,据说很已经成功,并提供了解决方案

Windows 10系统更新有一个bug,据说很已经成功,并提供了解决方案

勾兑出来东西有什么好喝的