为漏洞评分,并介绍CVSS和Tripwire之间的区别

电脑杂谈 发布时间:2020-03-26 23:03:43 来源:网络整理

作者: 尹子2019/03/27(星期三)

了解漏洞评分可能是艰巨的任务,但是一个好的开始是首先了解风险并能够区分风险和漏洞. 多年来,这两种方法可以互换使用.

由于系统功能,配置或结构的某些方面存在问题,使得这些资源成为滥用,使用或拒绝服务的潜在目标的漏洞.

风险是威胁成为特定漏洞的可能性.

有许多方法可以对漏洞进行排名并确定其风险等级. 通用漏洞评分系统(CVSS)是其中使用最广泛的行业标准. 该系统现在提供三个版本: CVSSv1,CVSSv2和CVSSv3. CVSSv1于2005年发布,CVSSv2于2007年发布,当前版本CVSSv3于2015年发布.

要更好地理解CVSS,我们需要了解评分系统的发展方式.

图1: CVSSv1的三个维度

CVSSv1旨在对信息系统漏洞进行排序,并为最终用户提供综合评分,代表漏洞的严重性和风险. CVSS使用模块化评分系统,该评分系统包括三个部分: 基本度量标准组,时间度量标准组和环境度量标准组. 从这三个部分计算出的分数构成了0到10的总分,其中10分是最差的.

图1.1 CVSSv1基本尺寸

基本维度构成漏洞评分的基础. 基本维度包括访问类型(访问向量),完整性影响(影响偏差),影响偏差(访问复杂性),机密性影响(机密性影响),可用性影响(可用性影响)和身份验证需求(身份验证). 这些核心特征不会随时间改变,即使添加了不同的目标环境,它们也不会改变.

图1.2 CVSSv1时间维度

时间维度包括可利用性,补救水平和报告置信度的动态因素,这些因素将随着时间的推移影响漏洞的紧急性.

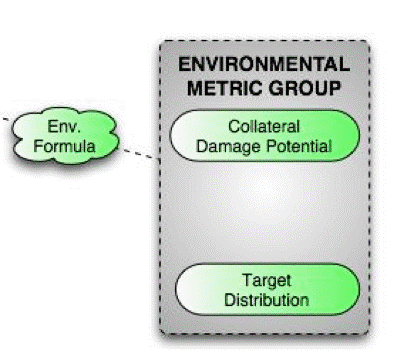

图1.3 CVSSv1环境尺寸

环境维度确定发现的漏洞可能对组织及其利益相关者产生什么影响. 此维度基于漏洞的潜在附带损害和目标分布来评估漏洞的风险.

顾名思义,基本维度是脆弱性评分的基础,而时间维度和环境维度则在提高或降低评分方面起作用. CVSS SIG(特殊兴趣小组)随后指出,CVSS存在严重问题. 最大的问题来自某些类别,零分和自变量. 这些问题最终导致不稳定或模棱两可的风险评分. 随后在2007年发布的CVSS2考虑了CVSS1的缺点,并试图对其进行改进.

CVSSv3改善了CVSSv2中的缺陷. 例如,在CVSSv2中,漏洞评分是基于漏洞对主平台的总体影响,而在CVSSv3中,漏洞评分是基于对特定组件的影响. 对CVSS的另一个普遍不满是,CVSS没有考虑到漏洞暴露给攻击者的时间. 此时间因素会影响攻击者利用漏洞的可能性.

Tripwire的评分系统根据漏洞的年龄对漏洞进行评分.

此外,CVSSv2和v3的评分系统缺乏准确性,因为它们仅限于两个或三个“无”,“低”或“高”选项. 这意味着最后总是只有几个要点. 关于风险优先级的许多问题没有得到回答,因为几乎总是存在许多得分相同的漏洞.

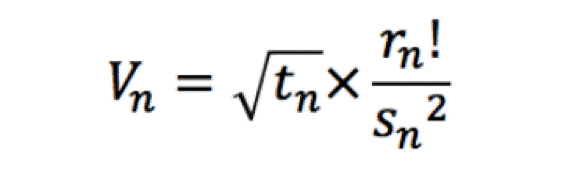

Tripwire通过公开发布漏洞的天数(t),风险类别(r)以及成功执行攻击的能力来计算漏洞的风险. 风险类型(r)的得分为0到6,其中0表示“已暴露”v2 conference 漏洞,而6表示具有“远程访问”的漏洞.

风险类别由阶乘加权. 最终攻击能力的评分为1到6,其中1代表“自动利用”,6代表“未知利用能力”. 进攻能力得分将平方,得到一个更准确的得分.

与CVSS相比,Tripwire漏洞评分可以更准确地表示存在漏洞的风险.

图3: Tripwire方法

为了显示CVSSv2,CVSSv3和Tripwire的得分差异,我们在2017年选择了10个漏洞. CVSSv2的平均得分为8.6,CVSSv3的平均得分为8.6,Tripwire的得分为13858.

图4: Tripwire评分数据

以上数据显示了10个漏洞及其CVSS和Tripwire得分. CVE-2017-0920是一个很好的例子,说明CVSS分数有时会大大夸大一个漏洞相对于另一个漏洞的风险.

为了进一步比较这三个评分系统,图“ A”和“ B”中的CVE取自上图并进行了解释.

图5(A): CVE-2017-0290图5(B): VE-2017-10271

图A是Microsoft恶意软件保护引擎中的一个远程执行代码漏洞. Tripwire给它3943分,CVSSv2得分9.3,CVSSv3得分7.8. 根据该标准v2 conference 漏洞,CVSS将该漏洞评为“高”. Tripwire得分为3943,表示危险低.

图B是一个Oracle WebLogic漏洞,其CVSSv2得分为5,CVSSv3得分为7.5. 该分数在“中”和“高”之间. Tripwire给此漏洞的评分为13,099,因为CVE-2017-10271被记录为可以远程自动执行的漏洞.

Tripwire对这两个漏洞的评级之间的差异在于,尽管确实可以利用Microsoft漏洞,但它们要求用户执行一些操作来执行攻击,例如允许用户打开电子邮件并单击链接. 相反,Oracle WebLogic漏洞具有自动攻击功能,不需要与用户进行交互,因此得分更高.

Tripwire漏洞评分系统为衡量公司网络中的IT风险提供了合理有效的标准. 这很重要,因为根据得分,组织可以通过将IT资源集中在最高优先级目标上来有效降低网络安全风险.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/ruanjian/article-153469-1.html

昊晨电气软件idq视频教程

昊晨电气软件idq视频教程 议论文基础知识概要ppt 课件下载(人教版高考复习作文指导)

议论文基础知识概要ppt 课件下载(人教版高考复习作文指导) 安卓系统看小说的软件 免费 明天就要回归日常生活,关于独处和陪伴这里有 9 个建议

安卓系统看小说的软件 免费 明天就要回归日常生活,关于独处和陪伴这里有 9 个建议 百度婴儿知道怀孕宝藏

百度婴儿知道怀孕宝藏

不想你变的憔悴”感触良多