提示: 使用开关解决局域网安全性

电脑杂谈 发布时间:2020-03-20 12:01:02 来源:网络整理

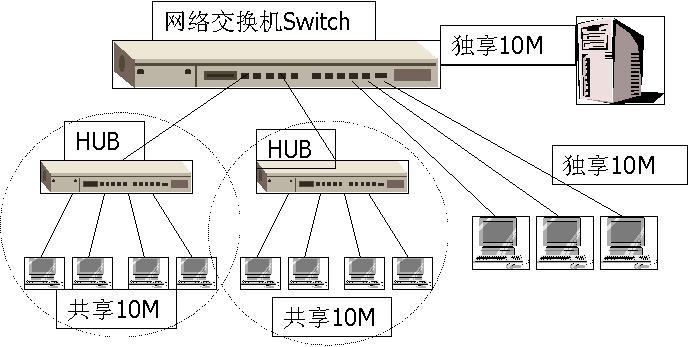

防火墙和路由器无法解决内部网络安全性问题. 面对日益严重的内部网络攻击和网络断开问题,许多路由器和防火墙开发人员还向其产品添加了相关技术,例如添加了IP-MAC绑定功能. 它可以防止局域网中的ARP欺骗. 但是,由于以太网的工作原理,这些设备实际上无法解决内部网络安全问题. 例如,DDOS攻击. 尽管路由器和防火墙可以使用一些设置规则来确定哪些数据包具有DDOS攻击的特征,但它们只有在收到这些数据包后才必须分析这些数据包. LAN端口的带宽资源在收到时实际上已被占用. 由于路由器和防火墙位于LAN的最外端,因此这种网络结构已确定在生成攻击数据包时它们不会被阻塞,并且这些设备大多数仍以100Mb的带宽连接到LAN交换机. 此外局域网交换机安全,大多数LAN交换机都是具有线速转发功能的第2层交换机. 受感染的客户端发送的大量数据包会很快用完这些带宽,因此网络数据的传输压力会加在路由器的LAN端口上. 此时,许多常规请求无法通过LAN端口提交,因此即使路由器知道哪些请求是常规请求,也无济于事. 大多数网络管理员和技术人员都将看到交换机的魔力. 交换机似乎与网络安全性无关. 在他们的印象中,该交换机纯粹用于扩大连接到Internet的计算机的数量并提供更多的LAN端口. 看来这只是一个仅在管道中转发数据而从不分析数据包的设备.

实际上,为了解决LAN的安全性问题,交换机不能再单纯地完成转发工作. 它还需要判断某些常见病毒使用的端口数并限制端口速率. 一些读者可能会认为这些功能在路由器上不可用?是的,但是如前所述,路由器的这些功能在路由器的LAN端口接收到数据包之后已经起作用,如果将这些功能传输到交换机,则可以防止这些病毒端口发送的数据包从到达路由器. 这样可以减轻路由器的负担,并保证LAN上其他用户的正常Internet访问. 为了能够识别各种恶意数据流量,必须在交换机上使用智能芯片,使其具有一定的分析和处理功能局域网交换机安全,这些功能可以准确地确定,阻止,限制和记录ARP和DDOS攻击事件,并切断病毒传播路径,这样的安全开关应具有以下特征: 支持IP,Mac,基于应用程序的访问控制列表功能(ACL),支持常见病毒端口过滤,支持基于端口,IP,Mac,应用程序基于端口,ip,mac,802.1p和应用程序优先级控制(QOS)的基于速率限制的支持支持mac + ip + vlan +基于端口的绑定(ARP防御)支持ARP攻击和DDOS攻击事件记录日志LAN安全性应该引起更多的关注对于网吧和大中型企业网络,局域网的内部管理一直是管理者非常复杂和头痛的事情. 即使用户不小心点击了恶意网站链接,它也会在几秒钟内被感染. 病毒,然后立即影响到整个LAN的稳定性和安全性,再加上现在的意大利网站非常猖of,病毒的传播方式堆积如山,局域网安全必须被大多数网络管理员重视. 网络正在高速发展,网络安全问题也在相应地变化. 新的安全状况对局域网的安全性进行了新的考验. 同时,网络管理员还需要及时更新和掌握最新技术,并采取适当有效的对策,以确保网络的稳定性和平滑性.

热门推荐:

分析个人数据的十大注意事项

关于更改系统安全级别的十项建议

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/ruanjian/article-145960-1.html

-

龚程

龚程 -

爱德华纽歌特

爱德华纽歌特当时日本军舰都有速射炮

上汽通用金融贷款查询 【青云谱区汽车抵押贷款利息怎么算的】

上汽通用金融贷款查询 【青云谱区汽车抵押贷款利息怎么算的】![[Huanshi Store] TCL TV“无法安装应用程序”解决方案](http://img.mp.itc.cn/upload/20160405/cb00ccab7ccf4b5dade7b7e17da8f9f8_th.jpg) [Huanshi Store] TCL TV“无法安装应用程序”解决方案

[Huanshi Store] TCL TV“无法安装应用程序”解决方案 大智慧l2破解版?大智慧l2功能介绍?大智慧l2手机版?大智慧l2免费版下载

大智慧l2破解版?大智慧l2功能介绍?大智慧l2手机版?大智慧l2免费版下载 物流招标公告

物流招标公告