一步步教你破解WIFI无线路由器WEP网络密钥(2)

电脑杂谈 发布时间:2019-07-28 02:06:40 来源:网络整理

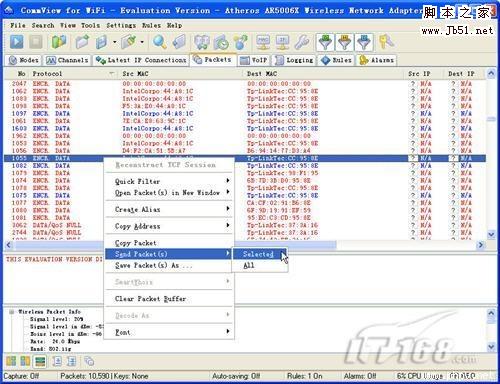

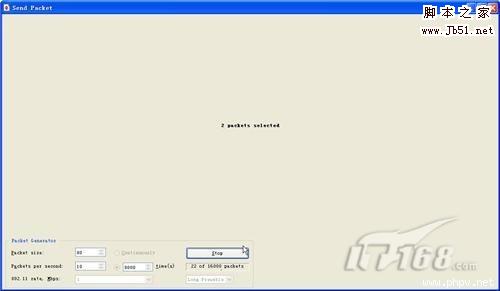

第九步:然后会自动打开发送数据包窗口,在这里我们只需要修改times处的次数即可,一般需要收集几十万个数据包才能够轻松破解,笔者一般选择80万个数据包然后再破解。点“发送”按钮后开始依次发送之前复制的数据包,下面也能够看到已经发送的数据包数量。(如图16)

输入好之后(如图1---4---14),选择记事本菜单中的[文件]---[另存为]选项,然后将文件名写成“boot.ini”,将保存类型选择为“所有文件”(这是最关键的一步),然后按“保存”按钮保存(如图1---4---15)。比方说,希望将winrar程序的相关命令以折叠式菜单出现时,可以进行如下设置操作:依次单击winrar程序界面中的“选项”|“设置”命令,切换到该程序设置对话框,选择“综合”标签,打开如图1所示的标签设置页面,在“外壳整合”位置处,选中“层叠右键关联菜单”选项,点击“确定”按钮保存设置即可。5、日志的变革:用户不再通过 yarn 的 web 页面来查看任务状态,而是通过 pod 的 log 来查看,可将所有的 kuberentes 中的应用的日志等同看待收集起来,然后可以根据标签查看对应应用的日志。

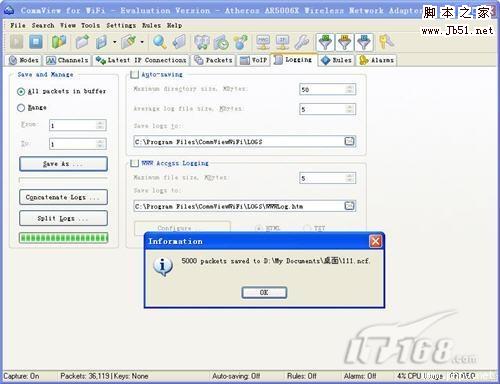

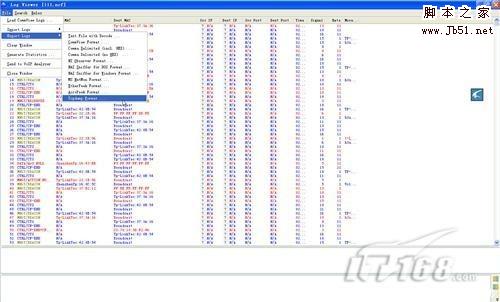

第十一步:接下来直接双击保存的NCF文件会自动用LOG VIEWER日志浏览工具打开该文件,在这里我们可以看到抓取下来的所有数据包信息,点FILE下的export logs->tcpdump format2014网络安全密钥破解,将其转换为TCPDUMP格式,只有该格式才能被下文暴力破解提到的工具所支持。(如图18)

生成了新的TCPDUMP格式的文件后我们的数据包抓取和监控工作才算完成,接下来就是通过暴力破解的方式来还原WEP密钥了。

四,利用aircrack破解WEP密钥:

本文介绍了如何在windows环境下不使用引导光盘而直接破解还原无线网络wep加密的密钥,本方法有两大特色,第一破解的都是在 windows环境下直接完成的,我们可以一边上网冲浪一边监控数据包,也不再需要刻录破解引导光盘了。本文介绍了如何在windows环境下不使用引导光盘而直接破解还原无线网络wep加密的密钥,本方法有两大特色,第一破解的都是在windows环境下直接完成的,我们可以一边上网冲浪一边监控数据包,也不再需要刻录破解引导光盘了。特别提醒的是,win8版系统的激活备份还原比较简单,win8企业版的话需要在还原的时候使用您备份时的key(序列号、密钥),这点大家留意下,当然,在软件窗体上也做了提示了。

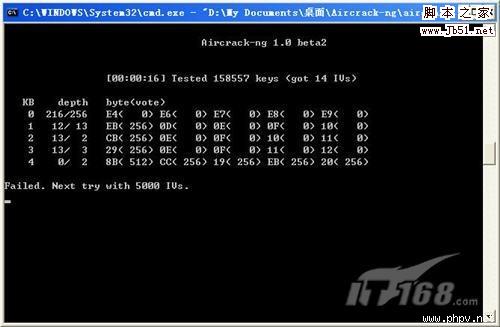

第一步:启动aircrack-ng GUI主程序,直接选择左边第一个标签。

第二步:通过CHOOSE按钮选择之前保存的TCPDUMP格式的文件,后缀名是CAP。(如图19)

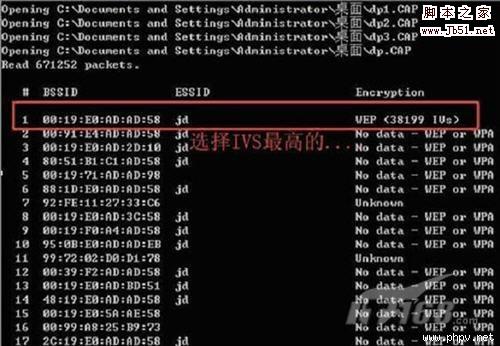

第三步:点右下角的LAUNCH按钮开始分析监控到的数据包,软件会根据监控到的数据信息罗列出所有相关无线网络参数,这里我们需要选择IVS最高的那个,这个才是我们要破解的那个无线网络,例如图中的WEP(38119IVS)。(如图20)

第三步:点右下角的LAUNCH按钮开始分析监控到的数据包,软件会根据监控到的数据信息罗列出所有相关无线网络参数,这里我们需要选择IVS最高的那个,这个才是我们要破解的那个无线网络,例如图中的WEP(38119IVS)。(如图20)

第三步:点右下角的launch按钮开始分析监控到的数据包,软件会根据监控到的数据信息罗列出所有相关无线网络参数,这里我们需要选择ivs最高的那个,这个才是我们要破解的那个无线网络,例如图中的wep(38119ivs)。1) 安装可debug的apk包,启动ddms,找到对应进程,按下头部工具栏按钮"start method profiling",如图4-1所示,一旦其变灰,开始监控。wpa加密:这种安全协议安全性相对wep大幅提升,只可以暴力猜解,破解的条件是密码刚好在破解者的破解字典里或者说通过路由缺陷pin码破解,不然就没法破解。

众所周知wep加密方式容易被暴力破解,所以wpa加密改变了密钥生成方式,更频繁地变换密钥来获得安全,一旦他人对无线路由器进行攻击以获取握手包来破解你的无线网络时,即便收集到分组信息并对其进行。五分钟实现无线wep入侵也必须通过这种方法来完成,不过不同的是传统的wep加密破解方法都需要攻击者通过诸如bt3,bt4这样的入侵光盘来完成,通过无线扫描和破解光盘启动进入到类 linux操作系统的gui界面,然后通过内置的破解工具进行扫描和还原密钥工作,一方面操作上受到局限,进入gui界面无法灵活选择应用程序。五分钟实现无线wep入侵也必须通过这种方法来完成,不过不同的是传统的wep加密破解方法都需要攻击者通过诸如bt3,bt4这样的入侵光盘来完成,通过无线扫描和破解光盘启动进入到类linux操作系统的gui界面,然后通过内置的破解工具进行扫描和还原密钥工作,一方面操作上受到局限,进入gui界面无法灵活选择应用程序。

第六步:之后我们通过扫描到的SSID信息以及WEP密钥就可以顺利的连接到目的无线网络中了。

五,总结:

五分钟实现无线wep入侵也必须通过这种方法来完成,不过不同的是传统的wep加密破解方法都需要攻击者通过诸如bt3,bt4这样的入侵光盘来完成,通过无线扫描和破解光盘启动进入到类linux操作系统的gui界面,然后通过内置的破解工具进行扫描和还原密钥工作,一方面操作上受到局限,进入gui界面无法灵活选择应用程序。五分钟实现无线wep入侵也必须通过这种方法来完成,不过不同的是传统的wep加密破解方法都需要攻击者通过诸如bt3,bt4这样的入侵光盘来完成,通过无线扫描和破解光盘启动进入到类 linux操作系统的gui界面,然后通过内置的破解工具进行扫描和还原密钥工作,一方面操作上受到局限,进入gui界面无法灵活选择应用程序。另外通过airodump来收集无线数据传输包也是关键,也许对方开着路由器但并没有和网卡进行大流量数据传输,这样即使你开启airodump收集了几个小时,都可能出现无法获得足够数据包问题。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/ruanjian/article-116321-2.html

东海证券股份常州延陵中路证券营业部

东海证券股份常州延陵中路证券营业部 推荐10个CSS框架,网页设计是如此简单

推荐10个CSS框架,网页设计是如此简单 中国电信为何放弃CDMA?全面开发5G

中国电信为何放弃CDMA?全面开发5G 又一批券商小鲜肉要来?粤港证券才获预先核准,保利地产先涨嗨了

又一批券商小鲜肉要来?粤港证券才获预先核准,保利地产先涨嗨了

那么