Android木马进入高级攻击阶段(二)

电脑杂谈 发布时间:2019-06-30 16:08:09 来源:网络整理

360烽火实验室

一.概述

. secure shell:secure shell 加密登录和会话数据,包括以下支持:- 端口转发使 tcp/ip 数据更安全- 口令,公钥,键盘交互和 kerberos 验证- aes,twofish,blowfish,3des,r,和 des 加密- x11 转发 . 文件传输工具:vcp 和 vsftp 命令行公用程序让使用 sftp 的文件传输更安全。一般的公钥不会用明文传输给别人的,正常情况下都会生成一个文件,这个文件就是公钥文件,然后这个文件可以交给其他人用于加密,但是传输过程中如果有人恶意破坏,将你的公钥换成了他的公钥,然后得到公钥的一方加密数据,不是他就可以用他自己的密钥解密看到数据了吗,为了解决这个问题,需要一个公证方来做这个事,任何人都可以找它来确认公钥是谁发的.这就是ca,ca确认公钥的原理也很简单,它将它自己的公钥发布给所有人,然后一个想要发布自己公钥的人可以将自己的公钥和一些身份信息发给ca,ca用自己的密钥进行加密,这里也可以称为签名.然后这个包含了你的公钥和你的信息的文件就可以称为证书文件了.这样一来所有得到一些公钥文件的人,通过ca的公钥解密了文件,如果正常解密那么机密后里面的信息一定是真的,因为加密方只可能是ca,其他人没它的密钥啊.这样你解开公钥文件,看看里面的信息就知道这个是不是那个你需要用来加密的公钥了.。2.用来突破防火墙对一些协议和端口的封锁,比如防火墙只开放了80端口和http、socks5协议的话就可以在外网建立一台开放80端口且使用socks5协议的代理服务器,让内网主机通过这台代理服务器进行数据包的转发。

二.地域分布

②路基各测点位移各次加振过程的的加振过程中,叠层各测点相对台面位移幅值与加振加速度关系如图3—8所示,各测点相对台面的水平位移幅值竖向分布规律如图3-9所示,各测点剪切应变与加振加速度关系如图3—10所示,各测点剪切应变的竖向分布规律如图3—11所示,各次加振的层间位移时程曲线见3.7.6节。本文模拟的网络环境见下图1,渗透测试端ip为192.168.10.50,内网区域ip段192.168.206.0/24,内网区域能正常访问192.168.10.0/24,现假设已获得192.168.206.130权限。其他部门的同事使用公网ip上互联网,因此他们可以实现同时访问两个网络,而我现在要上内网,就得将adsl断开,将外网网卡禁用,启用内网网卡。

图1 “MilkyDoor”木马在全世界的分布情况

三.详细分析

“MilkyDoor”木马攻击内网的主要过程如下:

(一)SSH远程端口转发 “MilkyDoor”木马采用远程端口转发[3]实现数据加密传输,整个过程步骤如下:

通过上述过程,攻击者可以将数据加密传输到木马端。如下图所示:

图2 攻击者利用远程端口转发传输数据的过程

整平后检查对中器中心圆圈与 测点是否重合,如图4所示若对中器偏离测点中心,可转动脚螺旋,使光学对中器中心 园圈对准测站标志中心,如图5所示光学对中器中心圆圈移动的方向和气泡移动的方向 相同,即左手拇指移动的方向就是对中器中心园圈移动的方向。为什么琢磨这个frp内网穿透服务,因为有一套视频监控系统使用的移动的网络,一直用的好好的,在远程也可以监控,但是突然不能用了,经过检查移动把分配的公网ip变成了内网ip,跟运营商理论也挺费劲的,所以就用了监控录像机里自带的云端转发,但是使用效果明...。整个是在dos下进行的,在完成度达到100%后会弹出提示窗口,点击“完成”按钮,用iexpress制作免杀木马攻击也就完成了,生成的木马跟正常的安装程序完全一样,如图7所示。

图3 利用SOCKS代理转发数据过程

(三)建立SSH安全传输隧道 木马运行时,一旦接收到手机解锁动作后,会启动ServiceWorker服务。该服务会首先从远程服务器上下载配置文件。该配置文件包含了攻击者主机的IP、木马作为SOCKS服务器要的端口、木马连接攻击者主机(SSH服务器)的口令、密码等重要信息。同时更新本地配置文件,并通过Handler机制将更新结果发送回ServiceWorker服务中,如果更新成功,那么开启子线程,在子线程中开启SS服务,同时,需要将配置文件中socks参数传递给该服务,这个参数在连接攻击者主机安卓局域网安全,设置远程端口转发都将用到。代码如下图所示:

图4 启动SS服务安卓局域网安全,将socks参数传递给该服务

在SS服务内部会执行一个异步任务,该任务首先根据socks参数读取用户名,主机IP,用户口令,远程端口等信息,然后连接攻击者主机,同时设置端口转发方式为远程端口转发,这样,木马发送到该端口的数据都会被SSH加密并转发到攻击者主机的端口。这个过程是由JSch包[4]里提供的接口实现,它是一个SSH2的纯Java实现。允许你连接到一个SSH服务器,并且可以使用端口转发、X11转发,文件传输等。该过程代码如下图所示:

图5 连接SSH服务器,设置远程端口转发

(四)窃取内网服务器数据过程 木马创建一个服务端Socket,接收攻击者主机的连接,一旦建立连接,那么木马与攻击者建立了一个数据传输通道。于是先启动子线程,子线程首次运行时,会读取攻击者主机传送过来的数据,它包括请求版本、攻击指令、目标内网服务器端口、IP,用户名。经分析处理,该数据格式如下图所示:

图6 攻击者主机请求报文格式

然后,木马会根据接收到的指令进行相应的操作,代码如下图所示:

图7 木马根据攻击者指令触发相应的操作

如果是CONNECT指令,那么根据传入的目标内网服务器的IP和端口连接内网服务器。此时木马作为客户端与内网服务器建立起了一条信息通道。这样从攻击者主机到木马,从木马到内网服务器的两条传输通道均建立起来。 如图8所示(其中h,i为输入流,j,g为输出流),两条传输方向相同的文件流形成了一条单向传输通道:输入流h,输出流i组成一条向攻击者主机传送数据的传输通道;输入流g与输出流j组成一条向内网服务器传送数据的传输通道。

图8 输入输出数据流向图

实现数据转发的a(InputStream ,OutputStream)方法如下图所示:

图9 数据转发过程

令人惊奇的是,除了已经曝光的隐私窃取功能外,360还在对android的“x”木马测试过程中,发现了隐蔽吸费代码(图4),木马在后台私自发送扣费短信,并删除发送记录和运营商回执短信,这也证实了“x”变种的另一危害。不过intel为了降低这种设计缺陷带来的影响,在core架构每个核心分别内建一组指令及二组数据预先撷取器,而共享的l2缓存控制器内建两组、可动态分配至不同的核心的数据预先撷取器,可根据应用程序数据的行为,进行指令与数据的预先撷取动作,让所需要的内存地址数据,尽量存放在缓存之中,减少存取内存的次数,这样的设计有效地提高了系统性能。这些病毒可以通过代码混淆的方式将自己隐藏起来,并能够对一些新发现的android漏洞进行攻击,该木马还可以窃取管理员的权限,而且在系统中不会列出木马所注册的设备管理器,从而导致用户几乎丧失对被该种木马感染的设备管理权限,一旦攻击成功,木马将会自动尝试打开wi-fi连接,连接到黑客早已部署的远程服务器上,肆意窃取联系人、通话记录等用户信息,订购高额付费服务,并可能操控手机下载或是向其它手机散播恶意软件。

四.总结建议

云镜的木马查杀功能可以基于机器学习对各类恶意文件进行检测,包括各类 webshell 后门和二进制木马,可以在黑客植入挖矿木马时监测到并通知用户,并能够对检测出来的恶意文件进行访问控制和隔离操作,防止恶意文件的再次利用。@董师傅:此类网银木马跟其他android木马不一样,没有采用java 代码加密和混淆技术,而是采用壳加固保护的技术,真正的恶意文件进行加密并隐藏起来,只有成功进入手机发作后才释放恶意文件,如此就增加了手机杀毒软件的查杀难度。一般的公钥不会用明文传输给别人的,正常情况下都会生成一个文件,这个文件就是公钥文件,然后这个文件可以交给其他人用于加密,但是传输过程中如果有人恶意破坏,将你的公钥换成了他的公钥,然后得到公钥的一方加密数据,不是他就可以用他自己的密钥解密看到数据了吗,为了解决这个问题,需要一个公证方来做这个事,任何人都可以找它来确认公钥是谁发的.这就是ca,ca确认公钥的原理也很简单,它将它自己的公钥发布给所有人,然后一个想要发布自己公钥的人可以将自己的公钥和一些身份信息发给ca,ca用自己的密钥进行加密,这里也可以称为签名.然后这个包含了你的公钥和你的信息的文件就可以称为证书文件了.这样一来所有得到一些公钥文件的人,通过ca的公钥解密了文件,如果正常解密那么机密后里面的信息一定是真的,因为加密方只可能是ca,其他人没它的密钥啊.这样你解开公钥文件,看看里面的信息就知道这个是不是那个你需要用来加密的公钥了.。

引用

[1] [技术分享]内网穿透——Android木马进入高级攻击阶段:

[2] SSH协议介绍:

[3] 实战SSH端口转发: https://www.ibm.com/developerworks/cn/linux/l-cn-sshforward/

[4] com.jcraft.jsch (JSch API): https://epaul.github.io/jsch-documentation/javadoc/

360烽火实验室

360烽火实验室,致力于Android病毒分析、移动黑产研究、移动威胁预警以及Android漏洞挖掘等移动安全领域及Android安全生态的深度研究。作为全球顶级移动安全生态研究实验室,360烽火实验室在全球范围内首发了多篇具备国际影响力的Android木马分析报告和Android木马黑色产业链研究报告。实验室在为360手机卫士、360手机急救箱、360手机助手等提供核心安全数据和顽固木马清除解决方案的同时,也为上百家厂商、应用商店等合作伙伴提供了移动应用安全检测服务,全方位守护移动安全。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/ruanjian/article-109523-1.html

-

-

崔玄童

崔玄童加油

-

-

王玉聪

王玉聪小王子这本书

-

宋少帝刘义符

宋少帝刘义符一定会去看的

-

-

张斌

张斌估计这次小米公关费用花了不少

“扫描代码付款安全吗”?这三种付款方式正在不断涌现!网友: 马云太神奇了

“扫描代码付款安全吗”?这三种付款方式正在不断涌现!网友: 马云太神奇了 时钟天气小部件

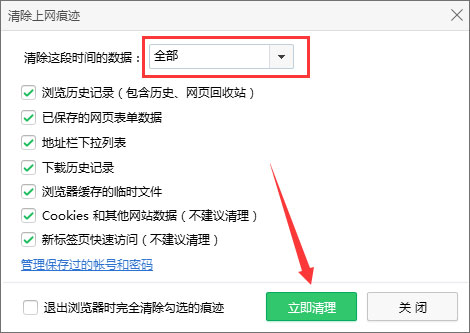

时钟天气小部件 无法删除IE地址的中文记录

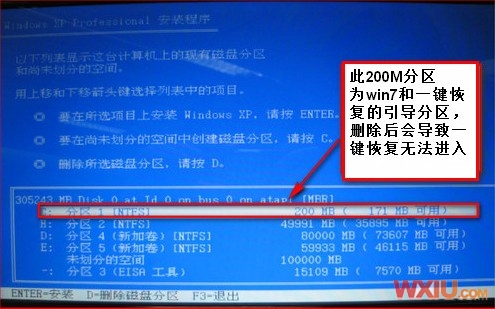

无法删除IE地址的中文记录 在笔记本电脑系统上安装XP时如果出现蓝屏该怎么办

在笔记本电脑系统上安装XP时如果出现蓝屏该怎么办

魂牵梦萦