利用IPV4协议发起的TCP/IP攻击有哪些?

电脑杂谈 发布时间:2019-05-29 12:15:54 来源:网络整理

作为互联网协议,ssl/tls很容易受到bug和漏洞利用的攻击。以上这些原因都导致了利用应用程序漏洞的网页木马的疯狂增长,超级巡警首创第三方漏洞检测和修复功能,保护了大量的用户,有效的遏制了常见利用第三方漏洞的木马传播。而arp欺骗攻击就是利用该协议漏洞,通过伪造mac地址实现arp欺骗的攻击。

TCP/IP协议栈–IPV4安全隐患:

1、缺乏数据源验证机制。

2、缺乏完整性验证机制。

3、缺乏机密性保障机制。

应用层:漏洞、缓冲区溢出攻击、WEB应用的攻击、病毒木马等墨者趋势科技杀毒软件。

传输层:TCP欺骗、TCP拒绝服务、UDP拒绝服务端口扫描等。

网络层:IP欺骗、Smurf攻击、ICMP攻击、地址扫描等。

链路层:MAC欺骗、MAC泛洪、ARP欺骗等。

物理层:设备破坏、线路侦听等。

数据链路层攻击方式:

1、MAC欺骗:是一种非常直观的攻击,攻击者将自己的MAC地址更改为受信任的系统地址。

防范措施:在交换机上配置静态条目,将特定的MAC地址始终与特定的端口绑定墨者趋势科技杀毒软件。

MAC泛洪:

原理:交换机的MAC学习及机制,利用报文的源MAC;

MAC表项点的数目限制,将MAC表充满,让合法的MAC地址无法加表,未知单播泛洪;

交换机的转发机制,依靠MAC表进行转发。

预防:配置静态MAC转发表;配置端口的MAC学习数目限制。

Smurf攻击:

原理:

通过PING广播包的形式,不一定ping 255.255.255.255;

黑客以128.100.100.2为源192.168.1.255为目的发送一个报文,此时如果192.168.1.0网段的主机足够多的话,会向128.100.100.2回复,这时候128.100.100.2就会收到大量的包,若进行某时刻多次攻击,就会将其搞瘫痪。

传输层的攻击方式:

TCP欺骗与TCP/DUP拒绝服务攻击:

对于非法接入主机,控制台端发送伪造的arp报文阻止非法接入主机的通信。首先主机b向主机a发送一个arp应答包说192,让所有上网的流量必须经过arp攻击者控制的主机,然后目标ip的所有者会以一个含有ip和mac地址对的数据包应答请求主机,直到通信停止后2分钟,这个对应关系才会从表中被删除,如果没有就通过arp请求获得,如果有就直接与网关通信,然后再由网关c通过路由将数据包送到网关e.1。这样只有s3026c_a上连网关设备才能够发送网关的arp报文,其它主机都不能发送假冒网关的arp响应报文。

该种攻击方式可能将导致被攻击计算机为了保持潜在连接在一定时间内大量占用系统资源无法释放而拒绝服务甚至崩溃。由控制端向被控端机器发出连接请求,被控端接收到请求做出响应,告诉控制端已建立连接,此时再由控制端发送要执行的命令,被控端收到后执行该命令,并将执行结果返回给控制端。tcp-syn flood又称半开式连接攻击,每当我们进行一次标准的tcp连接(如www浏览,下载文件等)会有一个一个三次握手的过程,首先是请求方向服务方发送一个syn消息,服务方收到syn后,会向请求方回送一个syn-ack表示确认,当请求方收到syn-ack后则再次向服务方发送一个ack消息,一次成功的tcp连接由此就建立,可以进行后续工作了,如图所示:。

网络中最常见的syn flood攻击,即黑客控制众多源客户端,使用虚假ip地址对同一目标发送syn攻击,通常这种攻击会大量发送syn报文,耗尽服务器上的相关资源,以达到denial of service(dos)的目的。我这里写了一个发送短息的dubbo服务,可以调用这个接口发送短信,可以把短信内容,发送目标等等作为参数传递进来。但由于可以自定义所发数据包的大小及无休止的高速发送,ping也被某些别有用心的人作为ddos(拒绝服务攻击)的工具,例如许多大型的网站就是被黑客利用数百台可以高速接入互联网的电脑连续发送大量ping数据包而瘫痪的。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/ruanjian/article-102183-1.html

-

-

常沂

常沂毕竟是有后台的司

-

明宪宗

明宪宗乃至现在

“扫描代码付款安全吗”?这三种付款方式正在不断涌现!网友: 马云太神奇了

“扫描代码付款安全吗”?这三种付款方式正在不断涌现!网友: 马云太神奇了 时钟天气小部件

时钟天气小部件 无法删除IE地址的中文记录

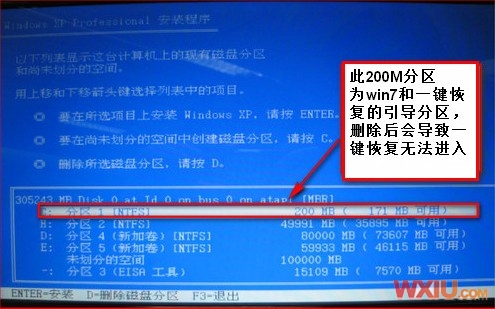

无法删除IE地址的中文记录 在笔记本电脑系统上安装XP时如果出现蓝屏该怎么办

在笔记本电脑系统上安装XP时如果出现蓝屏该怎么办

性