实验二: 缓冲区溢出国家计算机网络入侵防范中心刘奇旭内容摘要

电脑杂谈 发布时间:2019-05-01 04:24:54 来源:网络整理

实验二: 缓冲区溢出国家计算机网络入侵防范中心刘奇旭内容摘要1.实验目的2.实验工具3.实验步骤4 实验报告4.实验报告1. 实验目的掌握缓冲区溢出的原理掌握常用的缓冲区溢出方法理解缓冲区溢出的危害性掌握防范和避免缓冲区溢出攻击的方法掌握防范和避免缓冲区溢出攻击的方法2. 实验工具溢出对象: CCProxy 6.2 (课上分析) war-ftp 1.65 (自己分析) 3CTftpSvc 2.0.1 (自己分析)调试工具调试工具: CDB/NTSD/WinDbg: 这三个工具都包含在Debugging Tools for Windows中(网上有下载) OllyDBG/IDAPro etc.需要使用高级语言编程虚拟机(可选, 自行安装)3.实验步骤1.介绍CCProxy 6.22.CCProxy 6.2缓冲区溢出漏洞说明3.CCProxy 6.2缓冲区溢出漏洞演示4 CCProxy 6 2缓冲区溢出漏洞利用4.CCProxy 6.2缓冲区溢出漏洞利用3.1 介绍CCProxy CCProxy因其设置简单和使用方便等特点, 成为国内最受欢迎的代理服务器软件。

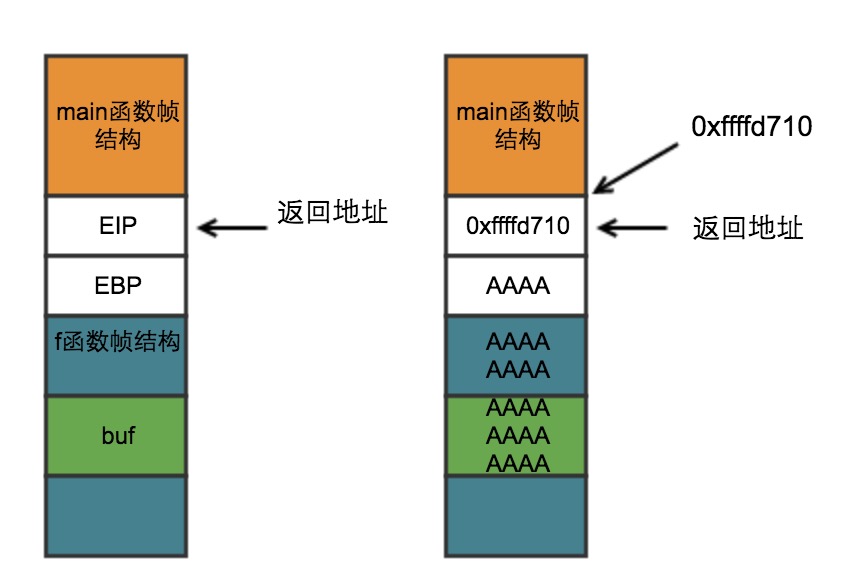

CCProxy不但支持常见的HTTP和SOCKS代理, 而且还支持FTP和Tel net这类不常用的协议及其它协议。3.2 漏洞说明CCProxy在代理Telnet协议时, 可以接受Ping命令Ping命令格式: ping hostname\r\n当hostname的长度大于或者等于1010字当hostname的长度大于或者等于1010字节时, CCProxy 6.2会发生缓冲区溢出, 导致程序崩溃3.3 漏洞演示在目标主机运行CCProxy, 使用默认设置运行CCProxy的机器IP是192.168.121.129使用telnet命令连接CCProxy:telnet 192 168 121 129 23telnet 192.168.121.129 23返回信息:3.3 漏洞演示输入ping命令, 后接畸形数据:ping AAAA…在ping命令后接10个字符A, 观察返回信息将字符A的数量变为100个、 1000个、 2000个,察返信息观察返回信息如果终端提示“Host not found”, 说明CCProxy正确地处理了这个畸形数据, 仍工作正常如果终端提示“失去了跟主机的连接” , 表明CCProxy已经崩溃3.3 漏洞演示输入1 0个A输入1 000个A3.3 漏洞演示输入2000个A3.4 漏洞利用于是, 我们可以考虑利用CCProxy 6.2的这个缓冲区溢出漏洞, 利用ping命令向其发送一个长的字符串, 溢出局部变量, 覆盖RET的位置从而实现程序跳转置, 从而实现程序跳转。一定程度上能防范缓冲区溢出攻击的措施有

主机通过发送四位地址和一个方向位来选择端点,usb控制器从out端点缓冲区读主机发出的数据,并且向in端点缓冲区写要传输给主机的数据。可 以看到 地址 0x0c0c0c0c 处的值为 大量的 0x90(即 nop指令的16进制) 从堆喷射脚本可以知道 该地址位于我们 nop + shellcode 块的 nop 区 ,如果我们将 eip 劫持到 0x0c0c0c0c 处, 程序就会执行大量的 nop 指令,最后会执行到我们的 shellcode 中. 那么,我将最初那个触发漏洞脚本的内容贴到 堆喷射代码的后面 ,并改变传入漏洞函数的参数为 一大串的 “\x0c” ,并添加上我们的 shellcode 这里我用的是 弹出一个计算器.最终的 exploit 代码:。检测的方法主要是通过shellcode的特征进行判断,如shellcode最终会下载恶意软件,所以会包含恶意软件的url地址,或者常见的利用方式如heapspray会插入大量的nop指令,则会包含0×。

由于EBP占4字节, 故存放局部变量的缓冲区大小为1008字节。一定程度上能防范缓冲区溢出攻击的措施有区大小为字节3.4.2 寻找jmp指令地址前面说到, 我们选择通过jmp esp来实现程序跳转, 也就是说, 要在RET的位置放置jmp esp指令的地址, 那么, 到哪里找jmp esp指令呢?最好是能在系统中找到现成的, 而不需要我们重新再构造事实上, 在Windows系统的许多DLL中都能找到jmp esp这样一条指令, 一个通用的地址是0x7ffa45123.4.2 寻找jmp指令地址前面分析, ping后接字符串的1012字节位置开始的4个字节将覆盖RET于是, 我们便可以在字符串的这个位置上填充0x120x450xfa0x7f填充程序运行到此, 就会转向地址0x7ffa4512找到jmp esp指令并执行, 其流程发生变化3.4.3 构造shellcode所谓shellcode就是一段能够完成特定功能的机器码, 因其最初的功能为获得目标主机的一个shell而得名由于受目标主机的缓冲区大小限制, shellcode长度般越小越好长度一般越小越好Shellcode一般构造步骤:用C语言实现功能将其修改为带有shellcode特点的汇编(精通汇编语言的人可直接使用汇编语言编写程序)根据汇编程序得到机器码形式的shellcode3.4.3 构造shellcode提供了许多通用的Shellcode3.4.3 构造shellcode在目标主机中添加一个用户账号hack3.4.4 定位shellcode存放位置我们要把shellcode放置在程序崩溃时ESP指向的地址处那么, 程序崩溃时, ESP指向什么位置呢?同样, 我们可以用定位RET偏移的方法来同样, 我们可以用定位RET偏移的方法来定位ESP指向的位置3.4.4 定位shellcode存放位置用CDB挂起CCProxy.exe利用patternCreate.pl生成长为2000的字符串用ping命令向目标主机发送这个字符串用ping命令向目标主机发送这个字符串在CDB捕捉到CCProxy.exe的崩溃事件时,查看ESP的内容用patternOffset.pl计算出它在整个长为2000的字符串中的偏移3.4.4 定位shellcode存放位置这说明ESP指向字符串的第4个字节这说明ESP指向字符串的第4个字节因此, 我们把shellcode放在字符串的第4个字节处由于这段shellcode长度只有476字节, 而缓冲区大小为1012字节, 足够容纳下shellcode构造好的exploit的结构如下所示:3.4.5 编写攻击程序Socket编程连接目标主机(connect)构造溢出字符串(即构造后接shellcode的ping命令: ping shellcode\r\n)ping命令: ping shellcode\r\n)向目标主机发送溢出字符串(send)关闭连接3.4.5 编写攻击程序运行攻击程序在目标主机上查看攻击效果4. 实验说明可任选CCProxy 6.2/war-ftp 1.65/3CTftpSvc 2.0.1进行溢出实验截止时间: 2010-11-13 3(暂定)实验分值: 20分选择CCProxy: 满分按18分计选择war-ftp: 满分按20分计选择3CTftpSvc : 满分按20分计4. 实验说明——CCProxyCCProxy官方发现CCProxy 6.2的这个ping缓冲区溢出漏洞后, 对其进行了修补,当ping请求超过255字节时, 会自动截断。

要想找到漏洞,就必须先攻击这个网站,只有实现了这样的操作,才能给对方提交报告,说哪个地方存在程序漏洞并提出修补建议。其中,微软在今年4月修补的cve-2017-0199为一远端程式攻击漏洞,允许骇客掌控使用者电脑,且它当时就是个零时差漏洞,攻击程式已于修补前现身,原本只被用于有限的目标式攻击,时至今日许多商业软件已将该攻击程式纳入产品中。之前有很在进行最新英雄心法游戏的过程中可能会发现在游戏中针对一些游戏中的漏洞也在进行不断的修补,因为玩家在游戏的过程中,对于一些漏洞更容易发现,所以针对这些漏洞和问题更倾向于提出自己的建议,并且开发公司在进行调查的过程中也在针对这方面的漏洞问题希望玩家能够提出更多的建议,这样也可以保证公司在之后进行更新的过程中能够从这些方面来进行主要考虑。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-95364-1.html

eclipse入门之构建第一个web程序(jsp测试环境)

eclipse入门之构建第一个web程序(jsp测试环境) Linux安装配置SVN服务器

Linux安装配置SVN服务器 递归 2次调用 他们写的代码能上天!NASA的10条安全编码准则大公开

递归 2次调用 他们写的代码能上天!NASA的10条安全编码准则大公开 Android平板电脑刷Win8 ARM平台将支持Win10

Android平板电脑刷Win8 ARM平台将支持Win10

正确