分布式存储环境 朱长青:地理数据数字水印和加密控制技术研究进展(4)

电脑杂谈 发布时间:2018-02-19 16:01:43 来源:网络整理1.2.2 栅格地图数字水印算法

总体而言,栅格地理数据数字水印算法能够在一定程度上满足安全保护的需要,但是实际应用中的效率、算法适用性、抗强压缩性等问题有待进一步的研究。

1.3 DEM数字水印算法

DEM是地形表面形态的数字化表示,有着数据精度要求高、组织方式多样、空间特性强的特点。从DEM的数据组织方式的角度,DEM可分为规则格网DEM和不规则三角网DEM,因此DEM的数字水印算法同样可分为规则格网DEM数字水印算法和不规则三角网数字水印算法。

1.3.1 规则格网DEM数字水印算法

1.3.2 不规则三角网DEM数字水印算法

不规则三角网DEM将不规则分布的数据点按一定规律连接起来构成连续三角面以逼近地形表面,对于此类数据的数字水印算法研究较少。但是考虑到其数据的组织方式接近三维矢量模型,因而可以借鉴部分三维矢量模型的水印算法的思想对不规则三角网DEM进行水印嵌入[60],但是三维矢量模型的水印算法难以保证DEM的精度,影响水印算法的实用性。从不规则三角网DEM数据自身的特性出发,通过三角网的拓扑约束关系选择能够嵌入水印的顶点,保证了DEM的精度,避免水印对三角网拓扑关系的影响[61],映射机制的建立更能保证水印的同步性[62]。针对顶点方向、距离等要素,对于常见攻击建立评价模型,能够减小水印对精度的影响[63]。基于水印嵌入单元,利用具有几何不变性的NIELSON范数嵌入水印,使水印算法能够抵抗增删攻击、几何变换攻击和拼接攻击等,抗差性得到了进一步的提升[64-65]。通过遍历选择标记的三角面,在球面坐标系中嵌入脆弱水印,能够实现不规则三角网DEM的完整性认证,并对几何攻击具有抗差性[66]。

不论是规则格网DEM还是不规则三角网DEM,其安全保护的需求越来越多样化,进一步提升算法抗差性,将不同功能的水印相结合,是目前DEM水印算法研究中的重点。

2 地理数据加密控制技术研究进展

地理数据的加密控制技术需要结合地理数据、操作系统、软件平台在计算机底层对地理数据访问权限进行管理,防止用户对非授权访问地理数据的越权读取、篡改、窃取和滥用。与数字水印在安全事件事后发挥作用相比,加密控制能够事先预防数据的侵权、盗版、泄密等行为,安全力度和保护措施更严格,需要消耗更多的资源和性能,对数据的软硬件环境要求更为苛刻。

加密控制在地理数据的安全保护中已有一些研究。对于地理数据的加密控制,主要从粒度控制、角色授权、数据空间特征、控制策略等方面展开具体的模型和算法研究。基于角色的访问控制(RBAC)理论,通过定义用户的角色、角色授权,以图层及图元为粒度实现控制,满足了不同角色的业务分级、职责分担而产生的复杂权限控制要求[67-68]。进一步的,RBAC相关理论可以嵌套在GIS软件中形成自有的权限控制功能[68-69]。多层级的RBAC模型设计,能够提供更细粒度的访问控制功能[70]。在此基础上,引入动态化、传播化、可度量的信任特性和信任函数,能够满足RBAC模型对分布式系统的适应性[71]。

目前,地理数据加密控制的研究大多借鉴计算机科学已有理论,并结合地理数据的空间特征、部署环境和敏感性开展研究,理论方面成果相对较多,能够应用于实际方面的成果还较少。

3 应用现状

地理数据数字水印技术和加密控制技术作为事后追究和事先防范的代表性技术,在地理数据安全保护中各具特色,可以互为补充、结合使用,为地理数据构建立体的安全保护体系。近年来,地理数据数字水印技术和加密控制技术研究取得了许多理论成果,而这些理论成果的最终目的是能够实际应用于地理数据的安全保护。目前,随着地理数据应用和共享的广泛展开,地理数据数字水印技术和加密控制技术的应用需求十分迫切,将理论研究成果转化,研发和应用具有实用性、可靠性和安全性的地理数据数字水印和加密控制软件系统同样十分迫切。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-85243-4.html

-

-

范英杰

范英杰如果他们不怕付出巨大代价

计算机掉入水中时蓝屏有什么问题

计算机掉入水中时蓝屏有什么问题 图像识别是怎么实现的 无人货架成为泡沫?那么无人货柜的前景如何

图像识别是怎么实现的 无人货架成为泡沫?那么无人货柜的前景如何 简单教程:桌面上的win8图标教程

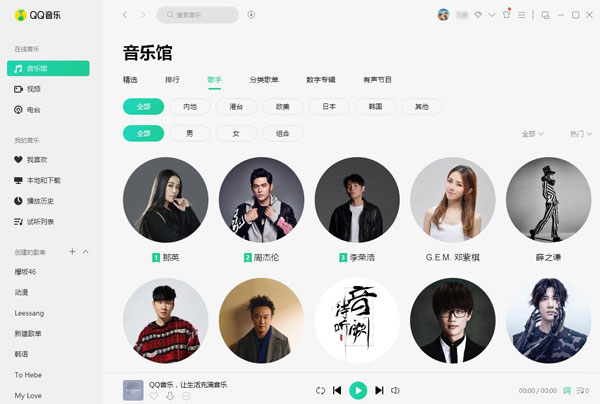

简单教程:桌面上的win8图标教程 QQ音乐下载

QQ音乐下载

现在人家到你家门口来寻衅