财智老板通3.04注册版

电脑杂谈 发布时间:2016-05-20 16:01:42 来源:网络整理你是否正在寻找关于财智老板通的内容?让我把最直接的东西奉献给你:

破解软件:财智老板通3.04注册版

软件地址:

破解工具:ollyDbg1.09,W32ASM黄金版,汇编基础知识,一颗CRACKING的脑袋

破解目的:技术研究,如大家有更好的想法,请指正

为了解说方便,假设相关注册码:

用户码:1-505-5171

注册码:87654321(各位相应表示为:X(1)X(2)X(3)X(4)X(5)X(6)X(7)X(8))

一、查找出错信息。

*

Referenced by a (U)nconditional or (C)onditional Jump at Address:

|:0062BAFC(C)

|

:0062BB65

68E8030000 push 000003E8

*

Reference To: kernel32.Sleep, Ord:0000h

|

:0062BB6A

E891C3DDFF Call 00407F00

:0062BB6F

FF8380030000 inc dword ptr [ebx+00000380]

:0062BB75

B930000000 mov ecx, 00000030

:0062BB7A

33D2 xor

edx, edx

* Possible

StringData Ref from Code Obj ->"您所输入的注册码不正确,请检查您的输入是否正确"

->"!"

为从0062BAFC跳来的,到那看看:

:0062BAF2

8B45FC mov eax,

dword ptr [ebp-04]

:0062BAF5 E88E90FBFF

call 005E4B88=========>关键CALL(1)

:0062BAFA 84C0

test al, al

:0062BAFC

7467 je 0062BB65=========>一跳就死,如果在这把JE改为JNE的话,会提示注册成功,但实际上并没有成功。

:0062BAFE

A148886800 mov eax, dword ptr

[00688848]

二、用ollydbg载入程序,在0062BAF5按F@下断,F9运行,F7进入关键CALL(1)

-------------------------------------------

关键CALL(1)

005E4B88

/$ 55 PUSH EBP

005E4B89 |.

8BEC MOV EBP,ESP

005E4B8B |. 6A 00

PUSH 0

005E4B8D |. 6A 00

PUSH 0

005E4B8F |. 6A 00

PUSH 0

005E4B91 |. 53

PUSH EBX

005E4B92 |. 8945 FC MOV DWORD PTR

SS:[EBP-4],EAX

005E4B95 |. 8B45 FC MOV EAX,DWORD

PTR SS:[EBP-4]

005E4B98 |. E8 4BF8E1FF CALL MoneyBos.004043E8

005E4B9D

|. 33C0 XOR EAX,EAX

005E4B9F |.

55 PUSH EBP

005E4BA0 |. 68

314C5E00 PUSH MoneyBos.005E4C31

005E4BA5 |. 64:FF30

PUSH DWORD PTR FS:[EAX]

005E4BA8 |. 64:8920

MOV DWORD PTR FS:[EAX],ESP

005E4BAB |. 8D45 F4

LEA EAX,DWORD PTR SS:[EBP-C]

005E4BAE |. E8 29FFFFFF

CALL MoneyBos.005E4ADC

; 取得用户码

005E4BB3 |. 8B45 F4

MOV EAX,DWORD PTR SS:[EBP-C]

在这:EAX=1-505-5171

005E4BB6 |. 8D55 F8 LEA

EDX,DWORD PTR SS:[EBP-8]

005E4BB9 |. E8 3EFFFFFF CALL MoneyBos.005E4AFC

; 据用户码生成中间注册码5-187-9773

005E4BBE

|. 8B45 F8 MOV EAX,DWORD PTR SS:[EBP-8]

在这:EAX=5-187-9773

005E4BC1 |. E8 6AFCFFFF

CALL MoneyBos.005E4830

; 关键 call(2),中间注册码5-187-9773经过关键call(2)运算,把运算结果放在

005E4BC6

|. 8BD8 MOV EBX,EAX

005E4BC8 |.

8B45 FC MOV EAX,DWORD PTR SS:[EBP-4]

005E4BCB |.

E8 60FCFFFF CALL MoneyBos.005E4830 ==================> ;

关键 call(2),把输入的注册假码87654321经过关键call(2)运算,把运算结果放在EAX

005E4BD0 |.

05 31D40000 ADD EAX,0D431

; 把EAX与54321相加

005E4BD5

|. 3BC3 CMP EAX,EBX

;

EAX与EBX比较

005E4BD7 75 15 JNE

SHORT MoneyBos.005E4BEE ;如果不相等,就跳出错

005E4BD9

|. 3D 31D40000 CMP EAX,0D431

; EAX与54321比较

005E4BDE

74 04 JE SHORT MoneyBos.005E4BE4

;如果EAX与54321相等则跳出错

005E4BE0

|. 33D8 XOR EBX,EAX

;

005E4BE2

74 04 JZ SHORT MoneyBos.005E4BE8

;

005E4BE4 |>

33C0 XOR EAX,EAX

005E4BE6 |. EB 02

JMP SHORT MoneyBos.005E4BEA

005E4BE8 |>

B0 01 MOV AL,1

005E4BEA |> 8BD8

MOV EBX,EAX

005E4BEC |. EB 28

JMP SHORT MoneyBos.005E4C16

005E4BEE |>

3D 39300000 CMP EAX,3039

005E4BF3 |. 74 19

JE SHORT MoneyBos.005E4C0E

005E4BF5 |. 3D 31D40000

CMP EAX,0D431

005E4BFA |. 74 12

JE SHORT MoneyBos.005E4C0E

005E4BFC |. 3D 3A300000 CMP

EAX,303A

005E4C01 |. 74 0B JE SHORT

MoneyBos.005E4C0E

005E4C03 |. 3D 3B300000 CMP EAX,303B

005E4C08

|. 74 04 JE SHORT MoneyBos.005E4C0E

005E4C0A

|. 33D8 XOR EBX,EAX

005E4C0C |.

74 04 JE SHORT MoneyBos.005E4C12

005E4C0E

|> 33C0 XOR EAX,EAX

005E4C10 |.

EB 02 JMP SHORT MoneyBos.005E4C14

005E4C12

|> B0 01 MOV AL,1

005E4C14 |>

8BD8 MOV EBX,EAX

005E4C16 |> 33C0

XOR EAX,EAX

005E4C18 |. 5A

POP EDX

005E4C19 |. 59

POP ECX

005E4C1A |. 59

POP ECX

005E4C1B |. 64:8910

MOV DWORD PTR FS:[EAX],EDX

005E4C1E |. 68 384C5E00 PUSH

MoneyBos.005E4C38

005E4C23 |> 8D45 F4 LEA

EAX,DWORD PTR SS:[EBP-C]

005E4C26 |. BA 03000000 MOV EDX,3

005E4C2B

|. E8 98F3E1FF CALL MoneyBos.00403FC8

005E4C30 \. C3

RETN

如要爆破,只要在

005E4BD7

74 15 JNE SHORT MoneyBos.005E4BEE

把JNE改为JE

及在

005E4BE2 75 04

JZ SHORT MoneyBos.005E4BE8 把JZ改为JNZ

就会注册成功

----------------------------------------

关键CALL(2)

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-5653-1.html

-

-

邵山

邵山那小辫子

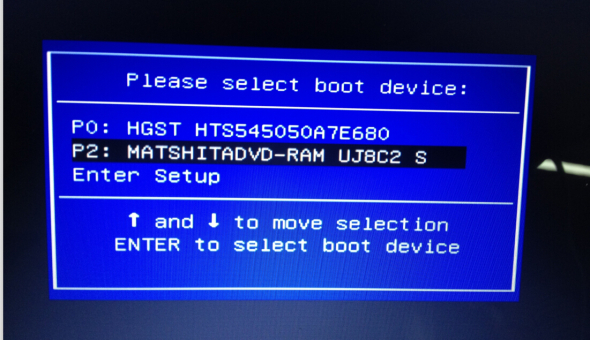

没有怎么怎么重装xp系统光驱记得光驱以前是双盘位

没有怎么怎么重装xp系统光驱记得光驱以前是双盘位 “ R语言数据挖掘”读书笔记: 六,高级聚类算法

“ R语言数据挖掘”读书笔记: 六,高级聚类算法 Win10美丽的焦点锁定屏幕壁纸下载列表(持续更新)

Win10美丽的焦点锁定屏幕壁纸下载列表(持续更新) win8 / 8.1网卡驱动程序通用脱机版本32位/ 64位

win8 / 8.1网卡驱动程序通用脱机版本32位/ 64位

中国的腿还没的粗