邮件软件_直播软件哪个尺度大_关于邮件不正确的叙述(2)

电脑杂谈 发布时间:2017-03-04 00:01:34 来源:网络整理5. 职业杀手型:此种黑客以职业杀手著称,经常以监控方式将他人网站内由国外传来的资料迅速清除,使得原网站使用公司无法得知国外最新资料或订单;或者将电脑病毒植入他人网络内,使其网络无常运行。更有甚者,进入军事情报机关的内部网络,干扰军事指挥系统的正常工作,任意修改军方首脑的指示和下级通过网络传递到首脑机关的情报,篡改军事战略部署,导致部队调防和军事运输上的障碍,达到干扰和摧毁国防军事系统的目的。严重者可以导致局部战争的失败。

6. 窃密高手型:出于某些集团利益的需要或者个人的私利,利用高技术手段窃取网络上的加密信息,使高度敏感信息泄密。或者窃取情报用于威胁利诱公职人员,导致内外勾结进一步干扰破坏内部网的运行。有关商业秘密的情报,一旦被黑客截获,还可能引发局部地区或全球的经济危机或动荡。

7. 业余爱好型:计算机爱好者受到好奇心驱使,往往在技术上追求精益求精,丝毫未感到自己的行为对他人造成的影响,属于无意识攻击行为。这种人可以帮助某些内部网堵塞漏洞和防止损失扩大。有些爱好者还能够帮助部门修正网络错误。

●黑客常用入侵方法

随着黑客这一特殊群体的逐步成长和壮大,再加上他们中的每一个人天生就有不断探索、研究的劲头,一批针对电脑网络系统常用的入侵方法就此做了个小小的总结:

1.口令入侵

所谓口令入侵,就是指用一些软件解开已经得到但被人加密的口令文档,不过许多黑客已大量采用一种可以绕开或屏蔽口令保护的程序来完成这项工作。对于那些可以解开或屏蔽口令保护的程序通常被称为“Crack”。

2.木马术

它最典型的做法就是把一个能帮助黑客完成某一特定动作的程序依附在某一合法用户的正常程序中,这时合法用户的程序代码已被该变。一旦用户触发该程序,那么依附在内的黑客指令代码同时被激活,这些代码往往能完成黑客指定的任务。

3.法

这是一个很实用但风险也很大的黑客入侵方法,网络节点或工作站之间的交流是通过信息流的转送得以实现,而当在一个没有集线器的网络中,数据的传输并没有指明特定的方向,这时每一个网络节点或工作站都是一个接口。这就好比某一节点说:“嗨!你们中有谁是我要发信息的工作站。”此时,所有的系统接口都收到了这个信息,一旦某个工作站说:“嗨!那是我,请把数据传过来。”联接就马上完成。有一种叫sniffer的软件,它可以截获口令,可以截获秘密的信息,可以用来攻击相邻的网络。

4.E-mail技术

电子邮件攻击主要表现为两种方式:一是电子邮件轰炸和电子邮件“滚雪球”,也就是通常所说的邮件,指的是用伪造的IP地址和电子邮件地址向同一信箱发送数以千计、万计甚至无穷多次的内容相同的垃圾邮件,致使受害人邮箱被“炸”,严重者可能会给电子邮件服务器操作系统带来危险,甚至瘫痪;二是电子邮件欺骗,攻击者佯称自己为系统管理员,给用户发送邮件要求用户修改口令或在貌似正常的附件中加载病毒或其他木马程序。

5.病毒技术

6.隐藏技术

●黑客工具介绍

下面介绍的只是初级黑客,甚至是不算黑客的“黑客”所使用的工具,在真正的黑客看来这些工具是很初级的,但这些黑客工具对我们普通用户的杀伤力却是非常大的。

1. 冰河

冰河是最优秀的国产木马程序之一,同时也是使用最多的一种木马。冰河的服务器端(被控端)和客户端(控制断)都是一个可执行文件。某台电脑执行了服务器端软件后,该电脑的76.26端口(默认)就对外开放了,如果在客户端输入这台电脑的IP地址,就能完全控制这台电脑。

2. Wnuke

Wnuke可以利用系统的漏洞,通过TCP/IP协议向远程机器发送一段信息,导致一个00B错误,使之崩溃。它可以攻击WIN9X、WINNT、WIN2000等系统,并且可以自由设置包的大小和个数,通过连续攻击导致对方死机。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-35638-2.html

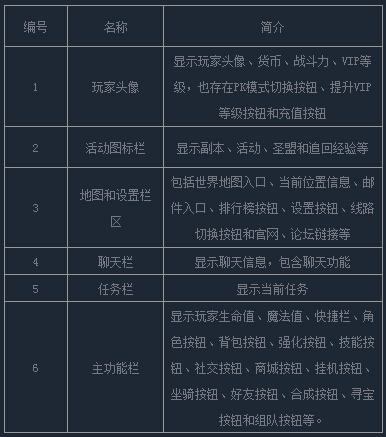

手机游戏私人服务

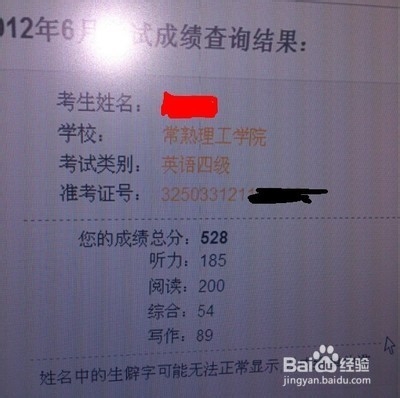

手机游戏私人服务 用查学考成绩_2015年查四级成绩_准考证丢了怎么查成绩

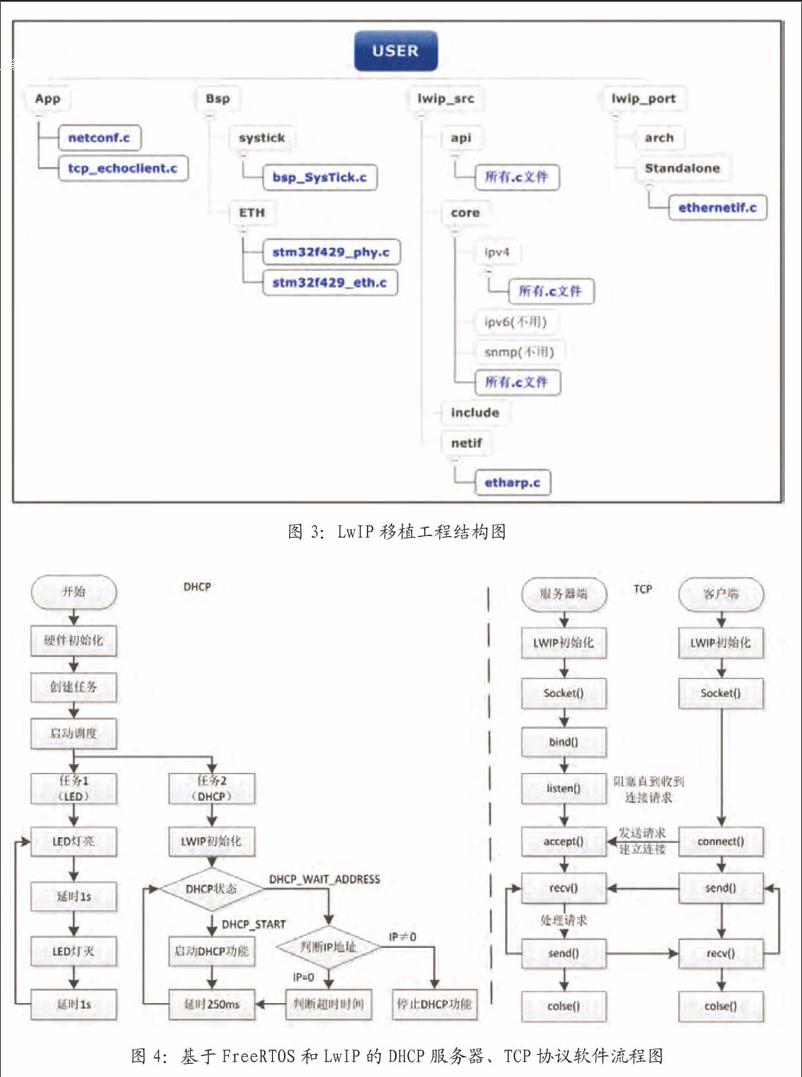

用查学考成绩_2015年查四级成绩_准考证丢了怎么查成绩 lwip freertos_stm32f103 freertos_rt thread freertos

lwip freertos_stm32f103 freertos_rt thread freertos 有趣的评价: 揭示了四核CPU的内部操作

有趣的评价: 揭示了四核CPU的内部操作

伊拉克肯定向中俄暗盟倾斜的