vc缓冲区溢出攻击例子_防范缓冲区溢出方法_一定程度上能防范缓冲区溢出攻击的措施有

电脑杂谈 发布时间:2017-02-04 20:03:49 来源:网络整理

33.(2分)移动通信技术(4G)包括( ABCD )?

A. 交互式广播网络

B. 宽带无线固定接入

C. 宽带无线局域网

D. 移动宽带系统

34.(2分)防范ARP欺骗攻击的主要方法有( ABC )。

A. 安装对ARP欺骗工具的防护软件

B. 采用静态的ARP缓存,在各主机上绑定网关的 IP和 MAC地址。

C. 在网关上绑定各主机的 IP和 MAC地址

D. 经常检查系统的物理环境

35.(2分)统一资源定位符由什么组成?( ABCD )

A. 路径

B. 服务器域名或IP地址

C. 协议

D. 参数

36.(2分)以下哪些连接方式是“物理隔离”( ABD )?

A. 涉密信息系统

B. 内部网络不直接或间接地连接公共网络

C. 电子政务外网

D. 电子政务内网

37.(2分)给Word文件设置密码,可以设置的密码种类有(AD )?

A. 打开文件时的密码

B. 创建文件时的密码

C. 删除文件时的密码

D. 修改文件时的密码

38.(2分)常用的对称密码算法有哪些?( BD ) 得1分

A. 微型密码算法(TEA)

B. 高级加密标准(AES)

C. 国际数据加密算法(IDEA)

D. 数据加密标准(DES)

39.(2分)以下哪些是Linux系统的优点( ABCD ) ?

A. 代码开源、安全性好

B. 系统稳定

C. 性能高效、绿色环保

D. 完全免费

40、以下属于光学方式存储信息的设备的是( CD )

A、软盘

B、硬盘

C、DVD

D、CD

41、无线网络存在的威胁有( ABCD )

A、上网资源被占用

B、网络或篡改攻击

C、信号干扰和拥塞攻击

D、企业个人安全意识淡薄,无线网络管理不善

42、下列哪些是无线网络相对于有线网络的优势( BCD )

A、安全性更高

B、维护费用低

C、可扩展性更好

D、灵活度高

43、以下哪些是涉密信息系统开展分级保护工作的环节( ABCD )

A、系统测评

B、系统定级

C、系统审批

D、方案设计

44、下面对云计算基础设施即服务(ISSA)描述正确的是?( ABD )

A、是一种托管型硬件方式

B、用户可以根据实际存储容量来支付费用

C、把开发环境作为一种服务来提供

D、把厂商的由多台服务器组成的“云端”基础设施作为计算服务提供给客户

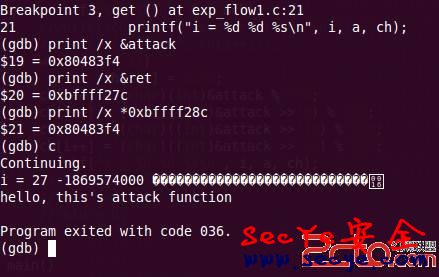

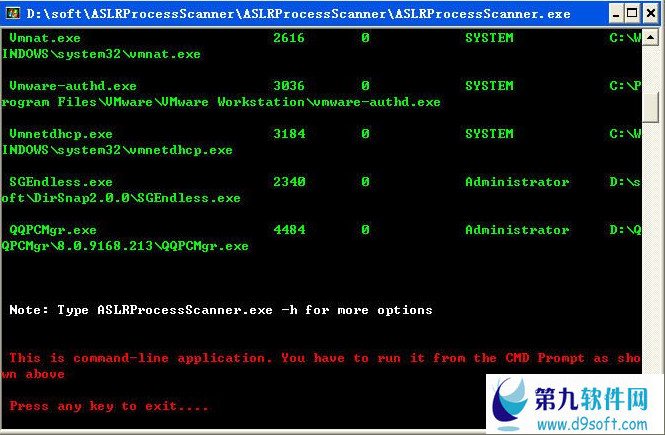

45、一定程度上能防范缓冲区溢出攻击的措施有( ABCD )得0分

46、下列关于电子邮件传输协议描述正确的是( )

47、下列哪些属于4G标准( ABC )

A、W

B、FDD-LTE

C、2000

D、TD-LTE

48、使用盗版软件的危害有( ABCD )

A、可能包含不健康的内容

B、可能携带计算机病毒

C、是违法的

D、得不到合理的售后服务

49.(2分) 万维网有什么作用?( ABD )

A. 提供丰富的文本、图形、图像、音频和视频等信息

B. 便于信息浏览获取

C. 一个物理网络

D. 基于互联网的、最大的电子信息资料库

50、简单操作系统的功能有( ABCD )

A、操作命令的执行

B、文件服务

C、控制外部设备

D、支持高级程序设计语言编译程序

51.信息安全风险评估的基本要素有( ABCD )

A.信息资源面临威胁

B.信息资源的脆弱性

C.需保护的信息资产

D.存在的可能风险

52.信息安全措施可分为( AC )

A.保护性措施

B.纠正性措施

C.预防性措施

D.防护性措施

三、判断题

1.(2分) 对于目前的无线网络技术来说,几乎没有找到控制覆盖区域的方法和手段,这使得攻击者可以采用一些在有线网络中没有出现的攻击手段来对无线网络进行攻击。正确

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-30554-1.html

-

-

韩非

韩非美国白宫作为世界最大的流氓机构

史上最全 69 道 Spring 面试题和答案

史上最全 69 道 Spring 面试题和答案 Windows8/8.1中文版电脑系统升级方法指导(图)

Windows8/8.1中文版电脑系统升级方法指导(图) 笔记本电脑排行,追求性能的首选还是这一款

笔记本电脑排行,追求性能的首选还是这一款 代码的注解 jsp

代码的注解 jsp

撞也不好撞