缓冲区溢出攻击的方法_一定程度上能防范缓冲区溢出攻击的措施有哪些_缓冲区溢出攻击原理(9)

电脑杂谈 发布时间:2017-02-04 09:09:03 来源:网络整理针对以上问题,防火墙正向以下趋势发展①更加优良的性能②可扩展的结构和功能③简化的安装与管理④主动过滤⑤防病毒与防黑客⑥发展联动技术

第五章入侵检测技术

1.识记

入侵检测的原理

图:

通过监视受保护系统的状态和活动,采用误用检测或异常检测的方式,发现非授权或恶意的系统及网络行为,为防范入侵行为提供有效的手段。

入侵检测的系统结构组成

图:

从系统构成上看,入侵检测系统应包括数据提取、入侵分析、响应处理和远程管理四大部分。

功能结构上分中心检测平台,和代理服务器。

入侵检测系统的分类

①基于数据源的分类:按数据源所处的位置,把入侵检测系统分为五类:即基于主机、基于网络、混合入侵检测、基于网关的入侵检测系统及文件完整性检查系统;

②基于检测理论分类,可分为异常检测和误用检测;

③基于检测时效的分类,可分为离线检测方式(采取批处理方式)和检测方式(实时检测)。

分布式入侵检测的优势和技术难点

技术难点:①事件产生及存储(传统上使用集中式,占用很大流量和存储)②状态空间管理及规则复杂度③知识库管理(快速规则升级和分发)④推理技术(设计实现高效的分布式处理算法)⑤通信占用、日志共享、事件描述格式、部署配置的通用性不强

入侵检测系统的主要标准的名称

①IETF/IDWG。IDWG定义了用于入侵检测与响应系统之间或与需要交互的管理系统之间的信息共享所需要的数据格式和交换规程。IDWG提出了三项建议草案:入侵检测消息交换格式(IDMEF,描述了表示IDS输出信息的数据模型及模型基本原理)、入侵检测交换协议(IDXP,实体间交换数据的应用层协议)、轮廓(Tunnel Profile,用BEEP安全轮廓实现端到端安全)

②CIDF。CIDF的工作集中体现在四个方面:IDS的体系结构、通信机制、描述语言和应用编程接口API。

2.领会

入侵检测系统的分析模型

分析是入侵检测的核心功能,一般的,入侵检测分析处理过程可分为三个阶段:构建分析器,对实际现场数据进行分析,反馈和提炼过程。其中,前两个阶段都包含三个功能,即数据处理、数据分类(数据可分为入侵指示、非入侵指示或不确定)和后处理。

误用检测和异常检测的基本原理

误用检测:按照预定模式搜寻事件数据,最适用于对已知模式的可靠检测。执行误用检测,主要依赖于可靠的用户活动记录和分析事件的方法。分为①条件概率预测法②产生式/专家系统③状态转换方法④用于批模式分析的信息检索技术⑤击键检测和基于模型(如猜测口令行为序列)的方法。

异常检测:假定用户的行为是可预测的、遵循一致性模式的,且随着用户事件的增加,异常检测会适应用户行为的变化。用户行为的特征轮廓在异常检测中是由试题集来描述的。分为①Denning的原始模型②量化分析③统计度量④非参数统计度量⑤基于规则的方法

CIDF体系结构组成

分为四个基本组件:事件产生器、事件分析器、响应单元和事件。事件产生器、事件分析器、响应单元通常以应用程序的形式出现,而事件则是以文件或数据流的形式。

使用GIDO(统一入侵检测对象)格式进行交换

3.习题

简述入侵检测系统的基本原理

图:

通过监视受保护系统的状态和活动,采用误用检测或异常检测的方式,发现非授权或恶意的系统及网络行为,为防范入侵行为提供有效的手段。

简述误用检测的技术实现

误用检测:按照预定模式搜寻事件数据,最适用于对已知模式的可靠检测。执行误用检测,主要依赖于可靠的用户活动记录和分析事件的方法。分为①条件概率预测法②产生式/专家系统③状态转换方法④用于批模式分析的信息检索技术⑤击键检测和基于模型(如猜测口令行为序列)的方法。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-30462-9.html

-

-

翟坦

翟坦提升民性

-

-

赵晓阳

赵晓阳表情在哪里

-

崔珪

崔珪有种就什么方便面都不要吃

-

win7系统的输入法每次重启都会消失

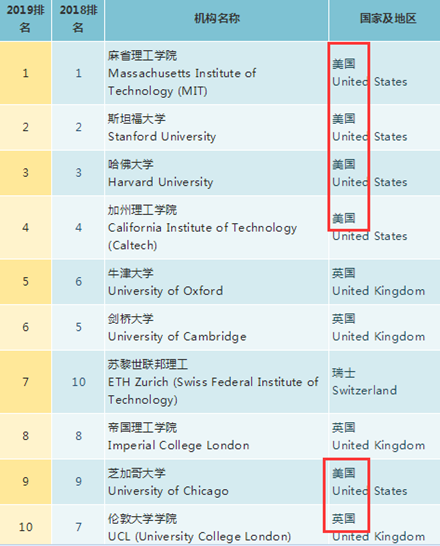

win7系统的输入法每次重启都会消失 2017年QS世界大学排行出炉!中国41所大学入围前500强

2017年QS世界大学排行出炉!中国41所大学入围前500强 springboot 打war包 包括 静态文件 jsp war包解压后 里面文件套着文件夹。乱的一批啊。

springboot 打war包 包括 静态文件 jsp war包解压后 里面文件套着文件夹。乱的一批啊。 rthdcpl没有了怎么办_rthdcpl打不開_rthdcpl没有

rthdcpl没有了怎么办_rthdcpl打不開_rthdcpl没有

朋友来了有好酒