计算机病毒的特征_计算机病毒的预防措施_计算机病毒的危害包含4个方面(3)

电脑杂谈 发布时间:2017-01-22 02:14:15 来源:网络整理但是这类病毒的潜在破坏还是有的,它使内存空间减少,占用磁盘空间,降低系统运行效率,使某些程序不能运行,它还与操作系统和应用程序争抢CPU的控制权,严重时导致系统死机、网络瘫痪。 2. 自我复制能力 自我复制也称“再生”或“传染”。再生机制是判断是不是计算机病毒的最重要依据。这一点与生物病毒的特点也最为相似。在一定条件下,病毒通过某种渠道从一个文件或一台计算机传染到另外没有被感染的文件或计算机,轻则造成被感染的计算机数据破坏或工作失常,重则使计算机瘫痪。病毒代码就是靠这种机制大量传播和扩散的。携带病毒代码的文件称为计算机病毒载体或带毒程序。每一台被感染了病毒的计算机,本身既是一个受害者,又是计算机病毒的传播者,通过各种可能的渠道,如软盘、光盘、活动硬盘、网络去传染其它的计算机。 在染毒的计算机上曾经使用过的软盘,很有可能已被计算机病毒感染,如果拿到其它机器上使用,病毒就会通过带毒软盘传染这些机器。如果计算机已经连网,通过数据或程序共享,病毒就可以迅速传染与之相连的计算机,若不加控制,就会在很短时间内传遍整个世界。 3. 夺取系统控制权 当计算机在正常程序控制之下运行时,系统运行是稳定的。

在这台计算机上可以查看病毒文件的名字,查看或打印计算机病毒代码,甚至拷贝病毒文件,系统都不会激活并感染病毒。病毒为了完成感染、破坏系统的目的必然要取得系统的控制权,这是计算机病毒的另外一个重要特点。 计算机病毒一经在系统中运行,病毒首先要做初始化工作,在内存中找到一片安身之地,随后将自身与系统软件挂起钩来执行感染程序。在这一系列的操作中,最重要的是病毒与系统挂起钩来,即取得系统控制权,系统每执行一次操作,病毒就有机会执行它预先设计的操作,完成病毒代码的传播或进行破坏活动。反病毒技术也正是抓住计算机病毒的这一特点提前与病毒取得系统控制权,阻止病毒取得系统控制权,然后识别出计算机病毒的代码和行为。 4. 隐蔽性 不经过程序代码分析或计算机病毒代码扫描,病毒程序与正常程序不易区别开。 在没有防护措施的情况下,计算机病毒程序取得系统控制权后,可以在很短的时间里大量传染。而在受到传染后,一般计算机系统仍然能够运行,被感染的程序也能执行,用户不会感到明显的异常,这便是计算机病毒的隐蔽性。正是由于这种隐蔽性,计算机病毒得以在用户没有察觉的情况下扩散传播。计算机病毒的隐蔽性还表现在病毒代码本身设计得非常短小,一般只有几百到几K字节,非常便于隐藏到其它程序中或磁盘的某一特定区域内。

随着病毒编写技巧的提高,病毒代码本身还进行加密或变形,使得对计算机病毒的查找和分析更困难,容易造成漏查或错杀。 5. 潜伏性 大部分病毒在感染系统后一般不会马上发作,它可长期隐藏在系统中,除了传染外,不表现出破坏性,这样的状态可能保持几天,几个月甚至几年,只有在满足其特定条件后才启动其表现模块,显示发作信息或进行系统破坏。使计算机病毒发作的触发条件主要有以下几种: 1 利用系统时钟提供的时间作为触发器,这种触发机制被大量病毒使用。 2 利用病毒体自带的计数器作为触发器。病毒利用计数器记录某种事件发生的次数,一旦计数器达到设定值,就执行破坏操作。 这些事件可以是计算机开机的次数,可以是病毒程序被运行的次数,还可以是从开机起被运行过的程序数量,等等。 3 利用计算机内执行的某些特定操作作为触发器。特定操作可以是用户按下某些特定键的组合,可以是执行的命令,可以是对磁盘的读写。被病毒使用的触发条件多种多样,而且往往是由多个条件的组合触发。大多数病毒的组合条件是基于时间的,再辅以读写盘操作,按键操作以及其它条件。 6. 不可预见性 不同种类病毒的代码千差万别,病技术也在不断地提高,病毒比反病毒软件永远是超前的。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-27948-3.html

-

-

韩琮

韩琮逼来了

-

管鉴

管鉴这个世界带给我们很多的新生命

使用Linux多线程进行信号量同步的详细说明

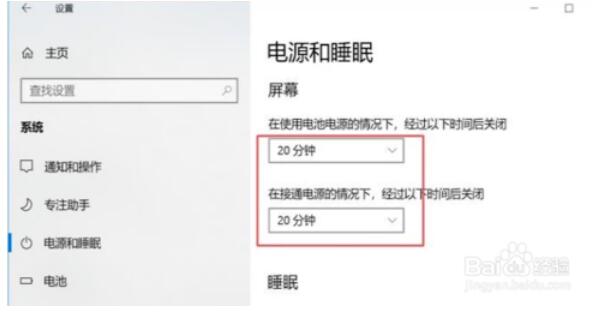

使用Linux多线程进行信号量同步的详细说明 如何在计算机上设置黑屏时间

如何在计算机上设置黑屏时间 在同时使用Spring AOP和事务xml标记时,事务不起作用

在同时使用Spring AOP和事务xml标记时,事务不起作用 连续交付平台. PDF

连续交付平台. PDF

让奥黑的国民知道失去亲人的滋味