[图片]微软发布了一个补丁: 修复了远程桌面组件中的两个高风险漏洞

电脑杂谈 发布时间:2020-07-13 07:31:10 来源:网络整理

访问:

阿里云新用户收益云服务器ECS低至102元/年

天一云年中上云节云主机1C2G 92元/年实名注册送8888元礼包

CVE-2019-1181和CVE-2019-1182利用了与今年5月发布的Bluekeep相同的漏洞,建议用户尽快修复它. Windows 7 SP1,Windows Server 2008 R2 SP1,Windows Server 2012微软漏洞,Windows 8.1,Windows Server 2012 R2和Windows 10的所有版本(包括服务器变体)均受此漏洞影响. 仅Windows的较早版本(例如Windows XP,Windows Server 2003和Windows Server 2008)不受此漏洞的影响.

尽管它们使远程桌面服务(RDS)容易受到攻击,但它们不会影响远程桌面协议(RDP)本身. 为了缓解这两个漏洞微软漏洞,Microsoft建议启用了网络级身份验证(NLA)的用户可以部分防御该漏洞:

已启用网络级身份验证(NLA)的受影响系统上的部分缓解. 安装补丁后,由于NLA在触发漏洞之前需要进行身份验证,因此可以缓解由漏洞引起的“可蠕虫”恶意程序或高级恶意程序的威胁. 如果攻击者具有可用于成功进行身份验证的有效凭据,则受影响的系统仍然容易受到远程代码执行(RCE)攻击.

Microsoft建议公司立即安装修复补丁,可以从此处的《 Microsoft安全更新指南》中下载修复补丁. 微软指出,这些漏洞是由公司内部工程师发现的,并且是增强RDS安全性的一部分. 微软还指出,没有证据表明这些漏洞已被任何恶意行为者利用.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-278603-1.html

-

-

王旭

王旭#杨洋icon##杨洋微微一笑很倾城##杨洋肖奈##杨洋轻奢young#看着你慢慢绽放~

-

秦冀军

秦冀军何况现在

integration engineer_集成工程师_globalfoundries

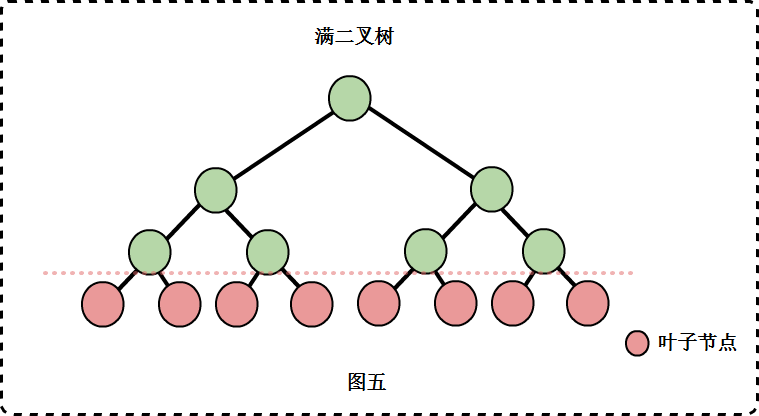

integration engineer_集成工程师_globalfoundries 二叉排序树的建立_中序线索二叉树的建立_二叉树的建立流程图

二叉排序树的建立_中序线索二叉树的建立_二叉树的建立流程图 如何使用源代码构建网站(php网站源代码安装教程)

如何使用源代码构建网站(php网站源代码安装教程) 智能云平台为企业提供“私人管家”

智能云平台为企业提供“私人管家”

变姐姐粉了