applet数字签名_数字签名rsa例子_姓名数字签名免费(4)

电脑杂谈 发布时间:2017-01-20 23:04:25 来源:网络整理又如: keytool -list -v -alias abnerCA -keystoreabnerCALib

将显示证书的详细信息( -v参数)如下图所示:

● 将证书导出到证书文件

如: keytool -export -alias abnerCA -file abnerCA.cer-keystore abnerCALib

将把证书库 abnerCALib中的别名为abnerCA的证书导出到abnerCA.cer证书文件中,

它包含证书主体的信息及证书的公钥,不包括私钥,可以公开,如下图所示 :

如:

这个命令在命令行中指定了证书库的访问密码,同时指定以可查看编码的方式输出。

3、通过证书文件查看证书的信息

通过命令 :keytool –printcert –file abnerCA.cer可以查看证书文件的信息。

也可以在 windows中双击产生的证书文件直接查看。

● 证书条目的删除

keytool的命令行参数-delete可以删除密钥库中的条目,如:

这条命令将 abnerCALib库中的abnerCA这一条证书删除了。

● 证书条目口令的修改

如:

可以以交互的方式修改 abnerCALib证书库中的条目为abnerCA的证书。

这一行命令以非交互式的方式修改库中别名为 abnerCA的证书的密码为新密码123456,行中的200100是指该条证书的原密码, 1002 00是指证书库的密码。

三、数字证书的签发(签名)

我们在上面创建好了数字证书,但这些数字证书还没有经过权威 CA的证实(即签名)。一般情况下,我们需要将这些证书发送给权威的CA,并申请其签名以确认数字证书让客户信任。

下面我们将模仿自己是一个权威的数字证书认证机构 CA,这个机构将采用自己的私钥来签发其它的证书。这个签发过程是这样的:我们自己是CA,我们自己有一个自签的数字证书存入数字证书库中。在数字证书库中的这个我们的CA数字证书,它含有私钥,公钥和我们这个CA的主体信息。下面这一个指令可以创建一个CA的自签的数字证书:

keytool –genkey –dname “CN=美森系统软件,OU=美森系统软件,O=美森系统软件,L=成都市,ST=四川省,C=中国”–alias MissionCA –keyalg RSA –keysize 1024 –keystore abnerCALib –keypass 200100 –storepass 100200 –validity 3650

上面,我们在 abnerCALib这个数字证书库中创建了一个别名为:missionCA、有效期为3650天、算法为RSA且密钥长度为1024的数字证书,这条证书的私钥密码为:200100,证书库的访问密码为:100200。applet数字签名这条别名为missionCA的证书代表我们自己的权威CA即:美森系统软件这个权威CA。以后我们将用这个证书来签名其它的数字证书。

现在我要给自己申请一个数字证书,我可以这么做:先在数字证书库中创建一条证书:

keytool –genkey –dname “CN=柴政,OU=美森系统软件,O=美森系统软件,L=成都市,ST=四川省,C=中国”–alias abnerCA –keyalg RSA –keysize 1024 –keystore abnerCALib –keypass 200100 –storepass 100200 –validity 3650

这样创建了一个别名为 abnerCA的数字证书,我们可以将它导出为cer文件(见前)。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-27683-4.html

-

-

王玄

王玄台词功底也很好

-

张俊杰

张俊杰果断出击

AI的图像处理技术---学习分享帖子

AI的图像处理技术---学习分享帖子 重装系统发现不了硬盘 【图】东陵区苹果电脑系统升级重装,铁西区点菜宝系统安装24小

重装系统发现不了硬盘 【图】东陵区苹果电脑系统升级重装,铁西区点菜宝系统安装24小 Android手机加密保护软件

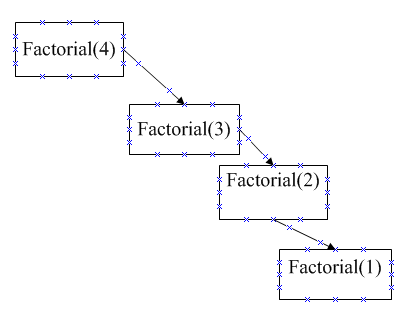

Android手机加密保护软件 递归 2次调用本题的问题是一开始当成只有一个员工信息,后来运

递归 2次调用本题的问题是一开始当成只有一个员工信息,后来运

占领的岛屿