计算机网络(论文)开放报告

电脑杂谈 发布时间:2020-07-05 05:11:37 来源:网络整理

毕业设计(论文)开题报告(由学生填写)学生姓名****计算机科学与技术课****拟议课题的常见方法和对策网络攻击选择依据和研究随着计算机随着通信技术的发展,计算机网络已日益成为工业,农业和国防领域信息交换的重要手段,并已渗透到社会生活的各个领域. 在军事领域,由于在大量设备中使用计算机技术,战争的形式已经从面对面的杀戮转变为网络战和信息战. 因此,了解计算机网络安全的基本策略,掌握网络攻击和防御的方法,才能在未来的高科技战争中立于不败之地. 当前,导致网络不安全的主要因素是系统,协议和设计中的缺陷. 由于当今的计算机网络操作系统在其结构设计和代码设计中都强调了系统使用的便利性,因此在许多方面(如远程访问,权限控制和密码管理)都导致了安全漏洞. 网络互连通常采用TCP / IP协议,TCP / IP协议是行业标准的协议群集,但是在协议群集的表述开始时,很少考虑安全性问题,并且协议中存在许多安全漏洞. 同样,管理系统(DBMS)在数据安全性,权限管理和远程访问方面也存在问题. 在DBMS或应用程序中,可以预先放置破坏程序,例如情报收集,受控激励和定期攻击. 可以看出,对于系统,网络协议和,无论是其自身的设计缺陷还是由于人为因素造成的各种安全漏洞,它都可能被其他打算攻击的黑客使用.

因此,如果您要确保网络的安全性和可靠性,则必须熟悉黑客网络攻击的一般过程. 只有这样,才能在黑色攻击之前采取必要的预防措施,以确保网络运行的安全性和可靠性. 为了确保信息的安全性和平滑性,迫切需要研究计算机网络的安全性和预防措施. 本文将对计算机网络的攻击和防御措施进行初步讨论. 主题选择的研究现状. 攻击技术和安全技术处于“一英尺高,一英尺高”的状态,也就是说,单一的安全技术和安全产品根本无法解决安全问题. 在新的安全形势下,传统的三种旧防火墙邮件攻击主要是,入侵检测和防病毒技术已过时. 大家普遍同意,当前的信息情况是网络无处不在,攻击无处不在. 没有漏洞的系统等同于夜话,整个安全形势越来越严峻. a)计算机系统遭受病毒感染和破坏的情况非常严重. 国家计算机病毒应急响应中心副主任张健认为,从国家计算机病毒应急响应中心的日常监测结果来看,计算机病毒正在呈现异常活跃的状况. 根据2001年的一项调查,我国大约73%的计算机用户感染了病毒,到2003年上半年上升到83%. 其中,被感染的用户数量超过3倍之多占59%,病毒更具破坏性,其中14%的数据被病毒破坏,57%的数据破坏. 2006年,国内计算机杀毒厂商江民科技发布了国庆假期病毒流行情况的统计报告.

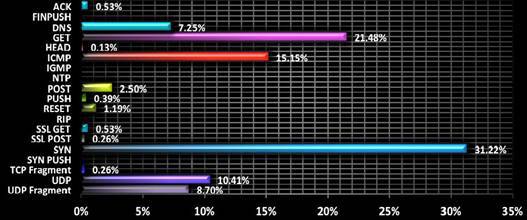

统计数据显示,从10月2日到10月8日,总共发生了13145次病毒爆发,并且总共有450978台计算机感染了该病毒. b)计算机黑客活动已构成重要威胁. 网络信息系统具有致命的脆弱性,脆弱性和开放性. 现在,最终用户可以被黑客捕获,而不会做任何错误的事情. 网络攻击确实存在. 由于电子邮件过滤技术几乎可以阻止所有传统攻击,因此黑客开始寻找新的攻击方法和新的目标. 黑客似乎找到了答案,那就是网络. 这些新病毒非常危险,以至于无需用户执行任何操作即可被感染. c)攻击网络的方法千变万化,并且日趋复杂. 攻击者不仅使用自己的计算机,而且使用互联网上安全性较低的计算机来攻击其他网络. 在网络攻击中,通常会同时使用多种攻击方法. 如果使用计算机网络,将不可避免地遭到攻击. 有太多的方法和手段,这令用户感到头疼. 研究内容(包括基本思想,框架,主要研究方法,方法等)无论是局域网还是广域网,都有许多潜在的威胁,包括自然因素和人为因素,因此网络安全措施对于各种不同的威胁和漏洞,应该全面,以确保网络信息的机密性,完整性和可用性. 有许多因素会影响计算机网络. 某些因素可能是人为的,非人的,有意的或无意的. 概括而言,网络中存在三种主要的安全问题: 1.人为的意外错误: 例如意外删除文件,输入错误的数据,操作员的安全配置不正确;粗心的用户选择,较差的密码保护;用户将其帐户借给他人或与他人共享将带来网络安全威胁.

2. 人为恶意攻击: 这是计算机网络面临的最大威胁. 网络战中的敌人攻击和计算机属于此类. 这种类型的攻击可以分为两种类型: 一种是主动攻击,它以各种方式有选择地破坏信息的有效性和完整性. 另一种是被动攻击,不影响网络的正常运行. 接下来,进行拦截,窃取和解密以获取重要的机密信息. 两种攻击都可能对计算机网络造成极大损害,并导致机密数据泄漏. 3.网络软件的漏洞和“后门”: 网络软件不能100%完美无瑕. 软件系统越大,漏洞和缺陷的可能性就越大. 这些漏洞和缺陷自然成为黑客攻击的首要目标. 另外,为了方便软件设计人员,在开发软件时,他们为开发的软件设置了“后门”,这通常是外界所不知道的. 一旦外界知道了“后门”,该软件将完全没有安全性. 结果是难以想象的. 为了确保网络的安全性,本文主要从常见的攻击方法和对策: 例如密码攻击,电子邮件,端口攻击,基于木马的攻击邮件攻击主要是,病毒攻击,操作系统安全问题,面临的攻击让我们考虑本文的概述(包括论文的主题和论文的主要框架). 在整篇论文中,我们将其分为5个部分进行讨论: 第1节简介第2节常见网络攻击第3节家庭用户防御第4节防火墙技术第5节的结论主要是参考文献Lei Zhenjia. 网络工程师文献北京清华大学出版社林涛网络安全管理电子工业出版社马宜兴网络安全与病毒预防上海交通大学李连业,张伟,向东明. 路由器及其应用技术,北京清华大学出版社,Andrew S. Tanenbaum. 计算机网络第四版,北京清华大学出版社,原望书系. 局域网,一点交通运输出版社,于成波. 计算机网络安全,北京工业大学出版社,吴世忠,郭涛,李斌,宋小龙. 机械翻译出版社《黑客防范手册》李卓玲,白雪峰,屈乐生. 网络安全技术西安电子科技大学段海欣,陈巧. 译者黑客挑战清华大学出版社李仁发计算机网络安全科学出版社研究流程安排(包括大纲,初稿,初稿和定稿时间)其他说明教师是否同意打开该学科签名: 年月日学校(系)教务长签名: 年月日

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-268987-1.html

-

-

郑亚平

郑亚平再加上制度的不完善

websphere server平台的j2ee实例开发指南_websphere开发大赛_sql server 2000

websphere server平台的j2ee实例开发指南_websphere开发大赛_sql server 2000 蓝色动力工作室xp系统 Blue Power Windows XP安装

蓝色动力工作室xp系统 Blue Power Windows XP安装 即将发布:如何制作Win7 USB启动盘

即将发布:如何制作Win7 USB启动盘 如何替换激活Office2013 Proplus版本的密钥

如何替换激活Office2013 Proplus版本的密钥

数据呢