Nomo MyDoom病毒清除工具

电脑杂谈 发布时间:2020-06-22 19:12:47 来源:网络整理

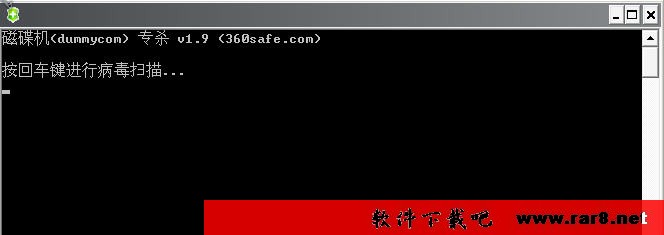

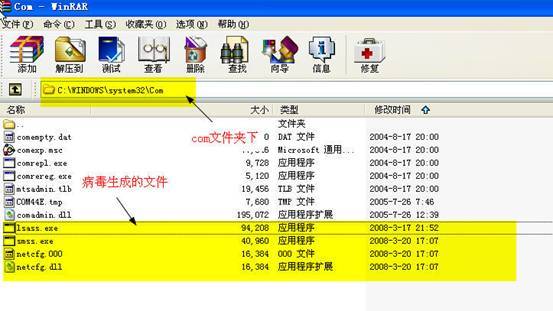

【概述】反病毒软件资源消耗少. [基本介绍]“梅杜山一号反杀伤性病毒主动防御系统”采用行为算法库,恶意行为监控,信任链和系统化的杀毒引擎等四项核心技术,对杀毒软件进行清除. 病毒. 跟踪和监视隔离病毒,未知病毒和特殊病毒的恶意行为,同时使您的计算机运行更快. 行为特征,以十为一的杀毒功能,消耗更少的资源,立即杀死毒物,深层杀毒,不影响杀毒工作,六种杀毒引擎,全面消除病毒干扰,使您的计算机快点!风格的深度主动防御360磁碟机病毒专杀,中毒和杀伤,无需用户手动操作,使您的计算机更快,更安全! ! ! [软件功能] 1.对突变病毒具有很强的预防和清除能力. “ Medu 1”在其病毒行为规则知识库中拥有世界上最完整的病毒行为文件,并且具有一组独特的变体病毒. 行为特征识别方法可以捕获各种病毒变种的行为特征,并有效地将其删除,如AV终结者系列,熊猫烧香,微金系列等. 2.具有强大的防范和消除突变木马威胁的能力. “ Medu Shan No. 1”在自己的木马行为规则知识库中拥有世界上最完整的木马行为文件,并且具有各种木马的独特行为特征. 该识别方法可以捕获木马各种变种的行为特征并有效地将其删除,例如灰鸽子变种系列,QQ小偷变种系列,U盘寄生虫变种系列,网络游戏小偷变种系列,木马下载器变种系列等.

3. 它具有针对IT系统网络蠕虫的强大防御和清除功能. “梅毒山第一号”可以实时定位和处理流量攻击,ARP欺骗,网络广播风暴以及蠕虫启动的各种病毒端口扫描. 等待网络的高风险,大大增强了IT系统网络对蠕虫的实时防御能力. 4.具有强大的预防和清除复杂的已知和未知病毒的能力. “ Medu 1”在未知威胁行为规则的知识库中采用智能交叉分析方法,对病毒,木马,Rogue软件,蠕虫等复合病毒进行检测,归纳总结360磁碟机病毒专杀,建立了一套复合病毒智能识别系统. ,它可以捕获各种复合已知病毒和未知威胁病毒的行为特征,并有效地将其删除,例如ARP. 欺骗病毒,ANI病毒等. 5.对传统病毒具有强大的防御和控制能力. Medusa 1具有功能强大的统一安全策略管理中心,该中心可以自动检测整个系统计算机系统的安全状态,并为管理人员提供直观的网络. 安全报告和实时警告. 6.计算机具有超级保护和自动修复功能. “ Medu No. 1”可以根据计算机系统的安全配置状态实现安全加固(包括帐户系统,服务应用程序端口等),并在Internet上提供分布式防火墙. 实现网络访问控制策略的集中部署,并可以根据计算机系统漏洞和补丁状态(需要集成“ Meidu Shan 1”漏洞扫描,“ Meidu Shan 1”》补丁系统)自动安装系统补丁并应用补丁. 为增强计算机操作系统的健壮性,对系统注册表,核心文件,IE浏览器,桌面资源管理器和其他重要资源实施自动保护,以在出现安全异常后自动修复.

【软件功能】1.五种无法在计算机上杀死的变形和退化病毒(传染性病毒,木马,蠕虫,流氓软件,恶意脚本),例如: 磁盘驱动器,VN终结者系列,熊猫燃烧香,味锦系列,灰鸽子,QQ小偷系列,U盘寄生虫系列,游戏小偷系列,木马下载器系列,蠕虫发起的流量攻击,ARP欺骗,互联网广播风暴,各种病毒端口扫描,ANI病毒等. 为您的计算机提供最安全的保护. 2.对传统病毒具有强大的防御和控制能力. 3.中毒致死. 即使病毒被清除,也能及时主动防御,强大的服务支持. 4.完成整个反病毒程序后,不会影响工作. 工作时处理病毒是该产品的主要功能之一. 5.确保计算机以与重新安装系统后一样快的速度运行. 6. CPU使用率小于1%. 7.安装仅需1分钟. 7.定期自动升级的麻烦较小. 8.送货和服务是推广此产品的主要方法. 只要买方有电话,短信和网络访问消息,该公司的IT社区信息安全顾问就会来找您,为您安装,接受咨询并为您提供最周到的服务. 第四,着力防止破坏以下恶意程序: 1.帐户密码被盗; 2.银行款项被盗; 3.身份被冒充; 4.潜在的定时攻击; 5.计算机控制; 6.监控交易; 7 1.窃取机密信息; 8.窃取私人信息; 9.偷窥合同协议; 10.监视机密工作行为; 11.强制安装; 12.号码盗窃程序; 13.无法卸载植入程序; 14.数据丢失; 15 1.计算机变慢; 16.崩溃; 17.蓝屏; 18.崩溃; 19.自动重启; 20.无法登录系统; 21.无法使用应用程序软件; 22.网络速度慢; 23.网络瘫痪; 24.无法上网; 25.无法发送文件; 26.无法接收邮件; 27.病毒植入; 28.自动弹出窗口; 29.互联网的破坏; 30.侵入计算机; 31.植入下载恶意软件.

五,着力保护以下用户的计算机安全: 1.股票交易专家; 2.成功开展业务的人员; 3.网上银行交易金卡持有人; 4.时尚人士使用QQ; 5.游戏玩家; 6 1.军事和政治事务秘书; 7.名人明星; 8.领导; 9.单位重要人员; 10.机密人员; 11.竞争对手; 12.办公室人员; 12.设计大师; 13.规划大师; 14.文案; 15,作家; 16,高级财务官; 17,没有计算机就无法工作的人; 18,U盘用户; 19,光盘用户; 20,邮件发件人; 21,每个使用计算机的人.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-254738-1.html

-

-

刘双

刘双我们就不仅仅是丧失机遇的问题了

天猫没有在约定的时间内交货,退款原因是缺货,是否有任何补偿

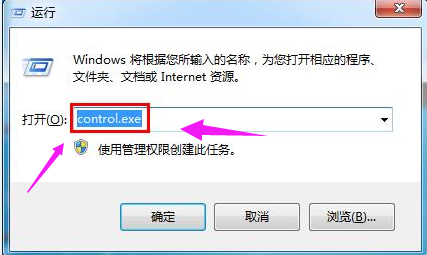

天猫没有在约定的时间内交货,退款原因是缺货,是否有任何补偿 如何解决win7依赖服务或组无法启动的问题呢?

如何解决win7依赖服务或组无法启动的问题呢? win10功率设置高性能的用途是什么

win10功率设置高性能的用途是什么 超级计算: 它将成为世界上最大的基于ARM的超级计算机吗?

超级计算: 它将成为世界上最大的基于ARM的超级计算机吗?

不断的去选择才好