计算机病毒课件

电脑杂谈 发布时间:2020-06-20 07:11:53 来源:网络整理

计算机病毒课件的内容介绍:

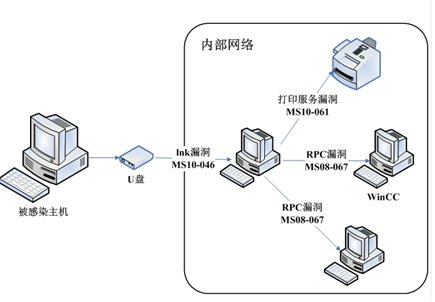

计算机病毒课件,病毒,引导病毒,文件病毒,混合病毒,宏病毒,网络病毒和典型病毒防护的基本概念. 原理和预防方法2.1病毒的基本概念2.1.1病毒的起源2.1.2病毒的本质计算机病毒的定义: 指编译或插入破坏计算机功能或破坏计算机程序的一组计算机指令或程序代码. 破坏数据,影响计算机的使用并可以自我复制. 病毒传播媒介: 网络,电磁介质和光学介质上病毒感染的基本条件: 计算机系统操作,在介质(磁盘)上读写数据和程序,病毒传播步骤: 驻留在内存中,寻找感染机会进行感染. 病毒感染方法: 引导扇区(包括硬盘的主引导扇区)的感染类型,文件类型为病毒2.1.3病毒特征隐瞒: 隐藏在操作系统的引导扇区中的可执行文件,数据文件标记为坏扇区. 传染性: 潜在的自我复制: 周期性发作可触发性: 控制条件,日期,时间,徽标,计数器性能或破坏性: 干扰系统,破坏数据,占用资源2.1.4病毒类型将良性病毒分类为破坏性: 指仅用于表达自身而不会破坏系统数据,仅占用系统CPU资源或干扰系统工作的一种计算机病毒. 恶性病毒: 是指病毒制造商故意破坏受感染的计算机. 一旦这种类型的病毒中断,它就会破坏系统数据,删除文件,加密磁盘或格式化操作系统磁盘,从而使系统处于瘫痪状态.

根据寄生方法对系统启动类型进行分类: 系统启动时,病毒会加载到内存中,同时,它可以控制系统,将病毒传播到在系统可执行文件中,而无需修改原始文件,则在运行可执行文件时,将首先执行病毒程序,进入系统并获得对系统的控制权. 源代码类型: 在编译源代码之前,将其插入源程序,在编译之后,它将成为合法程序的一部分. 侵入式: 侵入现有程序,使其成为法律程序的一部分. 2.1.4病毒的类型根据广义病毒的概念进行分类. 蠕虫: 监视IP地址,网络传播逻辑(logicbomb): 条件触发器,计时器木马(TrojanHorse): 隐藏在应用程序中的程序,当其执行时,将破坏用户的安全性. Trapdoor: 在系统或文件中设置权限,以便在提供特定输入数据时允许违反安全策略. 毒菌: 继续繁殖,直到充满整个网络的存储系统2.1.5病毒的基本结构2.1.5病毒的基本结构指南的部分: 将病毒程序加载到内存中. 功能: 驻留存储器,修改中断,修改高端存储器,保存原始中断向量感染部分: 将病毒代码复制到感染目标函数: 条件判断,与主程序的连接,设置标志. 性能部分: 操作,执行破坏功能: 条件判断,显示,文件读写2.1.6计算机病毒和存储结构的总体划分磁盘空间: 主启动记录区(仅硬盘)文件型病毒的存在方式,启动记录区,文件分配表(FAT),目录区域和数据区域.

软盘空间的整体划分: 引导记录区域,文件分配表1,文件分配表2,根目录区域和数据区域的硬盘空间的整体划分: 主引导记录区域: 主引导程序,分区信息表多个系统分区: 系统病毒的磁盘存储结构: 磁盘引导扇区(引导部分),磁盘其他扇区(感染,性能部分)病毒程序定位文件类型病毒设备发出的中断请求. 内部中断: 指由硬件错误或操作错误引起的中断. 软件中断: 实际上,它们不是真正的中断,它们只是可以调用和执行的常规程序. 2.1.8病毒危害1.攻击系统数据区2,攻击文件3,攻击存储器4,干扰系统操作5,干扰外部设备6,攻击CMOS7,破坏网络系统8,破坏计算机控制系统2.1.9病毒预防预防措施: 访问控制,过程监视,验证信息验证,病毒扫描程序,启发式扫描程序,应用程序级扫描程序,病毒检查比较方法,搜索方法,签名识别方法,分析方法,常规解密方法,人工智能技术,数字消除免疫病毒,消除引导病毒,消除文件病毒,消除宏病毒和消除病毒交叉感染2.2引导病毒2.2引导病毒2.2.1引导病毒功能引导部分占用磁盘引导区域.

仅在计算机启动期间引导磁盘时,才会激活“启动”病毒. 它具有“还原”磁盘启动扇区内容的功能. 修改内存容量,病毒驻留在内存中. 修改磁盘访问中断并在执行磁盘写操作时传播. 2.2.2使用正常引导病毒传播方法的操作系统启动过程启动感染了引导病毒的操作系统2.2.3引导病毒的清除方法1.病毒诊断1)使用DEBUG诊断2)使用CHKDSK命令诊断3)使用PCTOOLS实用软件诊断2.手动病毒清除方法1)硬盘主引导扇区病毒清除2)硬盘操作系统引导风扇病毒清除3)软盘引导扇区病毒清除2.3.1文件类型病毒特征文件类型病毒的主要特征是: 当系统执行被病毒寄生的文件时,病毒被激活. 可以直接攻击目标对象,主要是可执行文件,例如EXE和COM. 如果是混合病毒,它还会攻击硬盘的主启动扇区或操作系统的启动扇区. 修改系统内存分配,病毒驻留在内存中. 修改系统中断并等待病毒爆发或再次传播的时间. 2.3.2文件类型病毒的传播方法感染前感染后感染感染扩展覆盖率感染2.3.3文件类型病毒的清除方法1.病毒诊断(1)文件内容比较(2)系统内存更改(3)检查中断向量2. 清除文件病毒2.4混合病毒的定义: 某些病毒可以感染文件和引导扇区.

混合型病毒具有两种常见的文件类型和启动类型病毒. 混合型病毒的诊断和删除方法可以与基于文件的病毒和引导型病毒的诊断方法结合使用. 2.5宏病毒宏病毒的生成宏病毒是一种特殊的文件类型病毒,它是使用某些数据处理系统生成的. 此功能允许将特定的宏命令代码附加到指定的文件,无需用户许可即可获得某些控制权,并实现不同文件之间的宏命令共享和传输. 该病毒通过打开或关闭文件来获得控制文件型病毒的存在方式,然后进一步捕获一个或多个系统事件,并通过这些调用来完成文件的感染. 宏病毒与传统病毒有很大不同. 它不会感染可执行文件(例如.EXE和.COM),但会将病毒代码以“宏”形式潜伏在Office文件中,主要是感染Word和Excel等文件. 当使用Office软件打开这些受感染的文件时,这些代码将被执行并具有破坏作用. 宏病毒和VBA宏病毒使用与普通宏相同的语言编写,但是执行这些宏是有害的. 宏病毒还应用了计划自动执行功能,因此用户在打开文件时会在不知不觉中运行这些病毒程序的情况. 2.5.1宏病毒的功能宏病毒的性能在没有破坏性干扰的情况下传播. 打印和显示删除文件. 宏病毒的特征易于制造. 跨硬件平台速度极快,具有良好的隐藏性和破坏性. 2.5.2宏病毒的传播实际上,宏病毒感染通用模板的目的仅等同于普通病毒感染引导扇区和驻留内存的功能. 它附加到公共模板以具有“公共”角色. Word或Excel系统的感染是为了获得对该系统(尤其是Office系统)的进一步控制.

最终目标是感染其他Office文件,即用户自己的文档文件或个人模板. 可以说,宏病毒在同一台计算机上的传播主要取决于通用模板的机制. 宏病毒在不同计算机之间的传播取决于特定的Office文件(通过磁性媒体或网络). 它还包括Office系统中Internet上发布的“ HTML模板”的传染机制. 2.5.3宏病毒清除方法1.宏病毒预防2.宏病毒检测和清除(1)使用操作系统的“查找”功能(2)使用Office系统检查(3)其他手动方法(4)使用的防病毒软件2.6网络病毒和防护网络病毒不是指特定的病毒,它是可以在网络上传播的计算机病毒的总称. 2.6.1网络病毒的特征2.6.2网络防病毒措施2.6.3常见的网络病毒2.6.1网络病毒的特征网络病毒的特征: 1.强大的破坏性2.强大的可传播性3.潜在性和吸引力4.强大的针对性5. 2.6.2网络防病毒措施广泛传播服务器工作站网络管理2.6.3常见的网络病毒蠕虫多态病毒伙伴病毒BO病毒隐藏的病毒隐藏的读写操作隐藏长度同时隐藏读写操作和长度. Java 2.7病毒的典型病毒原理和预防方法小球状病毒是一种典型的引导病毒,它具有该引导病毒的一些明显特征.

黑色星期五病毒是一种典型的文件类型病毒,具有很大的破坏性. 宏病毒是计算机病毒和跨平台计算机病毒的一种新形式. CIH病毒是Windows平台下的典型文件病毒. 它会感染EXE文件,驻留在内存中,在Windows环境中感染PE格式的文件并攻击计算机的BIOS. 这是非常具有破坏性的. 2.7.1小球病毒小球病毒的主要目标是PC及其兼容计算机. 该病毒是世界各地相对较早的病毒. 它的破坏性不是很强. 这主要是由系统的信息显示引起的. 干扰. 球状病毒的表现形式: 屏幕上显示的球按照近似正弦曲线的轨迹跳跃,到达屏幕的边缘并反弹. 系统的运行速度大大减慢了球状病毒的感染路径: 带有病毒的软盘启动计算机磁盘复制,copydiskcopy动态(活动)感染条件: 磁盘的读写操作的引导扇区是否具有标识符“ 1357”,以及磁盘上是否有可用空间2.7.2黑色星期五病毒(长方块)黑色星期五病毒的名称来自该病毒的爆发条件,但1987年除外,此外,第十三和星期五,发生了病毒程序,并删除了磁盘和系统中所有已执行的文件. 该病毒也称为希伯来病毒,耶路撒冷病毒或以色列病毒(犹太病毒). 2.7.2黑色星期五病毒(长方形)1.黑色星期五病毒的表达黑色星期五病毒是一种典型的文件病毒.

当位于.COM和.EXE文件中的屏幕的左下角出现一个小块并且感染不成功时,死锁系统会使系统变慢. 系统的运行速度大大降低. 被删除的程序文件的长度增加(COM + 1813,EXE + 1808无数次)2.7.2黑色星期五病毒程序(长方形)2.黑色星期五病毒程序的结构黑色星期五病毒程序由三个部分: (1)驻留部分(2)传播部分(3)破坏部分3.黑色星期五病毒的感染机制黑色星期五病毒的感染过程是将自身复制到运行在Windows 2000中的所有执行文件中. 系统受其控制. 使用携带病毒的程序执行动态(主动)感染条件2.7.2黑色星期五病毒(长框)4.黑色星期五病毒程序的原理分析(1)指导居民部分(2)传播部分5.黑色星期五的诊断方法病毒(1)检查系统是否感染了病毒(2)检查文件是否感染了病毒6. 黑色星期五病毒清除和免疫: 免疫性: 将病毒标识(特征值)放在特定位置. 文件. (1)消除系统中的病毒2)消除文件上的病毒2.7.3 Melissa宏病毒的表达形式HKEY_CURRENT_USER \ Software \ Microsoft \ Office \“ Melissa?” =“ ... byKWyjibo” Melissa宏病毒感染机制HKEY_CURRENT_USER \ Software \ Microsoft \ Office \ 9.0 \ Word \ Security \“ level” 2.7.4 CIH病毒摘要操作P791、3、61,什么是计算机病毒?它由什么部分组成? 3.计算机病毒的基本特征是什么? 6.解释计算机病毒与计算机存储结构之间的关系

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-251865-1.html

-

-

刘协

刘协@广州白菜研究院凡凡凡凡凡凡

神经网络算法图像识别 学电子迷茫的你,看看你需掌握哪些?

神经网络算法图像识别 学电子迷茫的你,看看你需掌握哪些? Java SDK

Java SDK 国内社会科学期刊不需要评论费和专页费

国内社会科学期刊不需要评论费和专页费 js判断数字中是否有小数点 js中toFixed重写

js判断数字中是否有小数点 js中toFixed重写

美国威胁恐吓伊拉克没用的