2345浏览器天鹅绒安全警报如何

电脑杂谈 发布时间:2020-06-19 06:38:28 来源:网络整理

8月30日,天鹅绒安全团队拦截了病毒“ FakeKMS”. 该病毒伪装成众所周知的激活工具,例如“小马激活”和“ KMS”,并通过激活工具下载站点进行传播. 该病毒没有任何激活功能. 一旦病毒入侵用户的计算机,它将立即劫持浏览器主页,并静默安装360安全浏览器和2345浏览器计算机病毒被激活是指,然后从中获利. 此外,该病毒还可避免通过内核级对策杀死安全软件.

I. 概述

最新版本的“ Firewood Products(,企业版)”可以杀死该病毒. 建议最近访问过该网站以下载软件的用户使用“ Firewood产品”来尽快扫描并杀死计算机.

第二,样品分析

该病毒会伪装成系统激活工具,并通过自身构建的激活工具的下载站点传播. 与过去看到的类似样本不同计算机病毒被激活是指,该病毒没有任何激活功能,只是它将执行病毒行为. 病毒下载站点,如下所示:

病毒下载站点

如上所示,此页面上有许多激活工具的下载链接. 但是,通过测试,我们发现用户单击下载后最终跳至的下载地址均为hxxp: //soft.gz5s.com/54/exe/jh/xiaoma201808281210.exe,即用户通过以下方式下载下载链接两者都是相同的病毒样本. 病毒样本是AutoIt安装软件包,它通过病毒脚本逻辑运行病毒文件和静默软件安装软件包. 病毒脚本,如下所示:

AutoIt病毒脚本

由病毒传播的软件包括: 360安全浏览器和2345浏览器. 升级的软件安装包的文件信息如下图所示:

360浏览器安装包文件信息

2345浏览器安装包

在推广该软件的同时,该病毒还将释放rootkit病毒来劫持浏览器主页. 驱动程序文件名是随机的,没有扩展名. 该驱动程序文件还将避免通过内核级对策杀死安全软件. Rootkit病毒文件,如下所示:

病毒文件

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-250631-1.html

我的diy之路篇十:618装一台RGB主机如何选?2080+9900K高性能游戏主机搭建

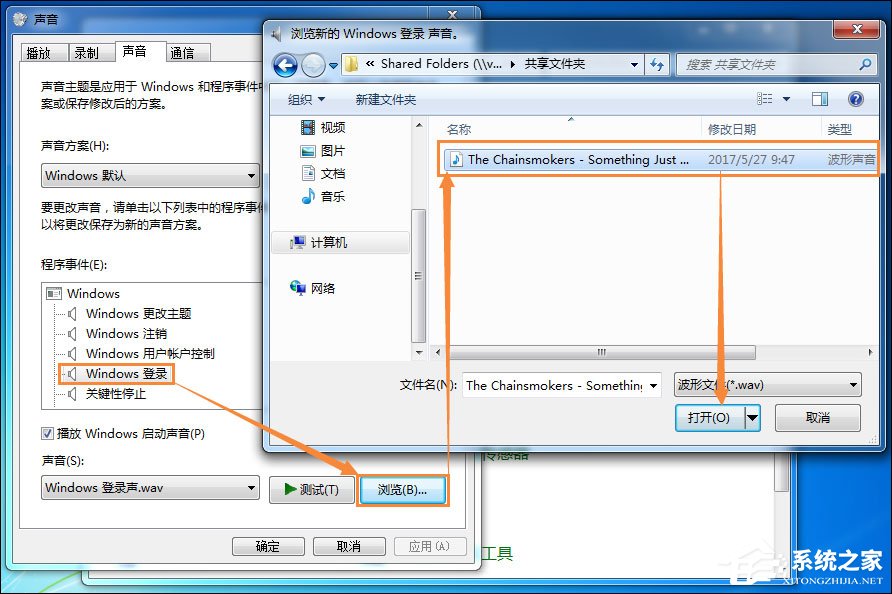

我的diy之路篇十:618装一台RGB主机如何选?2080+9900K高性能游戏主机搭建 操作方法:如何设置Windows启动音乐? Win7电脑启动音乐设置方法

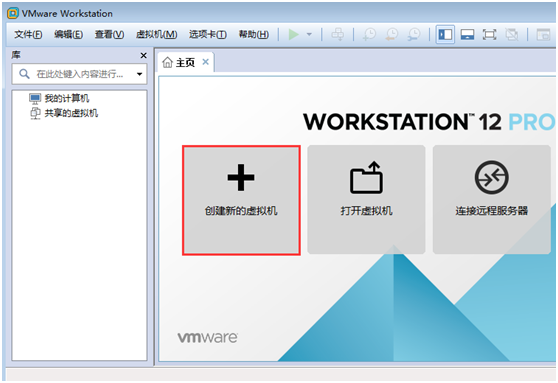

操作方法:如何设置Windows启动音乐? Win7电脑启动音乐设置方法 wmware虚拟机怎么安装win764位系统的方法分享分享

wmware虚拟机怎么安装win764位系统的方法分享分享 深层技术与雨林风之间的区别

深层技术与雨林风之间的区别

这次美帝进入了12海里