BlueHero僵尸病毒介绍和检测指南

电脑杂谈 发布时间:2020-06-12 13:03:28 来源:网络整理

BlueHero僵尸网络病毒在过去的一年中一直在不断升级,不断更新攻击方法以控制大型全球服务器以获取利润. 最近,江苏省信息网络安全协会发现该病毒在该国发病率很高. 本文主要介绍该病毒的基本情况,传播方法和范围,检查和预防方法.

1,病毒摘要

BlueHero是一种蠕虫,可以自动传播. 像WannaCry一样,它会自动从一台计算机传输到另一台计算机,再从一个Intranet传输到另一台. 根据传播方法的特点,大多数感染者是Web服务器和Web服务器所在的Intranet,因此影响更为严重.

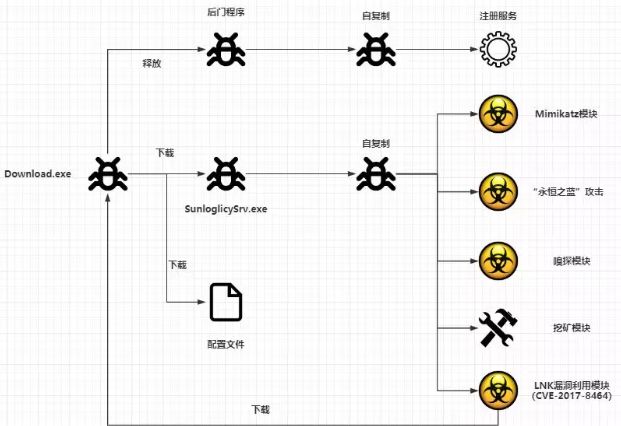

根据公开信息,该病毒于2018年8月由腾讯Mikan Threat Intelligence首次报告. 在过去的一年中,病毒已频繁升级,攻击方法和安全逃避行为不断增加. 具体表现如下:

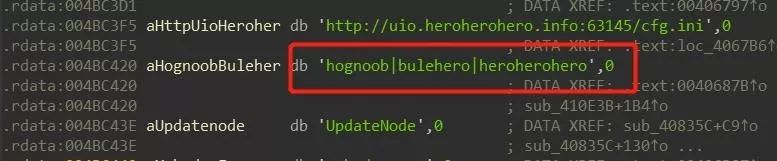

一种是更改病毒下载域名. 例如: a46.bulehero.in,a47.bulehero.in,a88.heroherohero.info,fid.hognoob.se,q1a.hognoob.se,uio.hognoob.se等. 当前的最新样本地址为: hxxp: //fid.hognoob.se/download.exe,MD5: 30f0e7ef1446f9d2ac964f3e5ca5c1.

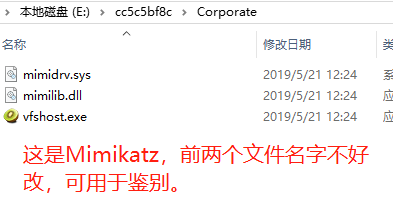

第二个是更改外部攻击方法. 为了实现病毒的自动传播,病毒附带了许多常见和最新的攻击方法. 在媒体传播方面,使用lnk远程代码执行漏洞(CVE-2017-8464)实现U盘传播;对于Intranet攻击,请使用“永恒的蓝色”,IPC $远程连接爆炸和其他方法来攻击同一Intranet主机. 为了增加密码破解的可能性僵尸主机 查杀,冒着被检测到的风险,释放了mimikatz来读取本地密码;对于外部网络攻击,使用ThinkPHP,Struts2,Weblogic和其他漏洞来攻击其他网站.

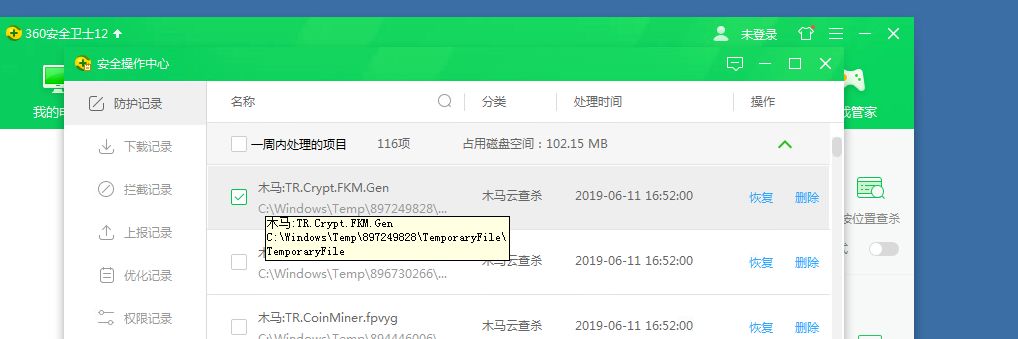

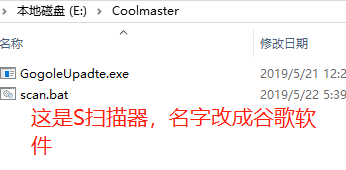

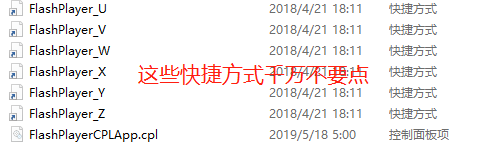

第三是使用防病毒检测方法. 病毒释放的样本使用随机文件名,使用有效负载技术避免文件特征检测僵尸主机 查杀,并通过计划任务,启动项和服务项等各种方法实现自我启动. 同时,频繁的升级也会使防病毒软件在多台受感染的计算机上耗尽. 发现了病毒查杀现象. 附上感染:

2. 病毒危害

BlueHero传播的目的是挖掘和使用受害主机资源来挖掘虚拟货币以获取利润. 像许多挖掘病毒一样,它对受感染的主机没有很大的影响. 如果将安全视为一无是处,则受害者只是CPU使用率高,网络稍微拥挤,并且防病毒软件会不断提示您报告病毒,但在正常情况下不会中断正常的业务,例如网站,,文件服务等看起来正常.

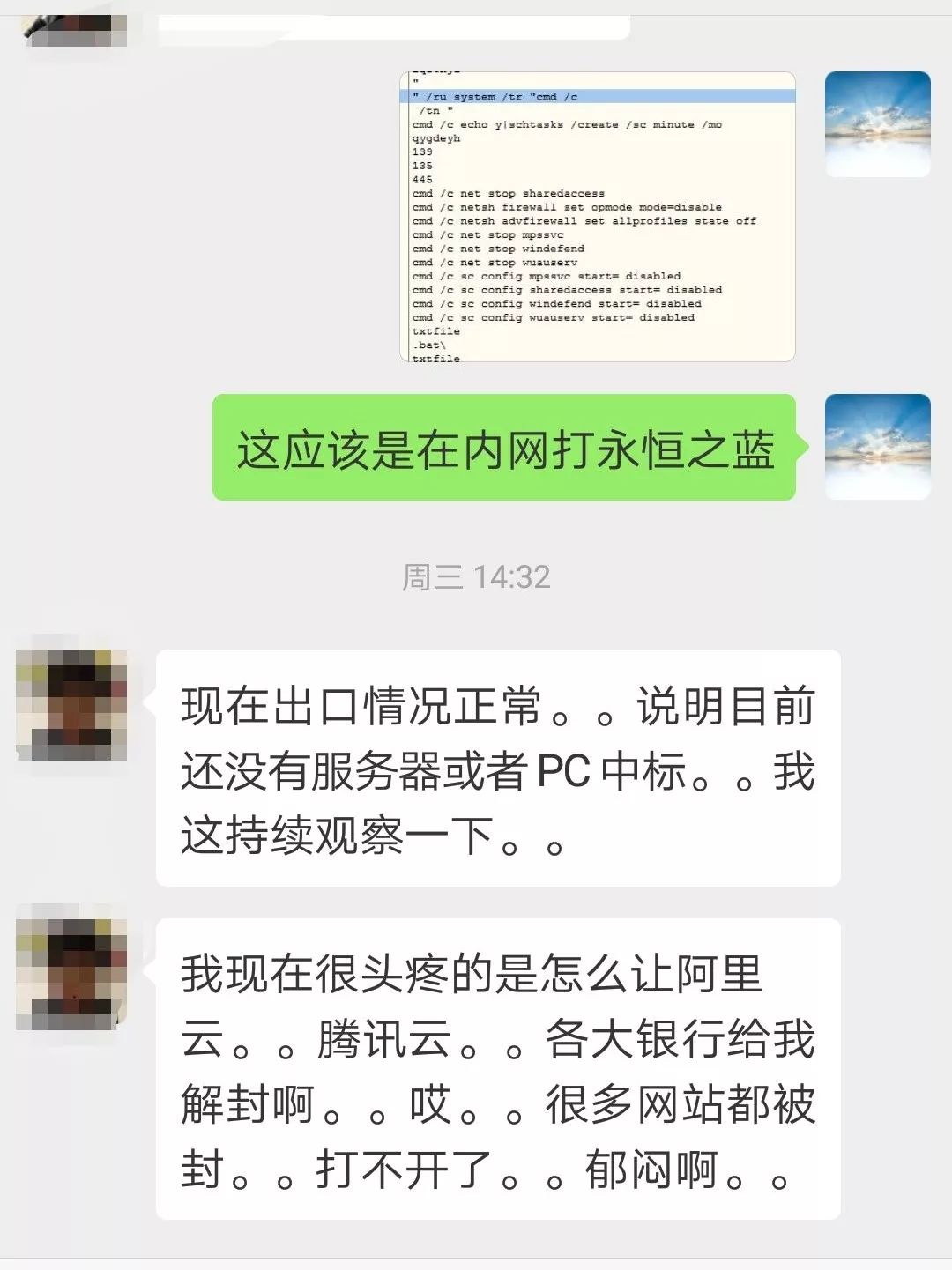

尽管如此,病毒传播时的攻击仍然具有很大的外部影响. 如果银行单位继续受到外界病毒的攻击,那就很麻烦了:

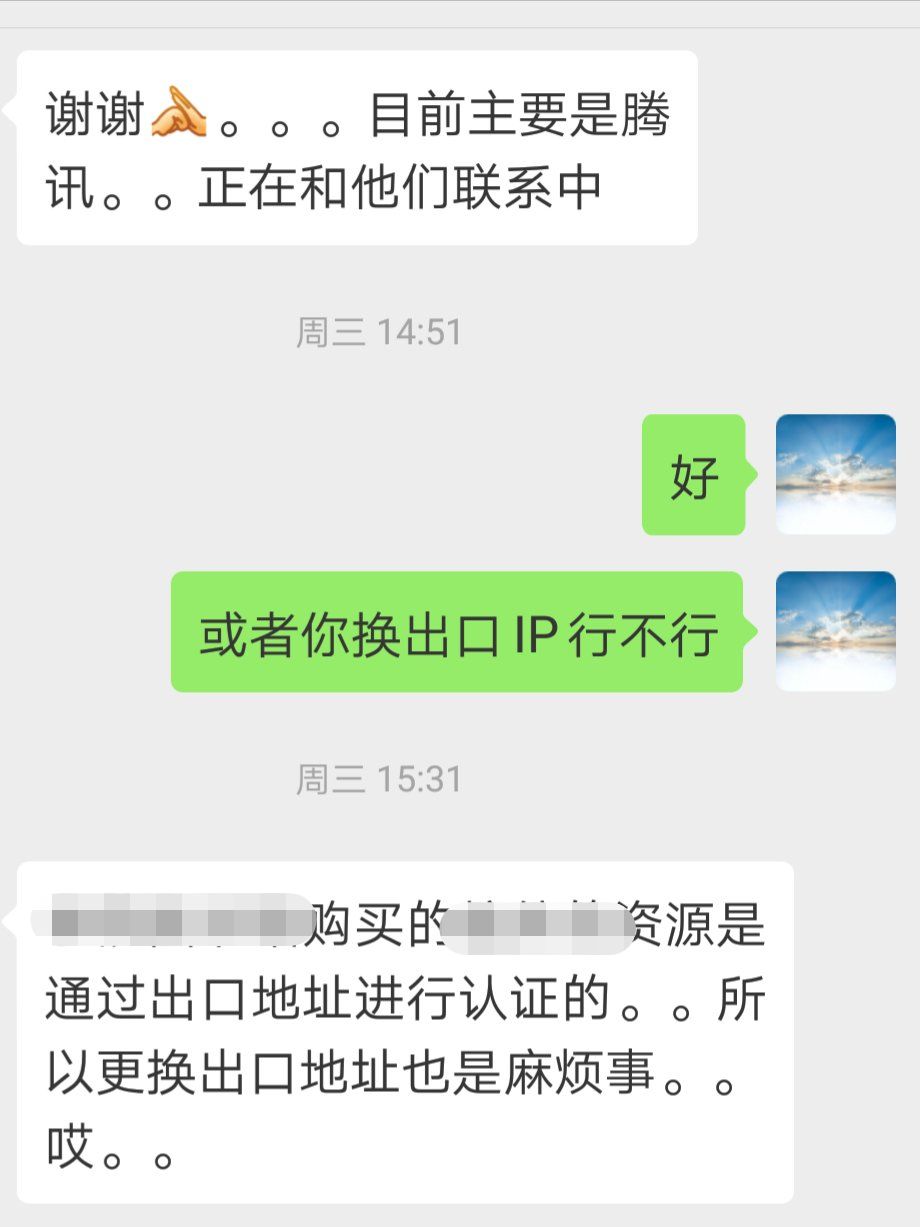

如果另一个单位感染了病毒,则内部网络将继续受到外部攻击,从而导致许多运营商阻止出口IP,从而影响该单位的业务:

如果有一天作者心情不好,将添加一个新的勒索软件模块以加密所有勒索软件数据,这也非常简单和正常.

3. 感染范围

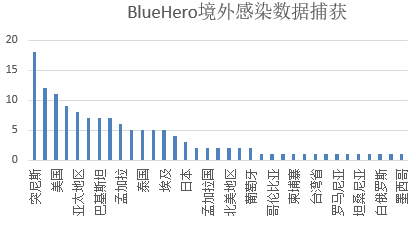

2019年5月,根据江苏省信息网络安全协会的网络安全共享数据分析,发现了138个海外感染源:

该国有1135个可疑攻击源,并且已确认275个攻击源具有网站服务. 在感染源中,浙江(139),江苏(129),河南(125)等排名较高.

实际感染量远大于此数据. 有两个要点: 1.我们用于分析的数据非常小; 2.感染源内部经常有许多中毒主机,但是它们无法与外部IP区别开来. 目前,我们已经参与了三个IP攻击源的处置,但实际上发现了12台受感染的计算机.

4. 我为什么要注意?

除上述内容外,您还担心该病毒的原因如下:

1)病毒继续扩展新的攻击方法. 今年,各种原因导致了高风险Internet漏洞的频繁暴露. 该病毒始终可以快速升级利用漏洞的新方法. 这种类型的攻击加上大量肉鸡同时出现最新漏洞,通常会在短期内带来更大的危害.

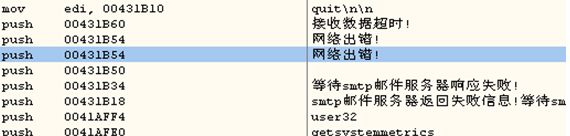

2)病毒作者非常了解中国. 有很多证据表明该病毒的作者是中国人,或者至少对中国的情况非常了解. 如果网站是用中文构建的,则样本中包含大量中文字符,并且攻击消息使用中文字符编码集. 甚至命名都非常具有中国风格:

在这种情况下,家庭安全威胁显然更大.

1. 找到病毒攻击的来源

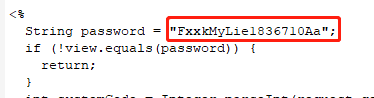

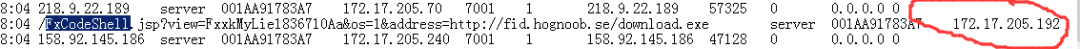

由于僵尸病毒继续在外部进行攻击,因此请首先通过保护日志锁定攻击IP. 尽管病毒使用的攻击方法很普遍,但它也具有自己的特征. 如下:

攻击消息中的以上两个功能是该病毒所特有的,尤其是第二个密码,作者不容易轻易更改,并且短期内不会更改.

这是受害者的保护日志. 如果按特征找到日志,并在末尾看到攻击的IP,则可以根据IP根据IP查找攻击源.

2. 如何找到受感染的主机?

通过IP查找中毒的主机不是一件容易的事,因为许多设备具有大型Intranet,并且数十或数百台计算机退出同一出口. 我不知道是谁中毒了. 即使如此,仍然有一些方法可以进行故障排除. 遇到此问题时,首先请运维团队分析防火墙,网站,内部设备等网络日志. 同时,通过添加新的保护规则,观察一段时间后,您可以通常确认由Intranet感染的主机. 如果您有条件逐一检查,仅就本文内容而言,可以首先检查映射Internet上的网站服务的主机,然后检查安装了Windows系统的其他服务器.

3. 如何确认病毒?

找到可疑主机后,登录以检查它是否被中毒或是否感染了本文所述的病毒. 如果幸运的话,您可以看到该系统随附的防病毒软件被报告为中毒状态,并且不断有中毒事件发生:

但是,许多服务器上未安装防病毒软件. 目前,请考虑安装防病毒软件以检查:

在可疑主机上安装防病毒软件以进行病毒检测通常是最好的策略,因此许宁愿不这样做. 然后我们简要介绍这种病毒感染的特征:

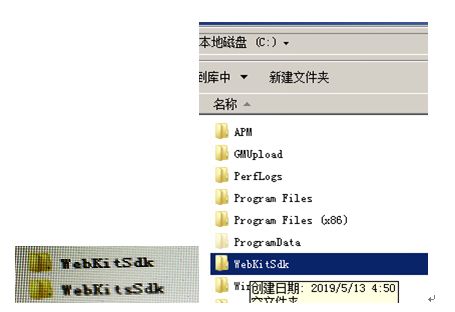

1. 在驱动器C的根目录中有名为WebKitsSDK和/或WebKitSDK的文件夹:

2. 打开C: windows目录. 检查是否存在以下名称的文件夹:

这些目录非常可疑,您只需单击并打开一些目录即可:

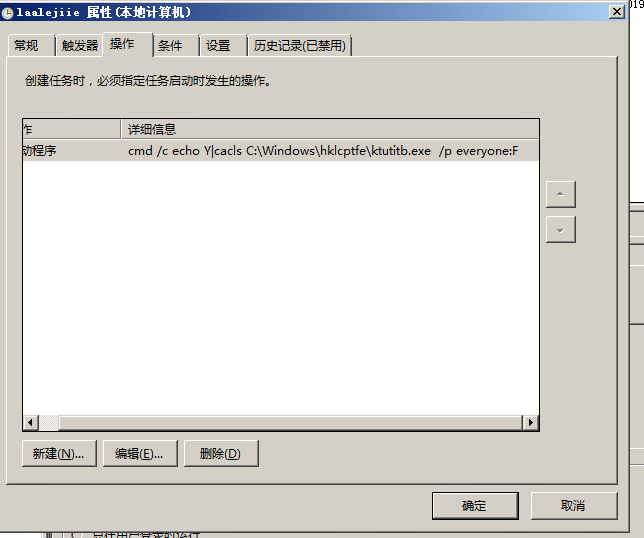

3. 打开控制面板->管理工具->任务计划程序,可以看到由病毒设置的计划任务. 请注意“操作”标签中的执行特征,以及可能是病毒的文件路径:

某些版本的病毒不会添加计划任务,有时会被防病毒软件阻止,并且没有恶意的计划任务.

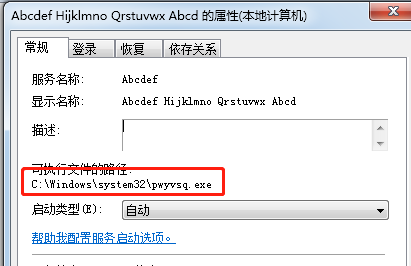

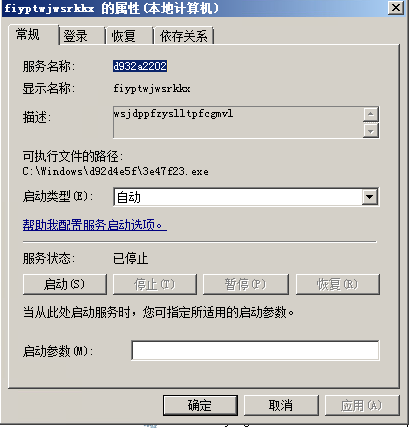

4. 打开“控制面板”->“管理工具”->“服务”,然后检查系统中是否存在用于病毒设置的服务项目. 根据状态对所有服务项目进行排序,列出正在运行的项目并重点关注它们:

请注意,以上服务名称为: Abcdef,并且显示名称也是固定的. 但是,红色框中的病毒文件名称是随机的,即: pwyvsq.exe是随机生成的.

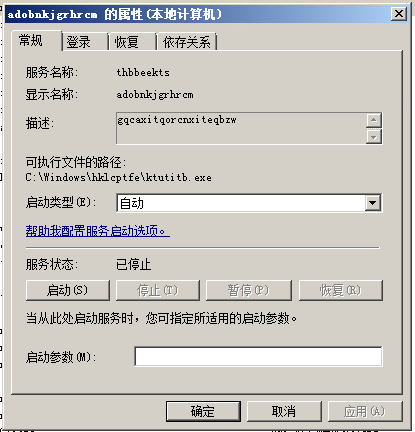

由于病毒版本很多,因此某些版本的作者随机生成了服务名称:

尽管名称是随机生成的,但由于此随机字符串没有任何意义并且可以一眼认出,因此很容易区分.

简而言之,由于存在许多病毒版本,并且防病毒软件会清除一些恶意文件,因此在检查过程中看到的特定条件可能有所不同. 但是,可以将上面提到的某些文件名以及服务器和计划任务的某些特征组合在一起,以确定是否存在病毒.

1. 如何杀死病毒?

一旦病毒很复杂,反病毒软件就很难将其完全删除. 这种情况很常见. 在某些旧服务器上,由于漏洞的长期存在,它们已被未知病毒感染. 因此,除非有必要,否则建议备份重要数据,重做系统并应用安全补丁.

2. 如何预防呢?

BlueHero攻击方法很多,对这种病毒的预防也可以很好地防御其他攻击,包括:

1)及时关注并修复最新的网站补丁. 例如,新发布的Oracle WebLogic远程命令执行0day漏洞(CVE-2019-2725补丁绕过);

2)Intranet主机应注意阻止诸如Eternal Blue和IPC $之类的利用漏洞;

3)不同的主机和使用不同的密码,同时增加了密码强度;

4)服务器还应尽可能安装防病毒软件,以尽可能应对病毒警报或寻求帮助.

5)定期检查保护设备日志,以检查它们是否已被病毒攻击或自身是否发送了攻击数据包.

1. 参考和推荐:

蠕虫bulehero再次使用“永恒的蓝色”来传播企业内部网攻击:

.

BlueHero蠕虫再次升级,并添加了新的Zhennet第三代武器库. 一目了然,诀窍是:

.

Bluehero采矿机载蠕虫变种:

.

2. 致谢

感谢深圳市深信技术

在此期间提供数据并与工作合作的部门.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-242976-1.html

-

-

孙处玄

孙处玄许多网民认为现在中国实力不够强

-

刘奭

刘奭

一年估计只有加多宝赚的钱的零头的十分之一吧