企业安全系统中的病毒防护体系结构设计,计算机信息安全论文

电脑杂谈 发布时间:2020-06-11 20:20:34 来源:网络整理

企业安全系统中的病毒防护体系结构设计,计算机信息安全论文

随着信息技术和网络技术的不断发展,计算机病毒已成为危害企业正常运营的重大问题. 根据美国《金融时报》的报道,现在平均每20秒就有一次入侵计算机网络,超过三分之一的Internet被入侵. 百分之八十的家庭网络存在安全风险,百分之二十的网站存在严重的安全问题. 计算机病毒不仅造力和物力的浪费,而且随着病毒的传播和发展也形成了社会化问题,对社会稳定和国家安全构成了巨大威胁. 因此,从计算机病毒的特征入手,利用现有的安全系统研究方法来分析和设计计算机病毒的防护结构,不仅可以增强企业的自我防护能力,而且可以在病毒肆意传播中发挥作用在整个社会中,强有力的限制具有非常重要的意义.

1. 计算机病毒的特征

研究表明,当前网络安全的最大威胁是计算机病毒,它将引起严重的后果,例如网络通信阻塞,文件系统损坏甚至重要数据丢失,从而给企业和个人造成重大财产损失. 为了更清楚地了解和理解计算机病毒带来的安全风险,我们首先分析计算机病毒的特征. 一般而言,计算机病毒将附加到主机程序的可执行文件中. 随着宿主程序的运行,病毒程序开始执行,它们具有自我复制和网络复制的功能,这加剧了连续传播过程中的破坏程度. 传统的计算机病毒具有以下特征: (1)可以感染可执行代码的程序或文件; (二)通过网络传播病毒; (3)会引起启动失败或损坏扇区,引起硬盘格式化; (4)消耗计算机内存并减慢计算机的运行速度; (5)避免使用隐蔽性强的杀毒软件.

随着计算机病毒的不断发展,传统的计算机病毒威胁变得越来越复杂和智能化,它们对网络安全的危害也越来越大. 我们称这种新型威胁为混合威胁. 混合威胁整合了病毒传播和各种黑客技术,可以自动发现和使用系统漏洞,并通过系统漏洞快速传播和感染病毒. 与传统病毒相比,具有混合威胁特征的病毒具有以下特征: (1)传播速度更快,混合威胁病毒的传播速度非常快,通常会在数小时甚至数分钟内感染整个网络,导致网络瘫痪. ; (2)混合威胁病毒具有更强的入侵和隐蔽性,引入了自动漏洞发现和利用技术,可以更轻松地入侵计算机,并且隐蔽性强; (3)破坏程度更大,混合型威胁病毒可以智能地利用计算机漏洞,并且与木马程序一起,在传播过程中形成了的DDOS攻击,破坏性和危害性得到了进一步改善. CodeRed于2001年7月爆发,是这种病毒的典型代表. 它集成了多种黑客技术,例如病毒传播,漏洞扫描,漏洞攻击,DDOS攻击等,这带来了极大的震撼. 2009年爆发的Stuxnet病毒主要针对伊朗的核设施. 该病毒同时利用了Microsoft和Siemens产品的七个最新漏洞,可以在短期内绕过对安全产品的检测. 即使被发现三年,Stuxnet病毒仍然困扰着军事战略家,计算机安全专家,政治决策者和公众.

可以看出,计算机病毒防护是企业网络安全中需要解决的最重要问题. 如何建立合理的计算机病毒防护结构,增强计算机系统和网络系统的安全性,已成为人们关注的焦点.

2. 企业安全系统中病毒防护体系结构的设计

2.1企业安全系统的内容

企业安全系统是指可以在信息收集,信息发布,信息处理,信息存储和信息应用过程中确保信息的安全性,完整性,可用性,真实性和可控制性的基础结构. 有保障. 企业安全系统的内容主要包括人员,系统和技术三个方面,它们相互关联,相互制约,形成一个不可分割的整体,具体描述如下:

1)人. 人员是企业安全系统中最薄弱的环节. 根据对信息安全链的分析,人员通常是企业信息泄漏和信息丢失的主要原因. 因此,企业安全系统要解决的首要威胁不是外部的,而是企业内部人员的安全意识和安全能力. 加强企业员工的信息安全教育,传授信息安全技能,培养信息安全的综合防护能力,是建立企业安全体系的基础. 基础知识.

2)系统. 该系统是为企业从日常工作出发,制定相应的规范法规,限制人员的安全防护. 因此,企业安全体系必须加强规章制度的制定和执行,明确安全负责人,并规定安全控制措施和奖惩措施. 例如,制定了一系列法规,如《企业系统安全管理条例》,《企业应急管理条例》,《企业数据安全规范管理方法》,《企业密码系统》计算机病毒防护论文,《企业病毒防护手册》等. 上. 此外,企业还需要在制度的基础上加强监督,约束和管理员工,完善企业安全制度建设.

3)技术. 技术是企业安全系统的核心和基本保证. 只有建立一套安全稳定的信息安全技术体系,才能保证企业信息办公室的安全运行. 这里的安全技术主要包括身份认证技术,病毒防护技术,访问审计技术,网络安全技术和数据加密技术等一系列信息安全技术. 同时,企业还需要订购和部署一些相关的安全产品,例如公司网络防火墙,病毒防护软件,VPN设备,入侵检测设备等.

2.2企业病毒威胁分析

根据企业安全管理的实际情况,我们可以划分病毒威胁的类型,为病毒防护体系结构的设计提供技术支持. 如图1所示,企业病毒威胁可以大致分为四类: 边界威胁,内部网威胁,数据威胁和远程访问威胁,描述如下:

1)边境威胁. 边界是指企业内部网络与外部网络(例如Internet)之间的连接区域. 如果病毒防护措施不理想,病毒很容易通过边界区域进入企业内部网络,对企业造成极大伤害. 因此,边界威胁是企业信息安全建设的主要威胁.

2)内部网威胁. 内部威胁是指由病毒对企业内部网络节点造成的威胁,主要包括系统漏洞威胁,Web服务漏洞威胁,僵尸病毒威胁,木马威胁,恶意代码威胁和僵尸代码威胁. 由于内部节点数量众多,并且病毒威胁多种多样,因此难以全面有效地防御Intranet威胁.

3)数据威胁. 数据威胁是指病毒对企业内部的威胁. 由于企业数据中心是企业内部信息传输和交换的最密集场所,一旦受到攻击,将给企业造成巨大损失. 因此,数据威胁是企业信息安全建设中必须考虑的威胁.

4)远程访问威胁. 由于现代企业通常会建立远程分支机构,因此大多数总部和分支机构都使用诸如VPN技术之类的机密网络连接技术来建立网络连接. 病毒也将对这种加密技术构成一定的威胁. 当远程访问的VPN受到病毒攻击时,企业的内部网络将造成更大的损失. 因此,这种威胁也是企业信息安全建设中必须考虑的一个项目. 重要威胁.

2.3病毒防护体系结构设计

针对企业安全系统的主要内容,提出了一种新型的病毒防护架构,如图2所示.

企业病毒防护体系结构包括垂直防护内容和水平威胁类型. 根据不同类型的威胁,在人员系统技术的三个不同级别进行了分析和讨论,并给出了相应的解决方案. 保护架构的具体描述如下:

a)边界人员: 组织边界网络管理人员进行培训,以掌握边界网络的病毒防护知识,并熟练掌握边界网络保护设备的操作和应用.

b)Intranet-人员: 组织所有员工进行病毒防护知识培训,增强病毒防护意识,并减少木马和蠕虫等病毒进入Intranet的潜在危险.

c)数据人员: 组织数据管理人员进行病毒防护培训,以掌握入侵知识,病毒攻击方法和应急处理方法,并精通防护设备的操作和应用.

d)远程访问-人员: 组织负责远程访问的管理人员进行培训,以掌握VPN连接的加密系统,用户权限管理方法,病毒攻击方法和紧急处理方法.

e)边界系统: 建立企业边界网络管理规章制度,明确值班人员的工作职责,病毒防护手册,奖惩制度,限制网络管理人员的行为,减少错误,确保安全边界网络.

f)内部系统: 建立企业员工的病毒防护系统,建立监督机构,并按照法规对企业员工的病毒防护措施进行规范.

g)数据系统: 建立企业数据中心管理规定,明确数据管理人员的工作职责,病毒防护措施和应急处理方法,并根据该系统规范各种操作.

h)远程访问-系统: 建立远程访问管理法规,标准化远程访问操作,并减少由于操作错误引起的病毒入侵和攻击.

i)边界-技术: 为应对边界病毒的威胁计算机病毒防护论文,企业应将AV保护模块集成到安全设备中或部署硬件防病毒墙,以有效防止病毒入侵内部网以及URL过滤功能应该在网络边界添加. 在某些已知的病毒媒介网站(马链接网站或不健康的网站)上执行地址过滤,以减少隐患.

j)内部网—技术: 对于内部网威胁,应建立两级病毒防护机制,即企业级病毒防护中心和病毒防护系统. 企业级病毒防护中心负责整个网络的病毒防护,为个人提供防病毒软件更新服务;个人病毒防护系统使用防病毒软件和软件防火墙进行病毒防护,并定期更新软件系统以实现个人计算机系统和软件应用程序等实时防护.

k)数据-技术: 针对数据威胁,应在数据中心内建立硬件防火墙,以将安全的受信任网络与非安全的网络隔离开,并设置防御软件和设备抵御DDOS攻击和病毒攻击,如防病毒软件,具有高性能检测引擎的入侵防御系统等,具体的保护技术可以在参考文献中找到[5].

l)远程访问技术: 对于远程访问威胁,应加强VPN连接的用户访问权限管理,以减少无关人员的入侵和破坏,并应添加防病毒软件以监视连接的安全性

与传统的计算机病毒防护体系结构不同,本文提出的防护体系结构更为合理. 它不仅限于本地技术体系结构,而且还注重上级系统和人员的安全保护功能,并全方位地促进了企业发展. 为病毒安全防护体系的建设提供可靠的指导.

3. 结论

随着计算机病毒的复杂性,智能性和危害性不断增加,企业病毒防护功能已成为企业信息化建设中的重要问题. 本文首先分析计算机病毒的特征和发展趋势,然后利用企业安全系统的内容(人员,系统,技术),结合企业潜在的病毒威胁,提出病毒防护框架和相应的解决方案. 该框架可以有效指导企业的病毒防护建设,并为企业的网络利用和信息办公室提供保证.

参考文献:

[1]周子英. 关键词: 组网信息安全系统计算机应用与软件,2009,26(12): 273-277.

[2]赵聪. 完善网络安全体系,全面提高信息网络病毒防护水平[J]. 天津科技,2009,36(4): 82-84.

[3]罗伯特·麦克米兰(Robert McMillan). 西门子: Stuxnet蠕虫袭击了工业系统[R]. 计算机世界,2010年9月14日.

[4]郑军. 企业安全保护策略的应用与研究[D]. 上海: 同济大学,2007.

[5]王芳,陈庆金,方炳义. 关键词: Internet数据中心,安全管理中兴通讯技术,2012,18(4): 23-26.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-242181-1.html

-

-

杨巨源

杨巨源等我们军舰赶过去

-

刘张健

刘张健来而不往非礼也

台式计算机配置列表和价格

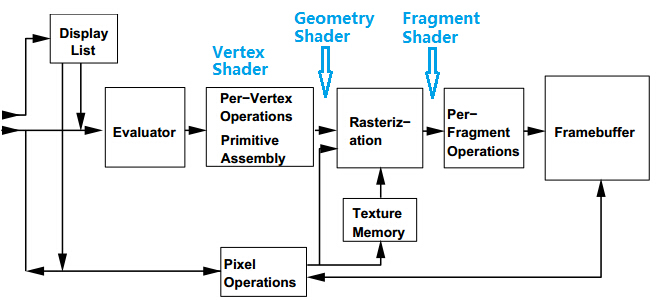

台式计算机配置列表和价格 opengl超级宝典第五版_opengl编程指南第八版_direct3d

opengl超级宝典第五版_opengl编程指南第八版_direct3d 下载好U盘装系统软件安装包,更加不能错过

下载好U盘装系统软件安装包,更加不能错过 CSS样式浏览器兼容性问题归纳

CSS样式浏览器兼容性问题归纳

一会上市